サイバー領域におけるスパイ行為――サイバー安保法案批判として

2025年3月3日 「情報収集の対象が国外であることの意味」の節を追加しました。

Table of Contents

- 1. はじめに

- 2. 提言・法案における情報収集の意図

- 3. 令状主義を否定するサイバー通信情報監理委員会の新設

- 4. 情報収集の対象が国外であることの意味

- 5. 諸外国の法制度とは情報機関関連の法制度だ

- 6. 欧州のGDPRの歯止めがかからない領域

- 7. 法案の背景説明にある海外の「アクセス・無害化」事例について

- 8. サイバー領域におけるスパイ行為は武力行使全般への入口になる

- 9. そもそもスパイとは

- 10. スパイ行為の国際法上の位置付け

- 11. 米国防総省の戦争法マニュアル

- 12. サイバースパイ行為もまたサイバー攻撃である

- 13. 最後に

1. はじめに

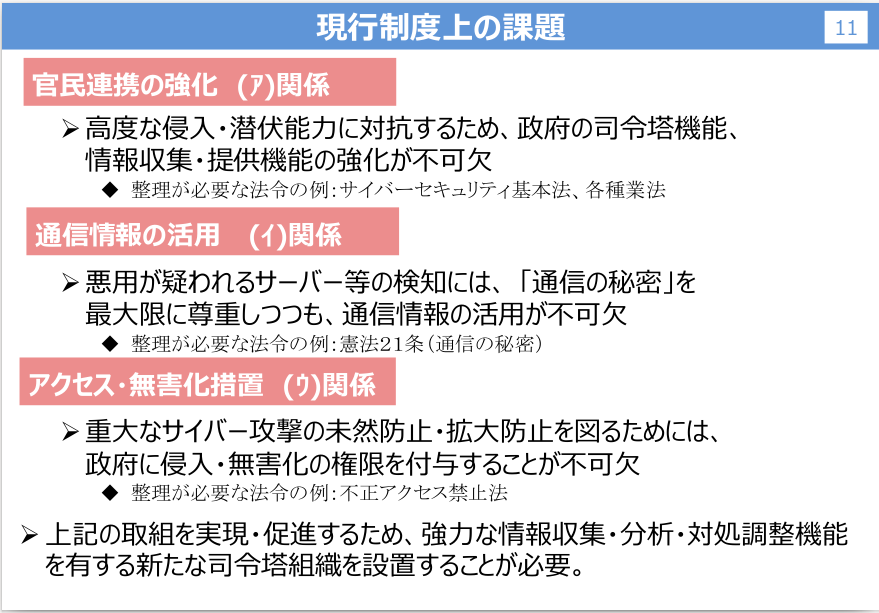

一般にメディアなどでは能動的サイバー防御法案などと呼ばれることが多い今国会に提出された法案の正式名称は、「重要電子計算機に対する不正な行為による被害の防止に関する法律案 及び重要電子計算機に対する不正な行為による被害の防止に関する法律の施行に伴う関係法律の整備等に関する法律案」1と長い。以下、これをサイバー安保法案と呼ぶことにする。この法案には、新規の法案と、従来の法律に大幅な修正を加える「整備法」と呼ばれる部分に分けられる。

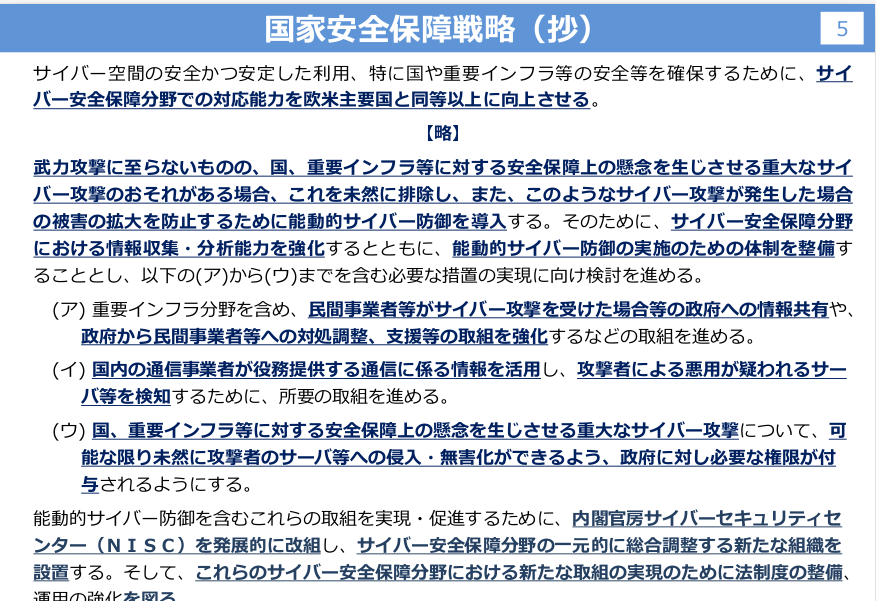

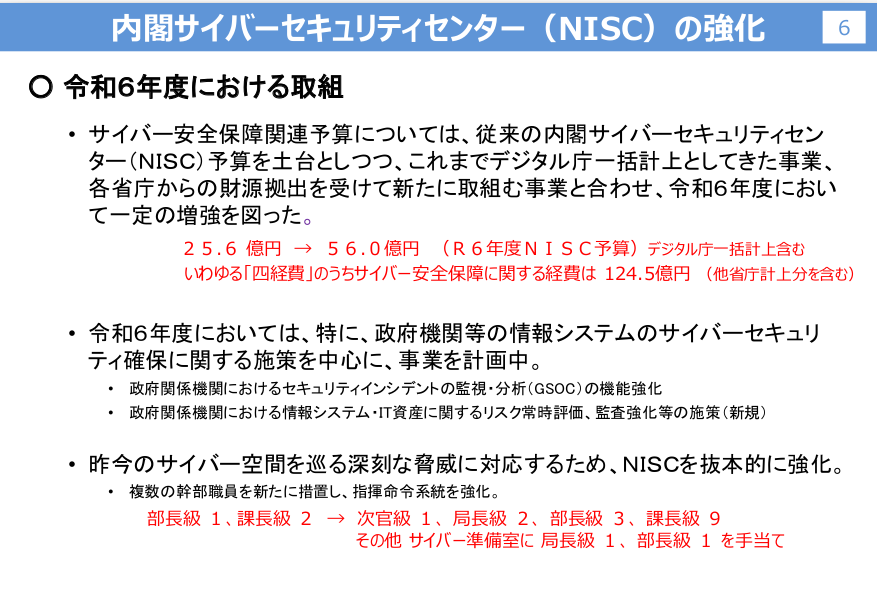

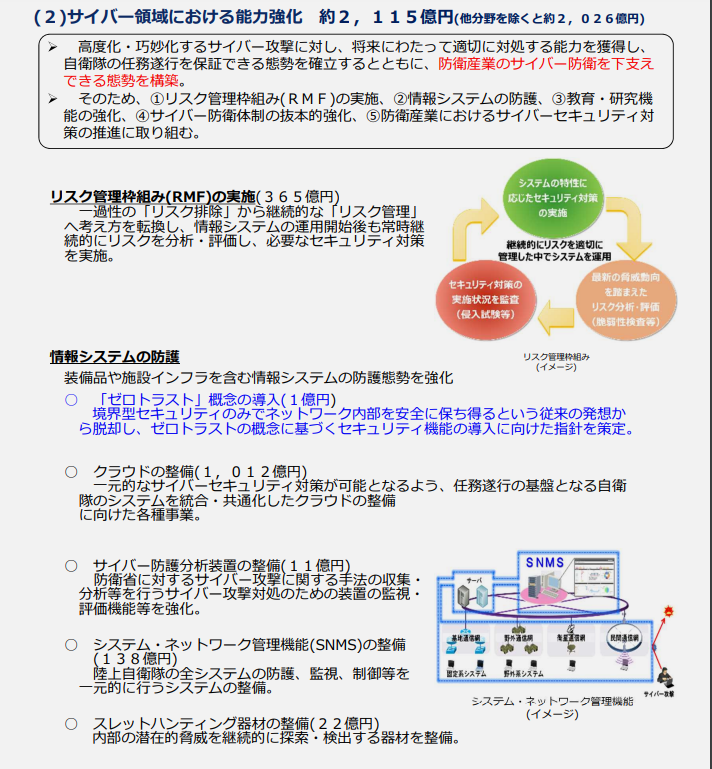

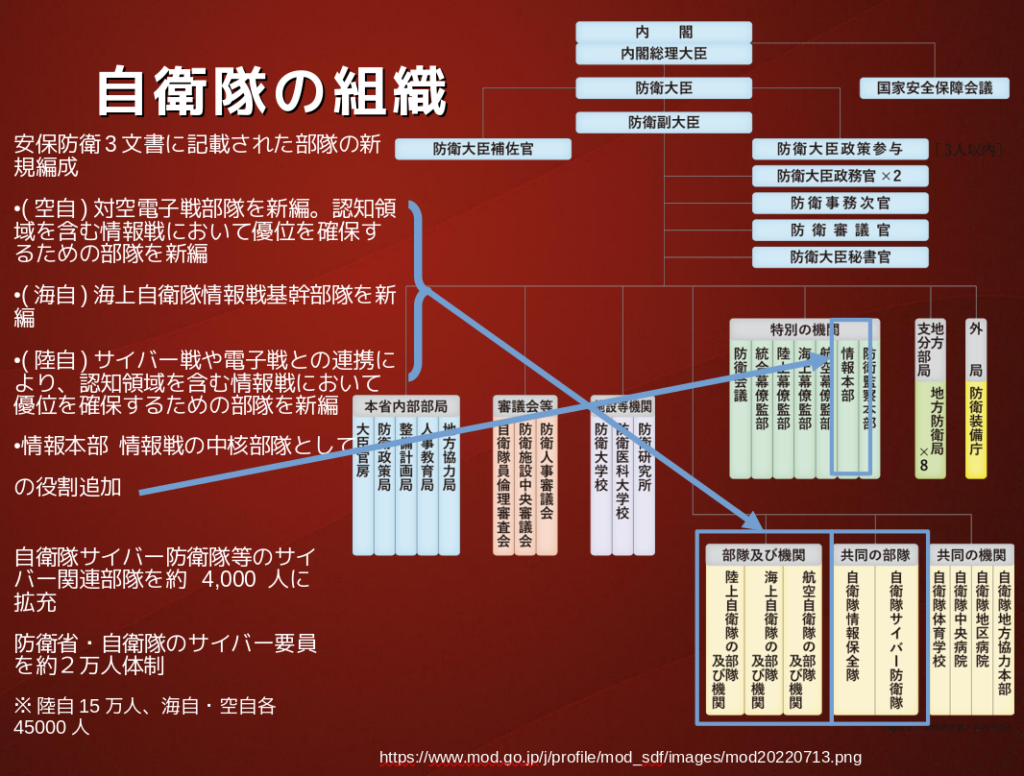

法案の前提になっているのは、2023年12月に閣議決定された「国家安全保障戦略」など安保3文書2と昨年11月に有識者会議がとりまとめた「サイバー安全保障分野での対応能力の向上に向けた提言」である。3 これらについては既に何度か批判的な言及をしてきている4ので、本稿では、これまでほとんど言及していないが、重要と思われる論点のひとつとして、今回の法案が日本によるスパイ活動の合法化につながるのではないか、という懸念に関連する問題を取り上げる。

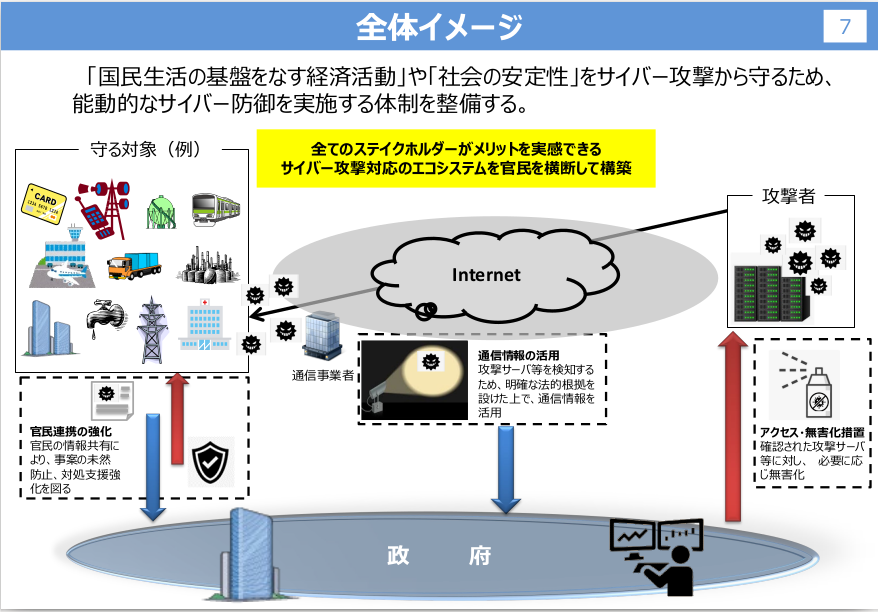

法案の背景説明として政府は、以下の論点を挙げている。5

- サイバー攻撃が巧妙・深刻化し、サイバー攻撃関連通信数点被害数が増加傾向にあることからサイバー攻撃の脅威は増⼤していること

- 2024年中に観測されたサイバー関連攻撃の通信の99%以上が海外から発信

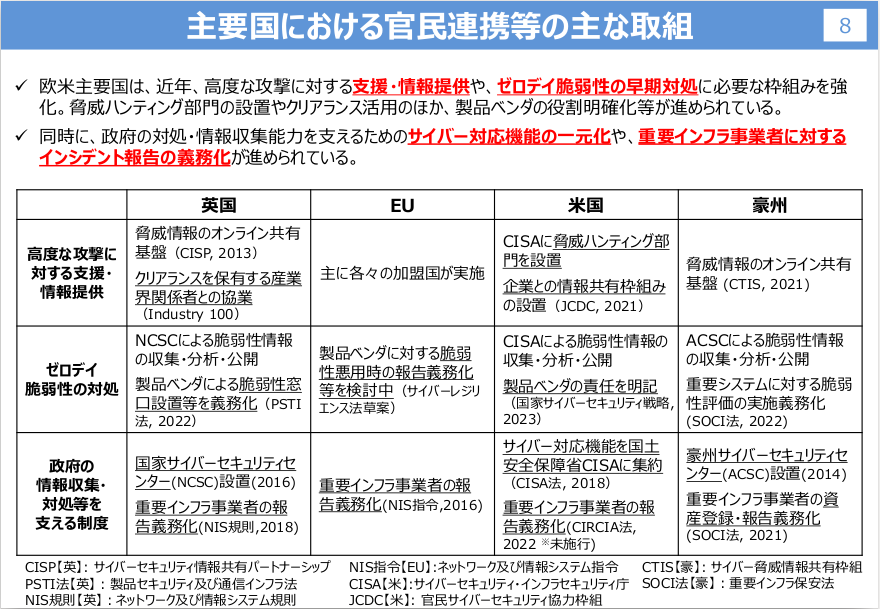

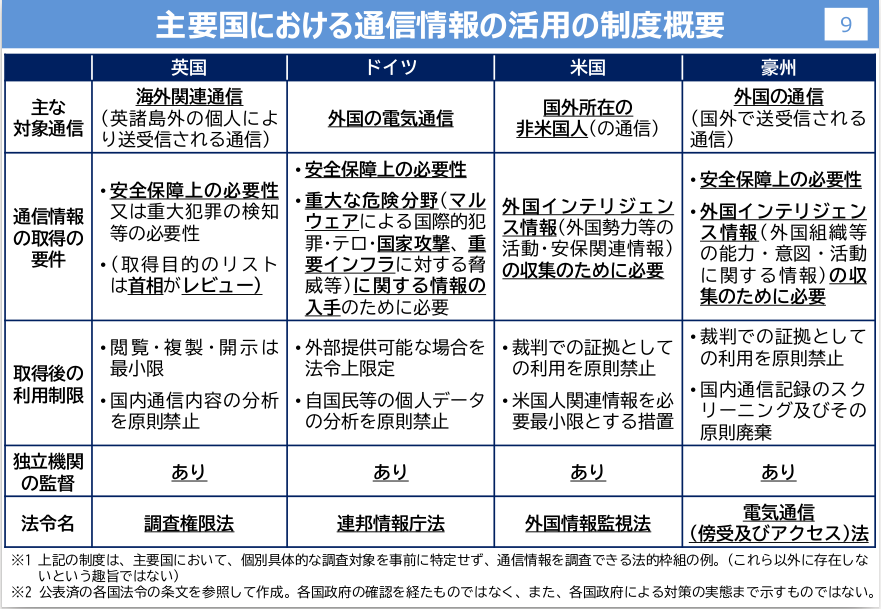

- 欧米諸国(米国、英国、オーストラリア、EU、ドイツなど)が官民連携、通信情報の利用の法制度を有していること

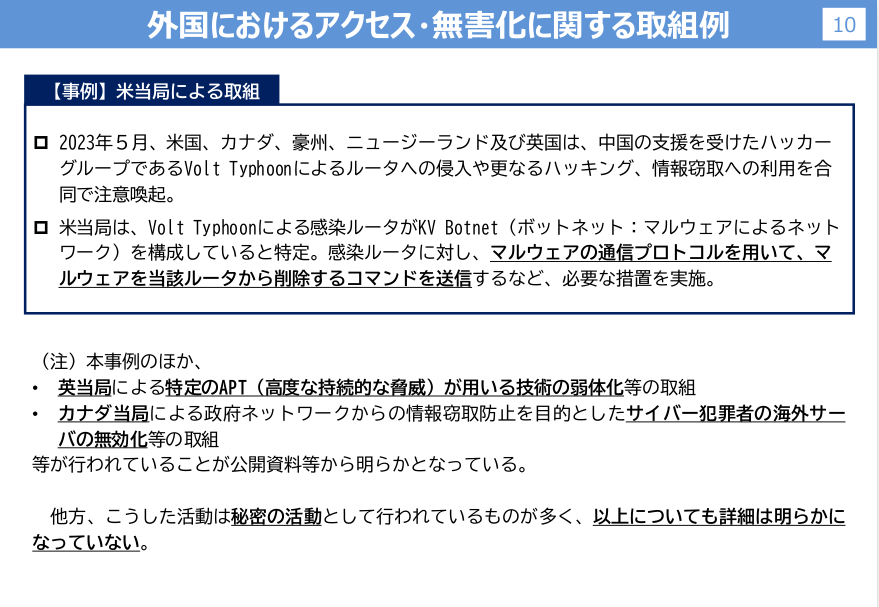

- アクセス無害化もすでに実行されている(米国、カナダ、英国、オーストラリア)

こうした背景から今回の法案の必要が主張されている。

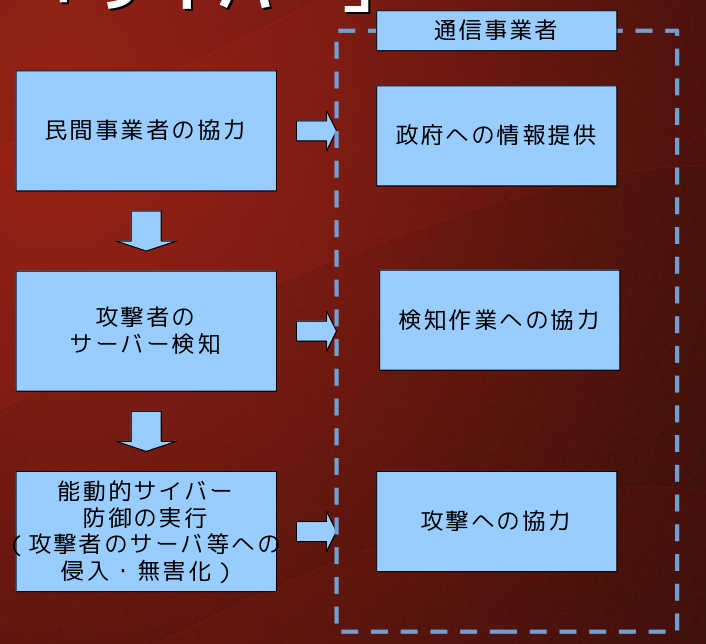

今国会に提出されたサイバー安保法案6 については、すでに様々な論評が出されており、今後も法律の専門家などからの批判も相次ぐだろう。本稿では、この法案を念頭に置きながらもピンポイントにサイバースパイという論点に絞って「サイバー安保」の問題を考えてみたい。したがって、法案の4章と6章に該当する部分に焦点を当てることになる。7 法案では、日本へのサイバー攻撃の実態把握のために、国外および国内と国外を繋ぐ通信情報を利用・分析することができるとしているが、これには「無害化」などサイバー攻撃(能動的サイバー防御)を可能にするための前段階としてのサイバースパイ行為や、「無害化」とは関係しない可能性のある広範囲にわたる情報収集行為としてのサイバー領域におけるスパイ行為に該当するものが含まれる点に注目したい。

法案の第4章では「内閣総理大臣は、国外の攻撃インフラ等の実態把握のため必要があると認める場合には、独立機関の承認を受け、通信情報を取得」として、これを合法化する。これは、外国での通信、いわゆる「外外通信」に対して、従来であれば不正アクセスなどとして犯罪化されていた行為を自衛隊や警察およびこれらと協力する民間が行なう場合には合法化するものと解釈できる。第6章では「内閣総理大臣は、国内へのサイバー攻撃の実態把握のため、特定の外国設備との通信等を分析する必要があると認める場合には、独立機関の承認を受け、通信情報を取得」を合法化する。これはいわゆる国外と国内を繋ぐ通信、いわゆる「外内通信」および「内外通信」を標的にするものであり、これもまた不正アクセスの合法化である。

こうした政府機関などによる通信へのアクセスは、たとえ公共の福祉を理由とする場合であっても憲法21条違反であると私は理解している。しかし政府は、そうは理解していないと思う。メタデータであっても、その収集は通信の秘密の侵害だと私は考えるが、政府は公共の福祉を口実に、その収集を正当化するだろう。8通信のコンテンツについても同様だ。こうした議論は本稿では踏み込まない。

2. 提言・法案における情報収集の意図

法案の前提となった有識者会議の「提言」では、情報収集について次のように述べている。

今般実現されるべき通信情報の利用は、重大なサイバー攻撃による被害を未然に防ぐため、また、被害が生じようとしている場合に即時に対応するため、具体的な攻撃が顕在化する前、すなわち前提となる犯罪事実がない段階から行われる必要がある。

従って「これまで我が国では存在しない新たな制度による通信情報の利用が必要」だと強調し、これが今度の法案につながることになる。盗聴法(通信傍受法9)が対象としているのは、特定の既遂の犯罪を対象にして捜査機関が裁判所の令状を取得して行なう行為になる。本法案における情報収集は、一面では盗聴という行為そのものについては共通するところがあるが、本法案の最も重要な意図は、犯罪が行なわれる前であっても、通信を「盗聴」可能にすること、しかも、その対象犯罪を限定するのではなく、いわゆる重要インフラに対する脅威がありうるという漠然とした要件だけで通信の情報収集を可能にするという点にある。そして更に次のようにその必要性を強調している。

「先進主要国の状況を踏まえると、我が国でも、重大なサイバー攻撃への対策(以下「重大サイバー攻撃対策」という。)のため、一定の条件の下での通信情報の利用を検討することが必要である。また検討に当たっては、安全保障の観点から、海外に依存することなく日本独自の情報収集が必要と考えられることに留意すべきである。他方で国際的な観点からも、先進主要国と連携しながら通信情報を利用することで日本は大きな役割を果たせると考えられるものであり、日本が重大サイバー攻撃対策の能力を高めることは、国際的にも要請されていると言えると考えられる。」

上の引用にある「通信情報の利用」とは、これまでの日本の法律では違法とされるような通信の秘密に該当する通信情報を政府の関係機関(警察や自衛隊など)が利用できるようにすることを意味している。「日本独自の情報収集」には二つの意味がある。ひとつは、主に米国の諜報機関に依存した情報収集の限界を暗に示し、独自の情報収集能力を強化する必要である。もうひとつは、日本が独自の情報収集能力を持つことが同盟国などからの国際的な要請として期待されている、という点だ。たぶん、現状の法制度の枠組では、日本の自衛隊が実空間における戦力として同盟国と同等の立場をとることが憲法上の制約から難しいことが前提としてあるなかで、サイバー領域における情報収集活動と、これと連動したサイバー攻撃であれば憲法の縛りが回避できる領域でもあるという判断があるかもしれない。陸海空の現実空間で自衛隊が海外に派兵される場合であれば、大きな議論になり反対運動にも直面するが、サイバー領域での遠隔地からの行動であれば、日本であってもかなりの自由がありうる、という認識が外国にもあるのかもしれない。これが「日本は大きな役割を果たせる」とか「国際的にも要請されている」といった提言の文言に象徴的に示されているように思う。

しかし、サイバー空間における日本の軍事安全保障に関わる行動を軽視するべきではなく、むしろ反戦平和運動が十分に注目できてこなかったし実感することもできず、なおかつ、多くの活動家にとっては既存のノウハウを活用することも難しい領域であるところを政府は見透し、サイバー領域を日本の軍事安全保障再構築の突破口にできると見込んでいるようにも思う。しかも、実際には、平時と思われている状況のなかでネットワークを介しての攻撃が常態化しているために、これを立法事実として利用しやすい環境にあることは事実だ。これは日本側の政府やメディアの報道では、もっぱら中国やロシア、朝鮮などの行為として日本=被害者として報じられるが、米国なども、具体的にどのような行動をとっているかは秘匿されているが、同様のサイバー攻撃を行なっていることは米国自身も隠していない。

3. 令状主義を否定するサイバー通信情報監理委員会の新設

法案では、サイバー通信情報監理委員会が新たに設置されることになっている。なぜ裁判所の令状による制度を採用しないのか。「提言」は以下のように述べている。

今般実現されるべき通信情報の利用は、重大なサイバー攻撃による被害を未然に防ぐため、また、被害が生じようとしている場合に即時に対応するため、具体的な攻撃が顕在化する前、すなわち前提となる犯罪事実がない段階から行われる必要がある。したがって、通信情報を取得しようとする時点では、いかなる具体的態様でサイバー攻撃が発生するかを予測することはできず、あらかじめそのサイバー攻撃に関係する通信手段、内容等を特定することは通常は困難であるから、犯罪捜査とは異なる形で通信情報を取得し利用する必要があり、被害の防止と通信の秘密の保護という両方の目的を適切に果たすためには、これまで我が国では存在しない新たな制度による通信情報の利用が必要とされると考えられる。

強制捜査は、人権を一定程度例外的に抑制して、私たちの自由や財産権を制限することになるので、捜査機関は強制捜査を必要とするに足る証拠を裁判所に提出し、この証拠に基いて裁判所が令状を発付することになる。この一連の過程が、本法案が想定している事態では成立しない状況が想定されている。つまり、法案が対象としている通信情報の状況とは、

- 犯罪事実がない

- 具体的な攻撃が顕在化していない

- 具体的にどのようなサイバー攻撃が発生するか予測できない

- サイバー攻撃に関係する通信手段、内容等の特定が困難

である。こうした前提で、法案では、情報収集の強制捜査を行なう必要がある、という理屈になっている。

同時に、強調されているのは、「被害が生じようとしている場合に即時に対応するため」という文言にあるように、迅速性である。裁判所の令状発付では対処が遅くなる、ということが前提になっている。上記のような前提のなかでサイバー通信情報監理委員会が公正な判断を下せる余地はないと思う。

提言の主張を法案は、法制度の体裁を整えているので、より縛りが厳しいかのような文言になっているが、実際の運用は提言が目指した線になると思う。つまり、ほぼ制約なしに通信を常時大規模に監視する体制をとる、ということだ。この法案が成立すれば、法制度上は大規模監視は可能になる。どれほどの規模で可能になるのかは、警察や自衛隊の諜報に関する技術と民間通信事業者やセキュリティ企業などの協力にかかってくる。これが法案の官民連携に関する部分になる。そして本稿では十分に言及できないが、捜査機関等が取得する通信情報の暗号化の状況が重要な鍵を握ることにもなる。日本政府が米英などの政府とともに長年画策してきた暗号利用の弱体化が制度化される危険性にはもっと注目しておく必要がある。10

こうした前提のなかでサイバー通信情報監理委員会が強制捜査、つまりネットワークへの侵入行為の可否を判断するということになる。結果として監理委員会は、かなり幅広くネットワークへの侵入を許可することにならざるをえないだろう。令状主義11が形骸化していることはよく知られているが、それだけでなく、監理委員会制度は、警察などの強制捜査へのチェックを骨抜きしつつ対外的にはあたかも第三者(?)のチェックが働いているかのような体裁がつくろわれることになる。とりわけ外外通信は、日本の有権者にとって直接の利害がないかのようにみえるために、外国の通信なら――ましてや中国やロシアや朝鮮なら当然のこと――スパイしてもよいのではないか、外国の諜報機関でもやっていることだから、日本でできないのはおかしい、などという意見が出やすい。こうした意見が排外主義と憎悪を扇動する世論形成につながってゆく。

4. 情報収集の対象が国外であることの意味

法案そのものでは、情報収集についてどのように記載されているのだろうか。

法案では、情報収集活動については、新法4章と6章に記載がある。4章は送受信がともに国外であり、日本国内を経由する「外外通信送信目的措置」を規定して以下のような記述になっている。

第十七条 内閣総理大臣は、外外通信…であって、重要電子計算機に対する国外通信特定不正行為のうちその実行のために用いられる電子計算機、当該電子計算機に動作をさせるために用いられる指令情報その他の当該国外通信特定不正行為に関する実態が明らかでないために当該国外通信特定不正行為による重要電子計算機の被害を防止することが著しく困難であり、かつ、この項の規定による措置以外の方法によっては当該実態の把握が著しく困難であるものに関係するものが、特定の国外関係電気通信設備…を用いて提供される事業電気通信役務が媒介する国外関係通信に含まれると疑うに足りる場合において、必要と認めるときは、当該国外通信特定不正行為に関する第二十二条第二項に規定する選別の条件を定めるための基準…を定め、サイバー通信情報監理委員会の承認を受けて、当該国外関係通信により送受信が行われる媒介中通信情報…の一部…が複製され、内閣総理大臣の設置する設備…に送信されるようにするための措置…を講ずることができる。

上記では「実態の把握」が主目的とされており、これは情報収集行為になり、しかも、ここでは相手国のコンピュータ等への侵入については、当事国の国内法上の手続きを無視しており、同意によらない通信情報の収集である。これらは国際法上のスパイの定義に該当する行為になる。

興味深いのは、不正行為の実態が明かではないが不正行為がありうるという推測が可能な場合を想定している。この想定は、サイバー領域における技術的な手段だけで判断できる場合だけとは思われない。いわゆる地政学的な背景や国家安全保障の戦略的な要請から判断されるとみていいだろう。

送受信の一方が国内の場合は「外内通信」あるいは「内外通信」と呼ばれて、第32条、33条に規定がある。いずれも「外外通信」とほぼ同じ規定である。法案は「内内通信」は対象になっておらず、「国内通信特定不正行為」も対象ではない。純粋に国内を対象としたスパイ活動は、一般にどこの国にあっても原則認めていない。日本の場合、純粋に国内の通信を標的とした情報収集を行なうことになれば憲法の「通信の秘密」の侵害が甚大であり違憲であることは明白だから、法案に盛り込まなかったのだろうか。それとも盗聴法の拡充などで対処可能とみて今回は見送ったのだろうか。12

もうひとつの論点として、法案が定めている情報収集期間が半年と非常に長い点もスパイ活動を想定している理由になる。新法17条3項で「外外通信目的送信措置を講ずることができる期間…は、六月とする」としている。内外通信、外内通信の場合は3ヶ月である。いずれも延長が可能だ。これは、サイバー攻撃がかなり切迫した段階での情報収集とは考えられず、むしろ常時情報収集を行なうことを前提としているとみていい。この点からも情報収集に力点が置かれており、本法案がスパイ法案であることを裏づけるものだ。

5. 諸外国の法制度とは情報機関関連の法制度だ

法案の説明文書や提言などで繰り返し言及されている諸外国の制度について、簡単にみておこう。

日本政府が肯定的に参照している諸外国の法制度は、これまでも繰り返しその人権侵害的な制度であるとして批判されてきたものだ。たとえば、

- 英国・調査権限法 JCA-NETも署名した国際声明「英国政府によるエンド・ツー・エンド暗号化を標的とした捜査権限法の使用に関する共同書簡」では、調査権限法によるAPPLEへのユーザー監視命令が大問題になった。13調査権限法は、EU司法裁判所からEU法違反と判決された。14また、プライバシー・インターナショナルからの批判15など人権団体からも批判されてきた。

- 米国・外国情報監視法(FISA)16 国外にいる外国人のみを標的にして令状なしでの情報収集を認めたものだが、実際には米国人への監視ツールとして利用されてきた。人権団体が繰り返し違憲として提訴。17令状なしの情報収集を違憲とする判決もでている。バイデン政権は、FISAをはじめとする監視法制の改悪を繰り返してもいる。

- ドイツ・連邦情報局法 米国のNSAに情報を提供していたことで批判される。2020年段階で以下のように指摘されている「BNDは、他のシークレットサービスと同様に、フランクフルト/マインにあるDe-Cixのようなインターネットノードで大量のトラフィックデータを迂回させることで、オンライントラフィックを監視している。BNDは1日に最大1兆2000億の接続を分岐させることができる。そしてBNDは、電子メールアドレスや電話番号、デバイス番号など、いわゆるセレクタの助けを借りて、得られたデータを検索する。」18 ドイツの最高裁判所はBNDがドイツ国外で外国人の通信を盗聴することを認める法律違憲と判決している。19

このように、法案が前提としている諸外国の法制度は、諜報機関に関連する法制度であって、到底私たちが納得できる枠組とはなっていない。特に注目すべきこととして、いずれの国においても、見た目の制度ではある程度プライバシーに配慮しているような文言で飾られていても、実際の運用は、法を容易に逸脱したものになっており、これを押し止めるには、この運用実体を突き止め証拠を集め裁判で勝利して、やっと司法の判断としての歯止めへの可能性が開かれ、そこから更に実際の法制度の修正へと向うことが可能になる。

もうひとつの注目点は、いずれの法制度も、自国民あるいは自国の領土内にいる人々と外国にいる人々などいくつもの区別を設けて、比較的広範囲に組織の裁量を大幅に認めた監視を合法とする枠組があることだ。多くの場合、自国民に対して自国の政府が憲法に保障されているプライバシーや通信の秘密を侵害するような法執行権力を行使することには批判が集中しやすく困難なために、もっぱら外国を標的とした情報収集を合法化する枠組を作ろうとする。そして、この枠組を巧妙に利用して自国民への監視にも転用しようとする。この意味で、ドイツ最高裁は外国にいる外国人対象の情報収集も違憲としたのは注目すべきことかもしれない。

日本の今回の法案も、通信を国境を越えるケースと日本国内で完結するケースに分けるなどで、あたかも日本国内の「国民」を標的にした通信の秘密への介入にはあたらないかの体裁を整えようと苦労している。今回は言及しないが、こうした区別はほどんど意味をもたないと思う。網羅的な情報収集は回避できないとみておく方がいい。

法案の背景説明で参照されている海外の法制度は、多かれ少なかれ国家の諜報機関に関わる制度である。諜報機関の活動は、例外的に、違法な情報収集を適法とする枠組を前提として活動する。日本には諸外国と同様の諜報機関が制度として明確にされておらず、国家による情報活動、つまりスパイ活動についても法的な枠組がないようにみえる。そのために、市民運動においても国会の議論においても、日本の政府による情報収集活動と法の枠組との関係が真剣に議論されてこなかったかもしれない。

6. 欧州のGDPRの歯止めがかからない領域

この問題の重要性は、国家安全保障に関する情報収集の場合は、一般の個人情報保護やプライバシーの権利の枠では対応できない領域に属する、ということがある。たとえば、日本でも評価が高い欧州の一般データ保護規則(GDPR)20ですら対処できていない領域になる。GDPR23条は、例外規定を定めている。

データの管理者若しくは処理者が服する EU 法又は加盟国の国内法は、その制限が基本的な権利及び自由の本質的部分を尊重するものであり、かつ、以下の対象を保護するために民主主義社会において必要かつ比例的な措置である場合、第 12 条から第 22 条に定める権利及び義務に対応するそれらの法律の条項範囲内で、立法措置によって、第 12 条から第 22 条及び第 34 条並びに第 5 条に定める義務及び権利の適用範囲を制限できる

個人情報の権利を制限することができる場合として、国家安全保障、防衛、公共の安全などを列挙しているのだが、「公共の安全への脅威からの保護及びその防止を含め、犯罪行為の防止、捜査、検知若しくは訴追又は刑罰の執行」も対象にされており、政府の政策によってはGDPRのこの例外条項が悪用される可能性があると思う。したがって、本法案が前提としている国家安全保障関連の事案という法の立て付けを前提にしたとき、EUのGDPRですら例外とせざるをえない領域になる。

民主主義を標榜するどこの国においても、国家安全保障は別枠とされて基本的人権や自由の権利を特別に規制し抑圧することを国家権力の正当な行使として認めている。国家安全保障と人権とは相反関係にあることを忘れてはならない。だから、今回の法案に関連して私たちが、立脚すべき観点は、

- 国家安全保障を口実に人権保障を弱体化させるべきではない

- 国民か国民ではない人か、あるいは領土内か外か、といった区別を否定し、人間としての普遍的な権利の平等を前提とする

という観点だろう。日本の野党も国家安全保障を否定するだけの度胸がない。しかし、私たち民衆の安全は国家によっては保障しえないことは、国家が引き起してきた紛争や戦争の経験から私たちはよく知っているはずのことだ。サイバーの領域も同様である。民衆のサイバーセキュリティを確立することこそが現在の「サイバー攻撃」の横行への唯一の回答になるべきものだと思う。

7. 法案の背景説明にある海外の「アクセス・無害化」事例について

法案の背景説明として、2024年中に観測されたサイバー関連攻撃の通信の99%以上が海外から発信である点が強調されている。21 つまり、攻撃元は海外にあり、この標的を日本側から「無害化」=攻撃する場合が中心になる。この場合、日本のどの組織がサイバー領域における海外での攻撃行為(無害化)の主体となりうるのかが問題になる。法案では、自衛隊と警察がおおむね並列されるようだが、いずれであれ、国外において、違法なアクセスとハッキング攻撃を行なうことなしには無害化はありえない。法案審議では、有権者を念頭において国内の「国民」のプライバシーなどに焦点があてられた議論になるかもしれないが、法が実際に目指しているのはむしろ国外の事例になる。そうなると「国外ならいいんじゃないの」という的外れなナショナリスト野党の声が聞こえてきそうだ。果してそうだろうか。

しかし法案説明の文書では、たった1行づつの記載だが、自国内での無害化のケースが例示されている。国内「無害化」の事例として、米国でのVolt Typhoon対策がとりがげられている。Volt Typhoonは最近起きた米国内の事件で、悪質なコードを組み込まれたルーターなどの機器が米国内に数千台の規模で存在したために、国内で無害化措置がとられた。22この措置にはFBIとNSA、つまり警察と国防総省の両方が関与している。Volt Typhoonは、「アメリカの民間重要インフラを標的にし、紛争が発生した場合にアメリカ市民や地域社会に実害をもたらすよう事前に準備」したものだと米国司法長官は判断している。23長期にわたり情報収集を目的に、ルーターなどの脆弱性を利用して潜伏していたプログラムとみられ、具体的な実害としてどのような攻撃があったかは不明だ。米国などはこれを中国によるものと判断しているが、中国側は否定している。24 法案の解説でこの事例が取り上げられているのは、FBIとNSAとの連携であること、実害はなくても無害化措置をとった事例であることなど、今回の法案が目指すシナリオにとってうってつけだったことがあるかもしれない。25

法案説明資料でこのケースが例示されている理由は、自国内でも実施できるということ、実害がなくても実行可能であること、警察と軍の諜報機関が連携しているなど、本法案が意図している場合に合致しているからだろう。しかし、不都合なことは説明文書には明記されていない。Volt Typhoonの無害化措置のために、裁判所の令状を取得して実行可能になったケースなのだ。この裁判所の許可には言及されていない。

もうひとつの事例として紹介されているのは、カナダのケースだ。こちらについては、「政府ネットワークからの情報窃取防⽌⽬的で、攻撃者の海外サーバに対する無害化措置」と紹介されている。このケースの詳細を私は把握できていない。カナダの通信セキュリティ局(Communications Security Establishment CSE)のウエッブでは「積極的サイバー作戦」として「カナダに対する外国の脅威の能力を混乱させるオンライン行動をとることができる」として、標的は、外国のテロリスト・グループ、外国のサイバー犯罪者、敵対的諜報機関、国家に支援されたハッカーであり、これらの集団のの通信デバイスを無効化することによって通信や攻撃計画を阻止することだとしている。26こうしたCSEの無害化措置を高く評価しているようにみえるが、実際には、CSEによる情報収集は長年にわたって秘密裡にしかも広範囲に行なわれてきており、その人権侵害が問題視されてきた側面は考慮されていない。27

8. サイバー領域におけるスパイ行為は武力行使全般への入口になる

政府側の法案の背景説明で参照されている海外の組織などから推測して、日本政府が海外の諜報機関の活動に特段の関心を寄せ、同種の活動を日本政府も実施可能な法制度を模索しているのではないかと私は推測している。

しかし、各国とも諜報活動の基盤には軍による活動があり、軍事安全保障との関連が制度化されていなければならないが、日本には軍法がないように、諸外国と同等の法的な基盤がない。にもかかわらず、強引にサイバースパイのための法制度を捩じ込む今回の法案は、日本の法体系と法の支配の下にある政府機関全体を大きく毀損することになる。

同時に、外国と日本国内の居住者との間の通信(外内通信、内外通信)のように一方が日本国内にある場合であっても情報収集の対象となることも問題だ。たぶん米国の愛国者法の制定にみられるように、対テロ戦争とグローバルなインターネットの仕組みを前提とした場合、もはや国内の住民と国外にいる敵対的なアクターとを区別すること自体が不可能になっており、結果として国内の人々への監視が正当化されてきた。今回の法案もこうした流れを受けて、内内通信のみをかろうじて対象にしていないような体裁をとっているが、実際にこの区別は意味をなさないと思われる。

諜報活動の法制度化、とりわけサイバー領域における諜報活動は、政府にとっては国家安全保障の軍事体制整備の突破口として格好の条件を備えている。諜報活動は、憲法9条の武力行使や武力の威嚇とはみなされないであろうということ、また日本の反戦平和運動が主要に関心を寄せている領域でもないだろう、ということがある。しかも、諜報活動の主要なターゲットは海外であり、多くの場合が外国の人々であるという口実によって、たとえ日本国内との通信であっても標的は外国であるかの体裁がとりやすく、「通信の秘密」侵害という批判をかわしやすい。こうして情報収集活動は、あたかも有権者の利害に直接関わらないという言い訳に騙されやすい。こうした状況から政府は、日本「国民」に対して憲法上の制約があるような通信の秘密やプライバシーに関しても、ある種の例外規定としてなら容認されやすいと踏んでいるのかもしれない。しかし、実際には、諸外国の例にあるように、いったん法整備が進めば、国籍とか居住地などとは無関係に、事案に応じて、すべての人々の全ての通信の秘密が侵害されるような仕組みが制度化される。このことは政府が参照している欧米諸国のいずれにおいても見られる問題として、どこの国でも、人権団体などが裁判も含めて強く批判してきた事柄である。

9. そもそもスパイとは

これまで定義もなくスパイという言葉を使ってきたが、定義をある程度確認しておこう。国際法上スパイを定義した最も古い条約がハーグ陸戦法規慣例条約(1910年発効)だとおもわれる。この条約にスパイ(間諜)について次のように規定されている。

第二章 間諜 第29条:交戦者の作戦地域内において、敵勢力に通諜する意志をもって、隠密に、または虚偽の申告の下に行動して、情報の蒐集をしようとする者を間諜とする。故に、変装せずに、軍人として情報収集の為、敵軍の作戦地域内に侵入した者は間諜と認めない。軍人であるか否かに係わらず、自軍または敵軍宛の通信を伝達する任務を公然と執行する者も間諜と認めない。 第30条:間諜の現行犯は裁判を経て罰しなければならない。 第31条:所属する軍勢に復帰後に捕らえられた間諜は、俘虜として取り扱い、復帰前の間諜行為を罪に問うことはできない。

スパイの要件は

- 秘密または身元を偽って行動すること

- 情報収集を目的とすること

である。この規定は非常に古いが、サイバー領域におけるスパイ活動についてもしばしば引用される。たとえば、NATOのTallin Manualのなかの「平時におけるサイバースパイ活動Cyber Espionage」におけるサイバースパイの定義は「サイバー能力を秘密裏に、または嘘の口実を使用して情報を収集する、または収集を試みる行為を指す」(ルール32)とあり、ハーグ陸戦慣例条約をそのまま踏襲している。

サイバースパイ行為をTallin Manualは三つの場面に分けている。

- 物理層 製造過程でハードウェアにコードを挿入し、その後遠隔操作を可能にしたり、通信ケーブルを介して送信されるデータを傍受目的で特定の国にリダイレクトしたりする。

- 論理層 脆弱性を利用する。通信を監視するように設計されたマルウェアによる悪用。

- ソーシャル・エンジニアリング 人を騙してアクセスに必要な認証情報などを取得する。フィッシング、スピアフィッシング、およびホエーリングなど。

法案はこうした行為を具体的に特定しておらず、事実上どの手法を使うことも禁じていないともとれる。本法案との関連でいえば、本法案は

- 外国において、秘密に、あるいは偽装して行動することを許すような規定があるか

- 上記の条件のもとで秘密裡に情報収集を許す規定があるか

が鍵になる。たとえば、法案第四章「外外通信目的送信措置」で、国外にあるサーバーなどへの侵入による情報収集だろう。法案には、サーバーを設置している国への通知などの義務付けはないので秘密裡の行動ということになる。当然のこととして標的に感知されないようネットワークを管理しているシステムを何らかの方法で騙すことによって侵入を図ることになるが、これも禁じられていない。

例示されていたVolt Typhoonのような場合を念頭に置くとすると、日本国内においても警察などのハッキングや合法マルウェアなどスパイ活動を合法化する枠組が必要になるだろう。いわゆるおとり捜査の拡大傾向がすでにあるなかで、本法案はこの動きを加速化することになるかもしれない。

10. スパイ行為の国際法上の位置付け

他国において、その主権の範囲内で、その国の了解を得ることなく、事実上の違法行為を行なうことは、その国の法律に違反しているという意味では犯罪行為になる。しかし、だからといって国際法上も違法とはいえない、というのがスパイに関する国際法の主流の考え方のようだ。つまり、他国の領域内でのスパイ行為は国際法上禁じられていないという解釈が支配的だ。とはいえ、スパイ行為の手段によっては、国際法に違反する場合もありうるとしている。28

あるいは、ある国家の領域内のスパイが密かに標的とするコンピュータに物理的に接触してUSBを挿入してマルウェアなどをインストールする場合(いわゆる「接近型サイバー作戦」とも呼ばれる)が合法か違法かについても議論が分れるようだ。専門家の多数意見は、こうした場合は主権侵害とみなしてはいる。29

残念なことだが、スパイ行為に関する限り、国際法は味方にはなりえない可能性が高い。国際法が国家の自衛権を認めているために、9条を完全非武装の宣言として読むことの助けに国際法を持ち出せないのと似た状況がある。

11. 米国防総省の戦争法マニュアル

米国の国防総省の戦争法マニュアル30は、主に戦時を前提としたマニュアルだが、平時における諜報活動についての言及がある。31

平時における情報および防諜活動。国際法および長年にわたる国際規範は、サイバー空間における国家の行動にも適用可能であり、平時における情報および防諜活動の合法性に関する問題は、ケースバイケースで検討されなければならない。一般的に、サイバー作戦が、単に情報を取得する目的でのコンピュータ・ネットワークへの不正侵入といった、伝統的な諜報および防諜活動に類似する範囲においては、そのようなサイバー作戦は国際法の下でも同様に扱われる可能性が高い。米国はサイバー空間を通じてそのような活動を実施しており、そのような作戦は、それらの作戦が敵対行為と解釈される可能性も含め、長年にわたって確立された考慮事項によって管理されている。

ここに明言されているように、米国は「単に情報を取得する目的でのコンピュータ・ネットワークへの不正侵入」を実施してきたとしている。このことはスノーデンの暴露で誰もが知っていることでもある。もしそうであるなら、「同盟国」を標榜する日本が同種のネットワークへの不正侵入を行なおうとする動機がない方が不自然ではないだろうか。ここで問題になるのは、日本は、米国のような諜報活動の法整備がなされていない、という点だ。だからこそ日本政府は法整備を急いでいるといえる。

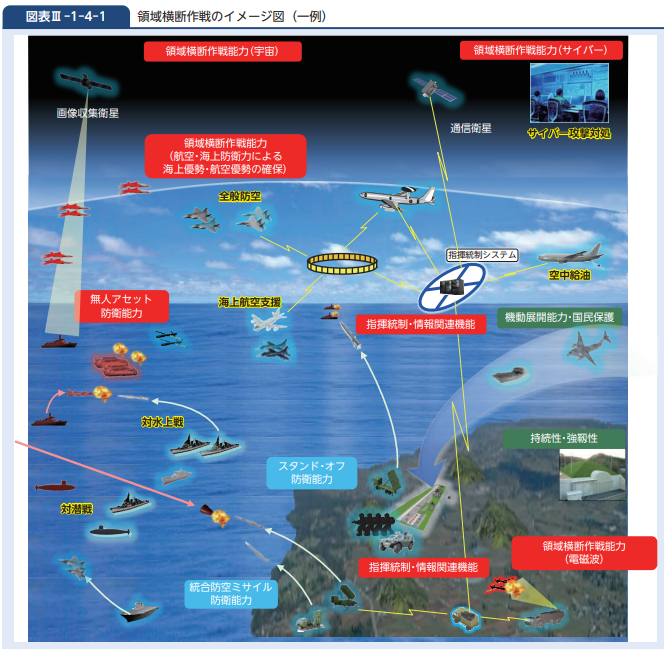

多くの国が軍隊を擁し、それと不可分一体のものとして諜報活動を展開する制度的な枠組をもっていたのに対して、日本の自衛隊は対外的な武力行使に焦点を宛てた組織という体裁をとることができてこなかった。しかし、自衛隊がますます他国との軍事同盟の一翼を担うようになってきてしまった現在、日本だけでなく共同して作戦に臨む同盟国の実力部隊の行動を支える情報収集は必須の条件になりつつある、というのが政府の認識なのだろう。

12. サイバースパイ行為もまたサイバー攻撃である

実空間におけるスパイ行為は、武力行使や威嚇とは一線を画すもので、いわゆる武力攻撃にはあたらない、というのが常識的な判断だろう。そして、この判断をそのままサイバー領域におけるスパイ行為にも当て嵌めてしまうために、サイバースパイがサイバー攻撃なのかどうかという重要な問題をきちんと問うことなく、サイバースパイはサイバー攻撃ではないと決めつけがちだ。しかし、現実はかなり複雑だ。本法案も、その前提になる「提言」においても、日本が行使する違法・不正なネットワークへの侵入やシステム破壊行為は「攻撃」と呼ばれていない。しかし、他方で、外部からは様々な「サイバー攻撃」が繰り返されていることもまた強調され、これが立法事実として重視されてもいる。同じ行為でも、「敵」がやれば「攻撃」であり、自分たちがやれば「アクセス・無害化」と呼ぶ、というのは欺瞞でしかない。

暗号とセキュリティの専門家のブルース・シュナイアーはアトランティック誌への寄稿32のなかで興味深い観点を示している。

中国がスパイ目的で米国のコンピューターネットワークに侵入しているという報道が最初に報じられたとき、私たちもかなり強い表現でそれを表現した。私たちは中国の行為を「サイバー・攻撃」と呼んだ。時には「サイバー戦争」という言葉さえ使ったし、サイバー攻撃は「戦争行為」であると宣言した。

エドワード・スノーデンが、NSAが中国とまったく同じことを世界のコンピューターネットワークに対して行っていることを暴露した際、私たちは米国の行動を表現するのに、スパイ行為、情報収集、スパイといった、より穏健な言葉を使用した。私たちは、これは平時に行われる活動であり、誰もがやっていることだと強調した。

同じことでも「敵」がやれば攻撃や戦争行為とみなし、味方がやれば、情報収集とかスパイ行為といった穏健な表現を選択する。シュナイアーはこうした言説のアンバランスを指摘した上で、では、スノーデンもやっていたであろうスパイ行為は「サイバー攻撃」なのかどうかと問う。シュナイアーによれば、米軍はコンピュータ・ネットワークへの侵入を意味するCNE(Computer Netwaork Exploit) とネットワークの無効化や破壊を意味するCNA(Computer Netwaork Attack)を区別しているという。これは、本法案でいう「アクセス・無害化」とちょうど対応する。アクセスとはCNEであり無害化とはCNAである。この区別はあくまでネットワークに侵入する側に即した分類であり、侵入される側からすれば、CNEであってもサイバー攻撃とみなすだろう。だから、日本のこれまでのサーバーセキュリティに関する様々な報告はCNEもCNAもともに「サイバー攻撃」として一括して統計に入れてきたのではないか。攻撃を受ける側は、攻撃者の意図はわからない場合が多い。つまり単なる情報収集なのか、この情報収集が将来の攻撃に結びつくものとして計画されているのかは、攻撃者側もその意図を隠すから受け手がわかるはずもなく、結局は、文字どおりの意味での攻撃でありうることとして理解する方が防護の観点からは安全だ、という考え方になるだろう。

つまり、防護する側からすれば、ネットワークをより安全なものに保つためには、CNAだけではなくCNEもまた防ぐ必要があるということになる。CNEもCNAもともにネットワークをリスクに晒すのであれば、そうした行為を政府が行うことは許されていいのだろうか。シュナイアーはサイバースパイ行為も明確にサイバー攻撃として国際法上の制約を課すべきだと指摘しているが、米国のスパイ行為を禁止すべきだとは主張していない。しかし私は、むしろどこの国であれスパイ行為を禁止することなしには、CNAを阻止することもできないと思う。問題は、すでに軍隊がありサイバー部隊を組織している多くの国の現実を与件としてしまえばスパイ行為の禁止は、単なる理想論として退けられてしまうだろう。不正アクセスによる情報収集が未だに国家の権利として制度化されていない日本には空論に終らせないかろうじての手掛かりがあるのだが、それが今失われようとしている。

13. 最後に

本法案が目指しているのは、日本政府が批判している外国政府による「サイバー攻撃」を日本もまたより高度な技術を駆使して実践できるような合法性の枠組を構築することである。

こうした日本政府の方向は、一見すると武力行使とは無縁にみえるサイバースパイ行為を通じて、より一層深刻な武力紛争に日本が加担することを選択している、ということを見抜く必要がある。私たちがとるべき唯一の方向は、これとは真逆でなければならない。国家のサイバースパイ行為は、その対象が外国であったとしても、必ず自国内部とも関わりをもつことになる。人と人との繋りが国境を越えているグローバルなネットワークの現実を軽視してはいけない。しかも、自国民の「通信の秘密」が守られるのであれば、自国による他国の人々への人権侵害を容認するというような立場はとるべきではない。とりわけ立法府の議員は有権者の「票」に影響されやすく、自国中心主義をとりがちだが、グローバルな人々の安全を脅かし、国境を越えて連帯と相互扶助によって紛争に立ち向かおうとする人々の努力に敵対することが、国籍のいかんにかかわらず全ての人々のサイバー領域におけるセキュリティの脅威になることを自覚すべきだ。国家安全保障や「サイバー攻撃」の脅威などの宣伝に惑わされることなく、サイバースパイ行為を一切させるような権限を国家に与えてはならない。サイバースパイの後ろに控えているのは、無害化などと微温い言葉遣いでごまかしているが、人々の言論表現の自由を支える通信への大量監視であり、これが選挙や世論を左右し、更にその後に控えているのは、深刻な武力行使にも相当しかねないサイバー攻撃である。サイバー安保法案は、自衛隊を含む国家安全保障に組み込まれた武力行使や威嚇を可能にするサイバーと実空間との軍事的に統合された構造を民間も含めて構築してゆく突破口である。こうした傾向全体を転換することが必要であり、この転換のためには、日米の軍事同盟やグローバルな監視社会のシステムを覆す闘いが必要になる。そのためにもサイバースパイを許すような法制度は一切認めるべきではない。

Footnotes:

https://www.cas.go.jp/jp/houan/217.html

内閣官房 https://www.cas.go.jp/jp/siryou/221216anzenhoshou.html

「サイバー対処能⼒強化法案及び同整備法案について」内閣官房サイバー安全保障体制整備準備室、2025/2 https://www.cas.go.jp/jp/seisaku/cyber_anzen_hosyo_torikumi/pdf/setsumei.pdf

私のブログを参照。https://www.alt-movements.org/no_more_capitalism/

内閣官房サイバー安全保障体制整備準備室のウエッブに掲載されている「説明資料」 https://www.cas.go.jp/jp/seisaku/cyber_anzen_hosyo_torikumi/pdf/setsumei.pdf

正式名称は「重要電子計算機に対する不正な行為による被害の防止に関する法律案」と「重要電子計算機に対する不正な行為による被害の防止に関する法律の施行に伴う関係法律の整備等に関する法律案」である。この二つを合わせて便宜上「サイバー安保法案」と呼ぶ。政府はこれらを「サイバー対処能力強化法案及び同整備法案」と呼んでいる。法案関連は内閣官房のウエッブに掲載されている。https://www.cas.go.jp/jp/seisaku/cyber_anzen_hosyo_torikumi/index.html

第四章「外外通信目的送信措置」、第六章「で外内通信目的送信措置及び特定内外通信目的送信措置」

たとえば、総務省は通信の秘密の範囲について、「通信の秘密とは、①個別の通信に係る通信内容のほか、②個別の通信に係る通信の日時、場所、通信当 事者の氏名、住所、電話番号等の当事者の識別符号、通信回数等これらの事項を知られることによって 通信の存否や意味内容を推知されるような事項全てを含む。」と説明している。電気通信事業法及び通信(信書等を含む)の秘密 https://www.kantei.go.jp/jp/singi/titeki2/tyousakai/kensho_hyoka_kikaku/2018/kaizoku/benkyoukai/siryou4.pdf

https://laws.e-gov.go.jp/law/411AC0000000137

英国でiPhoneユーザーはクラウドの暗号化機能が使えなくなることが大きな波紋を呼んでいる。もし現在上程されているサイバー安保法が成立した場合、同じことが日本でも起きる可能性がある。この件については、以下の声明を参照。「英国政府によるエンド・ツー・エンド暗号化を標的とした捜査権限法の使用に関する共同書簡」 https://www.jca.apc.org/jca-net/ja/node/436 今回の措置は、英国の捜査権限法に基くものだ。この捜査権限法は本法案においても政府が外国の法制度として参照しているもののひとつである。2020年に英国、日本、米国など7ヶ国が共同で「エンドツーエンド暗号化及び公共の安全に関するインターナショナル・ステートメント」を出し、暗号化の規制を求めた。外務省「エンドツーエンド暗号化及び公共の安全に関する インターナショナル・ステートメント」https://www.mofa.go.jp/mofaj/la_c/sa/co/page22_003432.html%E5%8F%82%E7%85%A7。 今回の英国の措置は、この線に沿ったものともいる。この7ヶ国声明に対しては当時、以下の抗議声明が出されている。「暗号規制に反対します―日本政府は「エンドツーエンド暗号化及び公共の安全に関するインターナショナル・ステートメント」から撤退を!!」https://www.jca.apc.org/jca-net/ja/node/104

憲法35条「第三十五条 何人も、その住居、書類及び所持品について、侵入、捜索及び押収を受けることのない権利は、第三十三条の場合を除いては、正当な理由に基いて発せられ、且つ捜索する場所及び押収する物を明示する令状がなければ、侵されない。 (2)捜索又は押収は、権限を有する司法官憲が発する各別の令状により、これを行ふ。 」https://laws.e-gov.go.jp/law/321CONSTITUTION/#Mp-Ch_3-At_35

「外内通信」については以下のように規定されている。

第三十二条 内閣総理大臣は、外内通信であって、重要電子計算機に対する国外通信特定不正行為に用いられていると疑うに足りる状況のある特定の国外設備を送信元とし、又は当該国外通信特定不正行為に用いられていると疑うに足りる状況のある特定の機械的情報…が含まれているもの…の分析をしなければ当該国外通信特定不正行為による重要電子計算機の被害を防止することが著しく困難であり、かつ、この項の規定による措置以外の方法…によっては当該特定外内通信の分析が著しく困難である場合において、必要と認めるときは、この項の規定による措置により取得通信情報を取得した場合における第三十五条第二項に規定する選別の条件を定めるための基準…を定め、サイバー通信情報監理委員会の承認を受けて、国外関係電気通信事業者の設置する特定の国外関係電気通信設備であって当該国外関係電気通信設備を用いて媒介される国外関係通信に当該特定外内通信が含まれると疑うに足りるものにより送受信が行われる国外関係通信媒介中通信情報が複製され、受信用設備に送信されるようにするための措置…を講ずることができる。

「内外通信」については以下のように規定されている。

第三十三条 内閣総理大臣は、内外通信…であって、重要電子計算機に対する国外通信特定不正行為に用いられていると疑うに足りる状況のある特定の国外設備を送信先とし、又は当該国外通信特定不正行為に用いられていると疑うに足りる状況のある特定の機械的情報が含まれているもの…の分析をしなければ当該国外通信特定不正行為による重要電子計算機の被害を防止することが著しく困難であり、かつ、この項の規定による措置以外の方法によっては当該特定内外通信の分析が著しく困難である場合において、必要と認めるときは、当該措置により取得通信情報を取得した場合における同条第二項に規定する選別の条件を定めるための基準…を定め、サイバー通信情報監理委員会の承認を受けて、国外関係電気通信事業者の設置する特定の国外関係電気通信設備であって当該国外関係電気通信設備を用いて媒介される国外関係通信に当該特定内外通信が含まれると疑うに足りるものにより送受信が行われる国外関係通信媒介中通信情報が複製され、受信用設備に送信されるようにするための措置…を講ずることができる。

https://www.jca.apc.org/jca-net/ja/node/436

CNN「英の調査権限法は「違法」、プライバシー侵害 欧州司法裁」 https://www.cnn.co.jp/world/35094148.html

概要は https://crsreports.congress.gov/product/pdf/IF/IF11451 機械翻訳 https://cryptpad.fr/pad/#/2/pad/view/W+786RMzaTZpdGJRt1UI1Yf8uPHW5ohzmfCXmiWn3w0/

たとえば米国自由人権協会は数回にわたって提訴している。https://www.aclu.org/warrantless-surveillance-under-section-702-of-fisa 機械翻訳 https://cryptpad.fr/pad/#/2/pad/view/uvr22oiE7Abwjh7cxN6nrRFg2puLF88+AzgrqnADnHs/ また電子フロンティア財団は令状なしの情報収集を違憲とする判決を勝ち取っている。https://www.eff.org/deeplinks/2025/01/victory-federal-court-finally-rules-backdoor-searches-702-data-unconstitutional 機械翻訳 https://cryptpad.fr/pad/#/2/pad/view/LIx+5-2fxRpT1Yzg0FGGMqHf7pMVXlLnNCGzASUTUzU/

https://tuta.com/ja/blog/bnd-german-surveillance-unconstitutional

https://www.bbc.com/news/world-europe-52725972

日本語訳 https://www.ppc.go.jp/files/pdf/gdpr-provisions-ja.pdf

内閣官房 サイバー安全保障体制整備準備室 による説明スライド。https://www.cas.go.jp/jp/seisaku/cyber_anzen_hosyo_torikumi/pdf/setsumei.pdf

https://www.cnn.com/2024/01/29/politics/fbi-doj-chinese-hacking-us-infrastructure/index.html https://www.washingtonpost.com/national-security/2024/01/31/china-volt-typhoon-hack-fbi/

https://www.globaltimes.cn/page/202404/1310584.shtml https://www.cverc.org.cn/head/zhaiyao/futetaifengEN.pdf

ちなみに、同様のケースが日本で生じた場合、裁判所の令状になるのか監理委員会の承認で済まされるのか、法案の組み立てをさらに検討する必要がある。

https://www.cse-cst.gc.ca/en/mission/cyber-operations

「CSEの任務は、シグナルインテリジェンスとサイバーセキュリティの2つに大別される。CSEは、国防大臣が発行する機密の「大臣権限」と「大臣指令」によってスパイ権限を与えられている。この認可は、CSEが通信、通信に関するメタデータ、その他の電子データを入手・保存するための広範な範囲を定めている。」https://bccla.org/2022/12/pulling-back-the-curtain-on-canadas-mass-surveillance-programs-part-one-a-decade-of-secret-spy-hearings/

Tallin Manyualは次の例を挙げている。「例えば、ある国家の機関がデータを抽出するために、機能停止を招くような形で他国のサイバーインフラに侵入した場合、専門家によれば、そのサイバースパイ活動は後者の国家の主権を侵害することになる。同様に、スパイ目的のサイバー作戦が国際的なプライバシーの権利(規則35)を侵害する場合、そのサイバースパイ活動は違法となる。」

Tallin Manyual ルール32、パラ5。

DoD, Law of War Manual https://media.defense.gov/2023/Jul/31/2003271432/-1/-1/0/DOD-LAW-OF-WAR-MANUAL-JUNE-2015-UPDATED-JULY%202023.PDF

DoD, Law of War Manual, p.1029

Date: 2025/2/22

Author: toshi

Created: 2025-03-03 月 12:06