インターネットと戦争―自民党「新たな国家安全保障戦略等の策定に向けた提言」批判を中心に

Table of Contents

- 1. はじめに

- 2. 政府の「次期サイバーセキュリティ戦略」

- 3. 自民党「新たな国家安全保障戦略等の策定に向けた提言」について

- 4. サイバー領域で先行する軍事連携

- 5. 武力行使、武力による威嚇

- 6. 「グレーゾーン」と「ハイブリッド」への関心の高まり

- 7. 憲法9条が想定している「戦争」の枠を越えている

- 8. 何をすべきなのか

1 はじめに

戦後の反戦平和運動のなかで「サイバー戦争」に特に注目して、どのようにしたら「サイバー戦争の放棄」が可能なのかに主要な関心をもった議論はまだ少いのではないかと思う。本稿では、この問題を考えるひとつの手掛かりとして、自民党が2022年4月に公表した自民党「新たな国家安全保障戦略等の策定に向けた提言」(以下「提言」と呼ぶ)のなかのサイバー関連への言及を中心に、反戦平和運動がサイバー領域を従来の軍事安全保障の考え方では対応しえない課題であることを確認して、戦争放棄のための運動の再構築のためにささやかながら私からの問題提起にしたいと思う。

2 政府の「次期サイバーセキュリティ戦略」

「提言」に触れる前に、その前提になっている政府による2021年7月に「次期サイバーセキュリティ戦略」に関して簡単にみておきたい。この「戦略」では次のように述べられている。

我が国をとりまく安全保障環境は厳しさを増し、サイバー空間は、地政学的緊張も反映した国家間の競争の場となっている。中国・ロシア・北朝鮮は、サイバー能⼒の構築・増強を⾏い、情報窃取等を企図したサイバー攻撃を⾏っているとみられている。⼀⽅、同盟国・同志国においても、サイバー脅威に対応するため、サイバー軍や対処能⼒の強化が進められており、サイバー事案やサイバー空間に関する国際ルール等をめぐる対⽴等に対して同盟国・同志国等が連携して対抗している。

この現状認識では、明確に周辺諸国を事実上の敵国とした。その上で必要な政策として「先端技術・防衛産業等のセキュリティ確保のための官⺠連携・情報共有等の強化」「⽶豪印やASEAN等同志国との府省庁横断的・各府省庁における国際連携」を指摘している。

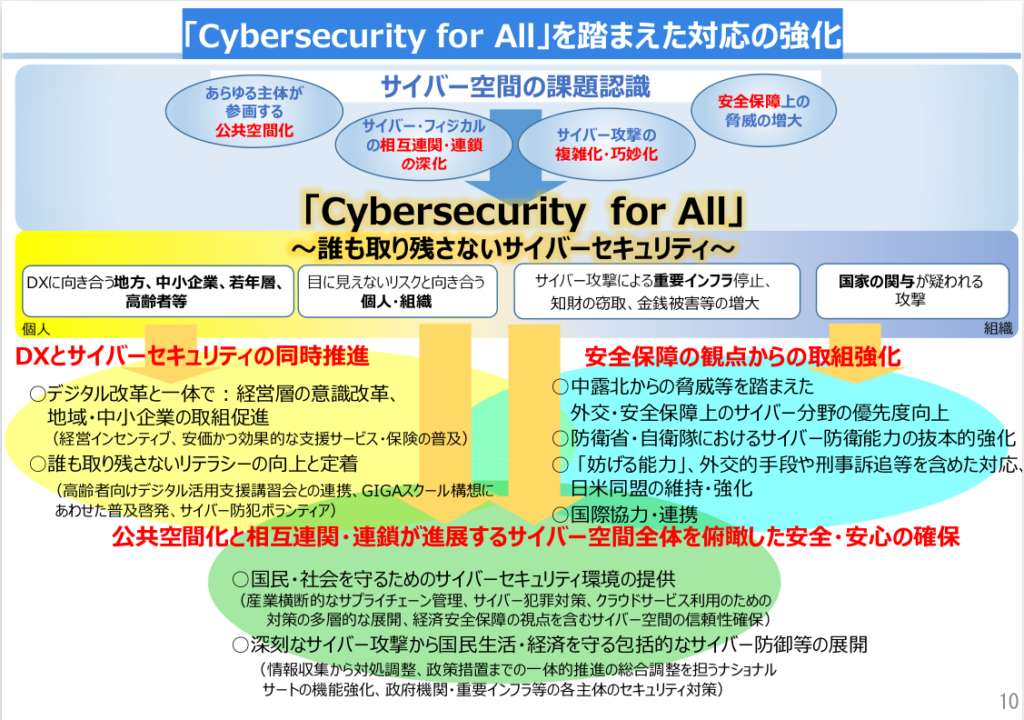

特徴的なことは、私たちの日常生活と密接に関わるコミュニケーションの領域の課題と軍事安全保障としてのサイバーセキュリティとがほぼ一体のものとして統合されていることだ。最近の政府の認識は、下図にあるように、「DXとサイバーセキュリティの同時推進」「公共空間化と相互連関・連鎖が進展するサイバー空間全体を俯瞰した安全・安⼼の確保」そして「安全保障の観点からの取組強化」の三位一体から「誰も取り残さないサイバーセキュリティ」が構想されており、明確な軍事安全保障という領域の切り分けはされていない。

こうした構図には私たちが、主権者として、あるいは日本の居住する市民として、意思決定の主体であること、あるいは国籍に関わらず平等な人間的主体であることへの関心はなく、もっぱら、国家が準備する安全保障によって保護される客体としてしか位置づけられていない。安全保障をめぐる議論が伝統的に維持している国家主体を唯一絶対として、民主主義的な異議申し立てが果す役割を無視する観点がここでも一貫している。従って、ひとりひとりの人間が希求する平和や戦争忌避の社会的政治的な要因はここでは一切顧慮されていない。軍事安全保障を丸腰の市民たちに委ねることはできない、という大前提がここにはあり、これが「民衆の安全保障」とは真逆の性格をもたらすことになる。

従来の安全保障の視点にあるこの問題は、「サイバー戦争」によって更に増幅される。どのように増幅されるのかは後述するが、私たちが「サイバー戦争」を考えるときに、まず、念頭に置かなければならないのは、従来の戦争のイメージを取り払う必要があるということだ。サイバー戦争なる状態では、武力行使の主体を自衛隊にのみ求めることはできず、自衛隊や防衛省がサイバー領域、つまり情報通信領域で繋りをもつ全ての領域、コンピュータと接続された個々の武器から軍事通信ネットワーク、情報インフラを支える情報通信企業、そして私たちが利用するインターネットの全体が一体のものとして機能しているために、武力行使や戦闘行為を構成する諸要素をそれ以外と明確に区別することはできない。政府が{重要インフラ」と呼んでいるほとんど全ての経済領域が戦争に加担する構造をもっている。こうしたことが生じるのは、サイバー領域が地理的に切り分けられないこと、インターネットのばあいは、ネットワークがグローバルに接続されており、軍事と非軍事の切り分けが困難であるだけでなく、このネットワーク敵と味方双方を包摂するグローバルな全体性をもっていること、このことがサイバー戦争の特異性を特徴づけている。

社会全体を巻き込む端的な現れが、いわゆるサイバー攻撃と呼ばれる事象になる。一般にサイバー攻撃は、敵の軍事システムを攻撃するのではなく、社会インフラや官民のネットワークを標的にする。動機が国家間の敵対的な関係を背景として敵の「国家」への攻撃であるとしても、私たちが巻き込まれる可能性は高くなり、従来の意味での武力による攻撃と比べてサイバー攻撃にさらされる可能性も高くなるだけでなく、時には攻撃の「踏み台」に私たちのコンピュータが利用されることもありうるし、逆に、非常に安易に、自宅にいてパソコンのキーボードを叩くだけで、サイバー戦争に加担することも、できてしまう。政府や軍、警察の対応は、この攻撃に対してサイバー空間における力の行使や国家を防衛するための防御に中心を置く。この観点に立つと、私たちのコミュニケーション全体が国家安全保障(サイバーセキュリティ)に従属させられ、監視や規制の対象になる。ネットのコミュニケーションはグローバルな構造をもっているから、サイバーセキュリティは、軍が対処する対外的な安全保障と警察が対処する国内の治安との間の境界もあいまいになり、両者が共同で対処するケースが常態になりうる性格を本質的にもっている。従来の戦争においても、反戦や平和の主張が弾圧されてきたように、国家間の摩擦や対立は、反政府的な言論の自由、敵国とされた国の国籍を有する人々の人権が奪われる原因をつくるが、サイバー戦争やサイバー攻撃は、コミュニケーション領域そのものが一種の「戦場」とみなされるために、自由への監視と抑圧はより包括的になる。

3 自民党「新たな国家安全保障戦略等の策定に向けた提言」について

2022年4月に公表された自民党の「提言」からサイバー戦争に関連する箇所をみてみる。 「提言」の冒頭で次のような現状認識を示している。

今年2月、ロシアがウクライナを侵略し、戦後西側諸国が中心となって 築き上げてきた既存の国際秩序を根底から覆すような力による一方的な現状変 更が顕在化した。そして、ロシアのウクライナへの侵略でも見られるように、 様々な種類のミサイルによる市街地への攻撃、武力侵攻前のサイバー攻撃、既存 のメディアやSNS等での偽情報の拡散などを通じた情報戦の展開、原子力発 電所などの重要インフラ施設への攻撃など、これまで懸念されていた戦闘様相 が一挙に現実のものとなっている。

上記の記述のなかで、伝統的な武力行使に該当するのは、ミサイルによる市街地への攻撃、原子力発電所などの重要インフラ施設への攻撃だ。しかし、武力侵攻前のサイバー攻撃、既存のメディアやSNS等での偽情報の拡散などを通じた情報戦は、従来の概念でいえば武力行使に該当しないがこれらを含めて「戦闘様相」と表現している。戦闘あるいは武力行使とは言い難いものの、戦闘に準ずる扱いをしたい、という意図が表われている。そしてまた、「武力攻撃に至らない侵害」やアトリビューション(後述)への言及が続く。

有事の社会機能と自衛隊の継戦能力の維持のために、重要インフラの 防護をより強化するとともに、アトリビューション能力の強化の観点から、攻 撃者を特定し、対抗し、責任を負わせるために、国家として、サイバー攻撃等 を検知・調査・分析する能力を十分に強化する。また、武力攻撃に至らない侵 害を受けた場合の対応について検討する必要があり、特に、サイバー分野にお いては攻撃側が圧倒的に有利なことから、攻撃側に対する「アクティブ・サイ バー・ディフェンス 」の実施に向けて、不正アクセス禁止法等の現行法令 等との関係の整理及びその他の制度的・技術的双方の観点、インテリジェンス 部門との連携強化の観点から、早急に検討を行う。

「アクティブ・サイバー・ディフェンス 」は注記によれば「一般に、受動的な対策にとどまらず、反撃を含む能動的な防御策により攻撃者の目 的達成を阻止することを意図した情報収集も含む各種活動」と定義されている。アクティブ・ディフェンスはサイバーセキュリティ分野でも用いられるが、この自民党の提言の具体的な意味内容は、日本もまたサイバー領域において明確に攻撃能力を持つべきだ、ということだと理解していいと思う。

「アクティブ・サイバー・デイフェンス」は「ディフェンス」といいながら上記のように、「反撃」であって、防衛や防御を意味しない。メディアや野党が話題にしている敵基地攻撃能力に関連する箇所は以下のように書かれている。

憲法及び国際法の範囲内で日米の基本的 な役割分担を維持しつつ、専守防衛の考え方の下で、弾道ミサイル攻撃を含む わが国への武力攻撃に対する反撃能力(counterstrike capabilities)を保有 し、これらの攻撃を抑止し、対処する。反撃能力の対象範囲は、相手国のミサ イル基地に限定されるものではなく、相手国の指揮統制機能等も含むものとす る。

ミサイルはサイバー空間と連動しなければ一発も発射することはできない。ミサイルはこの意味でサイバー空間を介した情報通信能力に支えられた兵器であり、この点を踏まえたとき上記の「相手国の指揮統制機能等」には当然サイバー空間に関わるコンピュータネットワークが含まれることになり、そうなれば、ミサイル攻撃への反撃にはサイバー攻撃が含まれることは明らかだ。指揮統制機能を実空間のどこかに位置する司令部とか大統領官邸とかといった物理的な建物だとみなして、ウクライナの悲惨な市街地空爆のイメージと重ねあわせて問題化するのは、世論のイメージ喚起の手法としては余りに安直であって、このような理解を越えて、地理的に特定することすら困難な指揮統制機能をもつ分散的なネットワークの総体が反撃の対象となる。このことは、「敵」の社会インフラ全体を攻撃対象とすることを意味しており、非戦闘員をまきこむことは避けられない。ミサイル攻撃の「抑止」のための反撃とは、それ自体が歯止めのない全面的な攻撃を内包していることを理解することが重要になる。

「アクティブ・ディフェンス」については、たとえば高市早苗はブログで次のように述べている。

有事においては、『自衛の措置としての武力の行使の三要件』を満たす場合に、「相手方によるサイバー空間の利用を妨げる」ことが可能となりましたが、防衛省・自衛隊のシステムに対する攻撃への対処だけではなく、例えば、航空、鉄道、電力、医療などの民間の「重要インフラ」がサイバー攻撃を受け、国民の生命が危険に晒され、国家社会の存立が危うくなるような事態までを想定して、従来の危機管理の枠組みによる「防御・復旧」に加えて、「アクティブ・ディフェンス」の必要性を判断するべきです。

サイバー攻撃者に対する反撃として、「犯罪に使用されていると判明したサーバに対して大量の接続要求を送信し、当該サーバを使用できなくする」「政府の機密情報を窃取したサーバに対して不正アクセスをすることによって、窃取された情報を削除する」ことを可能とする権限を、捜査機関や特定の国家機関が行使できるよう、新たな法律を制定することを検討するべきです。その場合、当然ですが、反撃を行う「主体」及び「対象」の明確化が必要となります。1

「サーバに対して大量の接続要求を送信し、当該サーバを使用できなくする」とか、相手国政府の「サーバに対して不正アクセスをする」といった行為を推奨し煽ること自体が、逆に同種の反撃を日本も被ることを意味し、これらは、双方の国の市民を無差別に巻き込むことになる。私は憲法の規定がどうあれ自衛の措置としての武力の行使の三要件などというものを国家の権力行使として認めるべきではないと考えるが、そのことは別にして、自民党のタカ派の軍事・防衛の議論は、全体として自衛や防御ではなく、攻撃能力をもつことにシフトしており、高市のように、非戦闘員を巻き込むことを厭わない主張が支配的になってきたことを「提言」が体現している。

また、上に引用した「提言」におけるアトリビューションへの言及、つまり、「アトリビューション能力の強化の観点から、攻 撃者を特定し、対抗し、責任を負わせるために、国家として、サイバー攻撃等 を検知・調査・分析する能力を十分に強化」するという提言は、武力行使容認に繋りかねない重要な観点だ。アトリビューションとは、専門家によると「攻撃 の痕跡や手法などの技術的解析から、攻撃者の意図をめぐる地政学的背景まで、多様な状況証拠の収集と分析を 通じ、匿名性が高いサイバー攻撃の攻撃者や背後の攻撃国を特定(判断)していくプロセス」などと定義される。2これは防護と表裏一体となって、攻撃主体が誰なのかを特定し公表し、「攻撃者の刑事訴追、攻撃に関与した他国政府機関の関係者や 関係法人の資産凍結・渡航禁止などのスマートサンクション(以下制裁)など、公式非難声明に続く政策対応」3 を含むものであるともされている。アトリビューションは、日常的に敵と想定される対象を監視する行為なしには、有効に機能しないと想定されるので、スノーデンが暴露したNSAの網羅的監視から最近のNSOスキャンダル4に至るまで、監視活動(諜報活動)に歯止めがかからず、これを正当化するための概念だと理解しておく必要がある。そしてまた、こうした政策対応がソフトサンクションをどのような理由で正当化しうるのか、その国際法上の枠組はどうなっているのかはまだ未確定といってよく5、先のアクティブ・サイバー・ディフェンスの政治的な再解釈とあわせて考えてみると、攻撃主体への「物理的」な制裁へとエスカレートする危険性を含んでいることも念頭に置いておく必要がある。

4 サイバー領域で先行する軍事連携

実際に、日本はどのような「サイバー戦争」への関わりを進めているのか。提言では、ウクライナへのロシアの侵略を念頭にNATOへのかなり踏み込んだ言及がみられる。

今般のロシアによるウクライナ侵略に対して、NATO諸国は互いに結束し、 力による一方的な現状変更に断固とした姿勢を示し続けて対抗しており、日本 政府としても、こうしたNATO諸国と歩調を完全に合わせ、一体となって努力 を重ねている。こうしたわが国の姿勢は、翻って、インド太平洋地域、とりわけ 東アジア地域におけるNATO諸国の更なる関与を引き出すことにつながるた め、より一層の取組強化が必要である。

日本はNATOの加盟国ではないが、NATOのパートナー国(Partners across the globe)として、様々な会議に閣僚などだけでなく、制服組も出席して、軍事同盟の事実上の同盟国に準ずる位置を担う既成事実の積み重ねがかなり進んでいる。6 サイバー分野ではNATOとの実践的な連携に近い関わりがすでになされている。2018年、安倍政権下で、エストニアに所在するNATOサイバー防衛協力センター(CCDCOE)に日本が正式加盟し、運営委員会に日本のメンバーがすでに正式に参加していることはあまり知られていない。7

2022年4月に開催されたNATOサイバー防衛協力センターによるサイバー防衛演習「ロックド・シールズ2022」に日本は英国軍と合同チームで参加(昨年は日本は、米インド太平洋軍とチームを組んだ)している。(NATO加盟国を含む約30か国)8 ロックシールズは世界最大規模のリアルタイムのサイバーデシフェンス演習だ。

日本の参加組織は、防衛省から、内部部局、統合幕僚監部、陸上自衛隊システム通信団、海上自衛隊システム通信隊群、航空自衛隊作戦システム運用隊、航空自衛隊航空システム通信隊、自衛隊サイバー防衛隊。他府省から内閣官房内閣サイバーセキュリティセンター(NISC)、総務省、警察庁、情報処理推進機構(IPA)、JPCERTコーディネションセンター(JPCERT/CC)、重要インフラ事業者等が参加した。今回の演習は次のような想定による。

大西洋北部に位置する架空の島国ベリリアでは、ベリリアの軍事・民生ITシステムに対する多数の協調的なサイバー攻撃が発生し、セキュリティ状況が悪化しているとのことです。これらの攻撃により、政府や軍のネットワーク、通信、浄水システム、電力網の運用に深刻な混乱が生じ、最終的には国民の不安や抗議行動に発展しています。今回の演習では、初めて中央銀行の準備金管理および金融メッセージングシステムのシミュレーションが行われます。さらに、重要インフラの一部として5Gスタンドアローン移動通信プラットフォームが配備され、今後の技術変化についてサイバー防衛者に初めて体験させる。

注目されるのは、仮想敵からの攻撃によって社会が混乱させられ、これが「最終的には国民の不安や抗議行動に発展」するというシナリオになっているという点だ。「国民の不安や抗議行動」にも軍隊が対処することが想定されている。同時に上記の日本からの参加組織をみるとわかるように、自衛隊の他に警察庁が参加し、また「重要インフラ事業者」つまり民間企業からの参加もあったということだ。また、上の概要にあるように、金融システムへの攻撃も想定されているため、Mastercard Inc.やBanco Santander SAなど大手金融機関5~10社が参加しているが、日本からの民間企業や金融機関のどこが参加しているのかを私は把握していない。9 ちなみに、今年のロックド・シールズ2022は、ウクライナの情勢を念頭に置いた設定になっているが、ウクライナはまだCCDCOEには加盟申請中で参加はできていないが、ウライナ出身者が参加しているとも報じられている。10

5 武力行使、武力による威嚇

一般に、武力行使や威嚇の定義は難しい。これらを非常に幅広く解釈して、たとえば、誰も死傷者がおらず、重大な事態にならないが、「敵」とみなされる人物が銃を発砲したような場合、こうした軽微な事象であっても、これを武力行使や威嚇とみなすとすると、こうした事態に対してであっても、ある種の自衛権の行使が可能だとして、過剰な自衛力行使、つまり「反撃」あるいは「敵基地攻撃」につながるかもしれない。他方で、よっぽどの規模の被害が生じない限り、武力行使や威嚇とはみなさないとすると、自衛力の行使は抑制されるともいえるが、逆に、かなりの程度の暴力の行使を行なった場合であっても武力行使ではない、威嚇ではないと開き直ることもできる。

サイバー攻撃の場合は、更にあいまいになる。どの程度のネットの被害をもってサイバー領域にける「武力行使」なのかの判断が難しい。たとえば、防衛研究所の主任研究官でNATOのCCDCOAの運営委員のメンバーでもある河野桂子は次のように述べている。

外国領域における外国人の誘拐、軍用機 による他国の領空侵犯、他国領海内での潜水艦による潜没航行などが、遭難、不可抗力 その他の止むを得ない事情によって正当化されない限り、全てその国に対する武力行使を構 成する (さらに重大であれば武力攻撃にさえ該当しうる) 37 。国によるサイバー手段の使用にこ の考え方をあてはめた場合には、他国に対する有害なサイバー行動(但し、単なるネット}ワー ク侵入(不正アクセス)は除く)の多くの例が武力の行使又はその威嚇に該当する余地が ある。11

河野のこの主張を前提すると、自衛権行使は幅広く容認されてしまうだろう。しかし、河野の紹介によれば、現状では、いったい何がサイバー領域における武力行使なのか、威嚇なのかについては、たとえば、航空機の衝突又は墜落や原子力発電所の融解の例などは武力行使とみなされ、医療施設を攻撃目標とすることもこれに準ずるとみなされうるというのが軍事の専門家たちの見解のようだが、上記のCCDCOEの模擬演習のシナリオをみればわかるように、軍事関係者は、サイバー領域における武力行使をより幅広く把えて、これに対処できる軍事力を構築することが、いかにして国際法上も各国の国内法上も可能なのかを模索しているといえる。

6 「グレーゾーン」と「ハイブリッド」への関心の高まり

先頃、陸上自衛隊が作成した資料のなかで、自衛隊の取り組みとして反戦デモや報道が「武力攻撃に至らない手段で自らの主張を相手に強要する「グレーゾーン」事態に当たる」ものとして例示されて問題化した。12 グレーゾーンという概念が登場したことが注目に値する。デモや報道を取り上げたことも、ちょっとしたミスとか誤解といったものではなく、ここ数年繰り返し自衛隊や政府の国家安全保障が念頭に置いてきた課題だということが見過されがちだ。ロックド・シールズ2022の演習でのシナリオに「最終的には国民の不安や抗議行動に発展」が含まれていたことを想起する必要がある。こうした想定を自由と民主主義を標榜する諸国が疑問もなく軍事的な脅威あるいは攻撃の類とみなしているのだ。このことを念頭に、以下ではサイバー領域に限定してグレーゾーンを取り上げる。

リアル空間における武力行使や侵略行為との類推が容易な分野だけがサイバー攻撃やサイバー戦争の分野なのではないく、その外部にあるサイバー空間のかなりの部分―具体的には日本政府によって定義されている「重要インフラ」の全てが最低限でも視野に入る―への直接的な人的被害が生じていないようなケースを、一般に「グレーゾーン」と呼んでいる。また上述のロックド・シールズ2022の演習のように、国内の民衆によるデモも含むようなばあいは、軍事と非軍事、サイバーとリアルが交差する領域となり、軍隊が警察化し、警察が軍隊化する危険性が大きい領域になる。これは一般に「ハイブリッド戦」として軍事的な対応をすることを正当化しようとする傾向が顕著だ。グレーゾーンやハイブリッド「戦」といった領域をいかにして戦争の対象して自衛隊の守備範囲に囲い込むか、が現在の大きな課題になっている。

防衛白書では「グレーゾーンの事態」と「ハイブリッド戦」を以下のように説明している。

いわゆる「グレーゾーンの事態」とは、純然たる平時でも有事でもない幅広い状況を端的に表現したものです。

例えば、国家間において、領土、主権、海洋を含む経済権益などについて主張の対立があり、少なくとも一方の当事者が、武力攻撃に当たらない範囲で、実力組織などを用いて、問題にかかわる地域において頻繁にプレゼンスを示すことなどにより、現状の変更を試み、自国の主張・要求の受入れを強要しようとする行為が行われる状況をいいます。

いわゆる「ハイブリッド戦」は、軍事と非軍事の境界を意図的に曖昧にした現状変更の手法であり、このような手法は、相手方に軍事面にとどまらない複雑な対応を強いることになります。

例えば、国籍を隠した不明部隊を用いた作戦、サイバー攻撃による通信・重要インフラの妨害、インターネットやメディアを通じた偽情報の流布などによる影響工作を複合的に用いた手法が、「ハイブリッド戦」に該当すると考えています。このような手法は、外形上、「武力の行使」と明確には認定しがたい手段をとることにより、軍の初動対応を遅らせるなど相手方の対応を困難なものにするとともに、自国の関与を否定するねらいがあるとの指摘もあります。

顕在化する国家間の競争の一環として、「ハイブリッド戦」を含む多様な手段により、グレーゾーンの事態が長期にわたり継続する傾向にあります。

自民党の「提言」では以下のような文脈で用いられている。

グレーゾーンの事態に備え、警察機関と 自衛隊との間でシームレスな対応ができるよう、より実践的な共同訓練の実施 等の取組により、平素からの連携体制を一層強化するとともに、とりわけ原子力 発電所においては、自衛隊による対処が可能となるように、警護出動を含め法的 な検討を行う。 (略) いわゆる「ハイブリッド戦」は、軍事と非軍事の境界を意図的に曖昧にし、 様々な手段を複合的に用いて領土拡大・対象国の内政のかく乱等の政策目的を 追求する手法である。国籍不明部隊を用いた秘密裏の作戦、サイ バー攻撃による情報窃取や通信・重要インフラの妨害、さらには、インターネ ットやメディアを通じた偽情報の流布などによる世論や投票行動への影響工 作を複合的に用いた手法と考えられる。このような手法に対しては、軍事面に とどまらない複雑な対応を求められる

上で、「グレーゾーンの事態に備え、警察機関と 自衛隊との間でシームレスな対応」とあるように、警察が関与するということは、国内の問題が念頭にある。国家安全保障の軍事的な側面が非軍事的な側面との境界が限り無くあいまいになっている。そして限りなく非軍事的な領域が軍事的な機能も担うようになっている。やや古い文献では、ネット上の情報の「窃取」、サービスの妨害行為、対象のシステムのデータやシステムそのものの破壊などが「グレーゾーン」に該当するという説明もあるが、たぶん、これらはむしろサイバー攻撃そのものに格上げされているのではないか。そして「偽情報」のような事態がグレーにカウントされるようになってきた。つまり、ますます多くの事象が「攻撃」とみなされ、「反撃」を正当化し、これまでは軍事安全保障の問題とはみなされていなかった事象が安全保障関連として位置づけなおされ、その結果として、私たちのコミュニケーション環境や言論表現領域がますます国家の安全保障による防御対象として監視・統制強化されるようになってきた。

ここで注目すべきなのは「偽情報」への強い関心だ。この関心は、政府や自民党が、自らの権力の宣伝手法における「偽情報」の効果にも関心をもっているということの裏返しでもある。何が偽なのかはウクライナの戦争をみても非常に複雑だ。一般論として言いうることは、政府の政策や社会の多数派に対する批判的な主張や事実は「偽情報」と、みなされる可能性が高いということだ。同時に、戦争状態では情報統制が厳しくなることが一般的だ。これが「グレーゾーン」や「ハイブリッド戦」といった新しい戦争概念の下では、従来の戦争状態の枠を越えて、現在の日本の状況もまた戦争に準ずる状況とみなされて、将来の戦争を予定して、監視・規制が強化されうることになる。自民党の提言は、政府によるネットの言論への監視と介入だけでなく、「投票行動への影響工作」にも言及している点は重要だ。というのも、選挙などの民主主義の重要なプロセスの際に、政権がネット政府批判や野党候補支持の運動を様々な口実を用いて規制したり、ネットへのアクセスそのものをシャットダウンすることが、海外では珍しくないからだ。13

このように、サイバー空間は、コミュニケーション空間でありインターネットは政権や民間資本の重要のインフラでもあると同時に、私たちにとってもまた不可欠なコミュニケ=ーションの権利のための手段でもあるために、政権や民間資本が軍事安全保障を口実に、ネット空間を防衛すると称する事態や、あるいは逆にネットを通じた攻撃を展開するという事態に、私たちのコミュニケーションの環境が否応なく巻き込まれてしまう。自民党の「提言」や「防衛大綱」は、「サイバー攻撃」の概念のなかに、戦争に反対したり政府に反対する言論を含みうるニュアンスがある。反政府的な言論は政府の行動に対する言論上の異議申し立てであり、政府の行動を抑制する意図があるから、当然のこととして、効力を発揮すれば、政府に対する正当な、権利としての妨害行為である。だからこそ、そのこと自体が「サイバー攻撃」だというレッテルを貼られ、正当な権利行使が犯罪化されかねない危険性がある。

自民党の「提言」への批判的な論評がメディアでも出されている。(朝日、毎日、沖縄タイムス、など)しかし、この「提言」のなかの「サイバー」への言及や批判は非常に手薄だ。アトリビューション、グレーゾーン、ハイブリッド戦などの横文字の煙幕に巻かれた印象が強い。情報通信のプラットフォームに依存する言論・表現の領域が、それ自体が武力行使の現場を構成しているということへの認識が希薄だ。

7 憲法9条が想定している「戦争」の枠を越えている

政府・自民党が「戦争」の概念を根本的に変更しようとしており、そのとっかかりとして「サイバー戦争」「サイバー攻撃」といった従来の戦争に武力行使では想定されていなかった新しい状況を持ち出してきている。憲法9条が想定していた戦争概念がそのまま適用できないサイバー戦争状態を巧みに利用して、戦争と非戦争の区別をあいまい化しつつ、政府のあらゆる活動が多かれ少なかれ戦争との結び付きのなかに包摂されうるような、統治構造が構築されようとしている。

サイバー空間では、戦車や戦闘機といった人を物理的直接的に殺傷する兵器は目立たない。しかし、ほとんど全ての兵器や兵士の装備はネットやコンピュータと不可分一体のものになっている。無人攻撃機はそのわかりやすい例だろう。問題はこれだけに収まらない。軍の兵站から「国民」を戦争へと動員するプロパガンダや政府の行政システムのある側面が戦争や軍事行動と連携し、同時に民間資本も連携する。先のNATOのサイバー防衛戦の模擬訓練に日本から参加していたのは、自衛隊の他に、内閣官房内閣サイバーセキュリティセンター(NISC)、総務省、警察庁、情報処理推進機構(IPA)、JPCERTコーディネションセンター(JPCERT/CC)、重要インフラ事業者等だということの意味はとても大きい。コンピュータ・テクノロジーが支配的な社会では、サイバー戦争はそれ自体が直ちに総力戦にならざるをえないのだ。私たちの手元にあるコンピュータデバイスは、戦争状態では、武器にもなるから、武器と非武器の境界はあいまいになる。私たちのネットでの情報発信は、いかに私的な通信であっても、ビッグデータとして解析されることによって、戦略的に意味のある情報となる。世論を操作し、敵に対する効果的なプロパガンダを展開するための重要なデータだからだ。そうである以上、私たちの日常の行動は二重の意味で、戦争とむすびつけられる。自国の政府にとっては、戦争を効果的に遂行するためにいかにして自国民の戦争への動機付けを形成するかという動員戦略にとって不可欠なデータとなる。敵にとっては、逆の意味で敵の状況を把握し世論を操作するために不可欠なものとして戦争とむすびつけられる。

こうした状況のなかで、日常生活もまた、戦争と不可分なものとして、監視の対象にされる。典型的には、インターネットに接続している私たちのデバイスが「敵」の攻撃を受けたり、「敵」の攻撃に利用されうるということを理由に、政府による監視とセキュリティ強化が主張され、そのためには私たちプライバシーや表現の自由が抑制されることがあっても受忍すべきだということになりかねない。

現行の9条に規定されている「武力による威嚇又は武力の行使」「陸海空軍その他の戦力」「交戦」といった概念は、サイバー領域における「攻撃」を効果的にカバーできているとはいえず、その多くが、従来の武力や戦力の概念にはあてはまらないとみなされて大目にみられる反面、「敵」とみなされる対象によるサイバー攻撃が、従来であれば、「犯罪」とされていた行為をある種の戦闘行為や軍事的な攻撃として過剰な意味づけを与えて「反撃」を正当化しようとすることに対しても、十分な歯止めになりうるような構造をもっていない。9条の文言は、従来の戦争に関してすら歯止めになっていないが、更にサイバー戦争を阻止し放棄するためにはますますもって全く不十分なのだ。9条の文言の再定義によってこの限界を克服することは、現実的な取り組みかもしれないが、その場合であっても、自衛のための武力行使を9条は否定していないという政府の見解や学会の多数説を前提としてしまうのであれば、サイバー戦争における自衛のための武力行使は容認され、私たちのコミュニケーションの権利領域全体が国家安全保障の対象領域として統制下に置かれうることになるから、全く意味をなさない。

8 何をすべきなのか

戦争に反対するための行動は、街頭で意思表示をするといった実空間での行動とネットなどのコミュニケーションの空間における表現行為との相互作用のなかで展開される。たとえば、ロシアの反戦運動はネットを通じた国内外への情報発信を巧に実空間でのアクションに繋げている。14ハイブリッド戦やグレーゾーンの軍事化を前提とすると、政府や民間資本がとる行動は、ネットの言論空間から反戦や平和の言説を排除することによって実空間での行動の拡がりを抑制しようとする。どこの国でもまずターゲットになるのはSNSなどの発信者への弾圧であり、ときにはプラットフォームそのものの遮断だったりする。

こうした事態は、これまでの経験からも十分に想定できる戦争に共なう情報統制だ。これに対する対抗手段は、平時におけるコミュニケーションの権利の基本を手離さないことなのだ。15つまり、匿名性やを確保しつつネットワークの遮断や排除を回避するための代替手段をもつことだ。また、メッセージの盗聴を想定して暗号化によるコミュニケーション手段を確保することも重要になる。同時に、ネット以外のよりアナログなコミュニケーションの回路を確保することも重要になる。

こうしたことは、すぐにはできない場合が多く、また、気づいたときには、上記のような対抗手段が違法化されて容易には利用できなくなっている場合が少くない。たいていは、戦争などとは関係のないようにみえる理由を持ち出して、規制を強化する。ヘイトスピーチ対策を名目に、ネットの実名利用を義務化したり、児童ポルノ対策を理由にコンテンツの暗号化を規制したり、Torや暗号化メールサービス(ProtonmailとかTutanota)などの利用を違法化するなどだ。

サイバースペースの軍事化は、実空間における軍事と一体であり、実空間の軍事力の廃棄なしにはサイバースケースの非軍事化は実現できない。この意味で、従来から存在する国民国家の常備軍そのものを廃棄することはサイバースペースの非軍事化のための必要条件でもある。このときに、自衛のための武力行使を認めるのか、それをも否定し文字通りの非武装を主張するのかでサイバースペースの非軍事化に根本的な違いが生じる。私は完全な非武装化、つまり軍隊(自衛隊を含む)によるサイバースペースの利用を排除すること、サイバースペースの非軍事化こそがサイバースペースの平和の実現する唯一の選択肢だと考えている。サイバースペースは、伝統的な意味での「領土」概念あてはまらない。ユーザーはたしかに、どこかの実空間に存在するが、ネットへのアクセスポイントは、VPNを使ってアクセスしたり、Torのネットワークを使ったりする場合のように、その実空間の住所と一致する必要はない。人々は領土的な空間の配置のなかで繋っているのではなく、多元的な条件を通じて繋がっている。地理的な距離ではなく社会的な存在に基づく社会的な距離の関数によってその繋がりが形成されている。つまり、階級、ジェンダー、エスニシティ、言語、文化的な関心、イデオロギー、宗教などだが、戦争状態ではナショナルなアイデンティティが支配的になる。サイバー戦争は、領土をめぐる戦争と連結しつつも、それだけではなく、この社会的な距離を構成している構造をめぐる戦争という側面をもっている。

サイバースペースでこうした戦争に対して私たちに必要なことは、民衆のサイバーセキュリティである。自国政府による安全保障を口実とした監視・統制に対抗することは、戦争で「敵」とみなされた勢力による攻撃からの防御と同時に重要な課題になる。この自国政府からのコミュニケーションの権利の防御は政府や企業に委ねることで実現されるというよりも、私たちのセキュリティ対策で対処しなければならないことだ。民衆の安全保障は、国家や軍隊によっては実現しえないのと同様、民衆のサイバー安全保障もまた私たち自身の手で、国家の思惑とは自立して獲得されるべきことであり、このことが反戦平和運動を下支えすることにもなる。

Footnotes:

「サイバーセキュリティ対策⑦:アクティブ・ディフェンス」 https://www.sanae.gr.jp/column_detail1210.html

瀬戸 崇志「国家のサイバー攻撃とパブリック・アトリビューション」防衛研究所、NIDS コメンタリー第 179 号

同上。

Amnesty International「秘密裏に行われるサイバー監視の規模は、NSOグループが加担する「国際的な人権の危機」である 」 https://www.alt-movements.org/no_more_capitalism/hankanshi-info/knowledge-base/amnesty-international-pegasus-project-spyware-digital-surveillance-nso/

国際法とサイバー攻撃に関しては、下記を参照。中谷和弘、河野桂子、黒崎将広『サイバー攻撃の国際法―タリン・マニュアル2.0の解説』、信山社。河野桂子「「タリン・マニュアル 2 」の有効性考察の試み ― サイバー空間における国家主権の観点から ―」防衛研究所紀要第 21 巻第 1 号( 2018 年 12 月)

「NATO のパートナーシップ政策には NATO 加盟国以外との関係が規定 されており、「平和のためのパートナー(Partnership for Peace:PfP)」、 「地中海ダイアログ(Mediterranean Dialogue:MD)」、「イスタンブール 協力イニシアチブ(Istanbul Cooperation Initiative:ICI)」、「世界のパー トナー(Partnership Across the Globe:PAtG)」という 4 つの枠組みがあ り、日本は NATO と「世界のパートナー(PAtG)」という関係にある。安 倍総理は 2007 年に NATO 本部を訪問し、日本の総理として初めて NAC において演説した。その後 2014 年 5 月に我が国と NATO との間で署名さ れた政 治文書である「 個別パ ー トナーシップ協力計画( Individual Partnership and Corporation Programme between Japan and NATO: IPCP)」に基づき NATO との間で具体的な協力を進めており7、2018 年 5 月には 2 回目の IPCP 改定が行われ、現在、サイバー防衛、海洋安全保障及び人道支援・災害救援(HA /DR)分野などで協力が進められている8。 また、我が国の NATO に対する正式な在外公館として 2018 年 7 月 1 日に は NATO 日本政府代表部が設立された」(石渡宏臣「欧州安全保障情勢の軌跡と展望 ― 安全保障上の課題に対する NATO の対応を中心に ―」『海幹校戦略研究』第 10 巻第 1 号(通巻第 20 号) 2020 年 7 月)たとえば、最近では、2021年10月、航空幕僚長がNATOが主催するNATOパートナー空軍司令官会議にオンラインで参加、https://www.mod.go.jp/asdf/news/release/2021/1018/。 日本とNATOの関係が緊密になったのは安倍政権下で安倍総理とラスムセン 事務総長により初の「日・NATO共同政治宣言 https://www.mofa.go.jp/mofaj/files/000003487.pdf 」が出されて以降というのが政府の見解かと思われる。外務省、欧州局政策課「北大西洋条約機構(NATO)について」 https://www.mofa.go.jp/mofaj/files/100156880.pdf 参照。パートナーシップを結ぶ前の状況については、長廣誠「NATO の視点から見た日・NATO パートナーシップ協力 の意義」海幹校戦略研究 2014 年 12 月(4-2)https://www.mod.go.jp/msdf/navcol/assets/pdf/ssg2014_12_03.pdf 参照。

“Japan to Join the NATO Cooperative Cyber Defence Centre of Excellence in Tallinn”, https://ccdcoe.org/news/2018/japan-to-join-the-nato-cooperative-cyber-defence-centre-of-excellence-in-tallinn/ 「日本は、 CCDCOE の主催で 2008 年から開催されてい るサイバー防衛演習 Locked Shields に、2015 年、2016 年はオブザーバー参加、2019 年は正式参 加 (51) している。さらに、2019 年 3 月からは、防衛研究所主任研究官を CCDCOE に派遣し、 CCDCOE の法務部門において、国際法の専門家としての知見をいかし、サイバーと国際法の関 係、サイバーに係る規範の形成等、サイバー防衛に関する法的な研究に従事させている (52) 。」 山﨑治「自衛隊、米国軍等のサイバー攻撃対処能力の強化」レファレンス 832 号、国立国会図書館 調査及び立法考査局。

NATOサイバー防衛協力センターによるサイバー防衛演習「ロックド・シールズ2022」への参加について、防衛省。https://www.mod.go.jp/j/press/news/2022/04/19e.html

“NATO-Linked Center to Hold ‘Live-Fire’ Cyber Drills as War Rages,”

Ionut Arghire, “Over 30 Countries Take Part in NATO’s ‘Locked Shields 2022’ Cyber Exercise,” https://www.securityweek.com/over-30-countries-take-part-natos-locked-shields-2022-cyber-exercise April 19, 2022

河野、前掲、「タリン・マニュアル 2」の有効性考察の試み―サイバー空間における国家主権の観点から―」

メディア各紙が取り上げた。たとえば、琉球新報社説。「陸自、反戦デモ敵視 文民統制 逸脱許されない」2022/4/1 https://ryukyushimpo.jp/editorial/entry-1494580.html

(#KeepItOn) KeepItOn update: 2021年インターネット遮断は誰がしているのか? https://www.alt-movements.org/no_more_capitalism/hankanshi-info/knowledge-base/keepiton-who-is-shutting-down-the-internet-in-2021/

「反戦メーデー。 ロシアで、戦争ではなく鳩に餌をやるストライキを」https://www.alt-movements.org/no_more_capitalism/blog/2022/04/27/anti-war-labor-day-we-feed-pigeons-not-war-strike-in-russia_jp/、 「ロシア反戦運動:抗議をよりわかりやすくするには?フルガイド」 https://www.alt-movements.org/no_more_capitalism/blog/2022/04/25/kak-sdelat-protest-zametnym-sobrali-vse-sposoby-03-18_jp/

小倉利丸「法・民主主義を凌駕する監視の権力と闘うための私たちの原則とは」 https://www.alt-movements.org/no_more_capitalism/blog/2021/04/16/hankanshi_gensoku/

Author: 小倉利丸

Created: 2022-05-02 Mon 00:14