Howdy! How can we help you?

-

EFF_自己防衛マニュアル23

-

気候変動1

-

ブラウザ13

-

戦争56

-

ヘイトスピーチ18

-

偽情報、誤情報18

-

ジェンダー5

-

国家安全保障19

-

fediverse22

-

alternative_app20

-

デジタルセキュリティツール42

-

国内の監視社会化と反監視運動22

-

VPN16

-

GIFCT2

-

政府・国際機関の動向93

-

スパイウェア24

-

OS関係8

-

教育・学校9

-

監視カメラ17

-

労働現場の監視9

-

プライバシー227

-

デジタルID(マイナンバーなど)16

-

GPS2

-

AI90

-

オリンピックと監視社会7

-

文化14

-

労働運動18

-

リンク集12

-

金融監視2

-

COVID-19と監視社会18

-

検閲119

-

海外動向451

-

オンライン会議システム7

-

暗号化101

-

アクティビストとセキュリティ34

-

ビッグテック、大量監視254

-

SNSのセキュリティ22

-

共謀罪1

-

メールのセキュリティ36

-

Articles1

(PI) クラウド抽出技術:政府機関があなたのアプリから大量のデータを収集するための秘密の技術

以下は、Privacy Internationalのレポートの翻訳です。本レポートで取り上げられているCellebrate社は、イスラエルに本社を置くが、サン電子の完全子会社。日本の警察がこのレポートで取り上げられているような技術を実際に利用しているのかどうかは不明だが、法制度を別にすれば、十分可能なことだと考えておく必要がある。サン電子ノ「Cellebrite UFED」のサイトでは次のように捜査機関による携帯端末からのデータ抽出について述べられている。

「携帯電話は犯罪捜査において重要な証拠品として扱われております。

近年増加する、振り込め詐欺、違法薬物取引、盗撮、外国人犯罪などの対処、証拠の抽出に非常に有効です。」「Cellebrite UFEDは簡単操作でスピーディーにデータを抽出することができる、世界言語対応のモバイルフォレンジックツールです。世界中の携帯電話をはじめ、スマートフォン、ポータブルGPS端末、タブレット端末等多くのデバイスに対応しています。」

「あらゆる証拠データの抽出:抽出可能なデータは、パスワード(海外グローバル機種)をはじめ、発着信履歴、電話帳、メール、写真・動画、カレンダー、携帯電話情報、ICCID・IMSI、SIMロケーション情報まで多岐にわたります。」

こうした技術は、私たちのプライバシーの権利や基本的人権と抵触するものですが、その技術の実態はブラックボックスであり、以下のレポートにあるように、こうした技術を用いて、私たちの把握しえない環境で私たちのデータが盗まれ捜査機関や民間企業によって利用される危険性があります。企業の社会的責任が厳しく問われるべき問題でもあると思います。(小倉利丸)

政府の検索対象が電話からクラウドに移行するとき:クラウド抽出技術と「モバイルフォレンジックの未来」について

主な調査結果

●法執行機関はクラウドアナリティクスの利用を増やしている

●この技術は、犯罪捜査の過程で顧客データを取得するための通常の法的枠組みを超えて、膨大な量の顧客データを取得するために使用することができる(例:Amazonへの令状による取得)。

●感情や顔の認識を顧客のデータに適用できる

●クラウド分析ソフトウェアは、透明性がなく、明確でアクセス可能で効果的な法的枠組みがない状態で使用されている。

●顧客データの乱用や誤用、司法の混乱を招く恐れがある。

2020年1月7日

携帯電話は、法執行機関の捜査において最も頻繁に使用され、最も重要なデジタル情報源である。[i]しかし、法執行機関が求めているのは、携帯電話に物理的に保存されているものだけではなく、携帯電話からアクセスできるもの、つまり主にクラウドに保存されているデータだ。

携帯電話からのデータ抽出に使用される監視技術の著名なベンダーであるCellebrite社は、同社の年次動向調査[ii]において、すべての捜査の約半分でクラウドデータが「出現」し、「通常、このデータには、物理的なデバイスには存在しないソーシャルメディアやアプリケーションのデータが含まれる」と指摘している。

「物理的なデバイスに存在しない」ということは、法執行機関が「クラウド抽出」に目を向けていることを示している。これは、デバイスやアプリケーションのメーカーがデータのバックアップに使用するサードパーティのサーバーに保存されているユーザーデータをフォレンジック分析することだ。

しかし、法執行機関がアプリからデータを取得するためにクラウド抽出を利用するようになった一方で、YouGov社の世論調査によると、英国では45.6%の人が携帯電話のアプリで作成されたデータがどこに保存されているかを考えたことがなく、44.3%の人が携帯電話のアプリがクラウドストレージを使用していることを知らない、または考えていないことが明らかになった。

ソーシャルメディアやメッセージングアプリを利用する時間が増え、DropboxやGoogle Driveなどにファイルを保存するようになり、携帯電話のセキュリティが強化され、ロックされたデバイスの解読が困難になり、ファイルベースの暗号化が普及するにつれ、業界の著名な人物が言うように、クラウド抽出は “間違いなくモバイルフォレンジックの未来 “となりる。[iii]

「プライベートクラウドベースのデータは、フォレンジック調査員にとって、潜在的な証拠の仮想的な金鉱です。」[iv]

プライバシー・インターナショナルでは、フォレンジックの観点[v]から携帯電話の抽出のリスクについて繰り返し懸念を表明し、効果的なプライバシーとセキュリティのセーフガードが存在しないことを強調してきた。[vi]クラウド抽出はさらに進んで、携帯電話の中にあるものだけでなく、携帯電話からアクセスできるものへのアクセスを約束している。

携帯電話は、そこにあるすべてのデータを利用することで、オンラインでの個人的な生活や仕事上の生活を開放する鍵となる。

このような状況下で、クラウド抽出技術は、フォレンジック技術に詳しくない人でも遠隔地のサーバーにどれほど多くのデータが保管されているかを把握し、アクセスできるようになっており、ボタン一つで「すべてを把握する」ことができる技術を手に入れることができるようになっている。[vii]

特に、抽出されたデータを分析するソフトウェアに顔や感情の認識機能が追加されていることを考えると、このような抽出から生じるリスクに対処することは、より一層緊急に対処することが必要になっている。

国が導入した新しい監視技術について、国民に情報が提供されておらず、明確でアクセス可能な法的枠組みが存在しない。

つまり、政府による認識可能な行動が欠如しており、データの悪用から公衆を守ることがほとんどできない。機密性の高いデータへの法の支配に欠けたアプローチは、乱用、誤用、司法の誤謬のリスクを伴う。特に、法執行機関が何をしているのかという基本的な情報すら得られない場合、重大な犯罪の被害者が携帯電話を捜査機関に引き渡すインセンティブを妨げることになりかねない。

クラウド抽出技術は、透明性が低く、一般の人々の理解が非常に少ない状況で展開されている。このレポートは、プライバシー・インターナショナルのオープンソース調査、技術分析、情報公開請求の結果をまとめたもので、人々の権利に対するこの新たな緊急の脅威を明らかにし、対処するためのものだ。

携帯電話の抽出とは

携帯電話抽出ツールは、警察が携帯電話から以下のようなデータをダウンロードすることを可能にする装置およびソフトウェアである。

●連絡先

●通話データ – 誰に、いつ、どのくらいの時間電話をかけたか

●テキストメッセージ

●保存されたファイル – 写真、ビデオ、オーディオファイル、ドキュメントなど

●アプリデータ – どのアプリを使用しているか、そのアプリに保存されているデータ

●位置情報

●Wi-fiネットワークの接続 – 職場や訪問した施設など、Wi-fiに接続した場所の位置情報。

携帯電話の抽出には、分析対象の携帯電話と、携帯電話に含まれるデータを抽出・分析・表示する装置を物理的に接続する必要がある。

しかし、デバイス自体に含まれているものを提供するだけでなく、クラウドや外部の情報源へのゲートウェイにもなり得る。検査されたデバイスからログイン、パスワード、トークンを抽出すれば、これらはクラウドに保存されたデータを抽出するための認証情報の検証に使用することができる。[viii]

クラウド抽出とは

クラウド抽出(またはクラウドアナリティクス)とは、クラウド[ix]に保存されているデータにアクセスし、抽出し、分析し、保持する能力のこと。クラウドとは、アプリケーションやデバイスから遠隔地にあるデータを、通常は第3社のサーバーに保存することを指し、テクノロジー企業が広く使用している用語。例えば、Dropbox、Slack、Instagram、Twitter、Facebook、My ActivityなどのGoogle製品、Uber、Hotmailなどが挙げられる。抽出できるデータの種類については、以下で詳しく説明する。

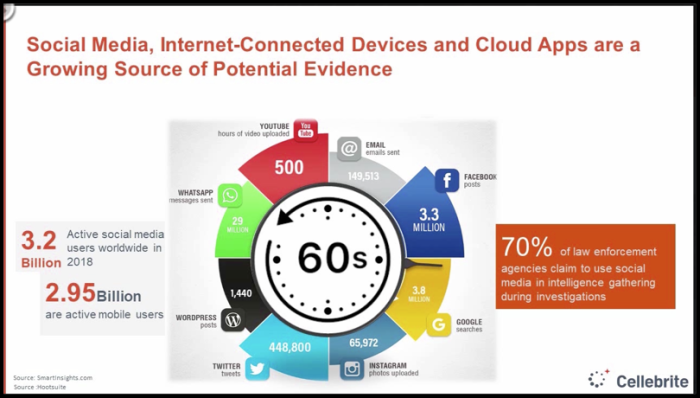

ソーシャルメディア、インターネットに接続されたデバイスやアプリにクラウドストレージを利用するケースが増えているため、クラウドの抽出は膨大な量の個人情報への扉を開くことになる。クラウドベースのデータの爆発的増加に関するレポートでは、2025年までにデータの49%がパブリッククラウド環境に保存されると言われている。[x] Cisco Global Cloud Index[xi]は、世界のデータセンターとクラウドベースのIPトラフィックの成長を予測し、2021年までにパブリッククラウドデータセンターの利用が増加すると予測している。

「モバイルアプリケーションのデータの大部分は、クラウド内に保存されている。このことからも、膨大な量のユーザーデータが収集可能であることは理解できるはずだ。」[xiii]

例えば、Cellebrite社のUFEDクラウドアナライザーは、デバイスから抽出したログイン認証情報を利用して、iCloudにバックアップされたiOSデバイスのChromeやSafariで行ったテキスト検索やGoogleのウェブ履歴から検索履歴、訪問したページ、音声検索の記録、翻訳を取得しすることができる。

ログイン情報を取得することで、その後、携帯電話を所有していなくても、そのデバイスのユーザーのオンライン行動を追跡し続けることが可能になる。

アクセス方法

「モバイル機器の状態や設定とは無関係に」[xiv]クラウドデータにアクセスする方法はいくつかあり、フォレンジックの観点からも魅力的なものだ。1つ目の方法は、個人から提供された既知のユーザー認証情報を適用する方法で、個人が自発的にログイン情報を提出する場合。2つ目の方法は、携帯電話からデータを抽出し、そのデバイスにあるトークンを使用する方法、またはブラウザによって保存された認証トークンを持っているかもしれないラップトップなどの別のデバイスにあるトークンを使用する方法。3つ目の方法は、公開されているデータを収集すること。[xv]

「ユーザーがアプリやクラウドサービスの認証に成功すると、サービスはトークンを返す。このトークンを使用することで、ユーザーはユーザー名とパスワードを再度入力することなくサービスにアクセスできるようになる。トークンはパスのようなもので、例えば、Gmailのアカウントを開くと、ユーザーが何もしなくてもログインできるようになる。ほとんどのトークンは、認証時に有効期限が設定されており、アプリやクラウドサーバーごとに異なる。1回のセッションのみ有効なもの、2週間有効なもの、30日間有効なもの、ユーザーが同じモバイルデバイスでアプリを使用した場合に永遠に有効なものなどがある。」[xvi]

トークンを使用することで、通常であればデータへのアクセスが阻害されるログイン時に2要素認証(2FA)が発動されることを回避できる。2FAは、ユーザーが携帯電話などの独立したデバイスに送信されたコードを確認するよう促されるプロセスで、重要なセキュリティ機能となっている。しかし、Oxygen Forensics Cloud Extractorは、2FAがトリガーされた場合でも、調査員に通知することができ、「追加ステップをバイパスするためのいくつかのオプションが提供されている 」と述べている。[xvii]

———————–携帯電話以外のトークンを入手するためのツール—————–

Elcomsoft社のGTEXツールは、コンピュータ内の認証トークンを検索することができる。

「Googleアカウントへのパスワードレス認証は、ユーザーのコンピュータにGoogle Chromeがインストールされており、ユーザーがブラウザを介して少なくとも1つのGoogleサービスにサインインしている場合に利用できる。新ツール「Google Token Extractor(GTEX)」は、Google Chromeブラウザで保存された認証トークンを自動的に検索する。ユーザーがブラウザ・セッションでGoogleアカウントにサインインすると、これらのトークンにより、パスワードを再入力することなく、Googleサービスにシームレスにアクセスすることができる。」[xviii]

Cellebrite社のPCクラウドコレクター

「は、被疑者のPCから、そのPCにインストールされているブラウザやアプリケーションのクッキーを使ってトークンを作成する独立したツールである。」[xix]

UFEDクラウドアナライザー7.6

「パスワードコレクターの機能を拡張し、携帯電話のWebブラウザに保存されたパスワードにも対応した。検査官は、パスワードコレクターを使って様々なサイトからパスワードのログイン情報を取得し、容疑者や被害者に関するデータを最大限に収集できるようになつた。これは、オンラインアカウントにアクセスした際にブラウザに保存されているログイン情報を利用することで実現している。」

また、同様のツールとして、Oxygen Forensics社のKeyScoutがあり、PC上のパスワードやトークンを見つけることができる。

「KeyScoutは、フラッシュカードをインストールし、Windows PCから認証情報を収集する。収集した認証情報は、Oxygen Forensic Cloud Extractorにインポートしてすぐに使用することができる。」[xx]

フォレンジックツールは、クラウドに保存されたデータにアクセスする簡単な方法を提供するだけでなく、個人が自分のユーザー名とパスワードを使ってアクセスするよりも多くのデータを提供する。例えばElcomsoftは、「たとえ適切な認証資格(ユーザー名やパスワードなど)が利用できたとしても、クラウドに保存された証拠へのアクセスは当然とはいえない 」[xxi]と主張している。Elcomsoftは、「Elcomsoft Phone Breaker」を使用して得られたデータ量と、フォレンジックツールを使用しない場合に得られるデータ量を比較する。彼らは、このツールを使うことは簡単で迅速であるだけでなく、クラウドからユーザー名とパスワードを知っていてもアクセスできないほどのデータにアクセスできると主張している。

報道によると、トークンを使ってクラウド上のアカウントにアクセスする方法は他にもあるようだ。2019年7月、Financial Timesは、NSO Groupが販売するマルウェア「Pegasus」が、感染した携帯電話から認証キーをコピーすることでクラウド抽出を実行し、その後、別のサーバーが携帯電話の位置情報も含めてこの電話になりすますことができると報じた。[xxii]NSOグループはこの報道に反論している。[xxiii]

Amazon,、Apple,、Google、Microsoft などの企業は、FTのNSOグループに関する記事にコメントを寄せているが、法執行機関が使用するクラウド抽出技術に関連してどのような立場をとっているかは不明だ。GoogleはFTに対し、ペガサスに関して「Googleのアカウントやシステムにアクセスした形跡はない」と述べている。しかし、Google製品へのアクセスを公然と宣伝しているフォレンジック企業が多数あることを考えると、Googleはこの問題が顧客のデータのセキュリティにとって重要な問題であることを認識しているはずだ。私たちは、Googleやその他の企業に、クラウド抽出技術についての見解を求めた。現実には、多くの場合、顧客はこの技術の存在を知らず、法的な保護手段がない中で、顧客に対して利用されている。

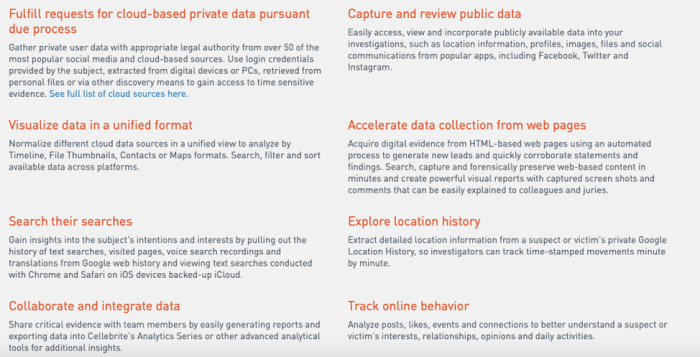

どのようなデータが取得できるのか?

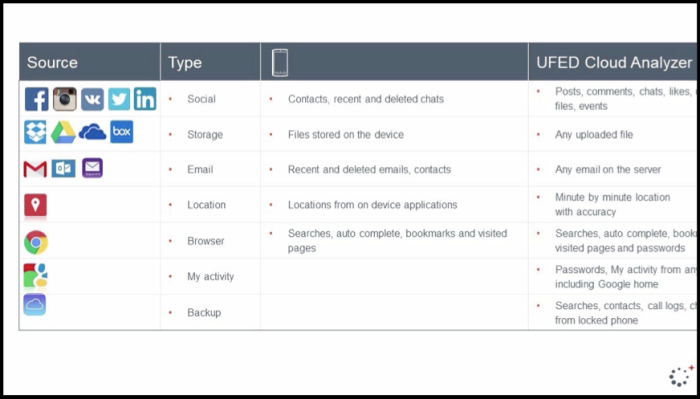

クラウド抽出によってどのような種類のデータにアクセスできるかについての監視会社の主張は、印象的であると同時に懸念されるものだ。例えば、Cellebrite社のCloud Analyserは、「パブリックドメインおよびプライベートのソーシャルメディアデータ、インスタントメッセージ、ファイルストレージ、Webページ、その他のクラウドベースのコンテンツを、フォレンジックなプロセスを用いて抽出、保存、分析する」[xxiv]と主張している。これには、Googleの全製品が含まれており、その「履歴」機能だけで、以下のことが可能だ。

「Googleのウェブ履歴からテキスト検索、訪問したページ、音声検索の記録、翻訳の履歴を引き出し、iCloudにバックアップされたiOSデバイスのChromeやSafariで行われたテキスト検索を閲覧することで、対象者の意図や興味を洞察することができる」。- Cellebrite [xxv]

フォレンジックの専門家は、未配信のメッセージ、未回答の通話、プライベートチャットやグループチャットから削除されたメッセージの情報、アカウント所有者や連絡先のプロフィール写真やステータスメッセージ、返信やブロードキャストメッセージに埋め込まれたオリジナルのメッセージなどを取得できるとしている。[xxvi]これらのデータは、サービスの利用者だけでなく、その友人、家族、同僚、および利用者が交流するすべての人に関連している。

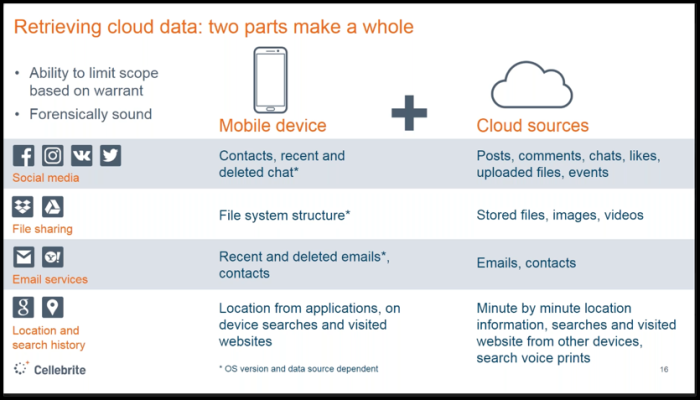

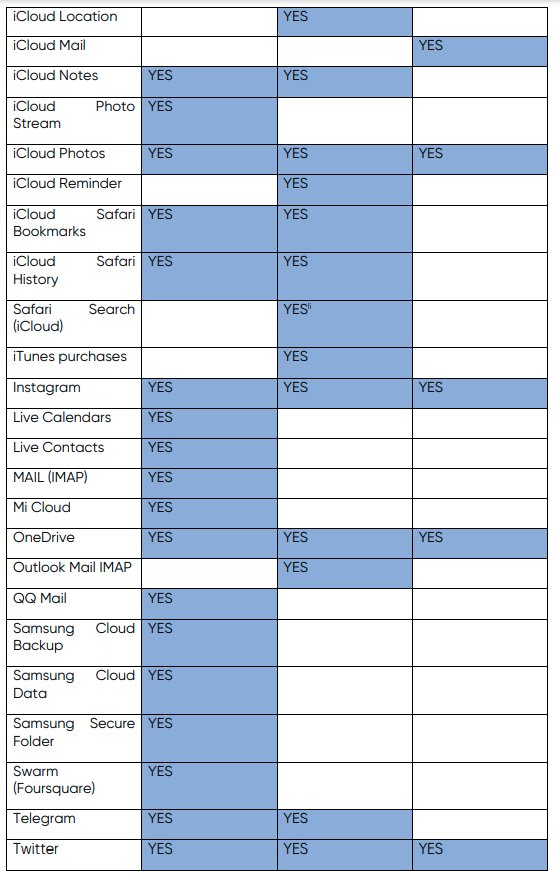

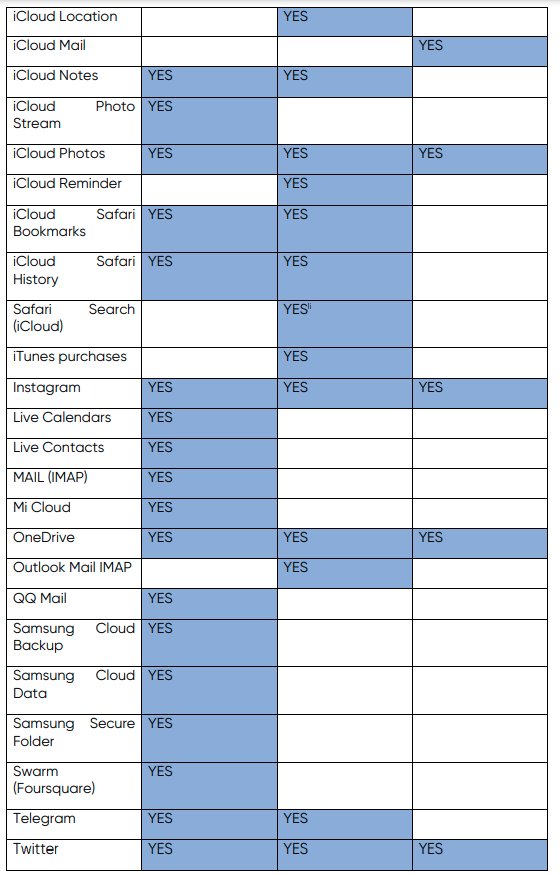

下の画像は、Cellebrite社による、携帯電話から抽出できるデータ量とクラウドソースから抽出できるデータ量の比較を示したもので、ソーシャルメディア、電子メール、ファイル共有、位置情報や検索履歴については、後者の方が圧倒的に多いことがわかる。特に、Googleのタイムスタンプ付きの位置情報履歴とGoogle My Activityのデータとバックアップを利用した「分単位の位置情報、検索、訪問したウェブサイト」は注目に値する。

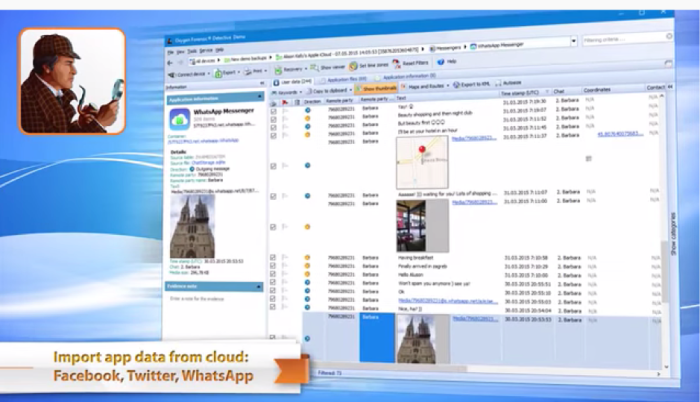

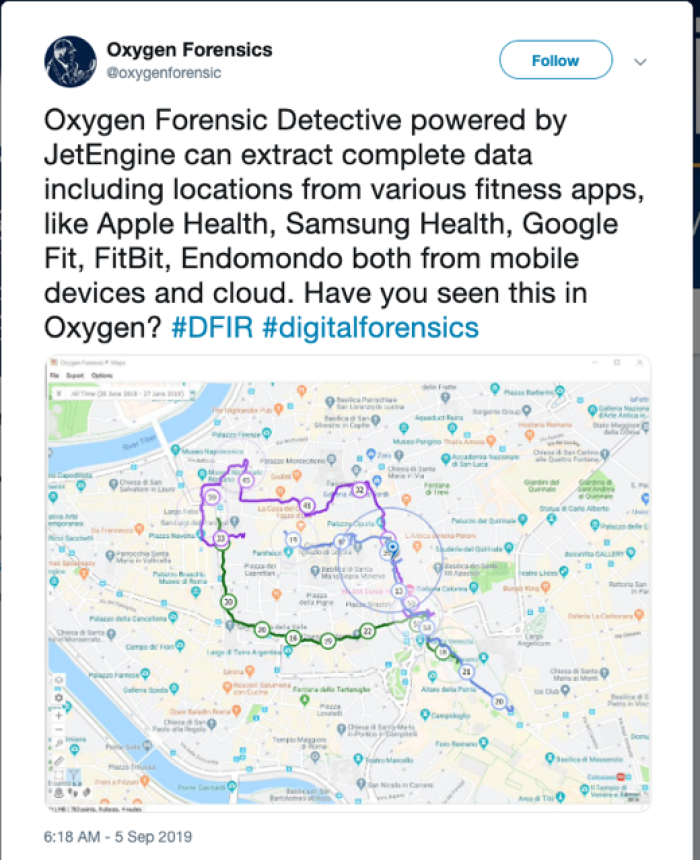

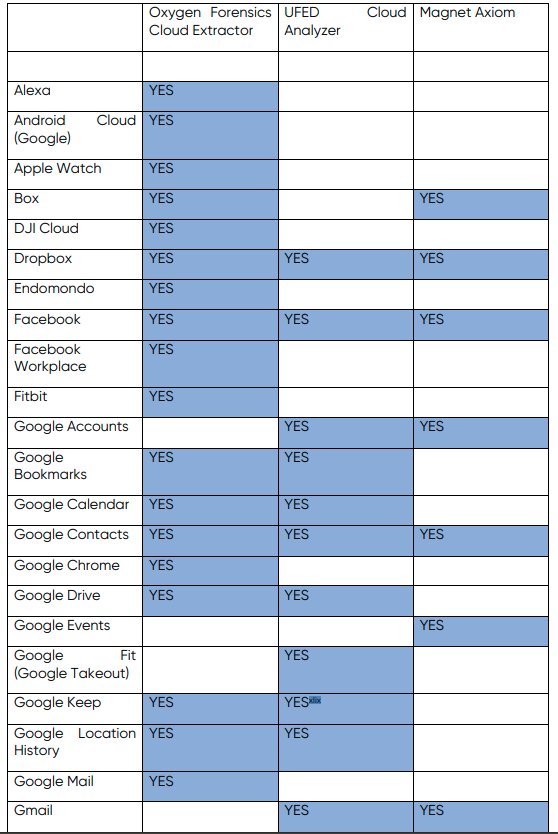

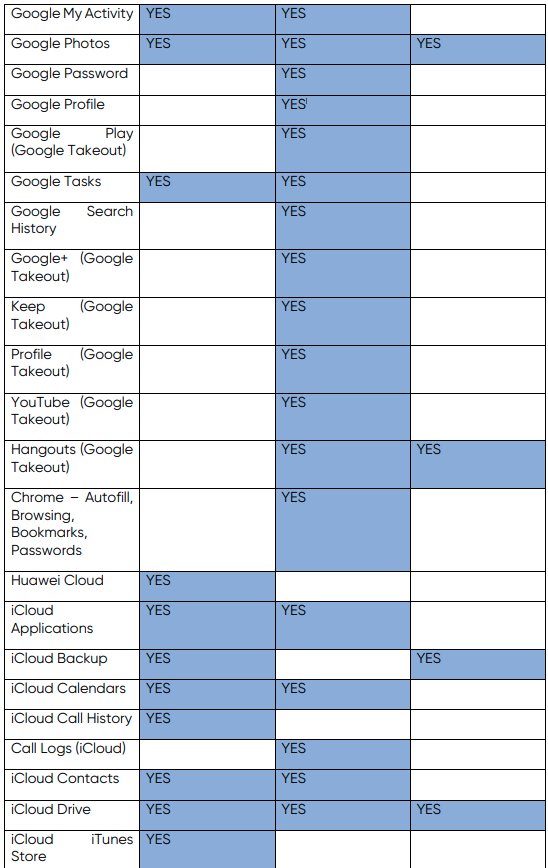

フォレンジック分析ツールOxygen Forensics Detectiveを開発したOxygen Forensics社は、Oxygen Forensic Cloud Extractorを内蔵し、WhatsApp、iCloud、Google、Microsoft、Mi Cloud、Huawei、Samsung、E-Mail(IMAP)サーバーなど、「最も一般的なクラウドサービスからのデータ」を取得することができる。「また、様々なソーシャルメディアサービスにも対応している。Facebook、Twitter、Instagramなど、さまざまなソーシャルメディアサービスにも対応している。」「…ファイルストレージからメッセンジャー、ドローン、健康アプリ、ソーシャルメディアまで、執筆時点で54種類のクラウドサービスをサポートしている。」[xxix]

エンド・ツー・エンドの暗号化されたメッセージングを使用していても、WhatsAppのメッセージをクラウドにバックアップすれば、法執行機関がアクセスできるようになる。

Magnet Forensicsは、クラウド抽出サービス「AXIOM Cloud」[xxxi]も提供しており、「Apple Box、Dropbox、IMAP/POP、Facebook、Google、Instagram、Microsoft、Twitterの9つの親サービスで、約25のクラウドのアーティファクトをサポートしている。各サービスは異なるサブサービスに分かれている。」

抽出可能なデータの種類をより詳細に見ると、Cellebrite社のCloud Analyserの製品アップデートでは、AlexaやGoogle Homeなどのスマートデバイスからのデータを求める声が高まっていることがわかる。Cellebrite社のUFEDクラウドアナライザー7.2[xxxii]は、「音声を含むユーザーリクエストへのアクセスを提供する」[xxxiii]。Cellebrite社は次のように指摘している。

「モノのインターネット(IoT)は、私たちの生活を便利にするためにデータを利用する方法を増やしたが、犯罪捜査において捜査官がアクセスできるデジタル・インテリジェンスのソースも増やした。」- Cellebrite[xxxiv]

Cellebrite社は、ホームアシスタントからのデータへのアクセスを推進している唯一のモバイル抽出企業ではない。Oxygen Forensics社は、デジタルアシスタントを新たな目撃者[xxxv]として捉えており、これらのデバイスのユーザー数は2021年までに18億人に達すると予測している。

「抽出された貴重なデータには、アカウントやデバイスの詳細、連絡先、ユーザーアクティビティ、メッセージの送受信、カレンダー、通知、ユーザーが作成したリスト、作成/インストールされたスキル、設定など、豊富な情報が含まれている。驚くべき機能として、ユーザーがAlexaに与えた音声コマンドを抽出することができる。ユーザーの実際の声でだ。Amazonから抽出された情報は、間違いなく、ユーザーの日常的な活動、連絡先、共有されたメッセージ、そして貴重な音声コマンドについて、多大な洞察を与えてくれるだろう。」[xxxvi]

「Alexaユーザーがスキルを実行するためにウェイクワード[訳注:〔音声認識できる機器に対してユーザーが発する〕起動ワード]を発すると、そのクエリの録音がユーザーのAmazonクラウドアカウントに送信される。ユーザー固有のリクエストが処理され、応答がデバイスに返される。Oxygen Forensic Cloud Extractorを装備した捜査官は、Amazon Alexaのデータを抽出して、ユーザーが実際に発したこれらの貴重な記録を含めることができる。」[xxxvii]

インターネットに接続され、クラウドにデータを保存するデバイスの数が増え続ける中、クラウド抽出は人々の家庭だけでなく、健康ウェアラブルからのデータにアクセスして人々の体そのものにも到達する。

「今日のユーザーの多くは、FitbitからApple Watchまでヘルス・ウェアラブルに夢中になっており、心拍数、位置情報、食事の摂取量、メッセージなどの情報が含まれているが、これらの貴重なデータは、多くの場合、クラウド・サービス上でのみ利用可能であり、モバイル・デバイス上では利用できない。」[xxxviii]

CellebriteはFitbitの 「ユーザープロファイル、ログ、アクティビティ、ゴール、フレンド、心拍数、エクササイズトラック(速度、位置、時間など)」にアクセスできる。

もう一つのデータソースは旅行や位置情報に関するもので、UFEDクラウドアナライザー7.3はGoogleの位置情報やBooking.comの「ユーザープロファイル、購入履歴、メッセージ、検索」にアクセスでき、UFEDクラウドアナライザー7.6はUBERアプリからの抽出に対応しており、以下のことが可能だ。

「乗客とドライバーのプロファイルデータ、送迎場所のログ、ユーザーのクレジットカードの下4桁を取得…新規ユーザーが初回ログイン時に入力を求められるクレジットカードの詳細情報を取得。乗客がピックアップロケーション、希望の目的地、利用可能なドライバーを選択すると、それぞれの旅がよく記録される。記録されたルートは集約され、お気に入りの目的地ごとに分類される。ドライバーの情報には、名前と写真付きの身分証明書が含まれる。」– Cellebrite [xxxix]

AmazonとFacebookの人気を考えると、これらはクラウドに保存されたデータの明らかなターゲットだ。2018年第4四半期の時点で、Facebookの月間アクティブユーザー数は23億2,000万人。[xl]アマゾンは2017年に3億人のユーザーがいた。[xli]Cellebrite社のUFEDクラウドアナライザー7.5[xlii]のアップデートには、「(Facebookの)アクティビティログ、検索履歴、ページ、ユーザーグループデータ、IPアドレス記録へのアクセスを可能にする5つの全く新しい機能 」が含まれている。このソフトウェアは、以下のことが可能だ。

「新たな手がかりや新たな容疑者を見つけるために、容疑者がタグ付けされたストーリーや写真から情報を抽出することができる。さらに、ページに「いいね!」を押したり、友達に追加したりした際のつながりや、投稿されたコメント、読んだ記事、見た動画、訪れた場所などの情報も含まれる。

UFEDクラウドアナライザー7.5では、グループやページのユーザー情報について、容疑者が特定のページやグループのメンバーや管理者であるかどうかを判定することができる。

本バージョンでは、Facebook LogのIPアドレス記録を表面化して、アカウントへのアクセスに使われた携帯電話やパソコンの位置情報を特定することも可能だ。」

UFEDクラウドアナライザー7.5[xliii]は、「捜査に重要なデジタル証拠を寄与することができる[Amazon]の検索履歴、購入履歴、配送先へのアクセスを可能にする。」

「本バージョンでは、Amazonアカウントに登録されているクレジットカードの下4桁、請求先や配送先の住所なども閲覧できる。」

「購入者の検索履歴やウィッシュリストの長期的な推移から、犯罪に至るまでの疑わしい行動を示すことができる。」

クラウド抽出技術は、DJI Drone AppやSkyPixelソーシャルネットワークを追加したUFED Cloud Analyzer 7.6[xliv]のように、ドローンからのデータにもアクセスする。つまり

「検査官は、アプリだけでなく、SkyPixelソーシャルネットワーク上の対応するユーザーアカウントにアクセスすることができる。ユーザーのプロフィールデータや保存されているドローンの飛行ログデータを検索でき、日付、距離、飛行時間、場所、ビデオ、画像などが含まれる。また、SkyPixelのユーザープロファイルは、特定の動画に対してコラボレーションが行われたかどうかの確認や、タグやフォローなどの追跡にも役立つ。」[xlv]

ますます多くの企業が業務上の活動をクラウドストレージに依存するようになり、デバイス上のトークンから得られるアクセス可能なデータは、個人生活だけでなく仕事にも関連している。例えば、次のようになる。

「Cellebriteは、ビジネス・コミュニティで人気のコミュニケーション・ツールであるSlackの共有ファイルやインスタント・メッセージング・データへのアクセスを提供する。」

UFEDクラウドアナライザー7.9[xlvi]では、SnapchatやInstagramの機能拡張にも対応している。これは、携帯電話から抽出されたデータとクラウド抽出で得られたデータの両方を分析する分析ソフトウェアに内蔵されている顔認識機能が拡大していることを考えると、関連性がある。

「Snapchatは、ユーザーが写真やメッセージを共有できるグローバルなマルチメディア・メッセージング・アプリで、受信者がアクセスできなくなるまでの短時間しか利用できない。現在までに、Snapchatのデイリーアクティブユーザーは全世界で1億9000万人、1日あたり4億以上のSnapchatストアが作成されている。

現在サポートされているクラウドサービス[xlviii]

顔認識とクラウド抽出

クラウド抽出技術を用いて携帯電話などから抽出したデータを分析する際に、顔認識機能を利用するケースが増えている。Instagram、Googleフォト、iCloudなどのクラウドベースのソースから取得できる個人データの中に顔画像が含まれている量を考えると、大量のデータに顔認識を使用できることは大きな意味がある。これが、透明性や説明責任なしに、膨大な量のクラウド保存データに使用される可能性があるということは、深刻な懸念事項だ。

2017年8月、Cellebrite社は自社の分析プラットフォームに「高度な機械学習技術」と呼ばれるものを導入した。この技術は、クラウドから抽出したデータの分析に使用することができ、顔認識と照合も含まれていた。[lvii]

2019年7月からは、Oxygen Forensic Detectiveに内蔵されているOxygen Forensics JetEngineモジュールが、人の顔を分類する機能を提供している。Oxygenは、抽出したデータ内の顔の分類と照合を行うだけでなく、顔の分析により、性別、人種、感情の認識を分類することができる。[lviii]

Oxygen社のチーフ・オペレーティング・オフィサーであるリー・ライバーは、このツールが「証拠の山の中から特定の顔を検索したり、同一人物の画像を集めたりすることができます。また、人種や年齢層、”喜び “や “怒り “などの感情で顔をフィルタリングすることもできます。」と述べている。[lix]

継続的な追跡

ユーザーの認証情報を取得すると、クラウドベースのデータを取得できるだけでなく、クラウドベースのアカウントを使ってユーザーを追跡することができる。例えば、Cellebrite社の「Cloud Analyzer」の機能には、個人の認証情報を取得した上で、以下のような機能がある。

「オンライン行動の追跡。投稿、「いいね!」、イベント、接続を分析して、容疑者や被害者の関心事、人間関係、意見、日々の活動をより深く理解する。」[lx]

これにより、個人の生活のプライベートな側面を把握することができる。本人は、誰かが自分のクラウドプロファイルにアクセスし、利用している可能性があることを知ることはない。

特に携帯電話を所有していない状態で、デバイス上の情報以外の活動を短期間または長期間にわたって監視することは、非常に侵入的であり、クラウド抽出機能のもう一つの危惧すべき側面を示している。

行動、メッセージ、位置情報をいつでも追跡・監視できるだけでなく、相手のログイン認証情報やクラウドベースのアカウントにアクセスする能力があれば、メッセージを送信したり、相手になりすましたり、違法な内容のメールを誰かに送信したりすることができるかもしれない。

結論

クラウド抽出技術の使用に関する情報が不足しているため、これがどのように合法的なのか、また、個人がデータの乱用や誤用からどのように保護されるのかが不明だ。

クラウドサービスから抽出できるデータの量、画像を分析するための顔認識技術の組み込み、個人に関連するクラウドデータを抽出するだけでも、個人データを取得される多数の人々への影響など、この問題は、これまで以上に高い透明性と説明責任が求められる。

これは、法執行機関による危険な傾向の一部であり、法執行機関が使用する新しい技術に関して、私たちは、透明性と説明責任の存在を世界規模で保証したいと考えている。

推奨事項

クラウドベースのデータの捜査は、情報の量や内容だけでなく、レガシーデータの歴史的性質や、クラウドで分析し続けることができる将来のデータも含めて、自宅の捜索よりも侵襲的になる可能性がある。国家が個人の生活全体に自由にアクセスできることはあってはならず、クラウド抽出の使用には最も厳格な保護が必要だ。したがって、プライバシー・インターナショナルは次のように勧告する。

●政府当局だけでなく、一般市民、市民社会、産業界からなる独立したレビューによって関連する警察機関および国境管理機関によるクラウドアナリティクスの法執行機関による使用への第三者の検証を直ちに実施すること。

クラウドベースのデータを法医学的に調査したり、そこに保存されているコンテンツや通信データにアクセスしたりする前に、裁判官が合理的な疑いに基づいて発行した令状を取得しなければならない。

●クラウドベースのサービスからデータを検査、収集、保存、分析するためには、明確な法的根拠が必要である。これは、侵入的な権限が必要かつ適切な場合にのみ使用されることを保証するための十分な保護措置を提供するものでなければならない。このような侵入技術は、重大な犯罪にのみ使用すべきかどうかが検討されなければならない。

●公衆の権利と、こうした抽出がどのようなものであるかについてのガイダンスを公開し、デバイスを分析される人に提供しなければならない。

●クラウドベースのデータが抽出され、分析され、保持されていることを個人に通知すること。

●クラウドベースのデータを調査された人は、合法性に関する懸念を提起できる効果的な救済措置にアクセスできなければらない。

●法執行機関がこれらの権限を合法的に使用することを遵守しているかどうかを、独立した立場から監視する必要がある。

●データの保存方法、保存期間、削除時期、アクセスできる人などを明記したサイバーセキュリティ基準が合意され、配布されなければならない。

●これらの権限を使用するすべての当局は、公開されている調達ルートを通じて関連ツールを購入し、どのようなツールを購入したのか、商業的な製造元や支出額などの詳細を含む登録を定期的に更新しなければならない。

●検証と妥当性を確保するために、再現性のあるデータを取得する特定の方法を確保するための技術基準を作成し、それに従うこと。これには、例えば、明確に文書化されたプロセスが必要である。

●前例のない大量のデータには、高度な技術を持つフォレンジック調査員が必要となるため、技術的なスキルが求められる。また、生データが誤って解釈された場合や、個人がデータを確認するための専門家を確保できない場合には、司法の混乱を招く危険性があることを考慮する必要がある。

●クラウド抽出技術のテスト、試用、展開には、影響評価、適切な保護措置、一般市民や市民社会との連携が必要である。

注

i Cellebrite Annual Industry Trend Survey 2019: Law Enforcement [ONLINE] Available at:

https://www.cellebrite.com/en/insights/industry-survey/

ii Cellebrite Annual Industry Trend Survey 2019: Law Enforcement [ONLINE] Available at:

https://www.cellebrite.com/en/insights/industry-survey/

iii Afonin, O (September 2018) Elcomsoft [ONLINE] Available at:

https://blog.elcomsoft.com/2018/09/cloud-forensics-why-what-and-how-to-extract-evidence/

[Accessed on 31 March 2019]

iv Rozanski,S (May 2015) Beta News [ONLINE] Available at:

https://betanews.com/2015/05/27/forensic-investigations-retrieving-data-from-the-cloud/ [Accessed

on 29 April 2019]

v https://privacyinternational.org/news-analysis/2901/push-button-evidence

vi https://privacyinternational.org/campaigns/phone-data-extraction

vii https://privacyinternational.org/news-analysis/2901/push-button-evidence

viii Reiber, L, Mobile Forensic Investigations, A Guide to Evidence Collection, Analysis, and Presentation, New

York, McGraw Hill, 2019, p.78

ix The Cloud is essentially a server that is remotely accessed by another device, being your phone or an app on

your phone.

x https://www.networkworld.com/article/3325397/idc-expect-175-zettabytes-of-data-worldwide-by2025.html

xi https://www.cisco.com/c/en/us/solutions/collateral/service-provider/global-cloud-index-gci/white-paperc11-738085.html

xii Cellebrite webinar (December 2018) [ONLINE] Available at:

https://www.cellebrite.com/en/webinars/building-an-investigation-using-social-media/ [Accessed on

20 December 2018]

Every 60 seconds there are 29 million WhatsApp messages sent, 500 hours of video are uploaded to

YouTube, 149,513 emails are sent, 3.3 million Facebook posts, 65,972 Instagram photos are uploaded

and 448,800 tweets are posted on Twitter.

xiii Forensic Focus (February 2019) [ONLINE] Available at:

https://forensicfocus.com/News/article/sid=3390/ Accessed on 20 April 2019]

xiv Reiber, L, Mobile Forensic Investigations, A Guide to Evidence Collection, Analysis, and Presentation,

New York, McGraw Hill, 2019, p.70

xv Cellebrite Webinar, How to incorporate cloud evidence into your investigations for maximum results

[2019] Available at: https://www.cellebrite.com/en/webinars/how-to-incorporate-cloud-evidenceinto-your-investigations-for-maximum-results/ [Accessed on 20 December 2019]

xvi Reiber, L, Mobile Forensic Investigations, A Guide to Evidence Collection, Analysis, and Presentation,

New York, McGraw Hill, 2019, p.73

xvii Reiber, L, Mobile Forensic Investigations, A Guide to Evidence Collection, Analysis, and

Presentation, New York, McGraw Hill, 2019, p.78

xviii Elcomsoft Cloud Explorer (2019) Elcomsoft [ONLINE] Available at:

https://www.elcomsoft.co.uk/ecx.html accessed on [1 April 2019]

xix Release Notes (March 2018) Cellebrite [ONLINE] Available at: https://cf-media.cellebrite.com/wpcontent/uploads/2018/03/UFEDCA7.1_ReleaseNotes.pdf [Accessed on 20 April 2019]

xx Oxygen Forensic (undated) Oxygen Forensic Detective Getting Started Guide Available at:

https://www.oxygenforensic.com/en/uploads/doc_guide/Oxygen_Forensic_Detective_Getting_started2.pdf [Accessed on 3 March 2019]

xxiAfonin, O (November 2018) Elcomsoft Blog [ONLINE] Available at:

https://blog.elcomsoft.com/2018/09/cloud-forensics-why-what-and-how-to-extract-evidence/

[Accessed on 23 March 2019]

xxii https://www.ft.com/content/95b91412-a946-11e9-b6ee-3cdf3174eb89

xxiii Business Insider (2019) [Online] Available at: https://www.businessinsider.com/nso-boasted-it-can-hackapple-google-amazon-cloud-servers-2019-7?r=US&IR=T

xxiv Cellebrite (2019) [ONLINE] Available at: https://www.cellebrite.com/en/products/ufed-cloudanalyzer/ [Accessed on 30 March 2019]

xxv Cellebrite (2019) Cellebrite [ONLINE] Available at: https://www.cellebrite.com/en/products/ufedcloud-analyzer/ [Accessed on 12 March 2019]

xxvi Reiber, L, Mobile Forensic Investigations, A Guide to Evidence Collection, Analysis, and Presentation,

New York, McGraw Hill, 2019, p.78

xxvii Cellebrite webinar (December 2018) [ONLINE] Available at:

https://www.cellebrite.com/en/webinars/building-an-investigation-using-social-media/ [Accessed on

20 December 2018]

xxviii Cellebrite webinar (December 2018) [ONLINE] Available at:

https://www.cellebrite.com/en/webinars/building-an-investigation-using-social-media/ [Accessed on

20 December 2018]

xxix Reiber, L, Mobile Forensic Investigations, A Guide to Evidence Collection, Analysis, and

Presentation, New York, McGraw Hill, 2019, p.78

xxx Oxygen Forensic Cloud Extractor https://www.youtube.com/watch?v=PjSmZkt87Dw

xxxi https://www.magnetforensics.com/blog/how-to-acquire-and-analyze-cloud-data-with-magnetaxiom/

xxxii Cellebrite Product Release Notes https://www.cellebrite.com/en/support/product-releases/

xxxiii Goldberg, M (March 2018) Cellebrite webinar [ONLINE] Leverage the IoT to close cases faster Available at: https://www.cellebrite.com/en/webinars/leverage-the-iot-to-close-cases-faster/

[Accessed on 19 September 2018] xxxiv Goldberg, M (March 2018) Cellebrite webinar [ONLINE] Leverage the IoT to close cases faster

Available at: https://www.cellebrite.com/en/webinars/leverage-the-iot-to-close-cases-faster/

[Accessed on 19 September 2018]

xxxv Blog (February 2019) Oxygen Forensic [ONLINE] Available at: https://blog.oxygenforensic.com/digital-assistants-the-new-eye-witness/ [Accessed on 20 April 2019]

xxxvi Forensic Focus (February 2019) [ONLINE] Available at:

https://forensicfocus.com/News/article/sid=3390/ Accessed on 20 April 2019]

xxxvii Forensic Focus (February 2019) [ONLINE] Available at:

https://forensicfocus.com/News/article/sid=3390/ [Accessed on 20 April 2019]

xxxviii Reiber, L, Mobile Forensic Investigations, A Guide to Evidence Collection, Analysis, and

Presentation, New York, McGraw Hill, 2019, p.81

xxxix Release Notes (January 2019) Cellebrite [ONLINE] Available at: https://cfmedia.cellebrite.com/wp-content/uploads/2018/12/ReleaseNotes_UFEDCloudAnalyzer_7.6.pdf

[Accessed on 4 February 2019]

xl The Statistics Portal [ONLINE] Available at: https://www.statista.com/statistics/264810/number-ofmonthly-active-facebook-users-worldwide/

xli Smith, C (April 2019) DMR [ONLINE] Available at:

https://expandedramblings.com/index.php/amazon-statistics/ [Accessed on 25 April 2019]

xlii Cellebrite Product Releases https://www.cellebrite.com/en/support/product-releases/

xliii Cellebrite Product Releases https://www.cellebrite.com/en/support/product-releases/

xliv Cellebrite Product Releases https://www.cellebrite.com/en/support/product-releases/

xlv Release Notes (January 2019) Cellebrite [ONLINE] Available at: https://cf-media.cellebrite.com/wpcontent/uploads/2018/12/ReleaseNotes_UFEDCloudAnalyzer_7.6.pdf [Accessed on 4 February 2019]

xlvi ibid

xlvii Release Notes (January 2019) Cellebrite [ONLINE] Available at: https://cf-media.cellebrite.com/wpcontent/uploads/2019/08/ReleaseNotes_CA_7.9-web.pdf [Accessed on 4 February 2019]

xlviii Reiber, L, Mobile Forensic Investigations, A Guide to Evidence Collection, Analysis, and

Presentation, New York, McGraw Hill, 2019, p.78-80

xlix Product Update (2019) Cellebrite [ONLINE] Available at: https://cf-media.cellebrite.com/wpcontent/uploads/2017/08/UFED_CloudAnalyzerSupportedDevices.pdf [Accessed on 31.03.2019]

l Product Update (2019) Cellebrite [ONLINE] Available at: https://cf-media.cellebrite.com/wpcontent/uploads/2017/08/UFED_CloudAnalyzerSupportedDevices.pdf [Accessed on 31.03.2019]

li Product Update (2019) Cellebrite [ONLINE] Available at: https://cf-media.cellebrite.com/wpcontent/uploads/2017/08/UFED_CloudAnalyzerSupportedDevices.pdf [Accessed on 31.03.2019]

lii Product Update (2019) Cellebrite [ONLINE] Available at: https://cf-media.cellebrite.com/wpcontent/uploads/2017/08/UFED_CloudAnalyzerSupportedDevices.pdf [Accessed on 31.03.2019]

liii Product Update (2019) Cellebrite [ONLINE] Available at: https://cf-media.cellebrite.com/wpcontent/uploads/2017/08/UFED_CloudAnalyzerSupportedDevices.pdf [Accessed on 31 March 2019]

liv Product Update (2019) Cellebrite [ONLINE] Available at: https://cf-media.cellebrite.com/wpcontent/uploads/2017/08/UFED_CloudAnalyzerSupportedDevices.pdf [Accessed on 31 March 2019]

lv Cellebrite Release Notes, Release Version 7.6: UFED Cloud Analyzer, (January 2019) Cellebrite

[ONLINE] https://www.cellebrite.com/en/support/product-releases/ [Accessed on 31 March 2019]

lvi Cellebrite Release Notes, Release Version 7.6: UFED Cloud Analyzer, (January 2019) Cellebrite

[ONLINE] https://www.cellebrite.com/en/support/product-releases/ [Accessed on 31 March 2019]

lvii https://www.cellebrite.com/en/press/cellebrite-introduces-advanced-machine-learningtechnology-to-analytics-solution-to-accelerate-evidence-discovery/

lviii https://forensicfocus.com/News/article/sid=3567/

lix https://www.wired.com/story/amazon-detect-fear-face-youscared/?mbid=social_twitter_onsiteshare

lx Cellebrite Cloud Analytics (2019) Cellebrite [ONLINE] Available at:

https://www.cellebrite.com/en/products/ufed-cloud-analyzer/ [Accessed on 20 December 2019]

lxi Cellebrite (2019) [ONLINE] Available at: https://www.cellebrite.com/en/products/ufed-cloudanalyzer/ [Accessed on 2 May 2019]

一部下記のPDF版を参照した。