Howdy! How can we help you?

-

EFF_自己防衛マニュアル23

-

気候変動1

-

ブラウザ13

-

戦争56

-

ヘイトスピーチ18

-

偽情報、誤情報18

-

ジェンダー5

-

国家安全保障19

-

fediverse22

-

alternative_app20

-

デジタルセキュリティツール42

-

国内の監視社会化と反監視運動22

-

VPN16

-

GIFCT2

-

政府・国際機関の動向93

-

スパイウェア24

-

OS関係8

-

教育・学校9

-

監視カメラ17

-

労働現場の監視9

-

プライバシー227

-

デジタルID(マイナンバーなど)16

-

GPS2

-

AI90

-

オリンピックと監視社会7

-

文化14

-

労働運動18

-

リンク集12

-

金融監視2

-

COVID-19と監視社会18

-

検閲119

-

海外動向451

-

オンライン会議システム7

-

暗号化101

-

アクティビストとセキュリティ34

-

ビッグテック、大量監視254

-

SNSのセキュリティ22

-

共謀罪1

-

メールのセキュリティ36

-

Articles1

(FA)デジタルの暴力—政府テロリズムに加担するNSOグループ

以下は、Forensic ArchitectureによるNSOグループに関する調査のなかから「DIGITAL VIOLENCE: HOW THE NSO GROUP ENABLES STATE TERROR」を翻訳したものです。

DIGITAL VIOLENCE: HOW THE NSO GROUP ENABLES STATE TERROR

| 事象発生日 2015から継続中 | 発生国 全世界、45ヶ国以上 | 発行日 2021.7.3 |

| 調査依頼者 部内 | 資金協力 Eyebeam Center for the Future of Journalism | 協力者 なし |

| 調査方法 データマイニング、OSINT、 ソフトウェア開発 | フォーラム 司法処置、展示、メディア公表、ウェブ上のプラットフォーム | 展示 Investigative Commons |

DIGITAL VIOLENCE のプラットフォームはこちら。

データの音表現を聞く (制作:ブライアン・イーノ)

2015年に初めて検出されたNSOグループのマルウェアPegasusは、世界の少なくとも45カ国で使用され、活動家、ジャーナリスト、人権擁護者の携帯電話を感染させたと言われています。かつての協力者や関係者がPegasusのハッキングに遭ったことがわかったため、Forensic Architectureでは、15ヶ月に及ぶ大規模なオープンソース調査を行いました。調査の過程ではローラ・ポイトラスの協力を得てインタビューを行い、さらにデータをインタラクティブな3Dプラットフォームとして表示できるようにソフトウェアも開発しました。また、エドワード・スノーデンのナレーションによる調査報告ビデオも制作し、標的となった個人のストーリーを伝えるだけでなく、NSOがその一隅を占めるマルウェア企業集団の存在を明らかにしました。私たちはアムネスティ・インターナショナルとシチズン・ラボの協力を得て、現実領域とデジタル領域とで別々に見つかった事件の関係とパターンを明らかにし、マルウェアの感染がいかに現実世界の暴力と絡み合っているか、また、世界中の市民社会活動家の職業的ネットワークにも個人的ネットワークにも浸透しているかを示しました。

NSO Group Technologies Ltd は、Niv Carmi、Shalev Hulio、Omri Lavieの3人が2010年にイスラエルで設立しました。この会社は、パレスチナ占領と入植地域のパレスチナ人監視という状況の中にあってイスラエルのサイバー兵器企業集団の一部となったわけですが、マルウェアのPegasusは2015年に発見される以前から使用されており、活動家、ジャーナリスト、人権擁護者の携帯電話を感染させるために、少なくとも世界の45カ国に広がっていることが報告されています。

Forensic ArchitectureがNSOグループに注目したのは、Centro ProdhのメンバーがPegasusを使ってハッキングされていたことが2017年にシチズン・ラボの調査で発覚したときです。Centro Prodhは私たちと協力してメキシコのイグアラ市にあるアヨツィナパ教育学校の学生43名の失踪事件の調査しています。

NSOグループへの調査はその2年後に開始されました。多数の人権擁護者を代表してNSOに対する訴訟を指揮している弁護団のメンバーは私たちと緊密に連携していましたが、弁護団メンバーの携帯電話も感染しているとの連絡を2019年にWhatsAppで受けたことがわかるとForensic Architectureではこの調査を始めました。

この問題について調査するうちに新たな感染事例が次々と明らかになってきたため、私たちは世界中で見つかっている各種のNSO関連事例について知ることができるツールを一般の人々、研究者、弁護士チームなどに向けて提供するするためにこのプロジェクトを始めました。

NSOはイスラエル国防省からPegasusを販売するための軍事物資輸出許可を継続して受けていますが、販売先の政府や企業名前を、イスラエルの裁判所や国際法廷からの提出命令にもかかわらず、まったく明らかにしていません。

私たちの調査報告は次のコンテンツにまとめてあります。

1. 閲覧操作で進んでいくデジタルプラットフォーム

2. ペガサスの標的とされた世界各国の人権擁護活動家団体のストーリーを伝える報告ビデオ

3. NSOグループもそこに含まれる関連企業集団に関する調査結果を示すインタラクティブ・グラフィックとビデオ

これまでの調査によってForensic ArchitectureではNSO関連活動のグローバルな状況を初めて明かにし、Pegasusを使った「デジタル暴力」と、弁護士、活動家、その他のの市民社会に所属する人々に向けられた現実の暴力との間につながりやパターンが存在することを示しました。

デジタルプラットフォーム

このプロジェクトのために、15ヶ月に及ぶオープンソース調査が行われて何百ページもの文書やインタビューからデータを抽出しました。このデジタルプラットフォームは、Pegasusによって感染した携帯電話の報告の全体的最新データベース (1,000以上のデータポイント) に基づいて作成されています。

主な調査結果

これまでに公開されたNSOのPegasusマルウェアによる感染は一部に過ぎず、世界中の市民社会の活動家に対してより広範に展開されているものと思われます。しかしPegasusを使ったデジタル・ターゲティングがどのようなパターンで行われているか、収集されたデータが示唆しています。

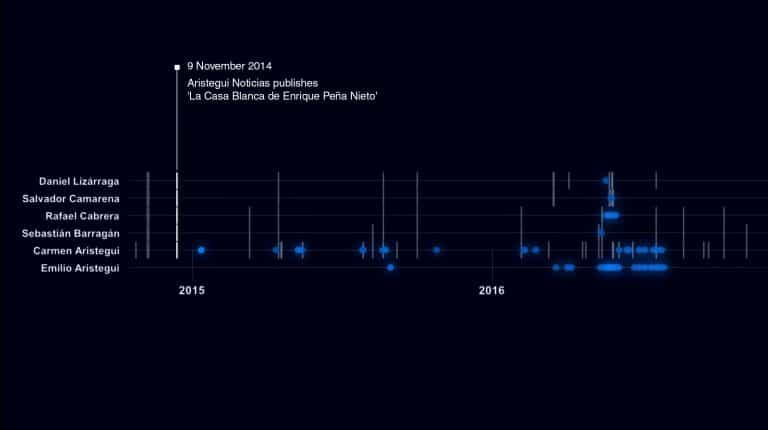

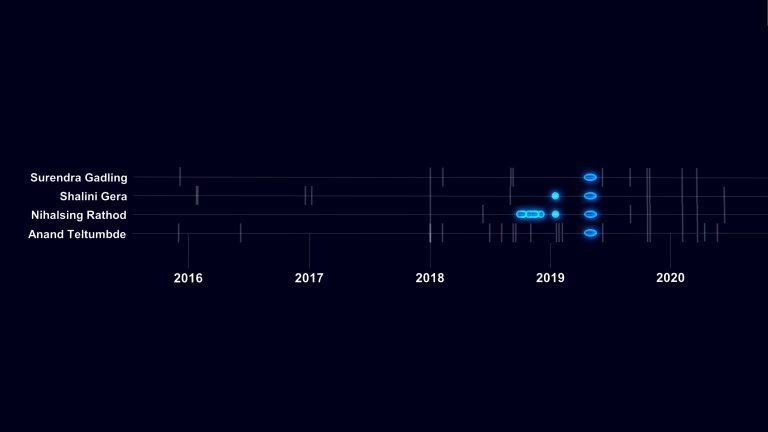

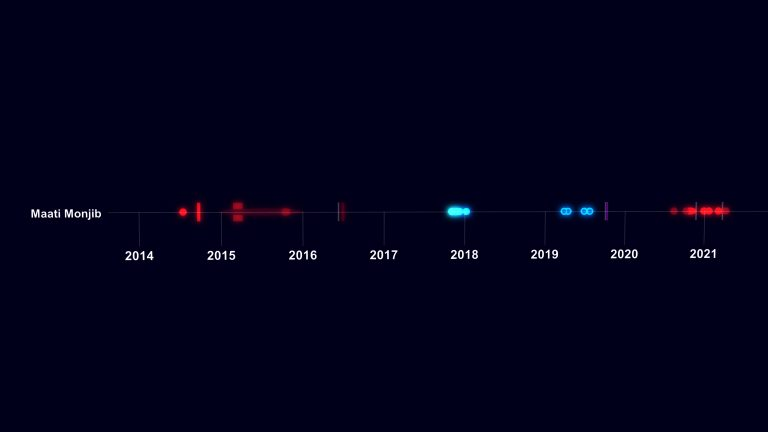

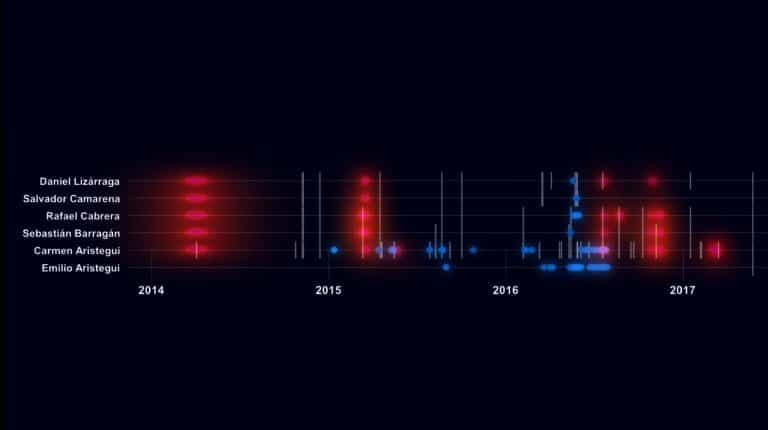

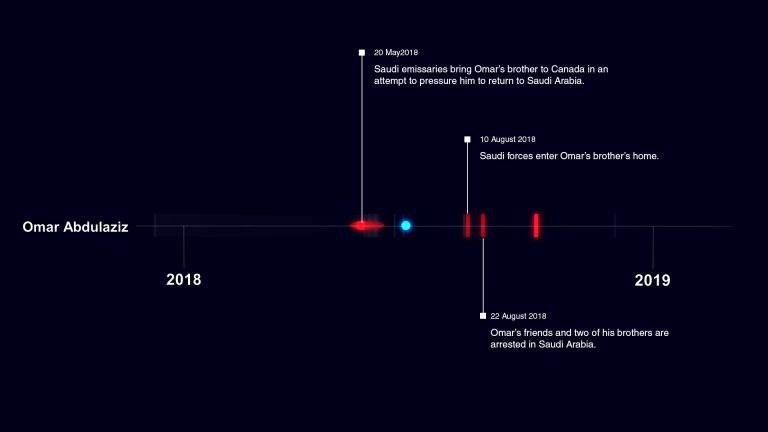

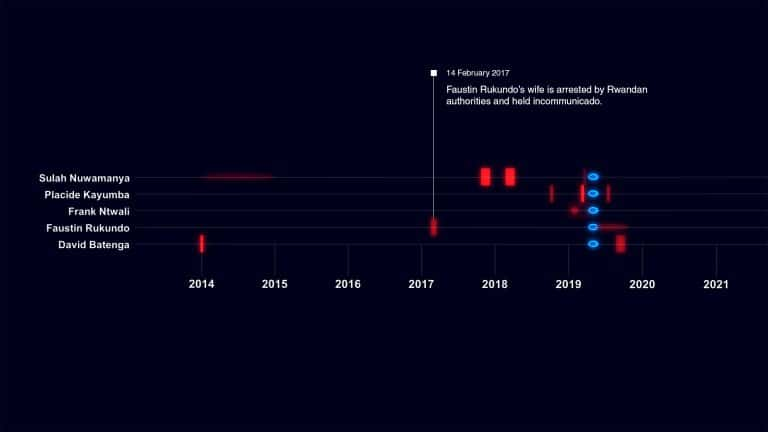

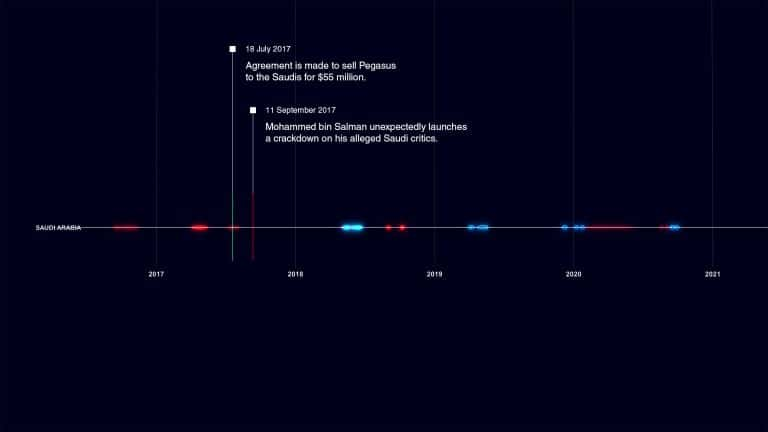

1. デジタルな感染は、市民社会の活動家たちを個人としてではなく、むしろ集団としてのネットワークを標的にしています。デジタルプラットフォームを詳しく見ていくと、メキシコ、サウジアラビア、インドでは、デジタルの標的(青い点)は1人の個人から始まり、その後、同様な期間に彼らの職業的ネットワークが標的にされています。これらの例では、市民社会ネットワークが政府の政策の問題点や犯罪性を追求しているときやその直後にPegasusが使われていることがわかります。

2. 市民社会グループへのデジタル感染と同時に実世界で各種の暴力も発生します。感染から起こるサイバー監視には、侵入・脅迫・暴行・逮捕・訴訟・中傷・殺害といった多様な実暴力が絡みます。サウジアラビアの著名なジャーナリストであるジャマル・カショギの殺害事件は、友人や同僚がPegasusの標的とされた後に発生しています。

3. 人権派反政府活動家もデジタル標的とされ、亡命中でも国家権力が追跡します。さらに本国では同僚や家族が実暴力の標的となります。

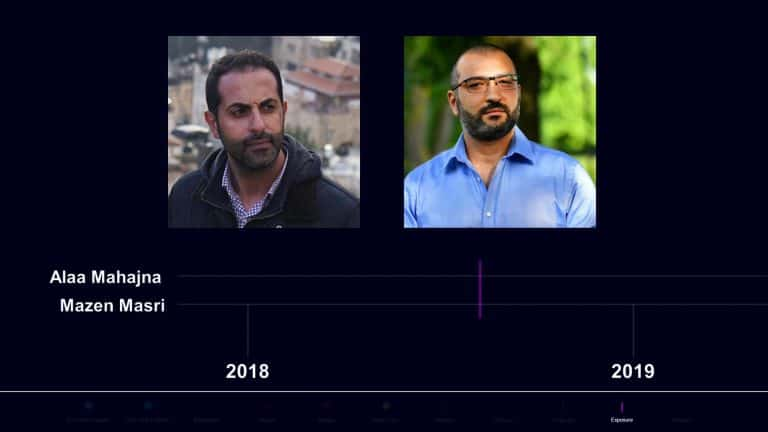

ペガサス・ストーリー、「標的」へのインタビュー

Forensic Architectureが制作したビデオシリーズ「The Pegasus Stories」では、デジタルプットフォームにまとめられたデータと、ローラ・ポイトラスが行ったNSOのスパイウェアの標的とされた人々及び調査員への直接インタビューをもとに、デジタル感染やその他のツールを使って世界中の市民社会の活動が攻撃されていることが明らかにされています。

これらのショートビデオは、NSAを内部告発し、Freedom of the Press Foundationの会長も務めるエドワード・スノーデンがナレーションを担当し、ペガサスの標的となった市民社会の活動家たちのストーリーを初めて明らかにするものです。協力や信頼を基盤にすえて国家テロリズムへ抵抗し克服していく市民社会のネットワークの中にあって、個人を標的にする監視というテロリズムによる心理的な被害の経験も詳細に描写されています。

アムネスティ・インターナショナルのレポートではNSOが受けた資金や企業の内部構造を追跡しており、それに加えてニュース記事や流出した財務文書・報告書を総合することで、Forensic Architecture ではNSOグループがその一員となっている企業ネットワークを明かにすることができました。

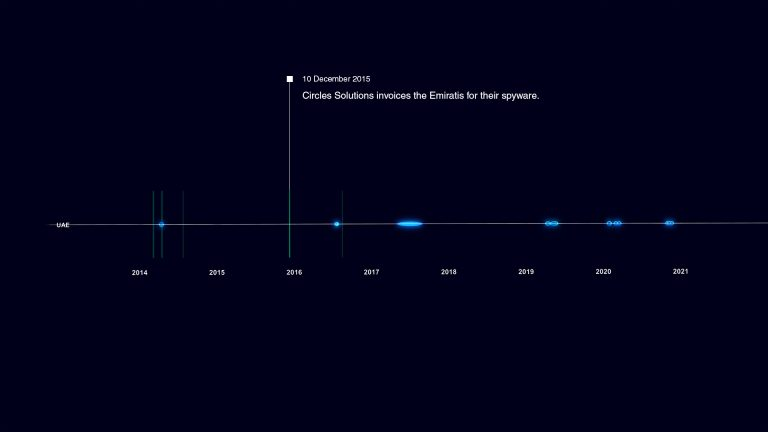

この報告ビデオでは、サウジアラビア、アラブ首長国連邦、米国といった政府向け市場へのアクセスを容易にするために、他国にあるNSOグループの関連会社がNSOの代理でスパイウェアのライセンス契約を可能にした可能性があることを明らかにしています。他国の関連会社が動かなければNSOがこの3ヶ国に直接アプローチすることができないのです。

このような販売の後にはイスラエルとの関係正常化があり、デジタル標的技術の普及や人権侵害の増加につながっていることが危惧されます。

これは以前に Forensic Architectureが行ったデータセット調査から得られた、NSOグループのコンタクト・トレーシング・ソフトウェアである Fleming についての結果と一致するものです。つまり、そのときのデータには、ルワンダ、イスラエル、サウジアラビア、アラブ首長国連邦、バーレーンでの位置情報が含まれていましたが、これらの国ではすべてでNSOのPegasusが使用されていると見られており、またほとんどは当時イスラエルと外交関係がなかった国です。

調査方法

データマイニング

私たちはまず数十の人権報告からデータマイニングを行いました。報告書としてはそれぞれNSOが関与するハッキングを暴露したシチズン・ラボとアムネスティ・インターナショナルが作成したもの、さらに法的文書をはじめ、ワシントン・ポスト、アリステギ・ニュース、バイス、ザ・ヒンドゥ、ニューヨーク・タイムス、フォレンジック・ニュース、ガーディアン、Haaretz、アルジャジーラなどの世界各国の新聞に掲載された数百のニュース記事、それに調査員や反体制派、活動家、ジャーナリスト、公人などいずれもPegasusを使って標的にされた人びとを対象に行った十数回のインタビューなどからのマイニングです。

各データポイントは、標的とされた個人またはその所属組織ごとに分類し、Pegasusが運用されていると見られる国(メキシコ、アラブ首長国連邦、サウジアラビア、モロッコ、ルワンダ、インド、スペイン、トーゴ)と、運用時期または運用期間によってプロットしました。

データポイントはイベントの性格によって、デジタル、実力行使、および関連事項のいずれかに分類しました。

・ デジタルイベントには、シチズン・ラボやアムネスティ・インターナショナルから報告されているゼロクリックまたはワンクリックの攻撃によってPegasus感染が疑われる、または感染した例が含まれており、それらによって細分類されています。

・ 実力行使イベントは現実社会での違法・触法事象を指します。ここに含まれるのは殺人(致命傷となる暴力や暗殺)、暴行(物理的な暴力)、脅迫(恐怖感を引き起こすため、または感情的・心理的な苦痛となることを目的とした暴力)、およびブラックキューブ(イスラエルの民間諜報会社ブラックキューブのエージェントが行う脅迫が特定われたもの)に整理されています。

・ 関連事項イベントはさらに細分して、(a) NSOグループとその関連会社に関する組織変更と資金移動、(b) ニュース記事、市民社会の報告書、請願や訴訟の形式で発覚したNSO関連事業の暴露、(c) NSOが関与したであろうデジタル感染や実体的暴力に付随する世界レベルや国・地域レベルの出来事を含んでいます。最後の細分には標的とされた人が解明しようとしていた政治事項や体制派の犯罪についての情報も含まれます。

ソフトウェア開発

データマイニングに続いて、その結果として得られたデータポイント間の関係を探索できるなデジタル・プラットフォームをForensic Architectureでは開発しました。

このデジタル・プラットフォームではログに記録されたイベントを深く探索できるように設計・構築されています。プラットフォームは D3 と WebGL (three.js) を採用しており、インスタンス化レンダリングとカスタム・シェーダーを使って、画面上の何千もの要素を同時にレンダリングできるようになっています。これにより、データセットに対して次の属性による多次元フィルタリングが可能です。

* 自由文による検索

* 日付範囲

* 運用地域

* イベント種類

* 標的とされた個人

さらにデータの2次元・3次元表示と、横軸の時間をズーム拡大することもできます。

データ指向のアニメーション・システムが専用に制作されたので、このプラットフォームで提示するストーリー化と同様の操作を、次のような場面でだれでも実行できます。

* 類似データセットのサブセット指定

* 一連のデータポイントを元にストーリー骨格を組み立てる

* その中の特定のパターンや関係性を強調する。

このプラットフォームでは、研究者やユーザーが元データをさらに活用するための出発点として利用できるように、このようなストーリーをフィルターと合わせて提供することもできるようになっています。

Forensic Architectureでは時間・空間の可視化のためにTimemapエコシステムを保有していますが、このプラットフォームで制作されたモジュールはそれをさらに強化します。

本プロジェクトのソースコードは Forensic ArchitectureのGitHub で公開されています。

データセットの内容を印象に残り易くするための手段としてサウンドが使われています。ブライアン・イーノの協力で、データからサウンドへの専用“パイプライン”を制作し、データベースからデータポイントをオーディオ合成エンジンへストリーミングして“サウンドフォント”が再生されます。各イベントに対応するサウンドは、時間的なファジーさなどの属性に基づいて微調整され、プラットフォーム上で時間とともに変化するデータポイント表示に同期して提示されます。

インタビュー

この15ヶ月間、ローラ・ポイトラスと緊密に協力しながら、世界各地で報告されているNSOのスパイウェアの標的とされた人々や調査員の十数名に遠隔でインタビューを行いました。世界的なロックダウンという状況下にあり、さらなる監視にさらされるリスクも承知した上で、自らの専門知識やデジタル・バイオレンスの経験を話してくれました。

| Forensic Architecture チーム | 調査責任者 | Eyal Weizman |

| 調査主任 | Shourideh C. Molavi | |

| データ可視化とビデオ編集 | Nathan Su | |

| 調査とビデオ編集 | Lola Conte | |

| 技術開発および音響プログラミング | Zac Ioannidis | |

| 調査 | Natalia Orendain Riley Cavanaugh Ariel Caine Lachlan Kermode Nour Abuzaid Sergio Beltrán-García | |

| 調査補助 | Christina Varvia | |

| プロジェクト補助 | Robert Trafford Elizabeth Breiner |

| Praxis Films | Laura Poitras |

| 特別チーム | ビデオ・ナレーション | Edward Snowden |

| データ音声変換 | Brian Eno | |

| 音声編集 | Sarah Su | |

| ビデオ編集 | Bethany Edgoose |