Howdy! How can we help you?

-

EFF_自己防衛マニュアル23

-

気候変動1

-

ブラウザ13

-

戦争56

-

ヘイトスピーチ18

-

偽情報、誤情報18

-

ジェンダー4

-

国家安全保障19

-

fediverse22

-

alternative_app20

-

デジタルセキュリティツール42

-

国内の監視社会化と反監視運動22

-

VPN16

-

GIFCT2

-

政府・国際機関の動向89

-

スパイウェア24

-

OS関係8

-

教育・学校9

-

監視カメラ17

-

労働現場の監視9

-

プライバシー224

-

デジタルID(マイナンバーなど)16

-

GPS2

-

AI90

-

オリンピックと監視社会7

-

文化14

-

労働運動18

-

リンク集12

-

金融監視2

-

COVID-19と監視社会18

-

検閲114

-

海外動向446

-

オンライン会議システム7

-

暗号化98

-

アクティビストとセキュリティ34

-

ビッグテック、大量監視254

-

SNSのセキュリティ21

-

共謀罪1

-

メールのセキュリティ35

-

Articles1

(Citizen Lab)PRISONBREAK – イラン政権の転覆を目的としたAIを活用した影響工作

以下に訳出したのはカナダのCitizen Labが昨年秋に公開した報告書の翻訳です。今年に入ってから始まったイラン戦争におけるサイバー戦争に関わる問題を考える上で参考にすべき文献といえます。原題はWe Say You Want a Revolutionですが、わかりにくいので、原文の副題を主タイトルとしました。(としまる)

PRISONBREAK – イラン政権の転覆を目的としたAIを活用した影響工作

情報の管理と戦略的な操作は、イラン・イスラム共和国とイスラエルを含むその政治的敵対勢力との間の地政学的・イデオロギー的な競争において、長い間重要な役割を果たしてきた。Citizen Labの過去の調査ではイランによる偽情報工作が明らかになっているが、今回の調査では、この地政学的競争の「もう一方の側面」に焦点を当てる。私たちは、イスラエル政府の機関、あるいはイスラエル政府と一緒に仕事をする民間の下請け業者によって実施された可能性が最も高いと評価される影響工作を分析した。

主な調査結果

- 50以上の偽のX(Twitter)アカウントからなる組織的なネットワークが、AIを活用した影響工作を展開している。私たちがこのネットワークを「PRISONBREAK」と呼んでいるが、このネットワークは、イランの視聴者を扇動し、イラン・イスラム共和国に対して反乱を起こさせるような主張を広めている。

- このネットワークは2023年に作成されたものの、その活動のほぼすべては2025年1月から開始され、現在も継続している。

- これらのアカウントの活動は、少なくとも一部において、2025年6月にイスラエル国防軍がイランの標的に対して行った軍事行動と時期が一致しているように見える。

- 「PRISONBREAK」のコンテンツに対する自然な反応は限定的であるように見えるものの、一部の投稿は数万回の閲覧数を記録した。この作戦では、X上の大規模な公開コミュニティにそのような投稿を拡散させ、おそらくそのプロモーションにも資金を投じていた。

- 他の説明可能性を系統的にレビューした結果、入手可能な証拠と最も整合する仮説は、イスラエル政府の特定されていない機関、あるいはその厳格な監督下で活動する下請け業者が、この作戦を直接実施している、というものである。

タイムライン

背景

イスラエルとイランの地政学的対立における影響工作

イラン・イスラム共和国とその国際的・地域的な敵対勢力との間の地政学的・イデオロギー的競争において、情報環境を掌握し戦略的に操作することは、常に重要な役割を果たしてきた。

イスラエル政府、軍、またはイスラエルの諜報機関が直接行う影響工作(IO)についてはあまり知られていないものの、独立系メディアやソーシャルメディアプラットフォームによる調査により、これまでに、極めて高度な技術を持つイスラエルの秘密工作員数名、および彼らとイスラエル政府との関連性が指摘されてきた。特に注目すべき例として、Team JorgeとArchimedes Groupが挙げられる。両企業とも世界中の幅広いクライアントにサービスを提供し、高度なテクノロジーを用いて秘密工作キャンペーンを構築・実施するとともに、イスラエルの諜報機関と現在または過去に繋がりがあることを公言していた。

一方、イスラム共和国は、メディアおよび情報テクノロジーを体制存続の戦場と見なしている。同国は報道機関を弾圧し、衛星放送の受信を妨害し、世界でも最も洗練されたインターネット検閲システムの一つを構築してきた。国境を越えて情報を管理し、物語を形成しようとする試みの中で、イスラム共和国はイランのディアスポラと国際的な聴衆の両方を標的としたIOを展開し、海外の批判者を沈黙させるために越境的弾圧の手法も用いてきた。

Citizen Labの過去の調査では、イランによる偽情報活動が明らかになっている。本調査では、地政学的競争の「もう一方の側面」、すなわち、イスラエル政府の機関、あるいは政府と緊密に連携する民間の下請け業者が実施した可能性が最も高いと評価されるIO活動に焦点を当てる。

「12日戦争」

本報告書で検証するIO活動の中心となるのは、2025年6月13日に始まった「12日戦争」である。この日、イスラエルはイランに対し大規模な軍事攻撃を開始し、軍事施設、核施設、インフラ施設を攻撃した。この戦争は、イスラエルが存亡の脅威とみなすイランの核開発プログラムをめぐる10年にわたる緊張の集大成であった。精密な標的作戦により、イスラエルはイラン軍および治安機関の上級指揮官、ならびに核計画に関与する科学者らも殺害した。イランは弾道ミサイルとドローンで報復した。

イスラエルの攻撃の公的な目的はイランの核・ミサイル能力を弱体化させることだったが、空爆は石油産業施設やテヘランの国営放送局を含む他の重要インフラへと拡大した。イスラエルが政権交代を狙っていたとの憶測は、ネタニヤフ首相がイランの人々に対し、抑圧的な政権に立ち向かうよう呼びかけたことでさらに強まった。米国は6月22日に紛争に介入し、イラン国内の3か所の核施設を攻撃した。イランがカタールにある米軍基地に対して限定的な報復を行った後、6月24日に停戦が成立し、12日間に及んだ戦争は終結した。

停戦の前日である6月23日、イスラエル国防軍(IDF)はテヘランのエヴィーン刑務所に対し実施した複数の空爆を行った。この収容施設は、政治犯に対する虐待で悪名高く、独房監禁や拷問の報告が頻繁に報じられている。収容者の中には、政権の「人質外交」の切り札として拘束されている二重国籍者や外国人も含まれている。この昼間の攻撃により、施設内には深刻な被害と混乱が生じ、著名な反体制派を含む収容者の安全に対する懸念が高まった。イラン当局は、この空爆で80人が死亡したことを明らかにした。ノーベル平和賞受賞者のナルゲス・モハンマディ氏を含むイランの著名な人権擁護活動家グループや、国際的な人権団体は、この攻撃を国際人道法に対する重大な違反であると非難した。

同日遅く、イスラエル軍は記者会見で、エヴィーン刑務所を「イランの人々に対する抑圧の象徴」として「標的を絞った攻撃」を実施したことを確認した。イスラエル政府高官らもソーシャルメディアの投稿でこの攻撃に言及した。ギデオン・サール外相は、この攻撃をイランによる民間人への攻撃への報復と説明し、解放を求める呼びかけと結びつけた。

本報告書で調査対象としたIO(情報操作主体)は、イランにおける政権交代というナラティブを推進するため、エヴィーン刑務所への空爆と密接に連携した活動を展開した。

調査方法

このネットワークは当初、クレムソン大学ワット・ファミリー・イノベーション・センター・メディア・フォレンジック・ハブの共同ディレクターであるダレン・リンビルによって発見され、私たちに提供された。リンビルとそのチームは、以下の重要な共通点を持つ37のXアカウントを初期段階で特定していた。

- 1日の同じ時間帯に投稿している。

- 同じクライアント(Twitter Web App。Xのモバイルアプリに比べて利用頻度の低いクライアント)を使用している。

- 被写体を特定できない盗用されたプロフィール写真(または複数の写真)を採択しており、自己紹介欄に身元を特定できる情報は一切記載されていない。

- 同一のハッシュタグの文字列を含む、同じコンテンツを拡散している。

- すべてのプロフィールは2023年に作成され、ほぼすべてが2025年1月まで沈黙を保っていた。

このネットワークの調査に着手するにあたり、私たちはその分析のために、一連のオープンソースのデータ収集手法を駆使し、メタデータや活動パターンを検証する分析手法を用いた。これらの手法と方法を以下に要約する。

データ収集

定性的な調査(例えば、コンテンツやメタデータパターンのレビュー)については、主に手動による収集手法を用いた。これには以下が含まれる:

- Xアカウントの公開メタデータ(プロフィールの作成日、自己紹介文、投稿されたリンク、フォロワー/フォロー数、ハンドル名/ユーザーID、プロフィール画像およびカバー画像、および(部分的に難読化された)関連メールアドレスなど)の収集

- コンテンツの収集と保全(Xへの投稿および関連メディア(画像、動画)を含む)

- アカウントによって投稿されたURLの網羅的なリスト化、および関連するウェブドメインの抽出。

定量的調査(アカウントに関するデータの収集およびその後の大規模な分析)においては、Watt Family Innovation Center Media Forensics Hubが提供する、認定サードパーティプラットフォーム経由のXデータアクセスを利用した。

分析

本調査の実施に際して利用した分析手法の一部を以下に示す。

- データセット:コンテンツおよび/またはメタデータ内のパターンを抽出するため。例:ハッシュタグ、共有URL、投稿時間。

- ソーシャルネットワーク分析(SNA)ツール:アカウント間またはその他のデジタル資産間の関係を分析するため。

私たちはさらに、個々のコンテンツが人工知能(AI)を使用して生成された可能性を評価するために、手動およびソフトウェアベースの両方のツールと手法を導入した。これには以下が含まれるが、これらに限定されない。

- 身体部位(動画における髪、指、目の動きなど)に見られる、よく知られたAIの痕跡の特定

- 静的コンテンツ(例:歪んだ人物像)または動的コンテンツ(例:動画の背景における個人や群衆の不自然な動き)の不自然なレンダリングの特定

- 動的コンテンツにおける動画や音声トラックのループ再生の分析

- コンテンツがAIによって生成された可能性を評価するオープンソースのオンラインツール(例:Image Whisperer、Hive)の使用。

「キネティック」な影響工作:エヴィーン刑務所爆破事件

本報告書で記述する影響工作は、当初、複数のXアカウントが、極めて精巧な欺瞞工作と見られるもの(エヴィーン刑務所爆破事件のAI生成動画)と交流したことを通じて特定された。このディープフェイク動画は本物と見なされ、複数の国際ニュースメディアによって再配信された。

以下に、この活動の内容およびそのタイムラインを説明する:

1 報じられている報道によると、同刑務所はテヘラン現地時間の午前11時から正午にかけて、複数回攻撃を受けた。Human Rights Watchは、「衛星画像、熱異常データ、情報筋の証言、および最初のオンライン報道や動画に基づき、イスラエルによるエヴィーン刑務所への空爆が6月23日午前11時17分から午後12時18分の間に発生したことを確認した」と述べている。

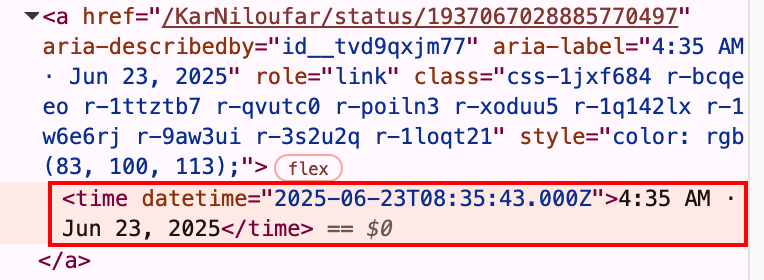

2 私たちがPRISONBREAKによる投稿として特定した、エヴィーン刑務所での爆発に関する最初の言及は、テヘラン時間の午前11時52分に投稿された。認証済みのPRISONBREAKアカウントである@kavehhhameが、以下のように投稿した。ハッシュタグの意味は「#8_o’clock_cry #We_don’t_forget」となる。最初のハッシュタグ「#8_o’clock_cry」の重要性は、本レポートの後半で改めて取り上げる。

2025年6月23日午前11時52分(テヘラン時間)に@kavehhhameによって投稿された投稿のスクリーンショット。これは、PRISONBREAKネットワークの認証済みアカウントによる、イスラエル国防軍(IDF)によるエヴィーン刑務所への爆撃を報じた最初の投稿である。

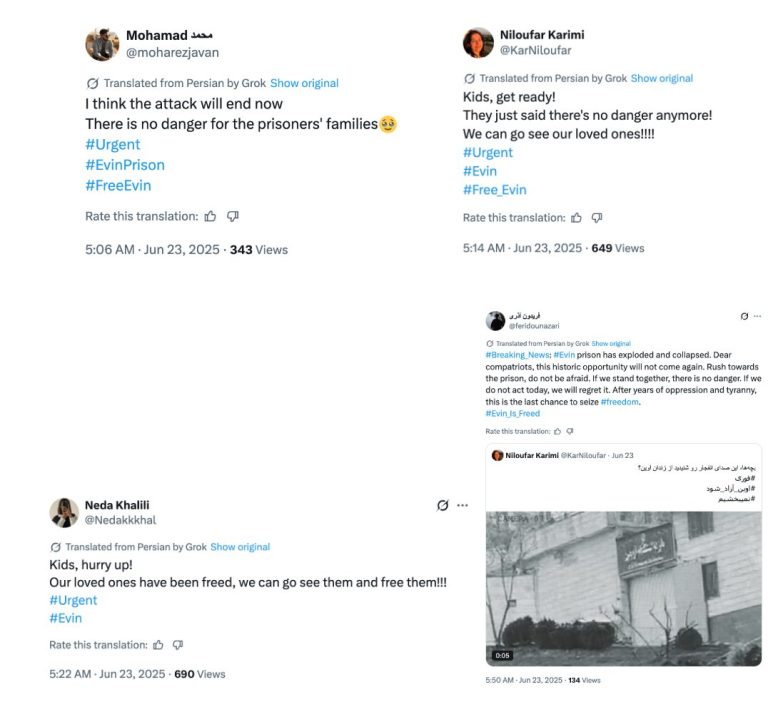

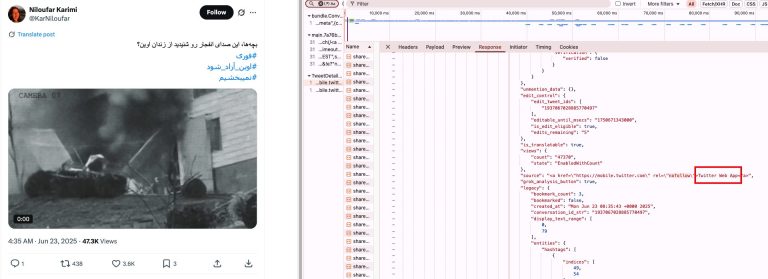

3 午後12時05分(テヘラン時間)、空爆が依然として続いていると報じられていた頃、別の確認済みPRISONBREAKアカウント――ネットワーク内で最も古いアカウントである@KarNiloufar――が、刑務所正門への攻撃とされる瞬間を捉えた動画を添付した投稿を公開した。

2025年6月23日、空爆がまだ続いている最中にPRISONBREAKアカウント@KarNiloufarが投稿したテヘラン・エヴィン刑務所の正門爆撃とされる映像のスクリーンショット。

エヴィン刑務所への爆撃とされる動画を掲載した@KarNiloufarの投稿のメタデータスクリーンショット。ハイライトされたセクションは、投稿のタイムスタンプが08:35:43 UTC(「Z」はズールー時間)であり、これは12:05:43 IRST(テヘラン時間)に相当することを示している。

4 この動画は後にBBCペルシャ語版によって「捏造」であると指摘された。しかし、当初は報道機関を欺き、本物として再掲載させることに成功していた。

- エヴィーン刑務所への爆撃がまだ続いているとされる最中に、まさにそのタイミングで行われた動画の投稿は、これが計画的で綿密に調整された影響工作の一環であったという結論を裏付けるものである。

- X上で、刑務所爆破の直後の様子を示していると思われる最初の「オーガニック動画」は、PRISONBREAKが公開した生成AI動画の1分後にあたるUTC午前8時36分に投稿された。

5 動画の初回投稿から数分後、PRISONBREAKネットワーク内の他のアカウントも、エヴィン刑務所に爆発音が響いたのを聞いたと主張する投稿を追加した。

2025年6月23日、テヘランのエヴィン刑務所に爆弾が命中する音を聞いたと主張する、PRISONBREAKネットワーク内のアカウントによる2つのX投稿。これらの投稿は、同日午後12時09分および午後12時33分(テヘラン時間)に行われた。これは、@KarNiloufarが爆破の生成AI動画を投稿した直後のことである。

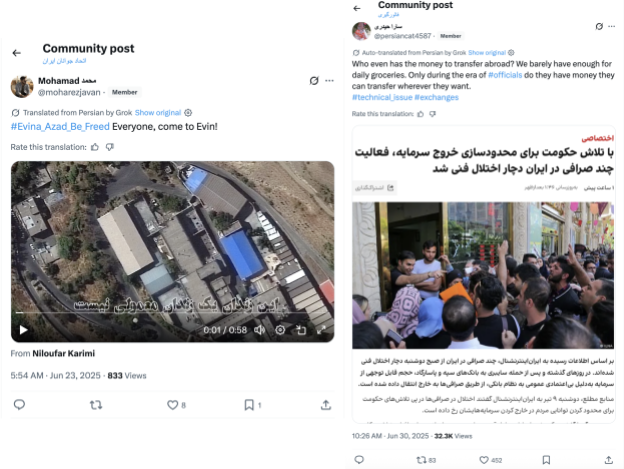

「エヴィンを解放せよ」――蜂起の扇動

テヘラン時間午後12時36分から――爆撃は午後12時18分に終了したと報じられている――この段階に至り、ネットワークは首都の人々に対し、エヴィンへ赴き囚人を解放するようあからさまに呼びかけ始めた。Xのアカウントはまた、「攻撃はこれで終わる」「その地域は安全だ」といった安心させるような声明も投稿した。

AI生成動画の公開から90分以内に、IOネットワーク内のアカウントによって投稿され、テヘラン市民に対しエヴィン刑務所へ赴き囚人を解放するよう呼びかけた投稿の合成画像。これらの投稿は、イスラエルの空爆後、その地域は安全であると主張していた。

AI生成動画に続き、人々に刑務所へ向かうよう呼びかけたPRISONBREAKネットワークのアカウントによる一連の投稿は、実質的に自然なエンゲージメントを得られず、閲覧数も極めて低かった。ただし、1つの例外があった。それは、元の動画を共有した@KarNiloufarによる以下の投稿で、動画も含まれており、46,000回の閲覧と3,500件以上の「いいね」を獲得した。PRISONBREAKネットワークはこの投稿を数回リポストした。

@KarNiloufarによる投稿のスクリーンショット。イラン人に対しエヴィーン刑務所へ赴き囚人を解放するよう呼びかけるテキストキャプションに加え、生成AIによる画像と、イラン治安当局者による被拘禁者への虐待を映したとされる実写映像を併せて掲載している。

エヴィーン刑務所に関するこの2本目の動画は、プロによる編集の痕跡が見られ、爆撃終了から1時間以内に投稿されたことから、PRISONBREAKネットワークの運営者がイスラエル軍の軍事行動を事前に把握しており、それに合わせて行動する準備をしていたことを強く示唆している。

より広範な物語:イラン政権の打倒

エヴィーン刑務所のディープフェイクは、「12日間戦争」に関連して同ネットワークが制作・拡散した数多くのコンテンツの、ほんの一部に過ぎないことが判明した。PRISONBREAKネットワークの投稿タイムラインと投稿内容をさらに分析した結果、彼らの主要なナラティブはイランにおける政権交代であったと私たちは評価する。これは、同じ時期に発生し、イスラエル政府機関によるものとされ、最近の調査報道で暴露されたイスラム共和国の転覆を煽る他の一連の活動と整合しているように見える。[注1]

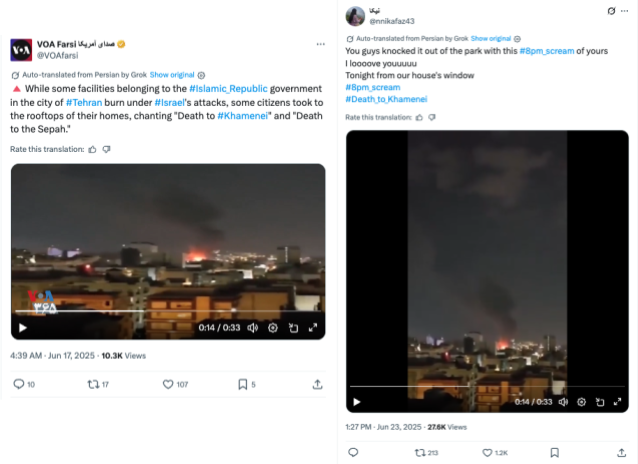

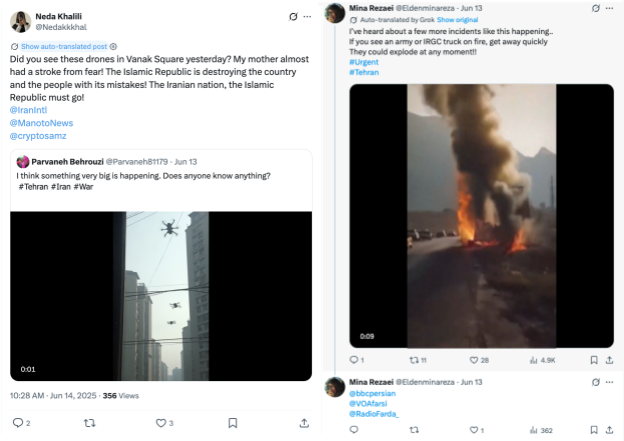

2025年6月13日早朝、イスラエルはイランに対する最初の空爆軍事行動を開始した。同時に、PRISONBREAKネットワークが、イラン国内での市民騒乱や不安定な状況とされる画像や動画を共有しているのを確認した。この映像には、例えば、爆発するイラン軍車両とされるものも含まれていた。同ネットワークは6月13日に少なくとも9件の同様の投稿を共有しており、これはイスラエルによる初期攻撃の最中に、世論に不安定な状況という認識を植え付けようとする試みのように見えた。これらの動画の真偽を確認することはできず、その一部は生成AIによって生成されたものである可能性もある。

6月13日に同ネットワークが共有した投稿。炎上しているとされるイラン軍用車両の動画が掲載されている。

6月13日に同ネットワークが共有した投稿。テヘランの屋上にいるとされる軍関係者の動画が掲載されている。

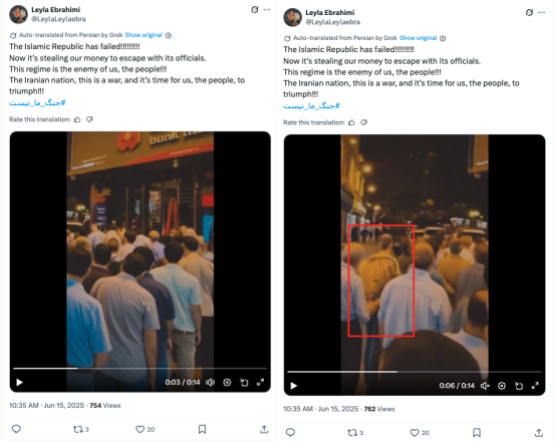

その2日後、同ネットワークは、最初の数回の爆撃後におけるイランの経済的混乱を際立たせる一連の投稿を公開した。同ネットワークはフォロワーに対し、ATMへ行って現金を引き出すよう呼びかけ、イスラム共和国が「高官たちと一緒に逃げ出すために我々の金を盗んでいる」と強調し、体制に対して立ち上がるよう促した。

銀行前で長い列を作り、暴動を始めようとしている人々を撮影した投稿のうち、少なくとも2件には生成AIの要素が見られる。具体的には、以下に示す動画の例において、人物の体の一部がぼやけて変形しており、この映像がAIによって生成されたものであることを示唆している。

2025年6月15日にPRISONBREAKネットワークが共有した投稿。イランのATMで列を作って待つ人々に関する動画が掲載されている。右側のスクリーンショットに見られる変形した人物像は、この動画が生成AIによって生成されたものであることを示している。

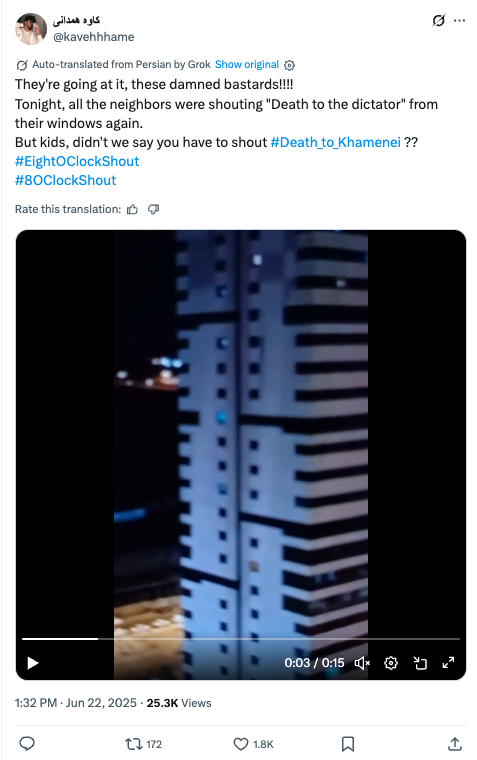

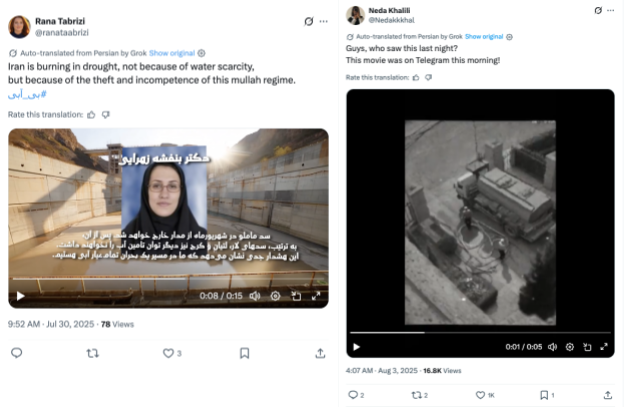

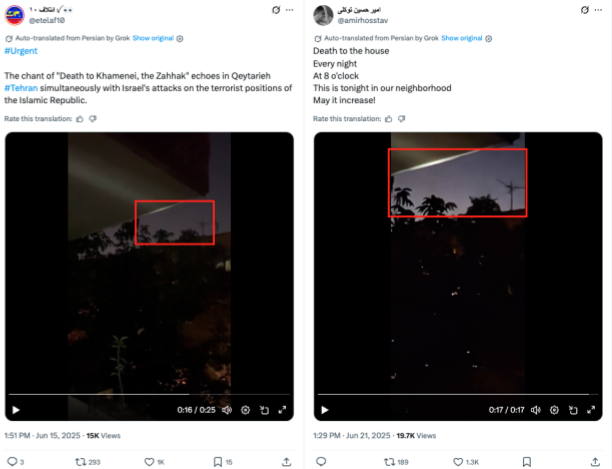

2025年6月20日から22日にかけて、PRISONBREAKはイラン政権に対する過激な言辞を強めた。「8 o’clock cry」というハッシュタグの下、同アカウントはフォロワーに対し、毎晩午後8時にバルコニーに出て「ハメネイに死を」(مرگ بر خامنه ای)と叫ぶよう促した。これは、イランで以前から定着していた抗議活動を利用しようとする試みである。同ネットワークが共有した投稿の一例を下の図に示す。

6月20日にPRISONBREAKネットワークが共有した投稿。フォロワーに対し、毎晩午後8時に「ハメネイに死を」と叫んでイラン政権に抗議するよう呼びかけている。

6月20日から22日の間に、PRISONBREAKが共有した「午後8時の叫び」に参加したとされる市民の動画少なくとも9本と投稿23件を確認した。「午後8時の叫び」に関連する動画の視聴回数は、通常の数値を大きく上回り、1投稿あたり2万回から6万回に及んでいる。ほぼすべての動画は画質が低く、叫んでいる人々がはっきり映っているものではない。次セクションで概説する証拠に基づき、少なくとも一部の動画は改ざんされたものであると結論づけられる。これらの動画が他の場所で投稿された形跡は確認できなかったため、アカウント運営者によって作成された可能性が高いと結論づけられる。

6月22日に同ネットワークが共有した投稿。フォロワーに対し、「ハメネイに死を」と叫ぶことでイラン政権への抗議に参加するよう促している。視聴回数は2万5000回を超えているが、投稿へのエンゲージメントは限定的である。

これらの投稿は、エヴィーン刑務所に関するディープフェイク動画への布石と見られ、再びイランでの政権交代を促すナラティブを推進していた。同ネットワークは[注2]、政治犯を解放するためにイラン人をエヴィーン刑務所に向かわせることに失敗したが、それにもかかわらず、同国の指導部に対する蜂起を促すコンテンツの拡散を止めなかった。6月24日、イスラエルとイランは停戦に合意した。その後、PRISONBREAKネットワークは、停戦に疑念を投げかけ、イラン市民が給与を受け取っていないと示唆し、再び混乱を誘発しようとしたようだ。

6月24日にこのネットワークのアカウントによって投稿された投稿の合成画像。左側の投稿は、停戦に疑問を呈し、フォロワーに政権打倒を継続するよう促しているアカウントのものだ。右側の投稿は、給与を受け取っていないイラン市民を装ったアカウントのものだ。

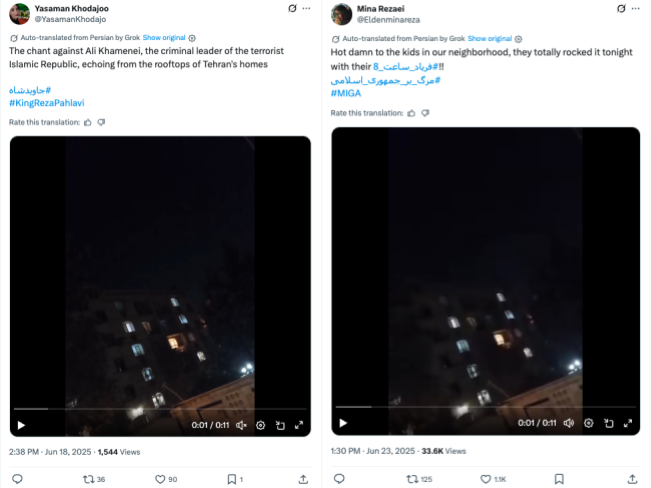

その後、PRISONBREAKの運営者は、同国で続く水とエネルギーの危機に関連するコンテンツへと焦点を移した。イランは5年にわたる干ばつに見舞われており、7月には政府当局者が、テヘランの水道が数週間以内に枯渇する可能性が高いと発表した。12日間の戦争後、水危機とエネルギー不足により、イランの人々の生活はますます困難を極めた。このネットワークは、これらの問題に関連するコンテンツを作成・共有することで、こうした緊張をエスカレートさせようとしたものとみられる。本レポート執筆時点でも、PRISONBREAKは水危機とエネルギー不足の両方について継続的に投稿しており、イラン市民と政府の間の緊張をさらに高めようとしているものと見られる。以下に、同ネットワークが投稿したこの種のコンテンツの例を2つ紹介する。

水・エネルギー危機に関連してPRISONBREAKが共有した2つの投稿。左側の投稿は、水資源の専門家であるバナフシェ・ザラエイ博士の言葉を引用した動画を共有しており、テヘランの主要ダムの一つが9月末までに枯渇するという内容だ。右側の投稿は、右上隅のゲートが開く際に壁が不自然に動く様子から判断して、生成AIによると思われる動画を共有しており、当局者が資源を横領している様子が描かれている。

シンセティックネットワーク

AIの広範な利用

エヴィーン刑務所のディープフェイクは、AIを日常的に運用に活用しているPRISONBREAKネットワークにとって、決して例外的な事例ではない。ある事例では、同ネットワークはAIを用いて、イランの有名な抵抗歌の歌詞を偽造し、その加工された音声に、3人のイラン人歌手のディープフェイク映像を組み合わせた。

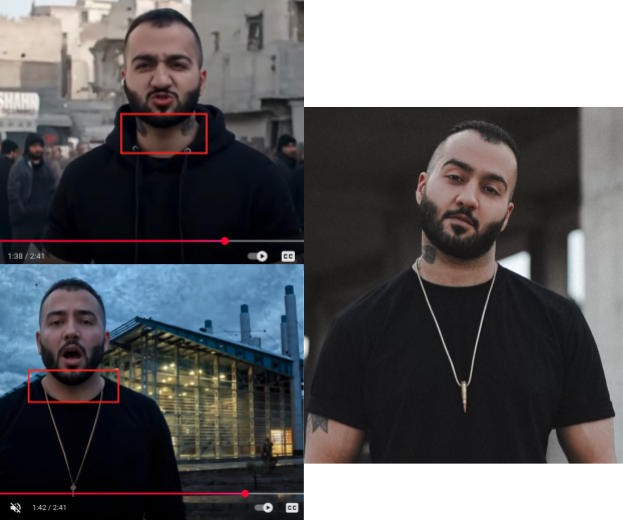

2025年8月以降、同ネットワークの複数の確認済みアカウントが、イランの著名な歌手メフディ・ヤラヒ(مهدی یراحة)、トゥマージ・サレヒ(توماج صالحی)、シェルヴィン・ハジプール(شروین حاجی پور)になりすましたYouTube動画[注3]を共有した。これら3人の歌手はいずれもイラン在住であり、2022年から2023年にかけての「女性、生命、自由」抗議運動への支持を理由に、刑務所で服役した経験がある。特にラッパーのトゥマージ・サレヒは、収監中に激しい拷問を受け、2024年4月には死刑を宣告されたが、その後この判決は覆された。動画内では、3人がハジプールの楽曲「Baraye」を共同で歌っている様子が映されている。この曲はイランの社会的・政治的現実を批判し、抗議運動のアンセムとなった。しかし、動画内の楽曲はオリジナルの歌詞を変更し、蜂起を直接呼びかける内容へと変えられている。書き換えられたバージョンにおけるメインのコーラスは、イランで続く水不足や、イランの人々が抱える実在する、あるいはそう認識されている不満について言及しつつ、おおむね「命のための革命、希望のための革命、自由のための革命」と訳される。

この動画とその短い抜粋は、YouTubeチャンネル[注4]「جنگ زندگی」(「生命の戦争」)に投稿された唯一のコンテンツであった。同チャンネルは、この曲がアップロードされた日(2025年8月13日)に開設されたものである。この動画には、人物が背中を向けながら歩いている(ハジプール氏の「代役」と思われる人物)、人々が一つの塊となって滑るように動く、トゥマージ・サレヒ氏のタトゥーの位置がずれている(複製されているか、存在しない)など、いくつかの明らかなAIの失敗が見られる。私たちが示すAIによるミスの一例は、以下にある。

図14

左側の2つのスクリーンショットは、同ネットワークが共有した不自然なYouTube動画のクリップを示している。一方のクリップでは、サレヒの首のタトゥーが生成AIによって複製されており、もう一方のクリップでは首のタトゥーがないサレヒが映っている。右側の写真は、歌手トゥマージ・サレヒの実際の写真である。

本レポート執筆時点で、当該YouTubeアカウントの登録者数は287人、動画の再生回数は466回である。私たちは、PRISONBREAKネットワークが、2025年8月13日にYouTubeに投稿されたこの動画を、投稿の翌日にX(旧Twitter)で共有し、15,000人以上のメンバーを抱えるTwitterコミュニティにリンクを拡散しているのを確認した。

この動画は、PRISONBREAKが水危機を強調する生成AIの画像を拡散した数多くの事例のほんの一例に過ぎない。こうしたコンテンツは、時に風刺的な性質のものもあった。確認済みのネットワークアカウント@feridounazariによるある投稿では、ハメネイが赤ん坊から水を盗む様子を描いた生成AIの動画が共有されていた。別アカウントの@firoz_soltaniは、爆弾を模したタイマーに水ボトルを取り付けた動画を共有していた。タイマーが爆発すると、「水は我々の不可侵の権利であり、渇きは我々の命の終わりである」というキャプションが表示される。投稿の内容にかかわらず、その目的は、イラン国内の政治的不満を煽り、人々を体制への反乱へと駆り立てるようなコンテンツを作成・共有することにあるようだった。

国内外の報道機関へのなりすまし

AI生成コンテンツに加え、PRISONBREAKネットワークは正規のニュースソースになりすましていた。例えば、BBCペルシャ語版を装ったスクリーンショット1枚と動画2本を特定した。ある偽記事のスクリーンショットへのキャプションで、投稿者@KarNiloufarは、BBCペルシャ語版が投稿から5分以内に記事を削除したと主張していた。記事の見出しは「当局者が国外へ逃亡、高官が相次いでイランを離れる」と読める。私たちはBBCペルシャ語版に確認したところ、本稿を公開した事実は一切ないことが判明した。

2025年6月16日に@KarNiloufarが共有した投稿。いわゆるBBCペルシャ語版の記事のスクリーンショットが掲載されている。本稿と称するものは、イラン政権の要人90名が国外へ逃亡したと主張している。BBCは、本稿を一度も公開したことがないことを私たちに確認した。

この疑惑の記事の共有から数日後、同ネットワークは、BBCペルシャ語版によって公開されたと主張する他の2本の動画を投稿した。最初の動画は「12日戦争」の出来事を要約したもので、特に交通渋滞やガソリン不足を強調し、イラン政府とその同盟勢力が体制を見捨てたことを示唆している。2つ目の動画は、「体制の抑圧勢力に対する攻撃に関する特別日次要約」と訳されるタイトルで始まり、同ネットワークが作成したエヴィーン刑務所のディープフェイク映像や、イラン国内で発生したとされるその他の爆発映像を共有している。

BBCは、このコンテンツを作成も公開もしていないことを私たちに認めた。[注5]

以下に、PRISONBREAKによって捏造された2つのニュースクリップのスクリーンショットを掲載する。

2つのスクリーンショットは、@feridounazariと@KarNiloufarによって投稿され、BBC発であると主張されている動画を示している。

BBCペルシャ語だけがなりすましの標的となったわけではない。別の2件のメディアなりすまし事例も確認されており、これらのアカウントは見出しのスクリーンショットを添えて、アフカル・ニュース(پايگاه خبری افكارنيوز)の記事へのリンクを提供していた。いずれのケースでも、リンク先はニュース記事にはつながっておらず、アーカイブ版も確認できなかった。

この2つスクリーンショットは、PRISONBREAKが共有し、Afkar Newsへのリンクが貼られている記事を示していているが、これらの記事は同ウェブサイトに掲載されていない。左の見出しは「サララ司令部が陥落し、テヘランにおける革命防衛隊の抑圧機構の中枢が破壊された」と訳され、「恐怖の代名詞であったその場所は、今や灰と化した」と記されている。右の見出しは「ハメネイ氏――なぜ沈黙しているのか?」と訳され、12日間の戦争に対する彼の対応を批判している。

再利用された、あるいは故意に誤解を招くコンテンツ

AI生成動画は、PRISONBREAKが用いた戦術のほんの一部に過ぎない。私たちは、イランで起きている抗議活動について閲覧者を誤解させるために編集・共有された動画を複数確認した。共有された動画のうち3本では、アカウント側が近隣で撮影したかのように装っていた。調査の結果、これらの動画は再利用されたコンテンツであり、投稿者が主張するような本物ではなく、PRISONBREAKとは無関係と思われるアカウントによって、ほぼ1週間前に投稿されていたことが判明した。加えて、動画のうち2本は、再利用がバレないようにするためか、オリジナルから切り取られ編集されていた。なお、オリジナル動画の真偽については確認できていない。

「ハメネイに死を」と唱和する近隣住民の同じ動画を投稿している2つのアカウント。左側のアカウントは6月15日にこの動画を投稿しており、私たちが観察したネットワークには属していない。右のスクリーンショットでは、PRISONBREAKのアカウント@amirhosstavが6月21日に同じ動画を投稿し、自身の近隣で撮影されたものだと主張している。動画はトリミングされ、色調補正が施されているものの、屋根、光源、木々、アンテナは完全に一致している。

「ハメネイに死を」と叫んでいるとされる近隣の映像を投稿した2つのアカウント。左のアカウントは6月18日に動画を投稿しており、PRISONBREAKの一部ではない。右のスクリーンショットでは、ネットワークに属することが確認されているアカウント@Eldenminarezaが6月23日に同じ動画を投稿し、自身の近隣で撮影されたと主張している。

「ハメネイに死を」と叫ぶ近隣の映像を投稿した2つのアカウント。米国系メディア組織であるVOA Farsiは、6月17日にこの動画を共有した。右側のアカウント、PRISONBREAKのアカウント@nnikafaz43は、6月23日に同じ動画を投稿し、自身の近隣で撮影されたと主張している。VOAの動画はトリミングされているが、音声、動画の長さ、内容は同一である。

この操作はコンテンツを再利用しただけでなく、自らの主張に合わせるために動画を編集した可能性もある。以下の例では、動画は数回ループしているが、音声はそうではない。連続性の欠如は、音声が動画に後から重ねられたことを示唆しており、改ざんの可能性を示して いる。映像も粒子が粗く、別の画面から撮影されたように見える。特に注目すべきは、音声が、上記の例にあるVOAペルシャ語版動画と@nnikafaz43が共有した動画の両方の音声を切り取り、加工したものであるように見える点だ。これは、PRISONBREAKの運営者が故意に異なる動画から音声を切り出し、新しいコンテンツに貼り付けたことを示唆している。

6月20日に同ネットワークが共有した投稿には、人々が「ハメネイに死を」と叫んでいるとされる近隣地域を撮影した動画が掲載されている。音声はVOAペルシャ語版の動画を短縮したもので、編集されて録画映像の上に重ねられたように見える。

一部の編集はさらに粗雑だった。以下の例では、「抗議」の音声は9秒で途切れるが、映像はそのまま続いている。10秒の時点で、背景から誰かの話し声が聞こえる――おそらく動画の作成者だろう――その後数秒間の沈黙を経て、12秒で意図された音声が再開する。音声の途切れや映像の粗さは、動画と音声が2つの別々のソースから合成されたものであり、アカウントが主張するように一連の記録として撮影されたものではないことを示している。

6月20日にPRISONBREAKが共有した投稿。人々が「ハメネイに死を」と叫んでいるとされる近隣地域を撮影した動画が掲載されている。動画の中盤で音声が約3秒間途切れており、録音された音声が上書きされていることを示唆している。

人為的な拡散

最近発覚した影響工作の多くは、エンゲージメント率が比較的低い。PRISONBREAKの運営者は、エンゲージメント率と視聴者数を増やすためにいくつかの戦術を用いた。以下にその概要を示す。

Xコミュニティへのコンテンツのシード

Xが説明しているように、コミュニティとは「つながり、共有し、最も関心のある議論に親しむための専用スペース」である。これらは本質的に、Xユーザーが独自に作成・運営できるディスカッショングループから成っている。

この影響工作において、コミュニティは、同様のトピックに既に興味を持っている人々に対して、不満のメッセージを広めるためのネットワークとして機能した。私たちは、PRISONBREAKが、特に反イラン政権グループをターゲットとしたコミュニティに投稿を共有しているのを確認した。その例は以下の通りだ:

- Constitutionalist Association Twitter (انجمن مشروطهخواهان توییتر) メンバー数2,900人

- Iranian Youth Union (اتحاد جوانان ایران) メンバー数6,700人

- Jina Mahsa | Iran’s Revolution(ژینا مهسا | انقلاب ایران):メンバー数5,400人。

また、このネットワークは、メンバー数17,600人を擁するペルシア語の「Follow Back」コミュニティにも頻繁に投稿を共有していた。この種のコミュニティは通常、全メンバーとの相互「フォロー」を約束することで、Xユーザーが迅速に(かつ人為的に)フォロワー基盤を構築する手段を提供する。

PRISONBREAKはXコミュニティを利用してコンテンツを拡散することで、複数の投稿の閲覧数を人為的に水増しし、コミュニティメンバーによる再共有を通じてターゲット層に影響を与える可能性を高めた。

PRISONBREAKがXコミュニティに共有した2つの投稿。左の投稿は@moharezjavanが共有したもので、元々は@KarNiloufarが共有したエヴィーン刑務所の動画である。

この投稿は、6,700人のメンバーを擁する「イラン青年連合(اتحاد جوانان ایران)」コミュニティに共有された。右側の投稿は@persiancat4587によって共有されたもので、12日戦争中にイランの人々が直面した経済的苦境を強調している。この投稿は「Follow Back」コミュニティ(17,600人のメンバー)に共有された。

相互再投稿

PRISONBREAKは、Twitterコミュニティへの投稿に加え、ネットワーク自身の投稿、特に生成AIによって生成されたと思われるコンテンツを頻繁に再投稿していた。これは、ネットワークによる自己増幅の試みであるようだ。

少なくとも7つの異なるPRISONBREAKアカウントが、この動画を再投稿した。この動画はもともと@Sepideh7895によって投稿されたもので、前述の通り、音声が流用されて編集されたものと私たちは判断している。

少なくとも9つのPRISONBREAKアカウントが、救急車に乗ったハメネイの生成AIによる写真(元々は別のPRISONBREAKアカウントである@azad_leylaasによって投稿されたもの)を、他の投稿に再投稿、引用、または返信として使用した。この手法はネットワークのほぼすべてのアカウントで見られ、コンテンツを可能な限り多くのユーザーに拡散し、秘密裏の影響力行使キャンペーンの効果を高めようとする試みである。

主流メディアへのタグ付け

PRISONBREAKはX上の視聴者への投稿拡散に注力する一方で、主流メディアの注目を引くことも試みていた。同ネットワークが共有した動画において、PRISONBREAKのX上のアカウントがBBCペルシャ語版、VOAファルシ語版、イラン・インターナショナルといった人気ニュースメディアをタグ付けしている事例が複数確認されている。エヴィーン刑務所のディープフェイクが主流メディアを欺くことに成功したことを踏まえると、同ネットワークが制作したとされる他の動画でニュースアカウントをタグ付けしていることは、ネットワークのナラティブに沿った、偽の「12日間戦争」コンテンツを用いてメディアを欺こうとする執拗な試みを示している。以下に、こうした取り組みの例を2つ示す。

図24

PRISONBREAKが共有し、主流メディアをタグ付けした2つの投稿。左側の投稿は、PRISONBREAKアカウントによって最初に共有され、再投稿されたもので、ニュースアカウントであるIran InternationalとManoto Newsの注目を集めようとしていた。右側の投稿は、確認済みのPRISONBREAKアカウントによって共有されたもので、BBCペルシャ語版とVOAファルシ語版の注目を集めようとしていた。

偽のアカウントとペルソナ

私たちは、PRISONBREAKネットワークが組織的かつ架空のものであると高い確信を持って判断している。これは実在する個人を代表するものではなく、ほぼ間違いなく、特定のプレイブックに従って専門チームによって組織化されたものである。

私たちはこの結論を、以下に要約する一連の強力な指標の分析を通じて導き出した。

登録用メールドメイン

概要:このネットワークがアカウント登録に、おそらくは知られていない、あるいは独自のものと思われるメールドメインを頻繁に使用していることは、これらのアカウントが緊密に連携しているという結論を強く示唆している。

オープンソースインテリジェンス(OSINT)の手法を用いて調査したところ、ネットワーク内のXアカウントの約半数が、メールアドレスドメイン @b********.*** を使用して登録されていたことが判明した。その中には、エヴィーン刑務所爆破事件の生成AIによる動画投稿を行ったアカウント @KarNiloufar も含まれていた。

アカウントに使用されたメールドメインを断定的に特定することはできなかった。このドメインは、Gmail、Outlook、Hotmail、Officeといった最も一般的に使用されるウェブメールサービスのいずれでもないようであり、文字数もbtinternet.comなど「b」で始まる他の人気サービスとは一致しない。

存続期間と活動期間

要約:これらのアカウントはすべて2023年に作成されたが、投稿の99.5%は2025年1月以降に行われた。これは、アカウント間の連携と、その不自然さを強く示唆している。

このネットワーク内の確認済みアカウントはすべて、2023年2月から12月の間に作成された。しかし、2025年1月およびその後の数ヶ月間にネットワークの活動が活発化する前に投稿されたのは、ごくわずかな数に過ぎない。

具体的には:

- このネットワークは、2025年以前に推定総投稿数の約0.5%しか公開していない。

- そのような投稿はすべて再投稿のみで構成されていた。独自に作成されたコンテンツは一切投稿されていなかった。

このネットワークは、投稿活動という点において、2025年1月から活動を開始した。これは恐らく特定の指示に対応したものであり、2025年6月の「12日間戦争」へとつながった地政学的緊張の高まりと時期を同じくしている。

図25(画像が欠落か:訳者)

ネットワークの投稿タイムライン。2025年1月から活動が活発化し、いくつかの顕著なピーク(例:2025年3月)が見られる。注:視覚化のため、アカウントが投稿しなかった日付は省略した。

投稿時間のパターン

要約:投稿時間のパターンは、通常の業務の一環として投稿を作成する、専門的で専任のオペレーターチームのものに一致している。

ネットワークの投稿時間パターン(すなわち、1日の各時間帯におけるアカウントの総投稿数)を検証した結果、このネットワークには以下の特徴が見られる。

- 通常、毎日UTC午前6時(テヘラン時間午前9時30分)から活動が活発化し始める。

UTC午前7時(テヘラン時間午前10時30分)から、投稿数が大幅に増加する。

UTC午後3時(テヘラン時間午後6時30分)以降、投稿活動が落ち着き始める。

UTC午後9時(テヘラン時間午前0時30分)からUTC午前6時(テヘラン時間午前9時30分)の間は、平均的な投稿活動が最小限である。

図26(画像が欠落か:訳者)

ネットワークによる投稿数を1日ごとの時間別(UTC 0~23時)に示したグラフ。

この傾向は、イランのタイムゾーン(イラン標準時(IRST)、UTC+3:30に相当)における通常の勤務時間とほぼ一致しており、イスラエルを含む中東の大部分(および東ヨーロッパ、東アフリカの一部)に適用されるUTC+3のタイムゾーンでは、さらに顕著である。

しかし、これは、1日のランダムな時間に自発的に投稿を行う有機的なユーザーコミュニティの行動とは矛盾する。

アプリケーションのバージョン

概要: このネットワークがコンテンツの投稿にXのデスクトップアプリケーションを一貫して多用している点は、有機的なコミュニティの活動というよりは、専門チームによる活動とより一致している。

当ネットワークによる投稿の少なくとも75%は、Xのデスクトップインターフェース(旧称:Twitter Web App)を通じて投稿されたと推定される。この情報は、特定の投稿をウェブブラウザで読み込んだ際に表示されるネットワークレスポンス(ブラウザのデベロッパーツールまたは同等の機能を使用)で確認できる。

エヴィーン刑務所爆破事件のAI生成動画を含む@KarNiloufarによる投稿の、Chromeのインスペクトモジュールからのスクリーンショット。ハイライトされた文字列は、投稿の公開に使用されたアプリケーション(Twitter Web App)を示している。

投稿タイミングのパターンと同様に、他のソーシャルメディアと同様にモバイルファーストのプラットフォームであるXにおいて、ほぼWeb版のみが使用されていることは、専用のワークステーションを通じて1つ以上のアカウントを運用するチームが割り当てられた、専門的に運営されるデジタル資産ネットワークの特徴と一致する。同様の行動は、過去にIOを特定する指標として利用されてきた。

プロフィール写真

概要:このネットワークのプロフィール写真は、顔が見えないもの、ストック画像からの引用、あるいはPinterestのような人気ブログサイトから流用されたものとみられるものが多く、不自然なペルソナ構築の明確な兆候である。

私たちが当ネットワークに関連する全アカウントのプロフィール写真を調査したところ、53アカウント中30アカウントで、顔が部分的または完全に隠されたプロフィール写真が使用されていた。そのうち2枚は、様々なストックフォトウェブサイトで確認された。画像検索の結果、その大部分が人気の写真共有サイトであるPinterest上で確認できた。盗用された写真や匿名の写真の使用は、IOが作戦の背後にいる実行者の匿名性を守るために用いる一般的な戦術であり、ここで概説する他の要素と相まって、不自然さの強い兆候となる。

左のスクリーンショットは、確認済みのネットワークアカウント @jamsheidrezvani のプロフィール写真だ。右側には、逆画像検索で見つかった元のストック写真を掲載している。

(画像の欠落か:訳者)

図29

確認済みのネットワークアカウント @Nedakkkhal のプロフィール写真の一例で、Pinterest上で複数回共有されている。この写真は、同ネットワークが採用している匿名プロフィール写真の例でもある。

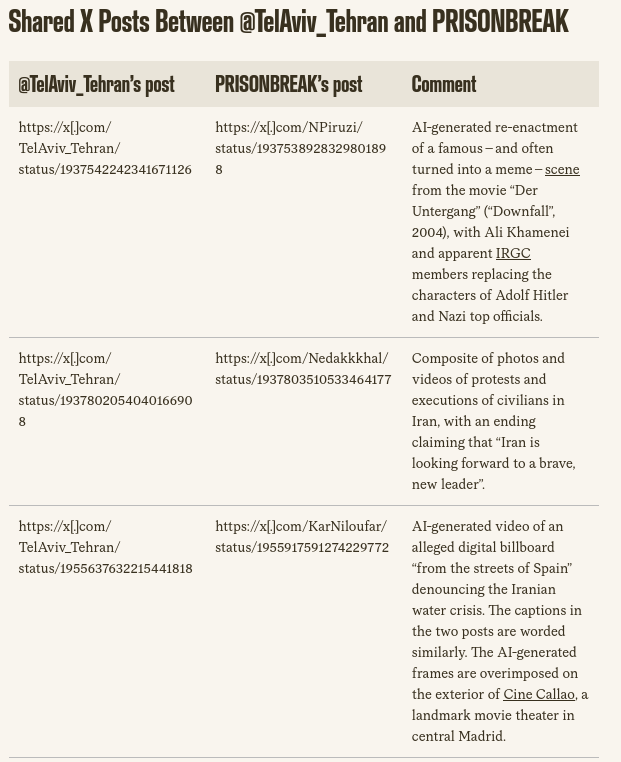

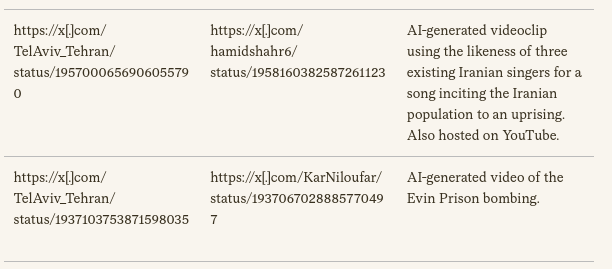

ディープフェイクアカウント:@TelAviv_Tehran

私たちはあるX(旧Twitter)プロフィールを特定した。このアカウントはPRISONBREAKとは無関係に見えるが、同グループとの連携を示唆する複数の兆候が見られる。これはイスラエルとイランの人々間の親密さを促進するアカウントであり、AIを明示的に使用して、イラン政権とその指導者に対する反乱の呼びかけを捏造・拡散している。この戦術は、PRISONBREAKの手口や目的と一致している。

@TelAviv_TehranはXのアカウント(Instagram[注6]でも同ユーザー名で活動中)であり、外見や発言が完全に生成AIで生成されたイラン人女性記者を装ったディープフェイクの人物像を明示的に利用し[注7]、イスラム共和国の指導部を嘲笑する動画を投稿している。

ユーザー名からも示唆される通り、@TelAviv_Tehranはイスラエルとイランの人々間の親密さを強調し、イラン人をイスラム体制による抑圧された犠牲者としてのみ描いている。PRISONBREAKと同様に、@TelAviv_Tehranも公然とイランの人びとに対し、イスラム体制に立ち向かうよう呼びかけている。

@TelAviv_Tehranが投稿した別々の動画からの2つの静止画。これらは、イランの最高指導者アリ・ハメネイが、潜伏中(最初の例)あるいは囚人として(2番目の例)描かれた生成AIによるアニメーションを示している。2番目の例では、イランの人々に対し、イスラム体制に立ち向かうよう呼びかけることが主なメッセージとなっている。

@TelAviv_Tehranは、いくつかの点でPRISONBREAKと関連しているようだ。

- 同アカウントは、PRISONBREAKの拡散にも関与している疑いのある購入されたエンゲージメントアカウント[注8]によって拡散されている。

例えば、@TelAviv_Tehranが共有したある投稿は、本レポート執筆時点で163回のリポストを記録していた。エンゲージメントの閲覧制限のため、当該投稿を再共有したアカウントのうち83件のみを分析できた。そのうち70件が購入エンゲージメントアカウントの基準に合致しており、これら70件のアカウントはすべて少なくとも1件のPRISONBREAKの投稿を共有していた。これにより、エンゲージメントアカウントによる@TelAviv_TehranとPRISONBREAKの拡散には100%の重複が見られた。

購入されたエンゲージメントアカウントの一つである@Cryptogran51861のスクリーンショット。同アカウントはPRISONBREAKと@TelAviv_Tehranの両方の投稿を拡散している。

- 同アカウントは、IDFの空爆後にエヴィーン刑務所が炎上している様子を映したとされる生成AIによるオリジナル動画を投稿した。この投稿は、実際の爆撃を示すとされるAI動画を@KarNiloufarが公開してからわずか4分後に行われたものであり、本報告書の冒頭で述べた公開されている計算によれば、空爆がまだ進行中だった時期にあたる。

@TelAviv_Tehranの投稿のスクリーンショット。これには、IDFの空爆後にエヴィーン刑務所が燃えている様子を描いた生成AIによる動画が含まれており、投稿のメタデータからは、2025年6月23日午前8時39分(UTC)に投稿されたことが示されている。これは、@KarNiloufarが投稿し、本レポートの前半で説明した爆撃のオリジナル生成AI動画が投稿されてからわずか4分後のことである。

このアカウントは、PRISONBREAKが投稿した動画のいくつかを転載したほか、同ネットワークの手口(すなわち、イランへの軍事攻撃や国内の混乱を映した、おそらく生成AIによる動画)と極めて類似した動画を多数投稿している。具体的な事例の一覧は付録に掲載している。また、このアカウントは、生成AIによるものであること自体はそれほど明白ではないものの、PRISONBREAKに見られる手口に従っていると思われるメディアも投稿した。例えば、2025年6月13日――イスラエル国防軍(IDF)が初めてイランの拠点を攻撃し、「12日戦争」が始まった日――に、正体不明の軍事勢力によるテヘランへの空襲とされる動画である。

2025年6月13日に@TelAviv_Tehranが投稿した動画の静止画。同日、イスラエル国防軍(IDF)はイランへの空爆を開始し、PRISONBREAKは、イランが軍事攻撃や社会不安の渦中にあることを示すよう設計された、おそらく生成AIによって生成された動画を少なくとも9本投稿した。本報告書の前のセクション“より広範なナラティブ:イラン政権の打倒”を参照のこと。

- @TelAviv_Tehranの登録メタデータ(例えば、ここではGmailと思われるメールドメイン)や行動上の特徴の一部はPRISONBREAKのものとは異なるものの、前述の共通点から、当該ネットワークとこのXアカウントは、少なくとも部分的には相互に連携して活動していると、中程度の確信を持って結論づけられる。

アトリビューション(帰責)

現時点では、PRISONBREAKの帰責を決定的に特定することはできない。プロファイルのメタデータといった重要な識別子が研究コミュニティに公開されていないため、ネットワーク運営者の身元を確認することが阻まれている。

しかし、調査の過程で私たちは収集した証拠から、最も可能性の高いシナリオは、イスラエル政府の関与であるという結論に至った。単独で活動する機関、あるいは外部請負業者の参加を伴う形での関与である。

また、米国政府の関与、および第三者の政府による責任という、他の2つのシナリオについても検討した。これら2つの仮説については、それぞれ中~高、および低の確率であると判断する。

以下の表は、私たちの分析的結論をまとめたものである。

高確率シナリオ(H1): 入手可能な証拠と最も整合する仮説は、イスラエル政府が――直接、あるいは請負企業を通じて――この作戦を実施したというものである。各証拠は、この結論と整合し、かつ/またはこれを裏付けている。

中~高確率シナリオ(H2): 理論上、身元不明の米国政府機関がこの活動の背後にいる可能性もある。予定されていたイスラエル国防軍(IDF)の作戦に関する事前知識や連携は不可能ではなかった。[注9]技術的能力は作戦の要件と一致し、政権交代という明らかな目標は――公的な声明によればエヴィーン刑務所爆撃の直前に限られるものの――米国がイランに対して掲げる目標と合致していた可能性がある。しかし、2025年9月9日にカタールのドーハで行われたハマース幹部への攻撃のような、より新しく機密性の高いIDF作戦に関する事前情報は、米国政府当局者の把握を逃れていたようだ。さらに、イスラエルのギデオン・サール外相が改ざんされたエヴィーン刑務所爆破動画をXでリポストしたこと、PRISONBREAKによる親イスラエル系Xアカウントの露骨な宣伝、および同ネットワークの投稿タイミングが中東のタイムゾーンと一致しているといった証拠は、米国政府の関与という仮説と矛盾する。

可能性の低いシナリオ(H3):私たちは、(米国以外の)第三者の政府がPRISONBREAKを運営している可能性は低いと考える。

この評価は、この仮説と矛盾するいくつかの証拠に基づいている。特に、外国政府がエヴィーン刑務所爆破事件を事前に把握していた可能性は低いこと、AI駆動型のXプロフィールが、イスラム政権から解放された将来のイランにおけるイスラエルとの提携を公然と推進していることへの連携、そして決定的に重要な点として、IDFによるイランへの軍事作戦の激化とメッセージ発信が正確に同期していることである。

専門的なグループが、事前の予告なしに短期間でコンテンツを作成した可能性は否定できないが、別の説明の方がより可能性が高い。

私たちは、確立された分析手法である競合仮説分析(ACH)を通じて、以下の表に分析プロセスを概説する。

競合仮説分析(ACH)

凡例

✅ [仮説]と整合する

❌ [仮説]と矛盾する

= [仮説]と一致する可能性もあれば、矛盾する可能性もある

結論

秘密工作は数世紀にわたり武力紛争の特徴であり、新テクノロジーが実験の機会を開くにつれてその性質も変化してきた。今日、私たちは主にソーシャルメディア上およびそれを介して展開され、人工知能や関連するデジタルツール・技術の利用を特徴とする新世代の秘密工作を目の当たりにしている。これらの工作は、ソーシャルメディアの分散型構造、その組み込まれたアルゴリズムによるエンゲージメント特性(設計上、センセーショナルなコンテンツを拡散させるのに役立つ)、そして多くのテックプラットフォームが最近講じた、組織的かつ不実なコンテンツの削除を担当する内部チームの能力を低下させたり、完全に排除したりするための措置から恩恵を受けている。

AIツールの高度化と使いやすさの向上もまた、こうしたキャンペーンを後押ししており、実行者に対し、かつての時代における要件をはるかに下回るもので、ますます現実味のある動画や画像を制作する前例のない能力を提供している。

本調査において、私たちは2023年以降、イランの視聴者を標的とした影響工作を展開してきた偽のXアカウントによる組織的なネットワークを特定した。「PRISONBREAK」の目的は、イランの人々の間でイラン政権に対する反乱を煽ることにあると考えられる。

このキャンペーンの顕著な特徴の一つは、現地の出来事との同期性である。PRISONBREAKによって生成されたコンテンツは、2025年6月にイスラエル国防軍(IDF)が実施した軍事攻撃に先立ち、それと同時期に投稿されるよう準備されていたようだ。

これを特定の組織の仕業であると特定することはできないが、必要な事前の要件と、調整された偽の投稿のタイミングから、イスラエル国家との何らかの関連性が示唆される。技術的には可能ではあるものの、IDFの計画を事前に知らされていない第三者が、これほど短期間でこのコンテンツを準備し投稿できた可能性は極めて低いと我々は考えている。本報告書の作成過程で検証したデータに基づき、私たちが記録したキャンペーンは、イスラエルの政府機関内部、あるいはイスラエル政府と契約した民間組織のいずれかによって実施された可能性が高い。しかし、追加情報がない限り、責任主体を断定することはできない。

秘密作戦の犯行主体アトリビューションは、実行者が足跡を隠蔽するために講じる措置により本質的に困難であるが、さらに今日では、ソーシャルメディアプラットフォームが外部研究者へのアクセスを制限しているため、決定的なアトリビューションを可能にするために不可欠な証拠や詳細情報へのアクセスが阻まれ、アトリビューションは特に困難になっている。こうした制約があるにもかかわらず、私たちは定性的・定量的手法を組み合わせて、観察された現象が、実行者が意図していたような自発的かつ自然なものではなく、むしろ高度に調整された不自然なものであることを断定できた。

しかし、これらの手法は一般市民や特定のターゲット層には容易に利用できず、通常、多大な分析作業、時間、そして特別なリソースやデータソースへのアクセスを必要とする。さらに、今日のソーシャルメディア環境においては、センセーショナルな虚偽情報が急速に拡散し、広く共有されることが一般的に見なされている。これは、そうした情報が人間の感情を煽り、プラットフォームのエンゲージメント重視のアルゴリズムによって増幅されるためであり、これらすべてが、秘密裏に影響力行使キャンペーンを展開する者たちの利益に働くからだ。こうした力学と、それらがもたらす潜在的な有害な影響は、イスラエルとイランの軍事対立のような政治的危機や紛争の時期に、さらに悪化する。

Xへの通知

2025年9月30日、私たちはXに連絡を取り、確認済みのPRISONBREAKユーザーアカウントのリストを提供した。本稿の公開時点では、まだ回答は得られていない。

謝辞

編集およびグラフィック制作のサポートをしてくれたアリソン・ブルースに、またレビューを担当してくれたシエナ・アンスティス、レベッカ・ブラウン、アダム・センフトに特に感謝する。匿名の校閲者、イラストレーター、翻訳者の皆様の貢献にも感謝する。

付録

X Accounts

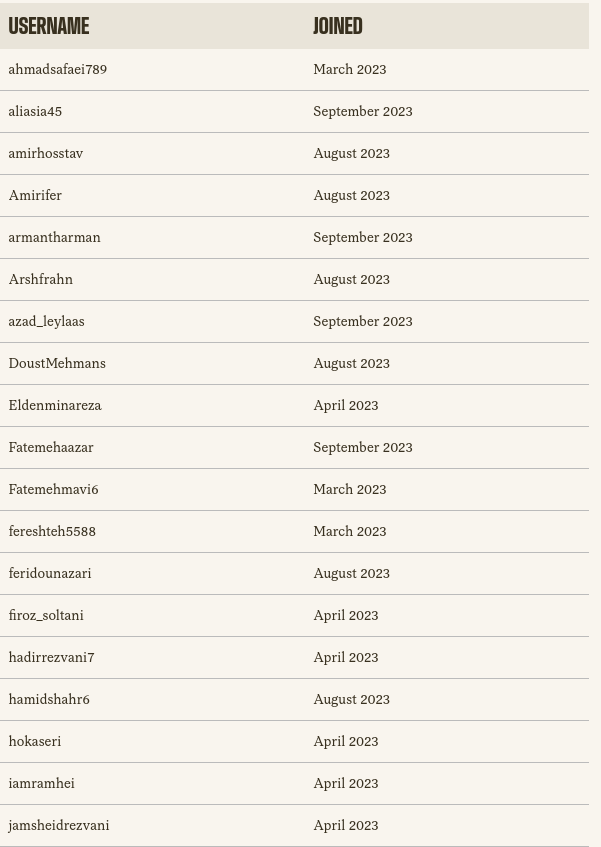

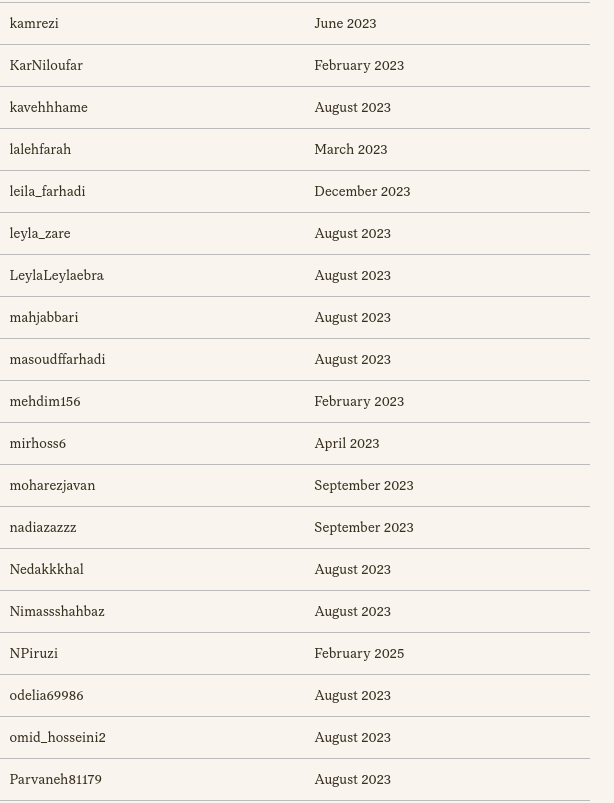

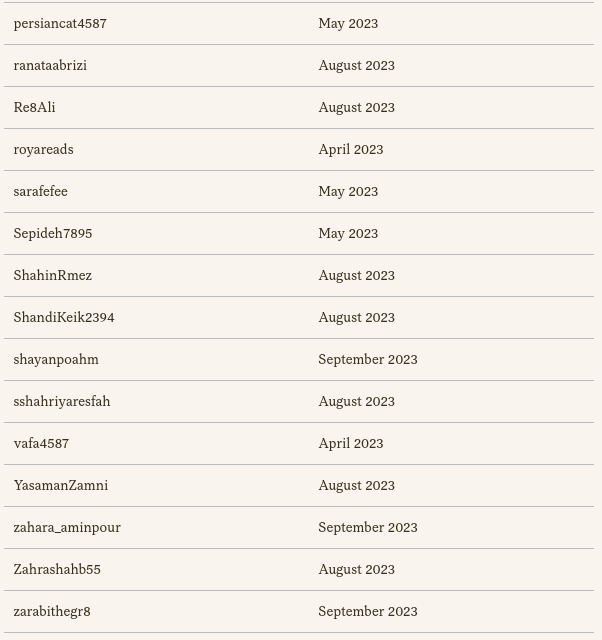

PRISONBREAK

注

1 例えば、ジャック・ポールソンとリー・ファンによる調査を参照されたい。これは、イランの治安・情報機関の職員、核科学者、および海外在住のその家族を対象とした国際的なペルシャ語広告キャンペーンに関するもので、イスラエルの対外諜報機関モサドへの勧誘を目的としたものとみられる。特に、「別の国際的な勧誘キャンペーンでは、乳児の画像を用いて閲覧者をGoogleの勧誘フォームへ誘導し、イラン人に対し現政府の打倒を支援するよう促していた。Googleの広告透明性ポータルによると、この広告が最後に配信されたのは6月7日であり、これは「12日間戦争」の勃発の1週間前であった。」

2 『ニューヨーク・タイムズ』のこの記事によると、6月23日の午後、イランの治安部隊がエヴィーン刑務所に押し寄せ、その地域を制圧し、囚人たちを別の収容施設に移送した。その後、囚人たちは8月にエヴィーン刑務所に戻された。

3 https://www.youtube[.]com/watch?v=FNCXszeRQYE

4 https://www.youtube[.]com/@%D8%AC%D9%86%DA%AF%D8%B2%D9%86%D8%AF%DA%AF%DB%8C/videos

5 BBCの広報担当者は次のように述べた。「私たちは、皆さんに対し、リンクやURLを確認し、信頼できる情報源からニュースを入手していることを確かめるよう強く呼びかけます。

6 BBCの広報担当者は次のように述べた。「私たちは、皆さんに対し、リンクやURLを確認し、信頼できる情報源からニュースを入手していることを確かめるよう強く呼びかけます。」

7 @TelAviv_Tehranはこの投稿で、同アカウントの記者「Sarina」が生成AIによって生成されたものであると述べている。

8 これは一種の不適切な行為であり――通常は専門の民間企業によってサービスとして提供されている――特定のソーシャルメディアプラットフォーム上で、アカウントや投稿された特定のコンテンツが得ているエンゲージメントを人為的に水増しするために用いられる。その呼称はプラットフォームごとに異なる。Xは自社の「真正性に関するポリシー」において、これを「トラフィックに人為的な影響を与えたり、人々の人間関係を損なったりするために、Xのエンゲージメント機能を不適切に利用すること」と定義している。

9 ドナルド・トランプ大統領がイスラエルの軍事目的を公に支持しているにもかかわらず、米国政府はイランへの攻撃に関与していないと主張していた。しかし2025年6月21日、米国は同国内の軍事目標を直接攻撃した。参照:「イランとイスラエル、米国との紛争」、Center for Preventive Action。

10. 2025年6月22日、エヴィーン刑務所への攻撃の前日、ドナルド・トランプ米大統領は自身の「Truth Social」アカウントを使い、イランの政権交代を支持する投稿を行った: https://www.axios.com/2025/06/22/trump-iran-regime-change

11. これは(中東の)特定の政府に関しては整合的であると見なされるが、他の政府に関してはそうではない。イランはPRISONBREAKネットワークの明確な標的であるため、除外される。

12. https://x.com/gidonsaar/status/1937083300373541216

https://citizenlab.ca/research/2025-10-ai-enabled-io-aimed-at-overthrowing-iranian-regime