Howdy! How can we help you?

-

EFF_自己防衛マニュアル23

-

気候変動1

-

ブラウザ13

-

戦争56

-

ヘイトスピーチ18

-

偽情報、誤情報18

-

ジェンダー5

-

国家安全保障19

-

fediverse22

-

alternative_app20

-

デジタルセキュリティツール42

-

国内の監視社会化と反監視運動22

-

VPN16

-

GIFCT2

-

政府・国際機関の動向93

-

スパイウェア24

-

OS関係8

-

教育・学校9

-

監視カメラ17

-

労働現場の監視9

-

プライバシー227

-

デジタルID(マイナンバーなど)16

-

GPS2

-

AI90

-

オリンピックと監視社会7

-

文化14

-

労働運動18

-

リンク集12

-

金融監視2

-

COVID-19と監視社会18

-

検閲119

-

海外動向451

-

オンライン会議システム7

-

暗号化101

-

アクティビストとセキュリティ34

-

ビッグテック、大量監視254

-

SNSのセキュリティ22

-

共謀罪1

-

メールのセキュリティ36

-

Articles1

(EFF)ネットワークの検閲を把握し回避する方法

最終更新日:2024年2月1日

これはネットワークの検閲の概要ですが、すべてを網羅しているわけではありません。

政府、企業、学校、インターネットプロバイダーは、ユーザーがオープンウェブ上で利用可能な特定のウェブサイトやサービスにアクセスできないようなソフトウェアを使用する場合があります。これはインターネットフィルタリングまたはブロックと呼ばれ、検閲の一形態です。フィルタリングにはさまざまな形態があります。暗号化を使用しても、検閲者はウェブサイト全体、ホスティングプロバイダ、またはインターネットテクノロジーをブロックすることができます。場合によっては、コンテンツに含まれるキーワードに基づいてコンテンツがブロックされることもあります。サイトが暗号化されていない場合、検閲者は個々のウェブページもブロックすることができます。

インターネットの検閲を回避するには、さまざまな方法があります。監視からユーザーを保護するものもありますが、多くはそうではありません。インターネット接続を管理している者がサイトをフィルタリングまたはブロックした場合、ほとんどの場合、回避ツールを使用して必要な情報にアクセスすることができます。

注:プライバシーやセキュリティを約束する回避ツールは、必ずしもプライバシーやsecurityを保証するものではありません。また、「匿名化」などの用語を使用しているツールは、必ずしもユーザーの身元を完全に秘密に保つとは限りません。

あなたに最適な回避ツールは、セキュリティプランによって異なります。セキュリティプランの作成方法がわからない場合は、こちらから始めてください。セキュリティプランを作成する際には、インターネット接続を管理している者が、あなたが特定の回避ツールや手法を使用していることに気付いてあなたや他のユーザーに対して対策を取る可能性があることに留意してください。

このガイドでは、インターネットの検閲について理解し、誰が検閲を行い、どのように行われるかを説明した後、それを回避する方法について説明します。

- インターネットの検閲と監視について

- 検閲と監視:同じコインの表と裏

- 監視のコスト

- ネットワークの検閲と監視がどこでどのように行われているか

- ブロックはどこで発生しているか?

- どのように発生しているか?

- 回避手法

- DNS プロバイダーを変更して、ブロックされたウェブサイトやサービスにアクセスする

- 仮想プライベートネットワーク (VPN ) を使用する

- Tor ブラウザを使用して、ブロックされたウェブサイトにアクセスしたり、身元を保護したりする

- メッセージングアプリにプロキシサーバーを使用する

インターネットの検閲と監視について

インターネットには、ある場所から別の場所に通信を伝送するために、すべて適切に連携しなければならない多くのプロセスがあります。誰かがインターネットの一部または特定の活動をブロックしようとしている場合、その対象はシステムのさまざまな部分に及ぶ可能性があります。彼らが使用する方法は、彼らが管理しているテクノロジーやデバイス、知識、リソース、および他者に指示を与える権限があるかどうかによって異なります。

監視と検閲:同じコインの表裏

インターネットの監視と検閲は密接に関連しています。インターネットの検閲は2段階のプロセスです:

- 「不適切な」活動を検出

- 「不適切な」活動をブロック

「容認できない」活動を発見することは、インターネットの監視と同じです。ネットワーク管理者が、あなたがインターネット上でどこを閲覧しているかを確認できれば、それをブロックするかどうかを決定することができます。インターネットおよびデータプライバシーのツールやテクノロジーを推し進めることで、インターネットのフィルタリングやブロックをより困難にすることもできます。

多くの回避手法には、オンラインに接続しているときにネットワークの盗聴者から情報を保護するという追加の利点もあります。

監視のコスト

インターネットのトラフィックをブロックするにはコストがかかり、過度なブロックはさらに大きなコストにつながる可能性があります。よく知られている例としては、多くの反政府ニュースレターが GitHub のウェブサイトに掲載されているにもかかわらず、中国政府は GitHub のウェブサイトを検閲していないことが挙げられます。ソフトウェア開発者は、中国経済に有益な作業を行うために GitHub にアクセスする必要があります。現在、これらの検閲当局は、GitHub をブロックすることで得られる利益よりも、ブロックすることで生じるコストの方が大きいと判断しています。

すべての検閲機関が同じ決定を下すわけではありません。例えば、一時的なインターネットの遮断は、地域経済に深刻な危害をもたらす可能性があるにもかかわらず、ますます一般的になっています。

検閲と監視が行われる場所と方法

ブロックはどこで起こるのか?

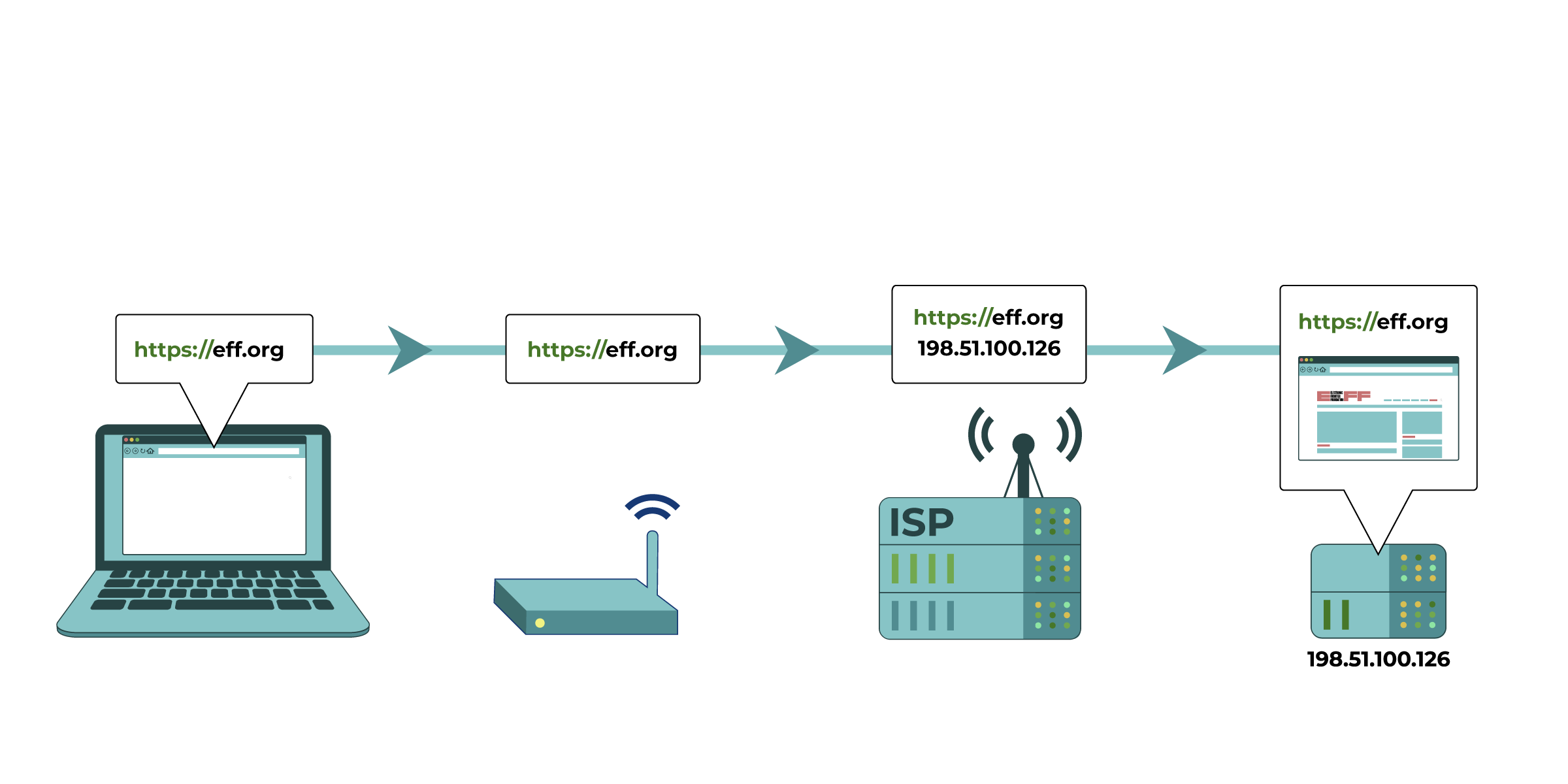

あなたのコンピュータは、リストされているIP アドレス(EFF のウェブサイトに関連付けられたサーバーの横にある数字の列)にあるhttps://eff.orgに接続しようとします。そのウェブサイトへのリクエストは、あなたの自宅のネットワークルーターやインターネットサービスプロバイダー(ISP)などのさまざまなデバイスを経由して、目的の IP アドレスhttps://eff.orgに到達します。ウェブサイトはあなたのコンピュータに正常に読み込まれます。

(1) デバイスでのブロックまたはフィルタリング。これは、学校や職場で特に一般的です。コンピュータや携帯電話の設定や管理を行う者は、それらの使用を制限するソフトウェアをインストールすることができます。このソフトウェアは、デバイスの動作を変更し、特定のサイトへのアクセスや、特定の方法でのオンライン通信を不可能にします。スパイウェアも、非常によく似た方法で動作します。

(2) ローカルネットワークのフィルタリング。これも学校や職場でよく見られます。ローカルネットワーク(WiFi ネットワークなど)を管理する人が、インターネットの利用に制限を課し、オンラインでのアクセス先や特定のキーワードの検索を監視または制御します。

(3) インターネットサービスプロバイダー(ISP)によるブロックまたはフィルタリング。ISP は通常、ローカルネットワークの管理者と同じ種類のフィルタリングを行うことができます。多くの国の ISP は、政府により、定期的なインターネットフィルタリングおよび検閲の実施を義務付けられています。商用 ISP は、家庭や企業向けにフィルタリングサービスを事業として提供しています。特定の住宅向けインターネットサービスプロバイダーは、フィルタリングされた接続をオプションとしてカスタマーに直接販売し、その ISP 上のすべての接続に特定の検閲方法(以下で説明する手法など)を自動的に適用する場合があります。政府による義務付けがない場合でも、カスタマーの要望に応じてこの措置を講じる場合があります。

ブロックはどのように行われているのか?

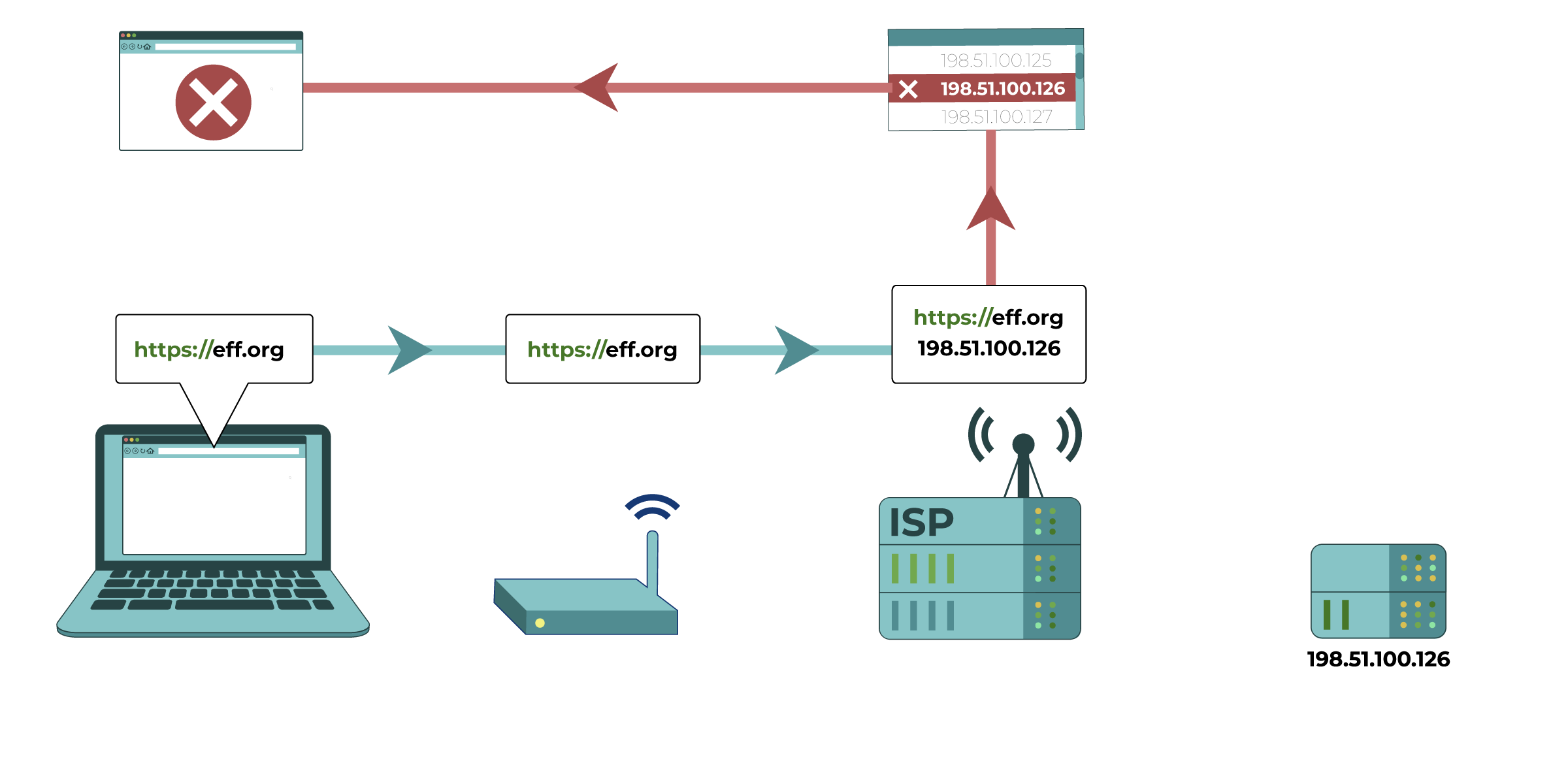

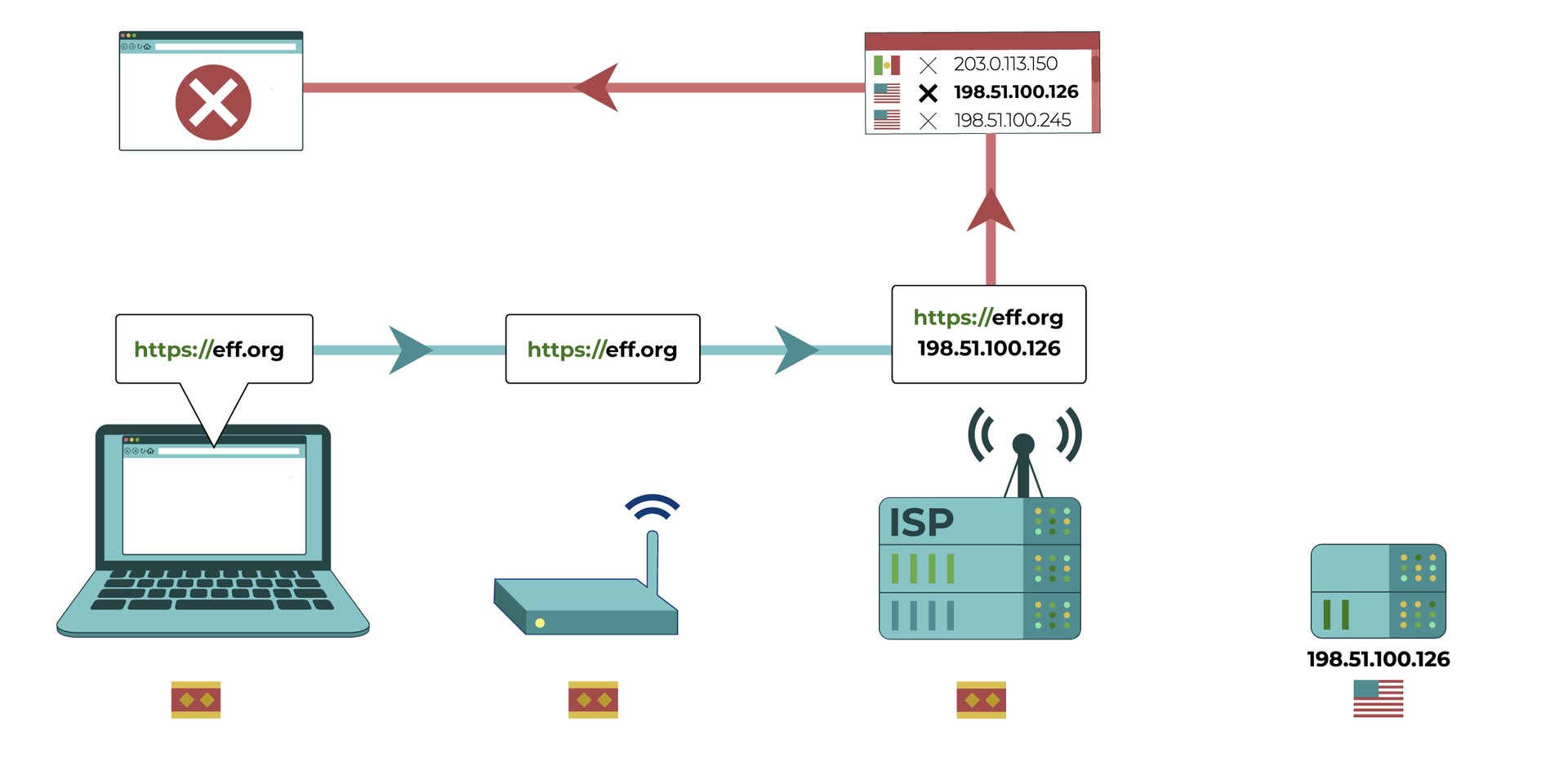

IP アドレスのブロック:「IP アドレス」は、インターネット上のコンピュータの住所です。インターネット上で送信されるすべての情報には、「送信先」アドレスと「送信元」アドレスがあります。ISP やネットワーク管理者は、ブロックしたいサービスに対応する場所のリストを作成することができます。そうすることで、その場所との間で送受信されるネットワーク上のあらゆる情報をブロックすることができます。

同じ場所、つまり同じ IP アドレスで複数のサービスがホストされている場合があるため、この方法では過剰なブロックが発生する可能性があります。同様に、多くの人々がインターネットアクセスに同じ IP アドレスを共有している場合もあります。

この図では、インターネットサービスプロバイダーは、要求された IP アドレスをブロックされた IP アドレスのリストと照合しています。eff.org の IP アドレスがブロックされた IP アドレスと一致すると判断し、そのウェブサイトへの要求をブロックします。

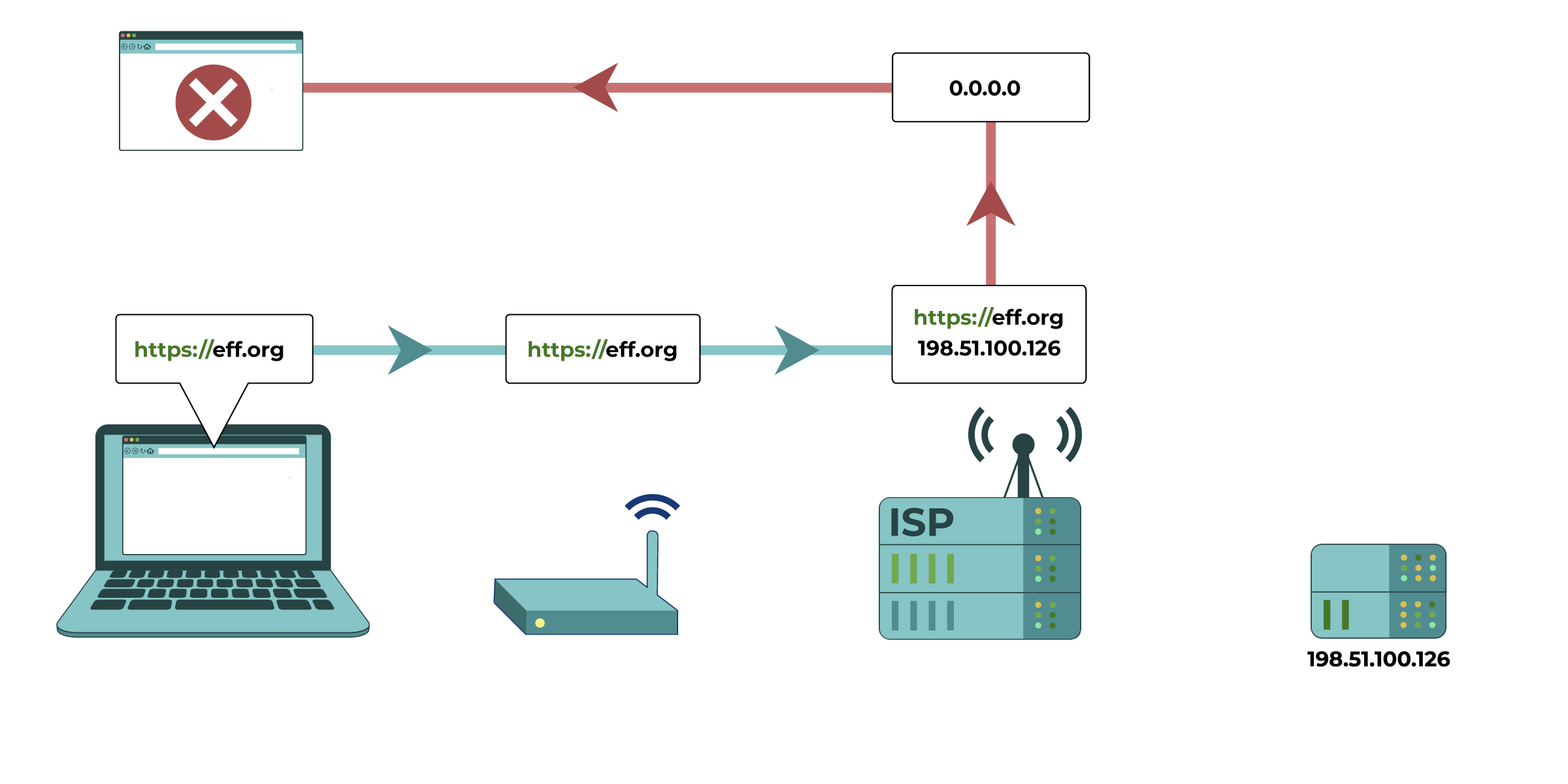

DNS ブロック: あなたのデバイスは、「DNS リゾルバ」と呼ばれるコンピュータに、サイトの場所を確認します。インターネットに接続すると、デバイスが使用するデフォルトの DNS リゾルバは、通常、インターネットサービスプロバイダのものになります。ISP は、ユーザーがブロックされたサイトやサービスの場所を検索しようとすると、誤った回答、または回答を返さないように DNS リゾルバをプログラムすることができます。あなたがDNS リゾルバを変更した場合でも、DNS 接続が暗号化されていないと、ISP はブロックされたサービスに対する回答を選択的にブロックまたは変更することができます。

この図では、eff.org の IP アドレスの要求がインターネットサービスプロバイダーのレベルで変更されています。ISP が DNS リゾルバーに割り込み、IP アドレスは誤った回答または回答なしにリダイレクトされます。

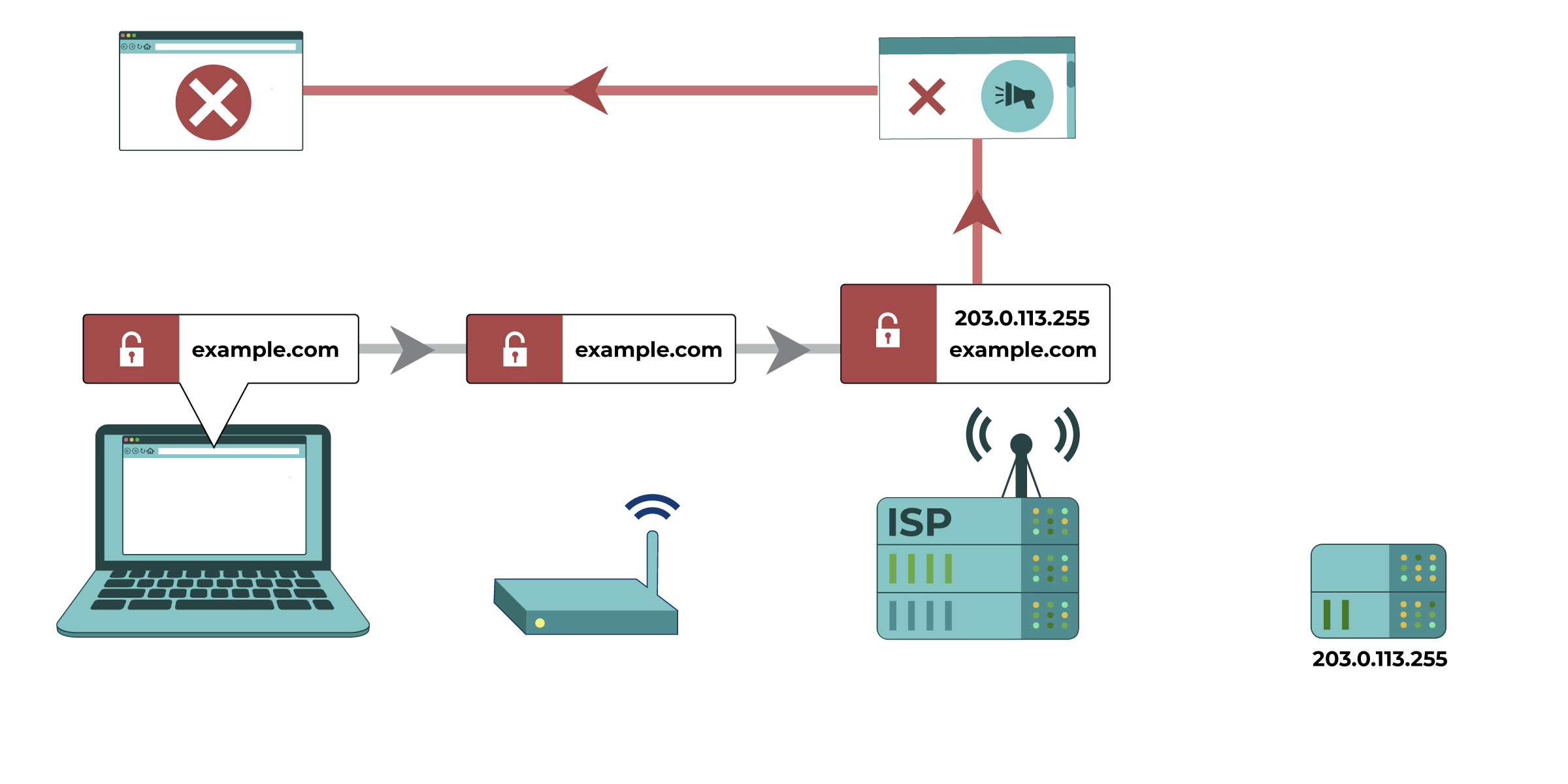

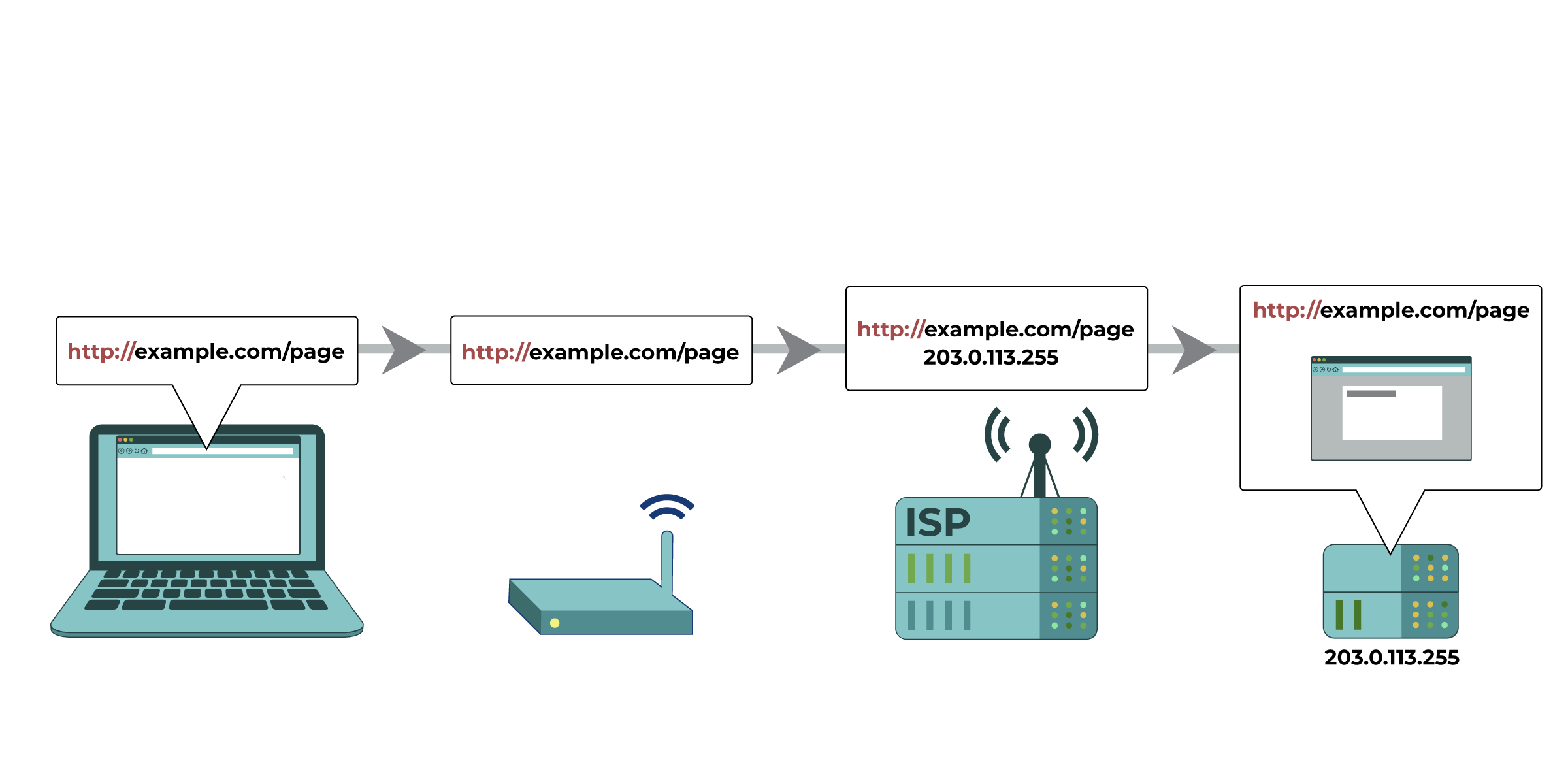

キーワードフィルタリング:トラフィックが暗号化されていない場合、ISP はコンテンツに基づいてウェブページをブロックすることができます。暗号化されたサイトの増加に伴い、このタイプのフィルタリングは徐々に普及しなくなっています。

ただし、ユーザーがデバイスの管理者から提供された信頼できる「CA 証明書」をインストールすると、管理者は暗号化されたアクティビティを復号化できることに注意してください。デバイスのユーザーは証明書をインストールする必要があるため、この方法は職場や学校などのローカルネットワークでよく使用されますが、ISP レベルではあまり一般的ではありません。

暗号化されていないウェブサイトに接続すると、インターネットサービスプロバイダーは、そのサイトのコンテンツを、ブロック対象コンテンツの種類と照合して確認することができます。この例では、表現の自由について言及すると、そのウェブサイトが自動的にブロックされます。

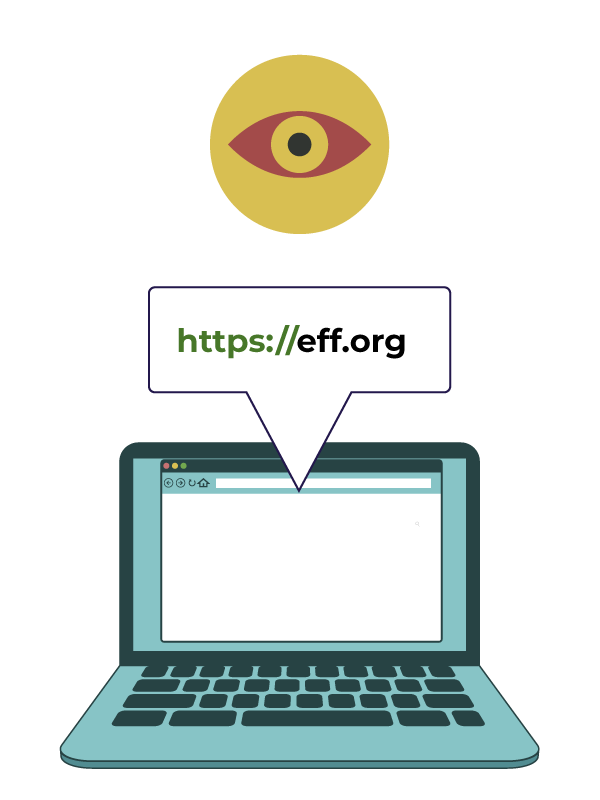

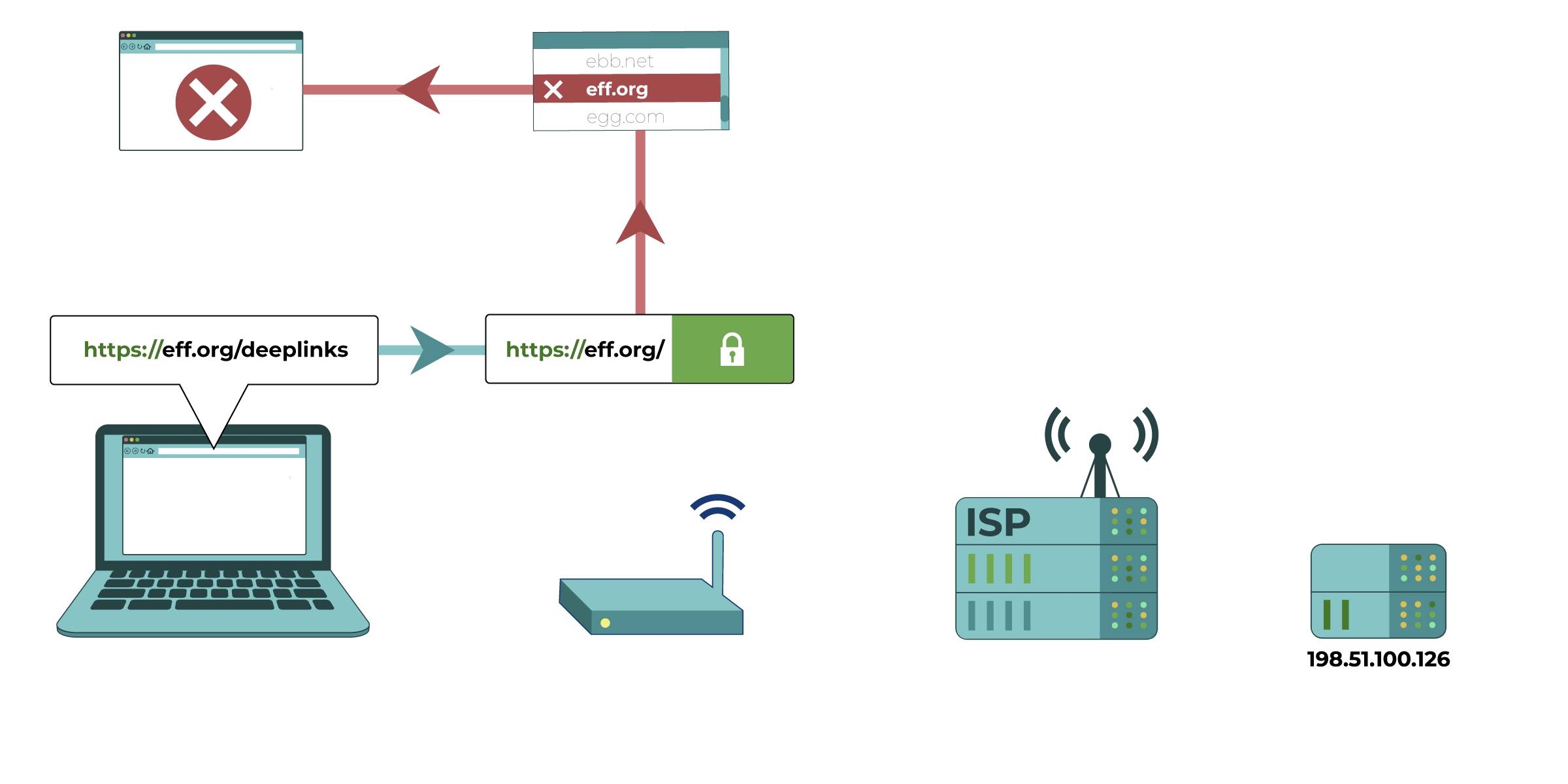

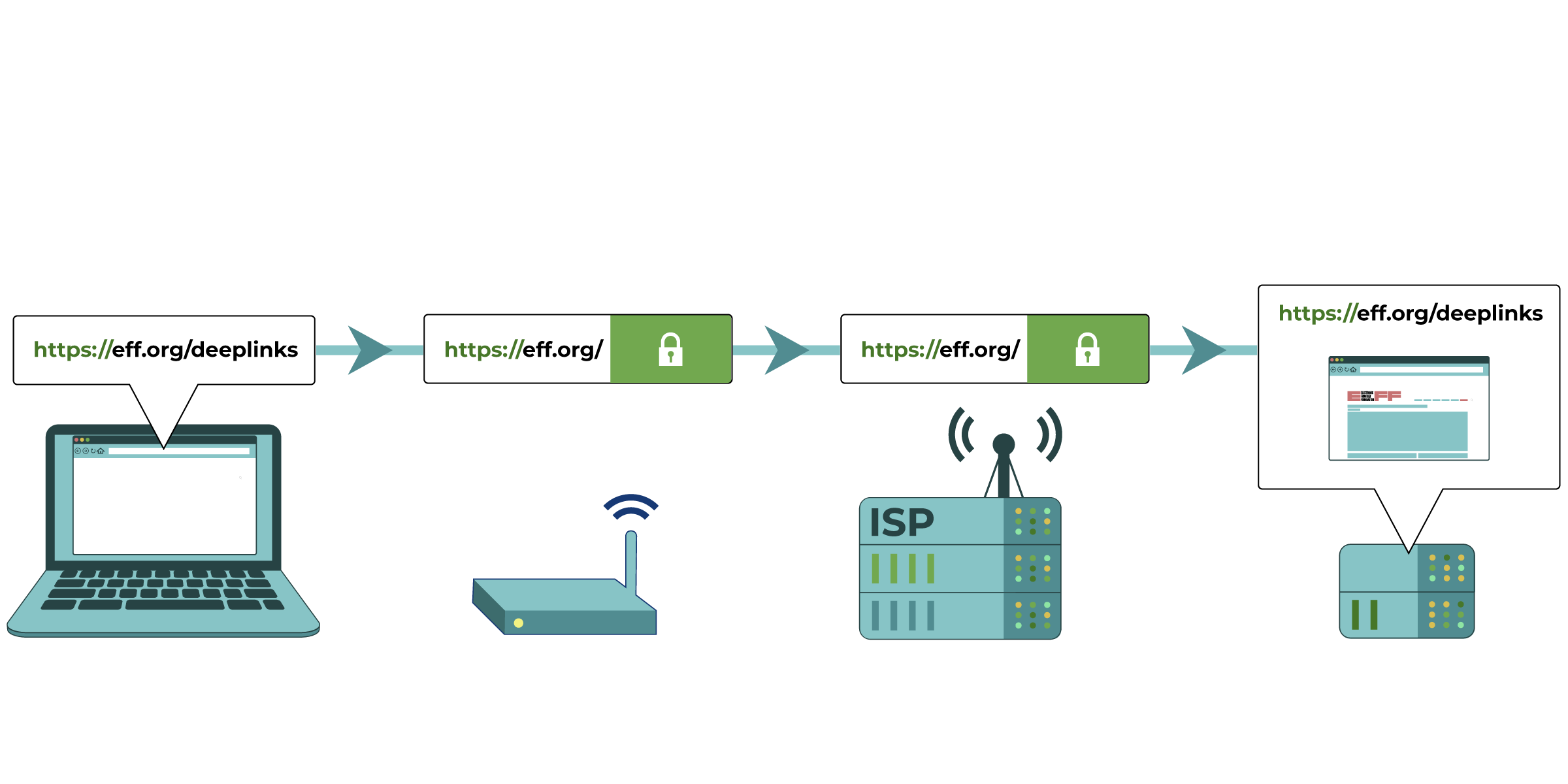

HTTPSサイトフィルタリング:HTTPS 経由でサイトにアクセスすると、サイト名以外のすべてのコンテンツが暗号化されます。サイト名は引き続き表示されるため、ISP やローカルネットワークの管理者は、アクセスをブロックするサイトを決定することができます。

この図では、コンピュータが eff.org/deeplinks にアクセスしようとしています。ネットワーク管理者(ルーターで表されています)は、ドメイン(eff.org)は確認できますが、スラッシュ以降の完全なウェブサイトのアドレスは確認できません。ネットワーク管理者は、アクセスをブロックするドメインを決定することができます。

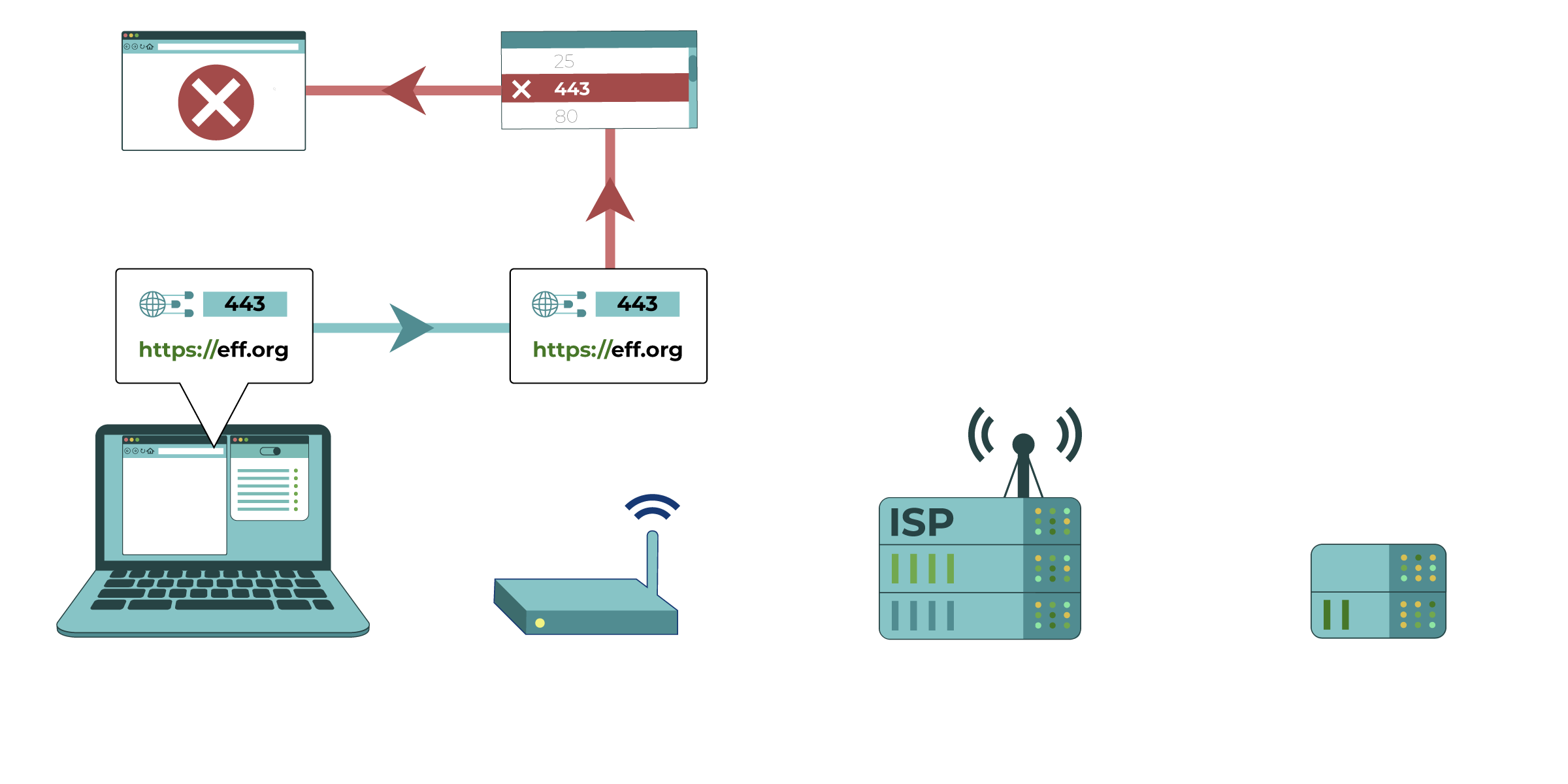

プロトコルおよびポートのブロック:ファイアウォールまたはルーターは、ユーザーが通信に使用しているインターネットテクノロジーの種類を識別し、その通信の技術的詳細(プロトコルやポート番号など、使用されているテクノロジーを識別するために使用できる情報)を認識して、特定のテクノロジーをブロックする場合があります。ファイアウォールが、どのような通信が行われているか、またはどのようなテクノロジーが使用されているかを正しく認識できる場合、その通信を通過させないように設定することができます。たとえば、一部のネットワークでは、特定のVoIP(インターネット電話)、ピアツーピアファイル共有ソフトウェア、または VPN アプリケーションで使用されるテクノロジーをブロックする場合があります。

この図では、ルーターは、ポート 443 を使用する HTTPS サイトへの接続を試みるコンピュータを認識しています。ポート 443 は、このルーターのブロックプロトコルのリストに含まれています。

その他の種類のブロック

通常、ブロックおよびフィルタリングは、人々が特定のサイトやサービスにアクセスできないようにするために使用されます。しかし、さまざまな種類のブロックも一般的になってきています。

ネットワークの遮断:ネットワークの遮断には、ルーター、ネットワークケーブル、携帯電話の基地局などのネットワークインフラを物理的に切断して、接続を物理的に阻止したり、接続を非常に悪くて使用できないようにしたりすることが含まれます。

これは、すべての IP アドレスまたはその大部分がブロックされる、IP アドレスのブロックの特殊なケースです。IP アドレスが使用されている国を特定できる場合が多いため、一部の国では、すべての、またはほとんどの外国の IP アドレスを一時的にブロックし、国内の一部の接続は許可するが、国外へのほとんどの接続をブロックする実験も行われています。

コンピュータが、eff.org の米国ベースの IP アドレスに接続しようとします。インターネットサービスプロバイダーのレベルで、この要求がチェックされます。eff.org の IP アドレスが、ブロックされている国際 IP アドレスのリストと照合され、ブロックされます。

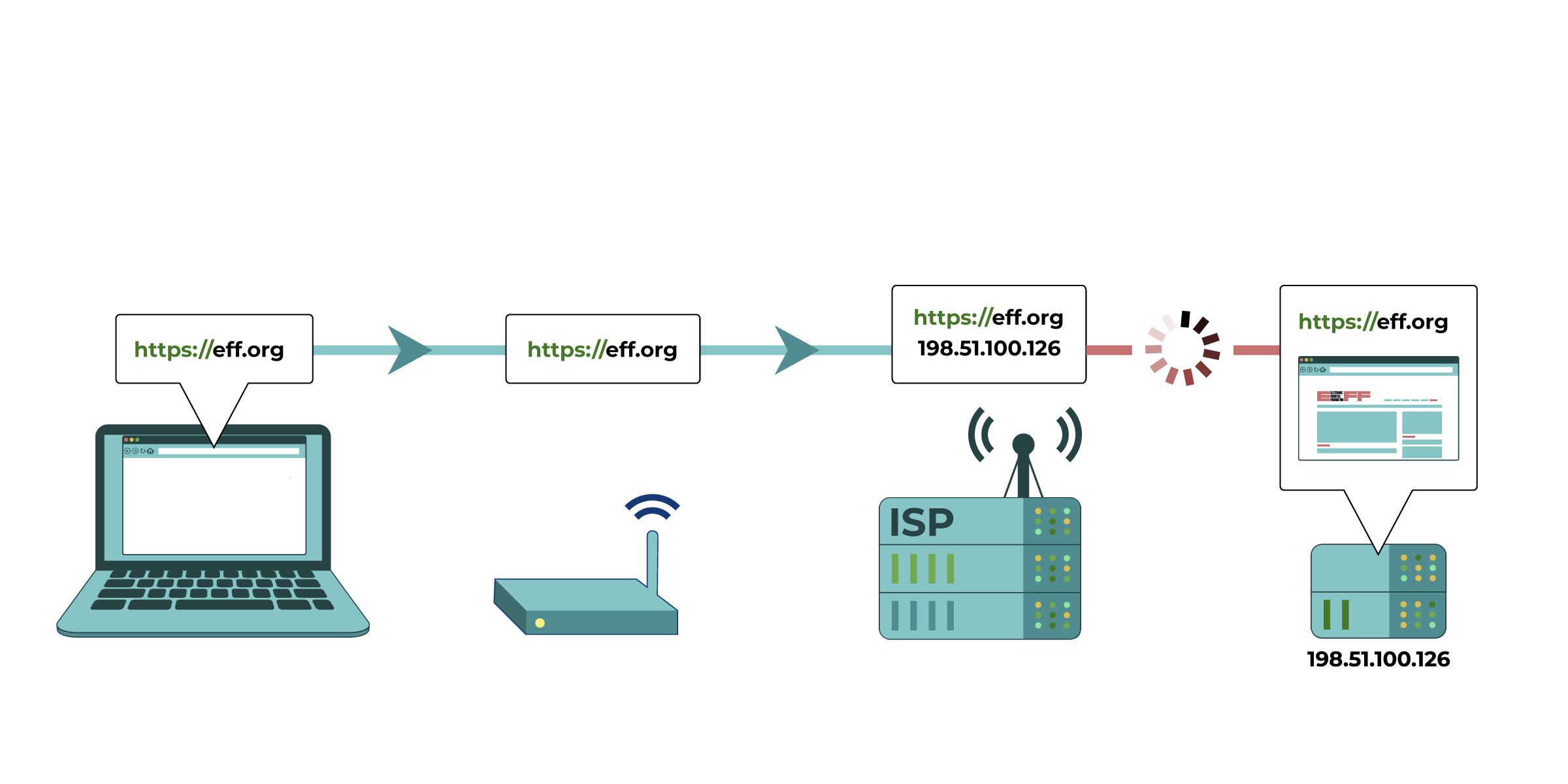

スロットリング:ISP は、さまざまな種類のトラフィックを選択的にスロットリング(速度低下)することができます。多くの政府検閲機関は、特定のサイトを完全にブロックするのではなく、そのサイトへの接続を遅くしています。このタイプのブロックは識別が難しく、ISP はアクセスを制限していることを否定することができます。人々は、自分のインターネット接続が遅い、または接続しているサービスが機能していないと思うかもしれません。

コンピュータが eff.org に接続を試みます。インターネットサービスプロバイダーが接続を遅くします。

回避手法

お住まいの地域や、遭遇するネットワークの検閲の種類などの要因によって、どの回避手法が最適か判断することができます。どのようなブロックに対処すべきか不明な場合は、OONI Probe などのツールを使用して、直面しているブロックの種類を特定することができます。ただし、このツールを実行すると、ネットワークを運営している者がソフトウェアの実行を認識し、特定の国ではツールが完全にブロックされる可能性があるため、リスクを伴うことにご留意ください。

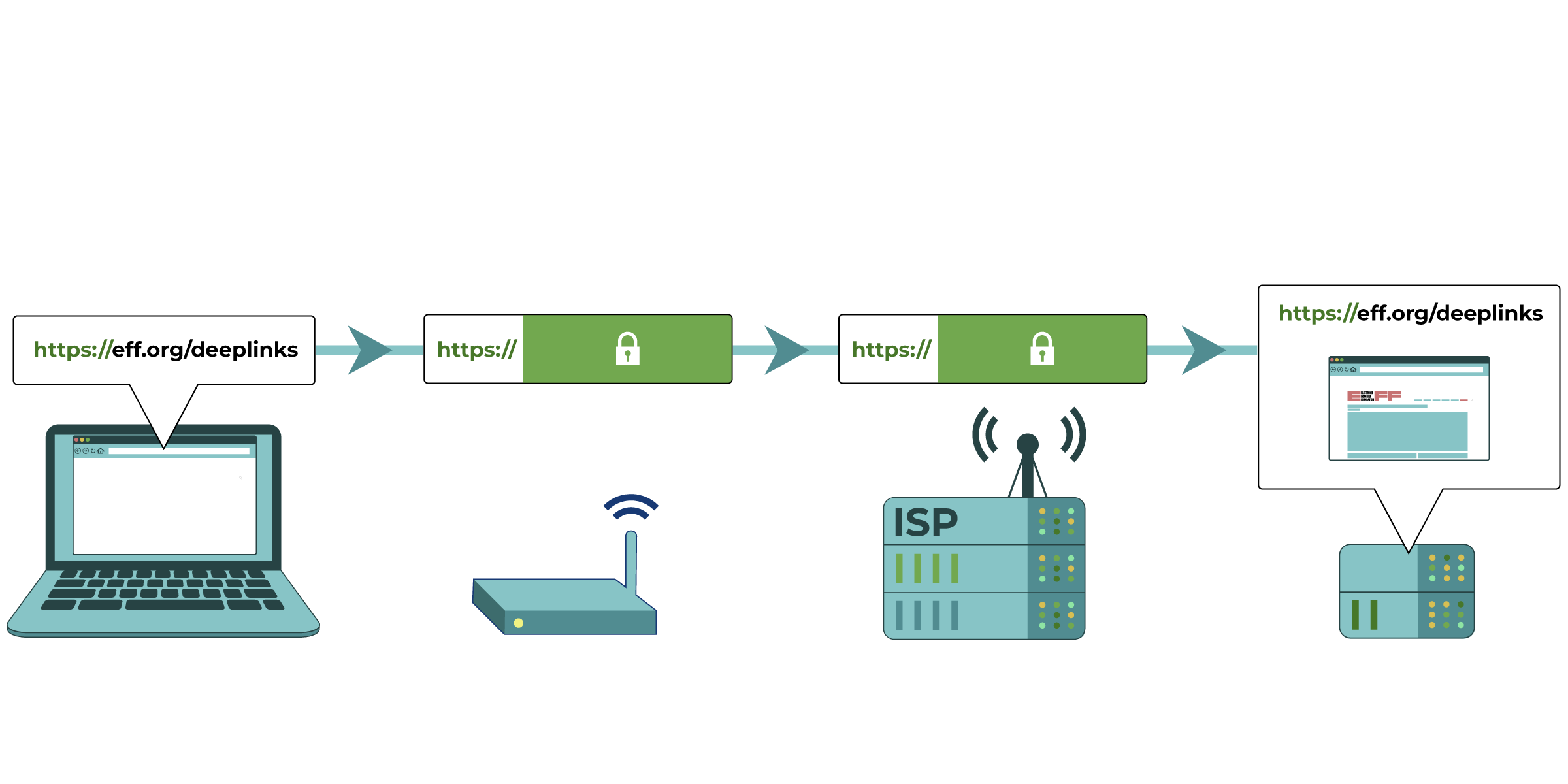

インターネット上の活動に関する情報が少ないほど、ISP やネットワーク管理者が特定の種類の活動を選択的にブロックすることが難しくなります。そのため、HTTPS や暗号化された DNS などのインターネット全体の暗号化規格を使用すると、場合によっては役立つことがあります。

HTTP は、お客様のブラウジング情報をほとんど保護しません…

…HTTPS は、より高度な保護を提供します…

…暗号化された DNS およびその他のプロトコルは、サイト名も保護します。

DNS プロバイダを変更し、暗号化された DNS を使用する

ISP が DNS ブロックのみに依存している場合は、DNS プロバイダを変更し、暗号化された DNS を使用することでアクセスが回復する場合があります。

DNS プロバイダを変更する:これは、お使いのデバイス(携帯電話やコンピュータ)の「ネットワーク設定」で実行できます。新しい DNS プロバイダは、ISP が以前保有していたあなたの閲覧活動に関する情報を取得することになります。これは、あなたの脅威モデルによってはプライバシー上の問題となる場合があります。Mozilla は、強力なプライバシーポリシーと閲覧データの共有を行わないことを約束している DNS プロバイダのリストを作成しています。

暗号化された DNS を使用する:暗号化された DNS テクノロジーは、ネットワークのアクターが DNS トラフィックを閲覧(およびフィルタリング)することを防止します。しかし、2022 年の報告書によると、一部の政府は、HTTPS 経由の DNS および TLS 経由の DNS の既知のエンドポイントをブロックしています。1.1.1.1 や 8.8.8.8 などの一般的な暗号化された DNS サービスを使用している場合は、政府がこれらのエンドポイントを標的にしてブロックする可能性があることに注意してください。

DNS-over-HTTPS は、Firefox で設定できます。Chrome および Microsoft Edge は、いずれも DNS-over-HTTPS をサポートしていますが、これを「セキュア DNS」と呼んでいます。Android でも、DNS over TLS を設定できます。iOS および macOS も DNS-over-HTTPS をサポートしていますが、第三者のプロファイルをインストールする必要があり、デフォルトでは有効になっていません。

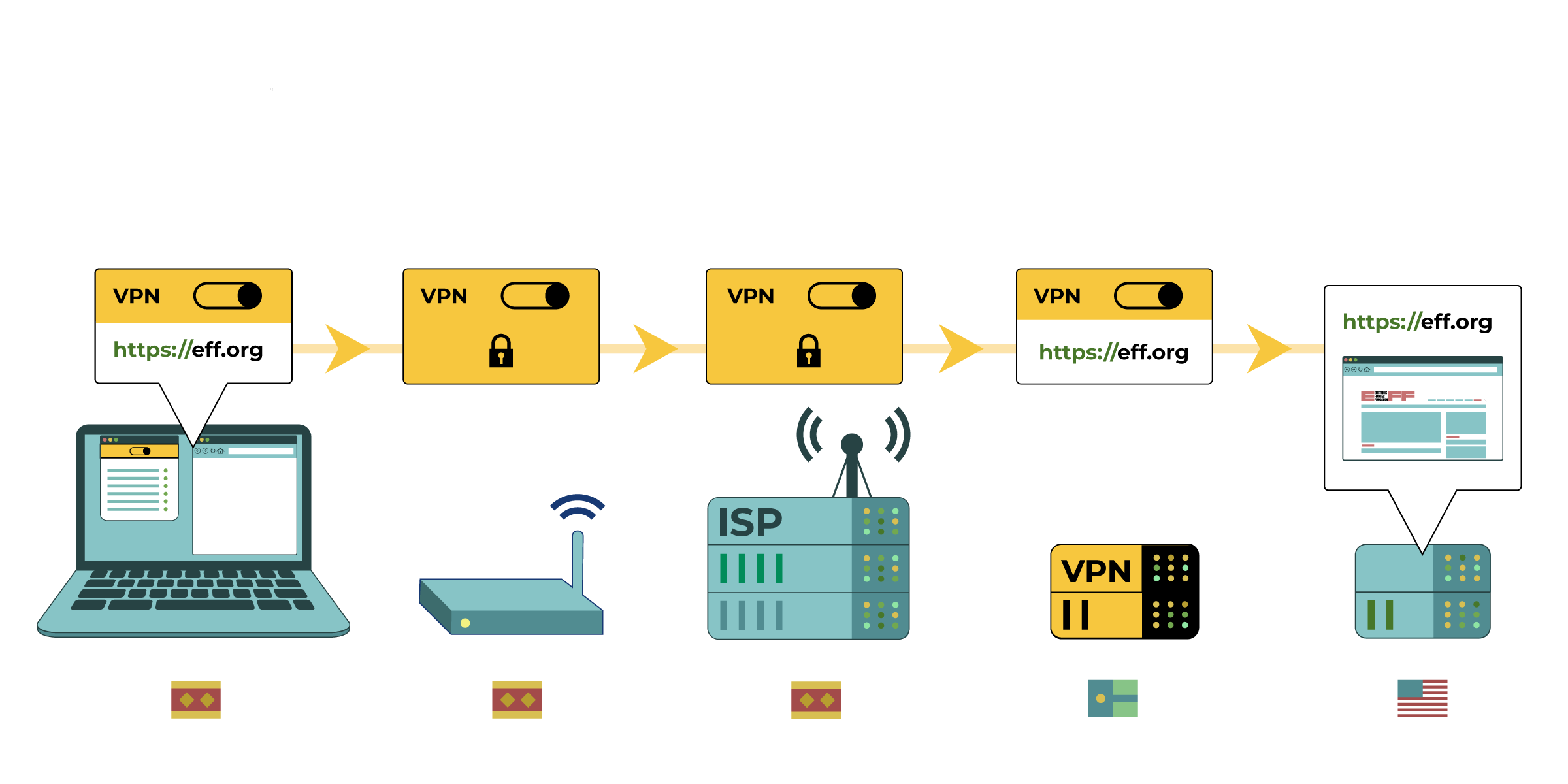

VPN を使用する

この図では、コンピュータは VPN を使用してトラフィックを暗号化し、eff.org に接続しています。ネットワークルーターとインターネットサービスプロバイダーは、コンピュータが VPN を使用していることを認識しますが、データは暗号化されています。インターネットサービスプロバイダーは、接続を別の国の VPN サーバーにルーティングします。この VPN は、eff.org のウェブサイトに接続します。

特定の種類のローカルまたは地域ベースの IP ブロックに遭遇した場合、VPN はこれらの技術を回避するのに役立つ場合がありますが、使用上の注意があり、まったく機能しない場合もあります。

仮想プライベートネットワーク (VPN) は、あなたのコンピュータからのすべてのインターネットデータを暗号化し、サーバー(別のコンピュータ)を介して送信します。サーバーは、必要に応じて別の国にあることもできます。場合によっては、これにより、あなたが現在いる国では利用できないウェブサイトにアクセスできるようになります。このコンピュータは、商用または非営利の VPN サービス、企業、または信頼できる連絡先が所有しているかもしれません。VPN サービスが正しく設定されると、そのサービスを使用して、ウェブページ、電子メール、インスタントメッセージ、VoIP、およびその他のインターネットサービスにアクセスすることができます。VPN は、ローカルでのトラフィックの盗聴を防ぎますが、VPN プロバイダは、ユーザーがアクセスしたウェブサイトの記録(ログ)を保存したり、第三者にウェブの閲覧内容を直接閲覧させたりする可能性があります。脅威のモデルによっては、政府が VPN 接続を盗聴したり、VPN ログにアクセスしたりする可能性が大きなリスクとなる場合があります。一部のユーザーにとっては、このリスクが VPN を使用する短期的なメリットを上回る可能性があります。

特定の VPN サービスの選択に関するガイドをご覧ください。

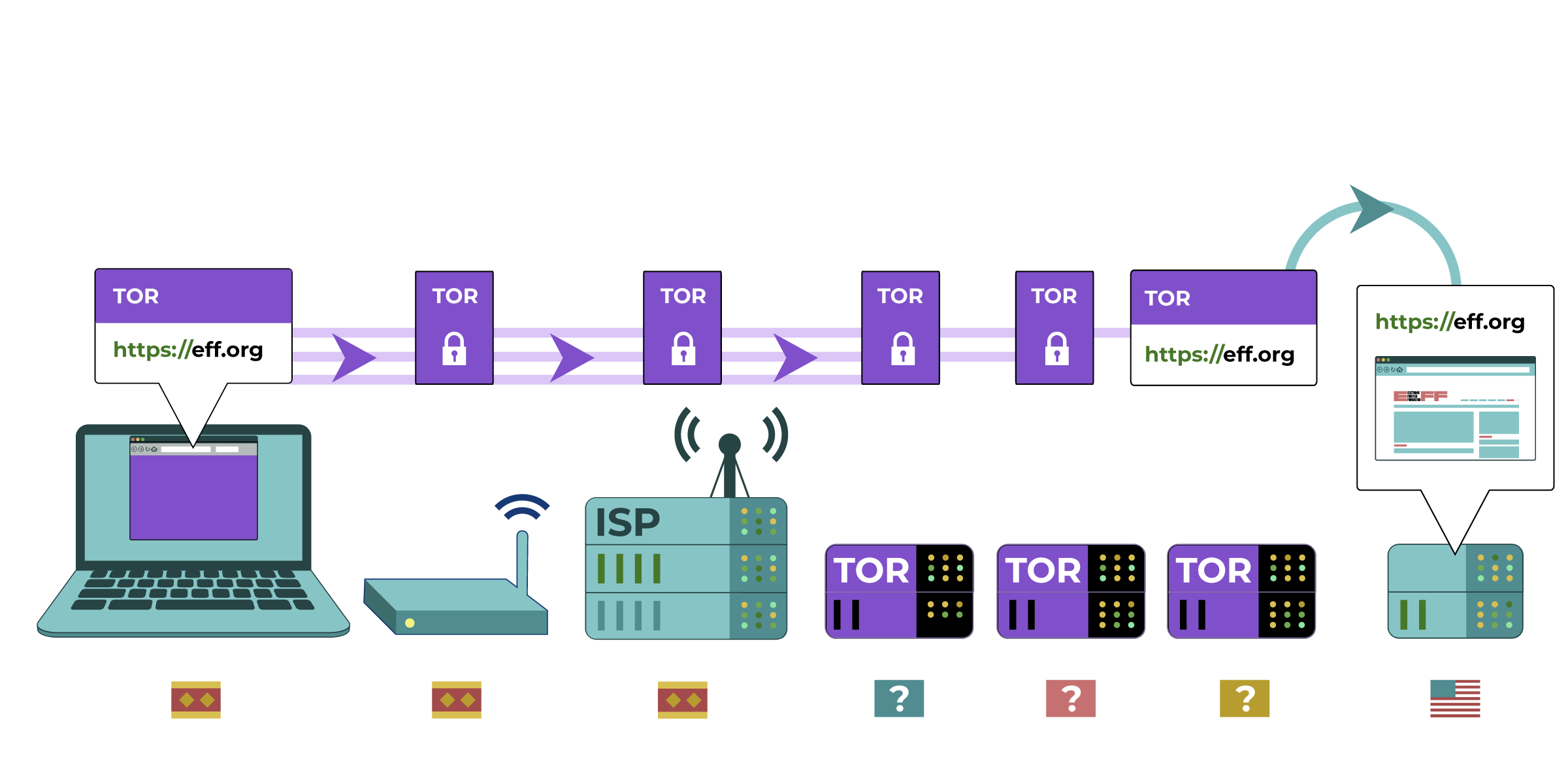

Tor ブラウザの使用

プロトコルまたはポートのブロック、IP アドレスのブロック、DNS ブロックが発生した場合、または VPN で検閲を回避できない場合は、Tor ブラウザが役立つ場合があります。Tor には、さまざまな種類の検閲を回避するためのいくつかのオプションがありますが、ネットワークのアクティビティを見ることができる人は、あなたが Tor を使用していることを知ることができます。

Tor は、ウェブ上で匿名性を確保するために設計されたオープンソースのソフトウェアです。Tor ブラウザは、Tor 匿名ネットワーク上に構築されたウェブブラウザです。Tor はウェブの閲覧トラフィックをルーティングする方法により、検閲を回避することも可能です。

コンピュータは Tor を使用して eff.org に接続します。Tor は、世界中のさまざまな個人や組織によって運営されている複数の「リレー」を介して接続をルーティングします。最後の「出口リレー」が eff.org に接続します。ISP は、あなたが Tor を使用していることを認識できますが、あなたがどのサイトにアクセスしているかを簡単に確認することはできません。同様に、eff.org の所有者は、Tor を使用している誰かがそのサイトに接続したことを認識できますが、そのユーザーがどこから接続しているかはわかりません。

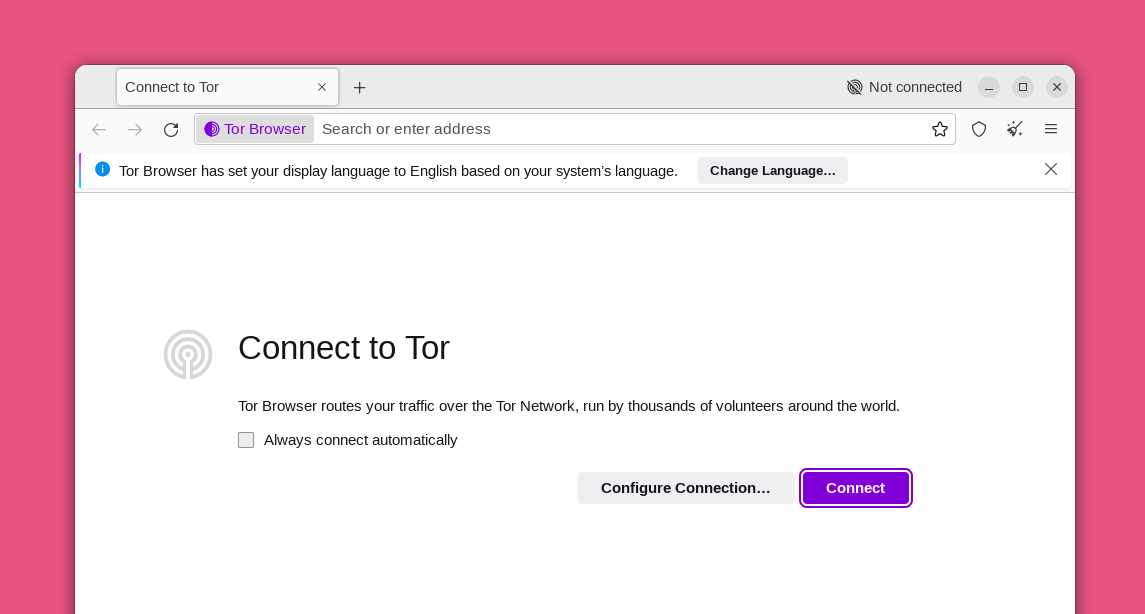

Tor ブラウザを初めて起動したら、「接続の設定…」ボタンをクリックして接続設定を手動でカスタマイズするか、「接続」をクリックして開始してください。

Tor は、一部の国の検閲をバイパスするだけでなく、適切に設定すれば、自国のネットワークを盗聴する敵対者からあなたの身元を保護することもできます。ただし、速度が遅く、使用が難しいため、あなたのネットワーク活動を閲覧できる者は、あなたが Tor を使用していることに気付く可能性があります。

何らかの理由で Tor がブロックされている場合、「接続アシスト」機能を使用すると、あなたの現在地に基づいて「ブリッジ」を選択することができます。

Linux、macOS、Windows、およびスマートフォンで Tor を使用する方法をご覧ください。

注:Tor ブラウザは、公式ウェブサイトからダウンロードしてください。

メッセージングアプリにプロキシサーバーを使用する

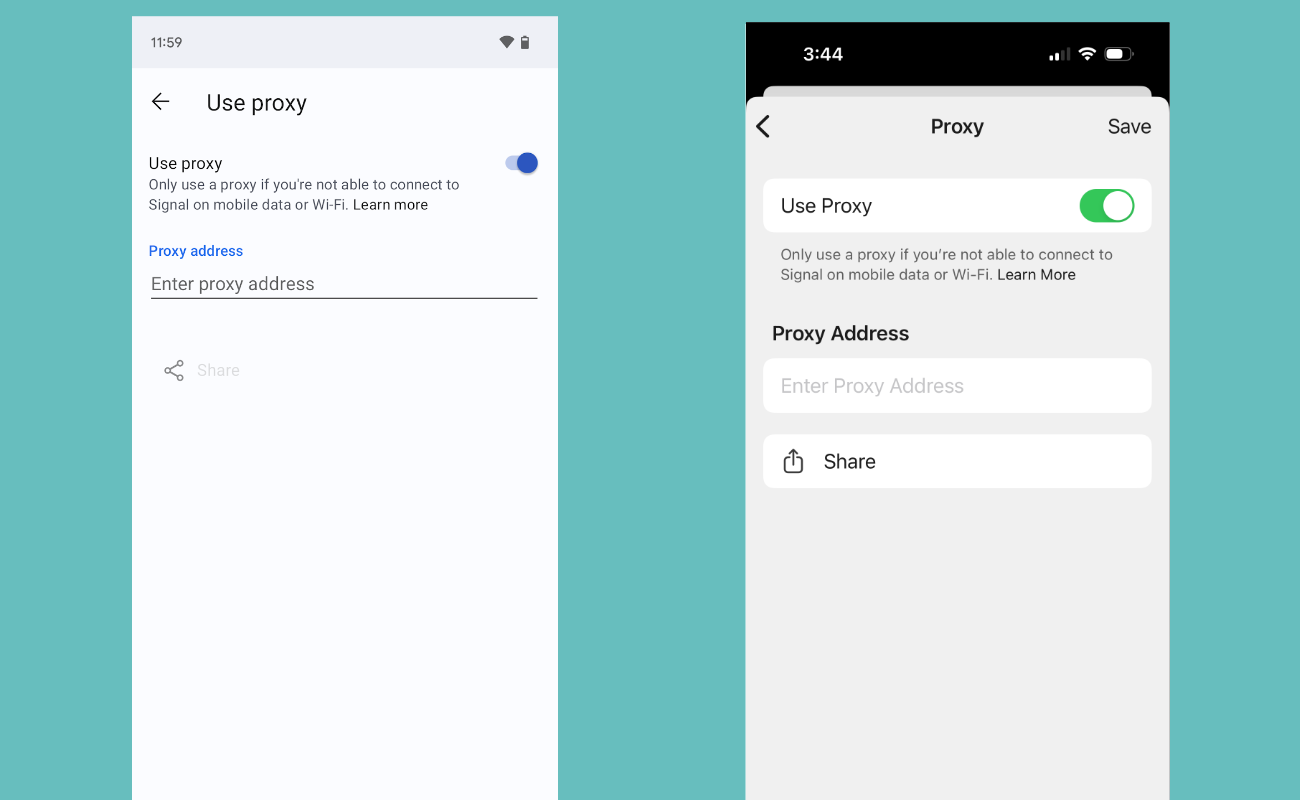

お住まいの地域で WhatsApp や Signal などの安全なメッセージングアプリにアクセスできない場合は、プロキシサーバーを使用して一部の検閲を回避できる場合があります。これにより、アプリがブロックされている場合でも、他のユーザーと通信できるようになります。これらのプロキシサーバーはボランティアによって運営されていますが、通信はエンド・ツー・エンドで暗号化されるため、プロキシサーバーを運営している者を含め、誰もメッセージの内容を見ることができません。ただし、プロキシプロバイダはあなたの IP アドレスを見ることができます。

Signal および WhatsApp でプロキシサーバーを使用する方法をご覧ください。

https://ssd.eff.org/module/understanding-and-circumventing-network-censorship