Howdy! How can we help you?

-

EFF_自己防衛マニュアル23

-

気候変動1

-

ブラウザ13

-

戦争56

-

ヘイトスピーチ18

-

偽情報、誤情報18

-

ジェンダー4

-

国家安全保障19

-

fediverse22

-

alternative_app20

-

デジタルセキュリティツール42

-

国内の監視社会化と反監視運動22

-

VPN16

-

GIFCT2

-

政府・国際機関の動向89

-

スパイウェア24

-

OS関係8

-

教育・学校9

-

監視カメラ17

-

労働現場の監視9

-

プライバシー224

-

デジタルID(マイナンバーなど)16

-

GPS2

-

AI90

-

オリンピックと監視社会7

-

文化14

-

労働運動18

-

リンク集12

-

金融監視2

-

COVID-19と監視社会18

-

検閲114

-

海外動向446

-

オンライン会議システム7

-

暗号化98

-

アクティビストとセキュリティ34

-

ビッグテック、大量監視254

-

SNSのセキュリティ21

-

共謀罪1

-

メールのセキュリティ35

-

Articles1

(OONI)ウクライナ戦争でロシアに新たなネットのブロックが出現。OONIネットワーク計測による分析

(訳者前書き)以下に訳出したのは、インターネットの検閲を検出し表現の自由とアクセスの権利を確保するために活動しているOpen Observatory of Network Interference(OONI)のサイトに掲載されたウクライナ戦争に伴なうインターネットの検閲やアクセス規制、アクセス遮断についての詳細なレポートです。主にロシア国内が中心ですが、西側諸国もまた偽情報を理由にロシア側からの発信を遮断する方向にあり、「検閲戦争」に発展しかねないと警告しています。

ウクライナ戦争でロシアに新たなネットのブロックが出現。OONIネットワーク計測による分析

マリア・キシノウ、アルトゥーロ・フィラスト2022-03-07

紛争時には情報統制が行われることが知られているが、2022年2月24日に発生したウクライナ侵攻を受け、ロシアではまさにそのような事態が発生している。

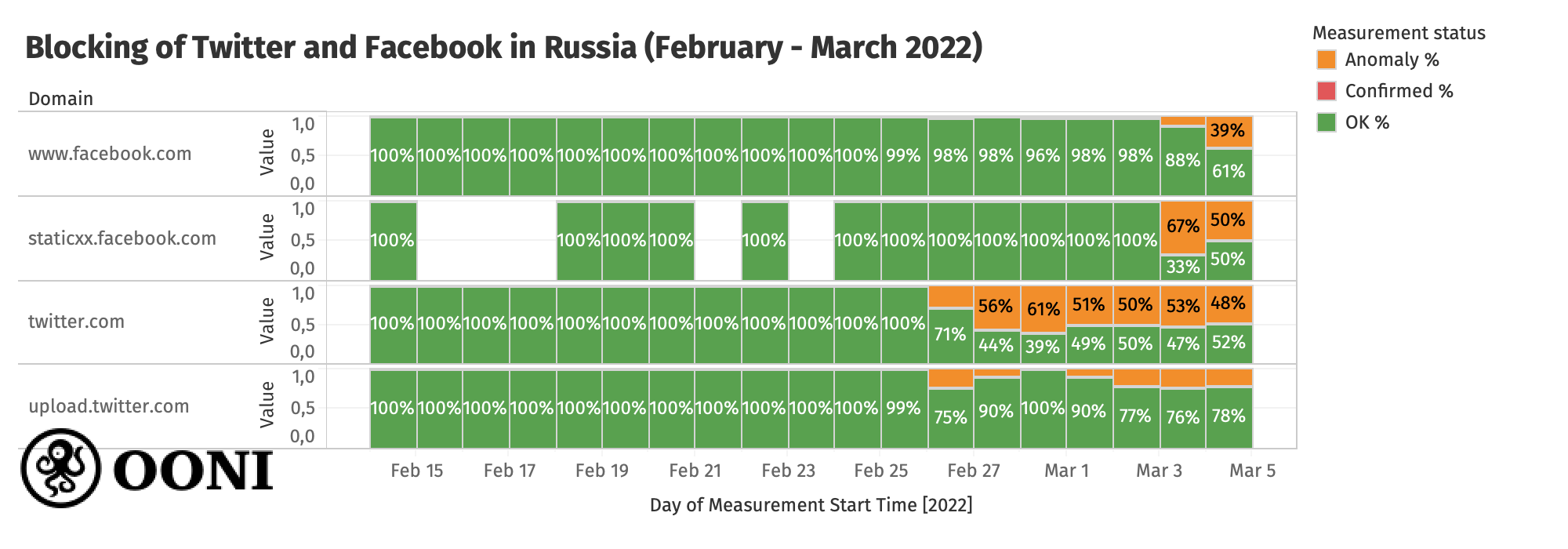

ここ数日、ロシアから収集したOONIのネットワーク測定データによると、多くのインターネットサービスプロバイダ(ISP)が、いくつかのニュースメディアのウェブサイトや、ウクライナで捕虜になり死亡したロシア兵に関する情報を共有するウェブサイト(200rf.com)へのアクセスをブロックし始めたことがわかった。また、OONIのデータによると、ロシアのISPは2022年2月26日にTwitterへのアクセスを制限し始め、2022年3月4日までにブロックに切り替え、その時点でFacebookへのアクセスもブロックし始めた。ロシアにおける検閲は一般に分散的に実施されており、ブロックはすべてのネットワークで観察されるわけではなく、ISPはさまざまな異なる検閲手法を採用している。

このレポートでは、OONIのネットワーク測定データに基づき、ロシアで最近発生した新たな検閲事象の詳細な分析について紹介する。

主な調査結果

●メディアの検閲 ロシアは最近、ロシアの独立系ニュースメディアのウェブサイト( Dozhd や New Timesなど)や外国のニュースメディアのウェブサイト(BBC、Deutsche Welle,、Russian version of Voice of America、Russian service of Radio Libertyなど)へのアクセス遮断を開始した。

●捕虜となり死亡したロシア兵に関するウェブサイトのブロッキング。ロシアは、ウクライナで捕虜となり殺害されたロシア兵に関する情報を共有するために、ウクライナ内務省の代表者が作成した200rf.comへのアクセスを遮断した。

●Twitterの集中的なスロットリング[アクセス制限]。OONIのデータによると、2022年2月26日から2022年3月4日の間に、ロシアでtwitter.comへのアクセスがスロットルされたことが示されている。twitter.comのスロットリングは、ロシア国内のすべてのISPで同時刻(2022年3月4日UTCの~08:00)に停止したようなので、集中的に行われたものと思われる。さらに、twitter.comへの干渉は、2022年3月4日にスロットリングから(RSTパケットの注入による)ブロッキングに変更されたようだ。[訳注:RSTパケット。TCPで接続を中断・拒否する際に送られるパケット。TCPヘッダの制御フラグでRSTフィールド(RSTフラグ)が1にセットされたパケットのこと。接続要求を拒絶したり、確立された接続を一方的に切断する際に送られる。IT用語辞典]

●FacebookとTwitterのブロッキング。OONIのデータによると、2022年3月4日までにロシアでfacebook.comとtwitter.comへのアクセスが(主にRSTパケットの注入によって)ブロックされたことが示されている。

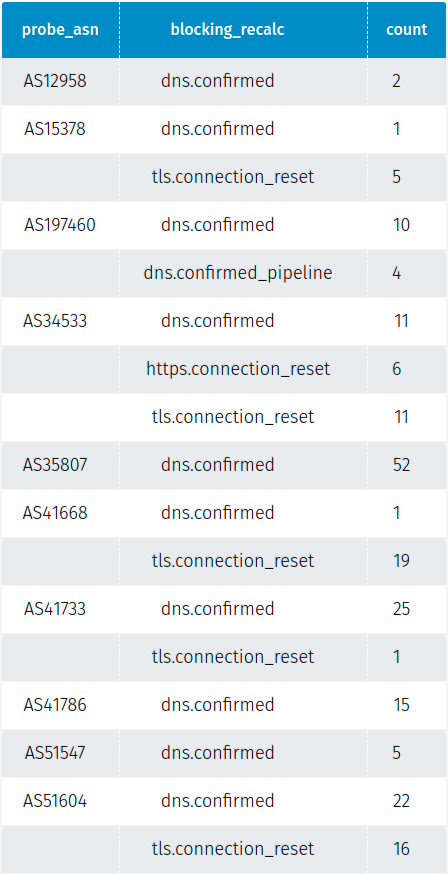

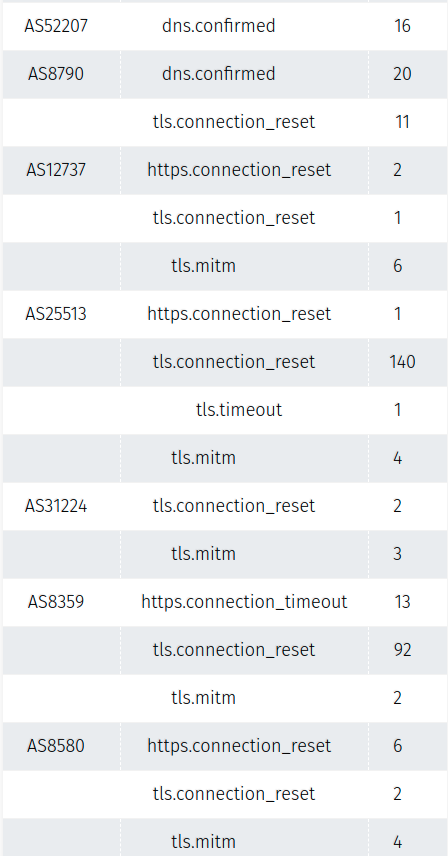

●分散化された検閲。ロシアの各インターネットサービスプロバイダー(ISP)は、政府が義務付けたブロックを独自に実施する責任を負っている。その結果、ロシア国内のすべてのネットワークでブロックが実装されているわけではなく、ISPごとに異なる検閲手法を採用しているため、インターネット検閲の実装方法にはばらつきが見られる。ISPによっては、複数の技術を同時に使用してブロックを実施し、回避を困難にしているところもある。

●検閲の手法の違い。ウェブサイトをブロックするために、OONIのデータによると、ロシアのISPは(スロットル以外の)次のような検閲技術を採用している。

- DNS操作、場合によってはブロックページへのリダイレクト

- ブロックページを提供するHTTP中間者

- TLS中間者

- TLSハンドシェイク中のClientHelloの後にRSTパケットを注入する(最も一般的な方法)。

- TLS ハンドシェイク中の ClientHello の後に、セッションをタイムアウトさせる。

- TLSハンドシェイク中のClientHelloの後に接続を終了する。

背景

2022年2月24日、ロシアがウクライナに侵攻し、現在軍事作戦が進行中だ。両国の紛争は8年前(2014年2月)、ロシアがウクライナからクリミア半島に侵攻し併合したことに端を発している。その後、ウクライナ東部のドンバス地方で戦争が起こり(現在も継続中)、ロシアの分離主義団体がロシア軍の支援を受けている。この紛争には長年にわたり、サイバー戦争も絡んでおり、ロシアとウクライナの双方から一連のサイバー攻撃が仕掛けられたと言われている。

今回のウクライナへの本格的な侵攻に至るまで、ウクライナ政府や銀行のウェブサイトに対してDDoS攻撃が行われ、米国当局はロシアによるものだとしたが、ロシア政府は関与を否定している。また、ロシアはウクライナの複数の組織のマシンを対象にデータワイパー型マルウェアdata-wiper malwareを仕掛けたと非難されている。一方、ハッカー集団「Anonymous」はロシア政府に対してサイバー戦争を宣言し、ロシア国防省のデータベースをハッキングしたのは自分の手柄だと主張している。また、ロシア国営テレビ局をハッキングしてウクライナ寄りの内容を掲載させたり、ロシア国営ニュースサイト「RT」のウェブサイト(rt.com)をダウンさせたと報じられている。戦争の中で、ウクライナは先週、いくつかのネットワークに影響を与えるインターネット停止を経験したが、全体として、同国のインターネットインフラは紛争にもかかわらず、機能し続けているようだ。

ロシアはウクライナのウェブサイト(uapolitics.com、24tv.ua、donbass.uaなど)を、ウクライナはロシアのウェブサイト( mail.ru、rt.com、gazeta.ruなど)をブロックしており、長年にわたり、ロシアとウクライナは共に地政学的検閲を行ってきた。しかし、ロシアはより広範なインターネット検閲を実施しており、多数のLGBTIQウェブサイト、政治批判を表明するさまざまなウェブサイト(ej.ru、imrussia.org、kasparov.ru、fbk.infoなど)、さらに、野党指導者のアレクセイ・ナバルヌイのウェブサイト(OONIデータでは2021年7月26日からブロックされた)もブロックしている。

最近のロシアのウクライナ侵攻後、ロシアで新たな検閲が行われたとの情報が入り始めたので、OONIのデータで裏付けを取り、このレポートで紹介する。

方法

2012年より、OONIは様々な形態のインターネット検閲を測定するために、OONI Probeと呼ばれる無料かつオープンソースのソフトウェアを開発してきた。OONI Probeは、毎月約160カ国のボランティアによって実行され、そのテスト結果はOONIによって自動的にリアルタイムでオープンデータとして公開される。過去10年間に240の国と地域の23,000のネットワークから6億7500万以上のネットワーク測定値が収集され、公表されている。

特にロシアのOONI Probeユーザーは、定期的に大量の測定値を提供しており、長年にわたりロシアの2,600のローカルネットワークから154,672,256の測定値を提供している。毎日、ロシアから新しい測定値が収集され、リアルタイムで公開されている。この研究の分析は、過去1カ月間にロシア(およびヨーロッパ数カ国)から収集されたこれらの測定値のサブセットに基づいている。

より具体的には、このレポートでは、ウェブサイトのブロッキングを測定するために設計されたOONIのWeb Connectivityテストから収集した測定値を分析する(これらのウェブサイトはCitizen LabテストリストGithubリポジトリに公開されている)。このテストでは、2つの視点からDNSルックアップ、TCP/IP接続、HTTP GETリクエストを試みることで、Webサイトのアクセシビリティを測定している。(1)ユーザーのローカルな視点と、(2)コントロールネットワーク(検閲されていないネットワーク)の2つの視点から、DNSルックアップ、TCP/IP接続、HTTP GETリクエストの実行を試みる。両ネットワークからの結果は自動的に比較され、一致した場合、テストされたURLは「アクセス可能」と注釈される(コントロールバンテージポイントからのテストが成功した場合)。結果が異なる場合、テストされたURLは「異常」と注釈され、ブロッキングの可能性を示すシグナルとなる可能性がある。

異常が発生した理由に応じて、異常測定は自動的にDNS、TCP/IP、HTTP diff、またはHTTP障害の異常として注釈が付けられる。たとえば、DNSルックアップが、制御側の視点から解決されたものとは異なるIPアドレスに解決された場合、測定値は「DNS異常」として注釈され、これはDNS改ざんの兆候である可能性がある。

しかし、誤検出が発生する可能性がある。そのため、テストしたネットワークにおいて、テストしたURLが常に大量の異常な測定値を示しているかどうか(正常な測定値と比較して)を判断するために、異常な測定値を総合的に判断する。テストされた URL が大量の異常を示す場合、ブロッキングの可能性を示すより強いシグナルを提供する可能性がある。異常の種類が一貫している場合(例えば、テストされたネットワーク上で常にDNSの異常を示す)、検閲の可能性についてさらに強いシグナルを提供する(DNSハイジャックなど、特定の検閲技術の使用を示唆しているためだ)。しかし、異常な測定値を集約するだけでなく、異常な測定値に関連する生データを分析して、テストの一部として発生した特定のエラーを特定し、テストされたURLがどのようにブロックされる可能性があるかについての洞察を提供する。

私たちの現在のヒューリスティックに基づき、ブロックページが提供された場合、ウェブサイトのブロックを自動的に確認し、そのブロックページのフィンガープリントをデータベースに追加している。また、インターネット検閲の実施に関連することが知られているIPアドレスを含むDNS回答に基づいて、ウェブサイトのブロッキングを自動的に確認する。その他の検閲については、OONI データを分析して異常な測定値を集計し、その異常がなぜ、どのように発生したかを特定し、ブロッキングの可能性がある他の事例についての洞察を提供する。

インターネットの自由のコミュニティが私たちの分析から利益を得られるように(そして迅速な対応努力を支援するために)、私たちはユーザーがOONIデータの集計ビューに基づいてカスタムチャートを作成することを可能にする測定集計ツールキットMeasurement Aggregation Toolkit(MAT)を構築している。このレポートでは、MATから生成されたチャートを使用している。

OONI には現在、スロットリングを自動的に測定するために特別に設計された手法はないが、Web Connectivity 測定の生データの network_event キーを分析することで、スロットリングの可能性を推測することが可能だ。本レポートの以下のセクションで、分析の結果を共有する。

調査結果

ウクライナ侵攻後、OONIのデータからロシアが以下のことを開始したことがわかる。

●複数のニュースメディアサイトのブロッキング

●捕虜となったロシア兵や死亡したロシア兵に関する情報を共有するウェブサイト(200rf.com)のブロック

●Twitterの中央集権的なスロットリング(2022年2月26日~2022年3月4日の間)

●FacebookとTwitterのブロッキング(2022年3月4日以降)

しかし、これらの検閲事象は、ロシア国内のすべてのネットワークに存在するわけではない。

ロシアはインターネット検閲を分散的に実施しており、ロシア国内のすべてのインターネット・サービス・プロバイダー(ISP)が、政府が義務付けたブロックを独自に実施する責任を負っているためだ。その結果、ロシア国内のすべてのネットワークでブロックが実装されているわけではなく、ISPによって異なる検閲手法が採用されているため、ロシア国内でのインターネット検閲の実施方法にはばらつきが見られる。

ウェブサイトをブロックするために、OONIのデータは、ロシアのISPが以下の検閲技術を採用していることを示している。

●DNS操作、場合によってはブロックページへのリダイレクト

●ブロックページを提供するHTTP中間者man-in-the-middle

●TLS 中間者

●TLSハンドシェイク中のClientHelloの後にRSTパケットを注入する。

●TLS ハンドシェイク中の ClientHello の後に、セッションをタイムアウトさせる。

●TLS ハンドシェイク中の ClientHello の後に、接続を閉じる。

私たちが実装している最も一般的な方法(それに依存しているISPの数)は、TLSハンドシェイク中のClientHelloの後にRSTパケットを注入することだ。DNSベースのフィルタリングも非常に普及している。

ロシアでは、インターネット検閲がプロバイダーによって異なるだけでなく、OONIのデータは、検閲がASN内でどのように実施されるかも異なる可能性があることを示唆している。テストされたウェブサイトに対してブロックページが提供されている(それによってブロックが確認される)いくつかのネットワークで、同じネットワークから(同じ日に)収集された他の測定値が、同じサイトにアクセスできることを示しているのがわかる。このことから、一部のネットワークでは、ウェブサイトのブロッキングがASNレベルで一貫して実施されているわけではなく、同一ネットワーク内でその実施状況が異なる可能性がある。また、ISPによっては、複数の手法を同時に用いてブロッキングを実施し、回避を困難にしているケースもある。

しかし、ウクライナ戦争の中で検閲を強化したのはロシアだけではない。EUによるロシア国営メディアへの制裁を受け、ギリシャやフランスなどヨーロッパの数カ国は最近、RT(Russia Today)やSputnik Newsのウェブサイトへのアクセスをブロックするようになった。ロシアとEUはともに、こうした新たな検閲は誤報の拡散を抑えるためという理由で行っていると主張している。

ロシア

ニュースメディアサイトのブロッキング

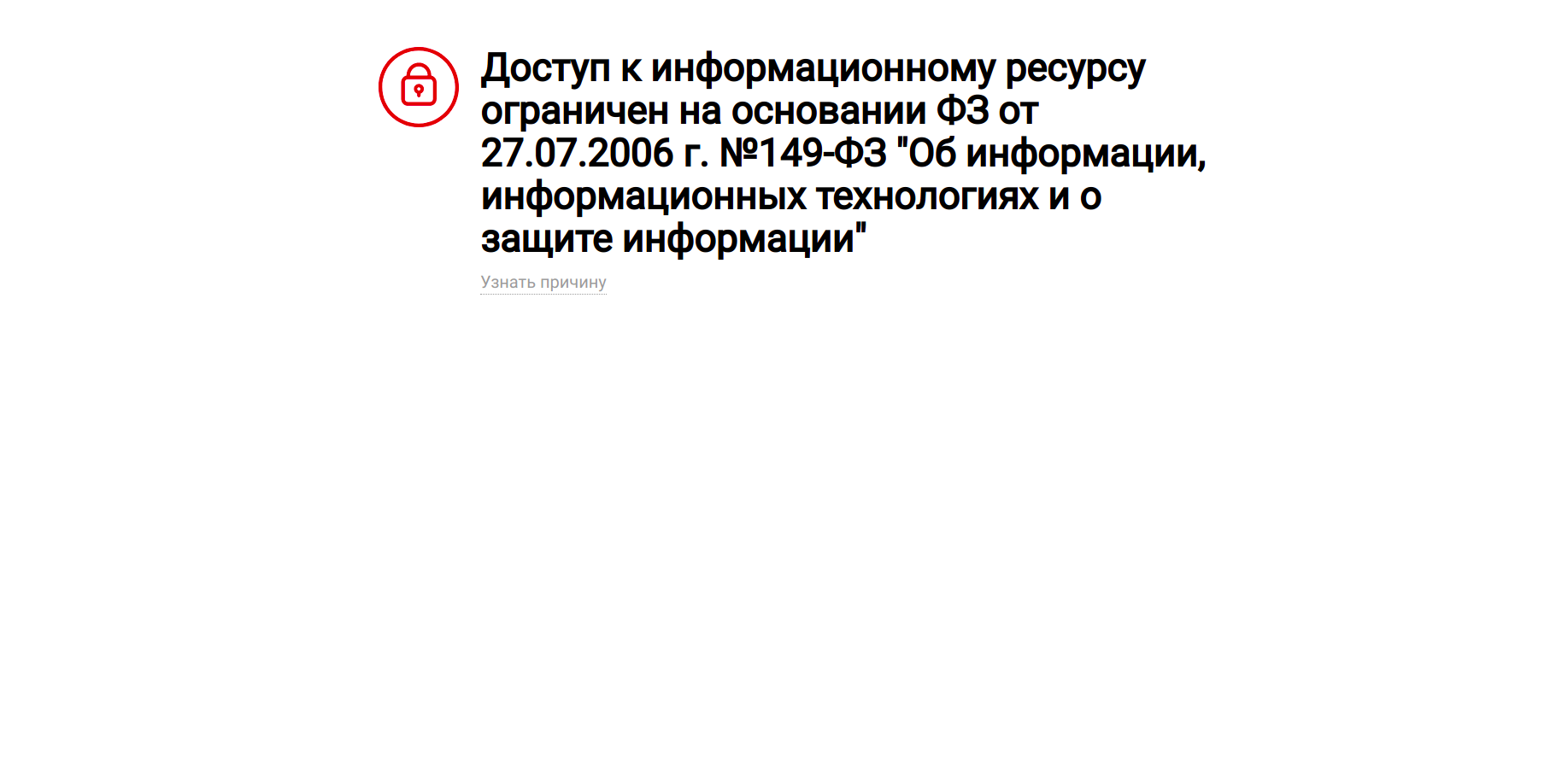

2022年2月24日、Roskomnadzorは、報道機関には「ロシアの公式情報源から受け取った情報およびデータのみを使用する」義務があると主張する声明を発表した。同声明において、Roskomnadzorはメディアに対し、「故意に虚偽の情報を流布した場合、ロシア連邦行政犯罪コード第13条第15項に基づき、最高500万ルーブルの行政罰という形で責任を負う」ことを念押ししている。また、インターネット上で虚偽の情報を流布した場合、連邦法第149-FZ号(「情報、情報技術および情報保護に関する」)第15条第3項に基づき、Roskomnadzorによってそのような資料が直ちにブロックされると警告している。

2022年3月4日、Roskomnadzorは、いくつかの外国ニュースメディアのウェブサイト(BBC、 Deutsche Welle、Voice of America、Meduza、Radio Free Europe/Radio Libertyのいくつかのサービスなど)に対し、偽情報を流しているという理由でアクセスブロックを開始したと報道された。同日、ロシアは、ロシアの軍事作戦に関する虚偽の情報を流布し、ロシア軍の信用を失墜させ、反ロシア制裁を要求した者に対して、最高15年の実刑判決を含む高い罰則を導入するロシア刑法修正法案を採択した。このため、西側メディアはジャーナリストを保護するために、ロシア国内からの取材や放送を停止している。BBCのティム・デイヴィー事務局長は、この法律がロシアにおける「独立したジャーナリズムのプロセスを犯罪化するように見える」と述べたと報道されている。

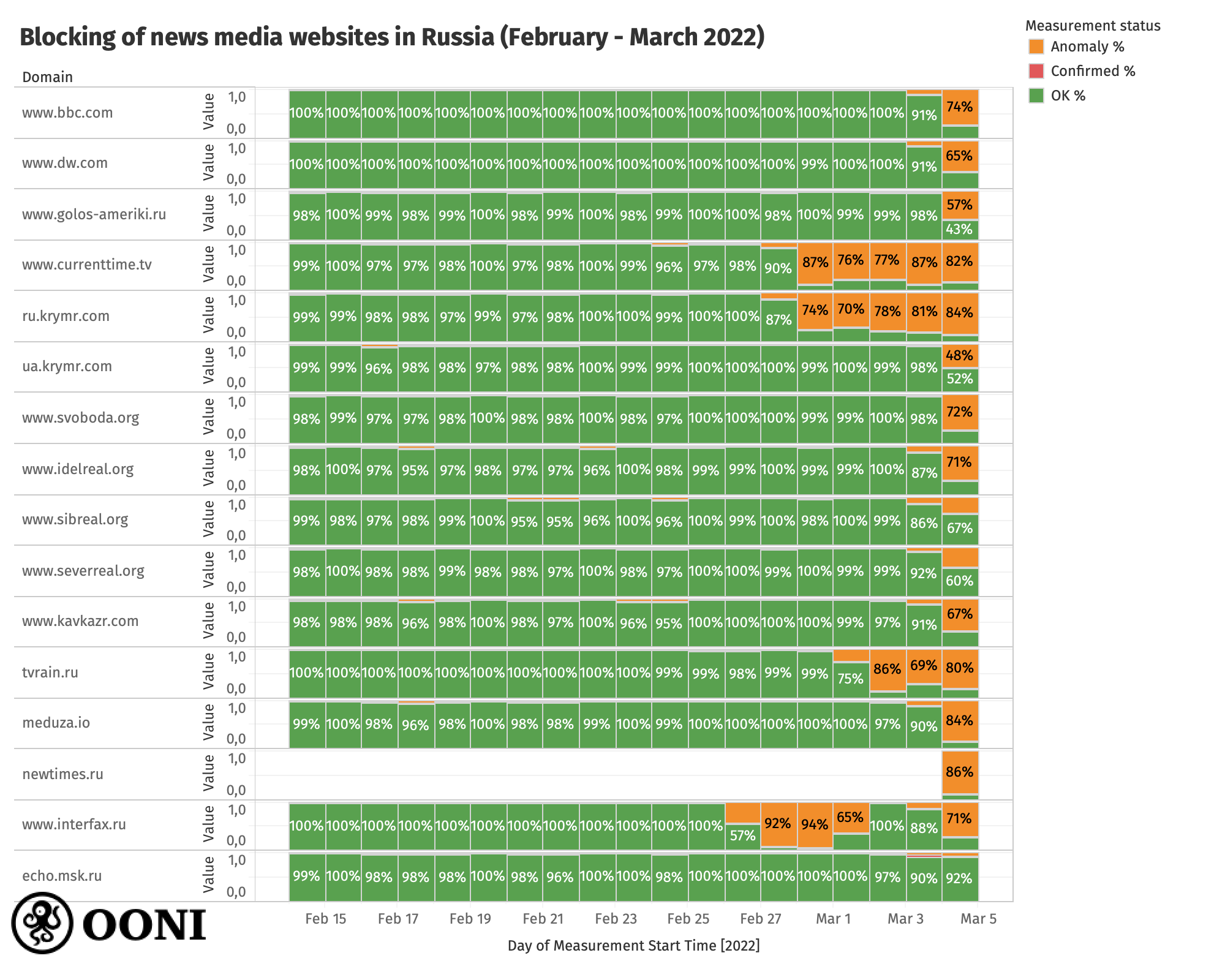

OONIのデータから、ロシアにおけるメディアウェブサイトのブロッキングを観察することができる(下表)。

上図は、ウクライナ侵攻(2022年2月24日開始)に伴い異常が発生したニュースメディアサイトのテストに関連し、ロシアで収集したOONI測定値(2022年2月から2022年3月まで)を集計したものだ。指定されたドメインと日の各バーは、すべてのネットワークで集約された所定のステータス(異常、確認済み、OK)の測定値の割合を表している。

上のグラフから明らかなように、これらのメディアウェブサイトは先月、ロシア国内のほぼすべてのテスト済みネットワークでアクセス可能(つまり緑)であることが確認され、ウクライナ侵攻後にブロックの兆候(オレンジで示された「異常」)が現れ始めたにすぎない。また、一部のネットワークではアクセス可能であったことから、これらのメディアウェブサイトはロシアのすべてのテスト済みネットワークでブロックされているわけではないことも明らかだ。

さらに、私たちの分析(上図)では、ニュースメディアウェブサイトのブロッキングが異なる日に開始されていることが示されている。まず、Current Time TV (currentime.tv), Crimea Realities (ru.krymr.com)、Interfax (infax.ru)のブロッキングが観察され、これは2022年2月27日に開始されたようだ。OONIのデータが示唆する)ブロックのタイミングは、Radio Free Europe/Radio Liberty(RFE/RL)も裏付けており、2022年2月28日にcurrentime.tvとru.krymr.comのブロックについて声明を発表している。その後、2022年3月1日にtvrain.ruのブロッキングが開始されたことが確認されている。上のグラフにある他のメディアのウェブサイトのブロッキングは、2022年3月3日から4日の夜に開始されたようだ。

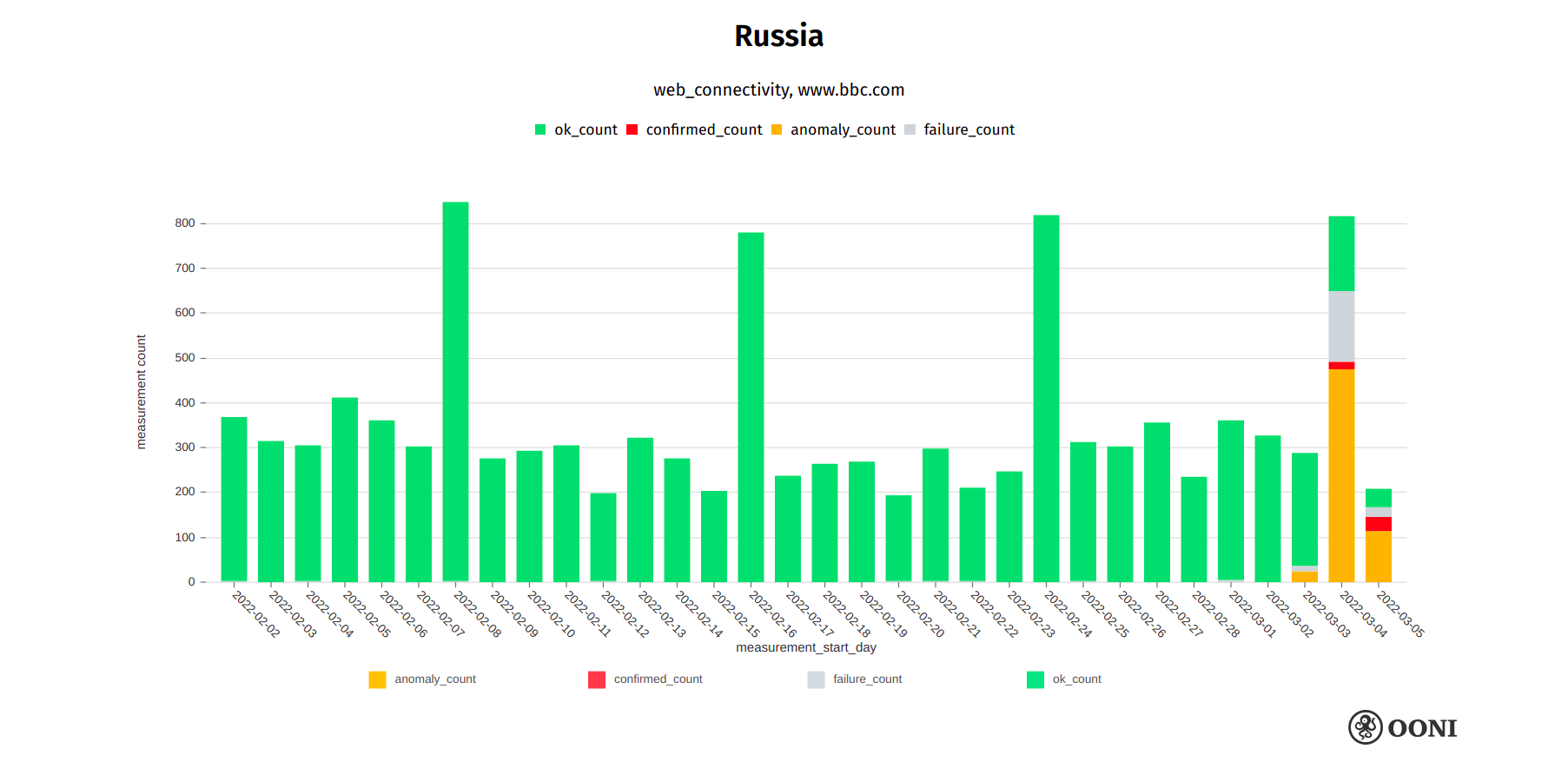

BBC

2022年3月4日、ロシアのISPがBBCへのアクセスをブロックし始め、ロシアではBBCのウェブサイトが通常の17%しか利用できなくなったと報じられた。

これはOONIのデータで裏付けされている。2022年3月3日21:34 UTCに、ロシアから収集されたOONIの測定値がBBCのブロッキングの最初の兆候を示しはじめた。2022年3月4日、ロシアの複数のネットワークで行われたbbc.comのテストから得られたほとんどのOONI測定値は、以下の図のように、ブロッキングの兆候を示した。

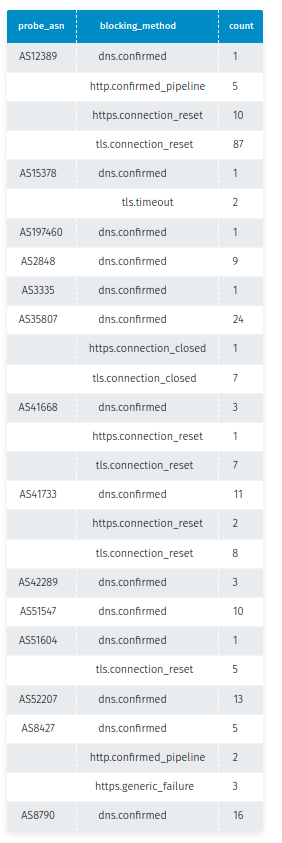

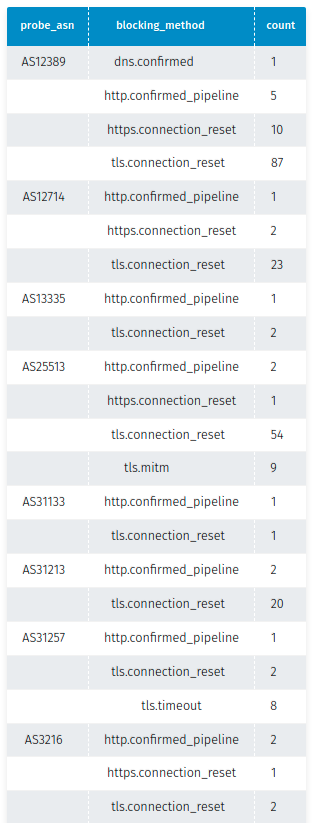

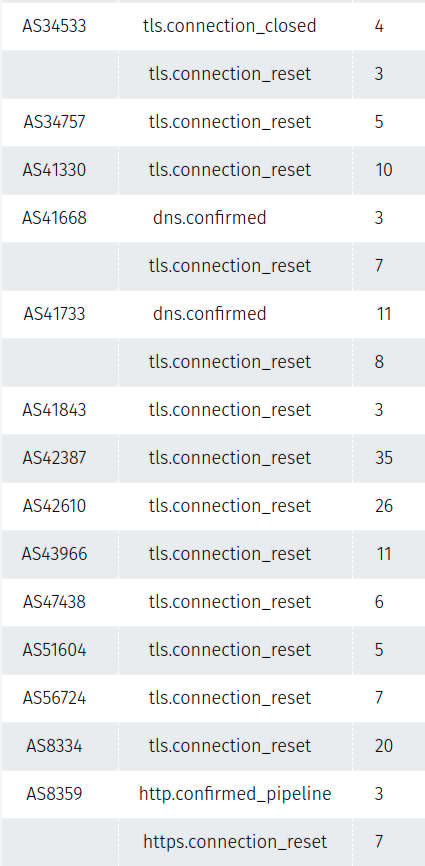

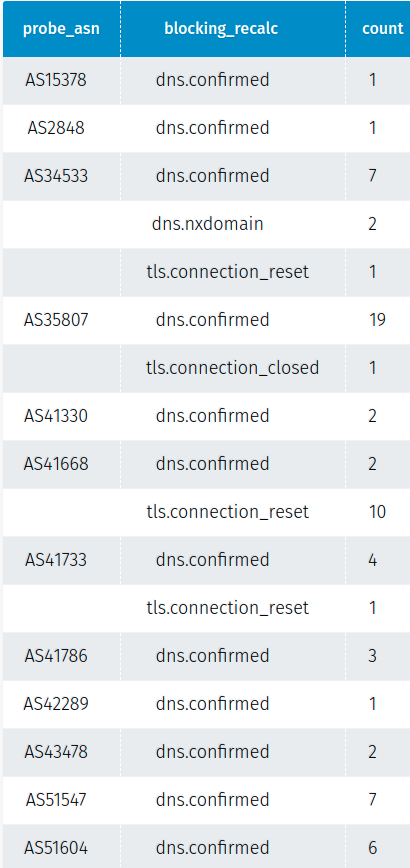

ロシアにおけるbbc.comのOONI Probeテストでは、異なるISPが異なる検閲手法でサイトへのアクセスをブロックしており、ロシアの一部のネットワークではbbc.comがまだアクセス可能であることが示されている。

OONIデータに基づき、ロシアの以下の17のネットワークでbbc.comのブロッキングを自動的に確認することができる。AS34533、AS31213、AS48642、AS3216、AS13335、AS8492、AS3113、AS31257、AS25513、AS42668、AS8402、AS8427、AS8359、AS50542、AS41733、AS12389、As52207 これらのネットワークでは、インターネットユーザーが bbc.com にアクセスしようとすると、ブロックページが示されることが OONI のデータで示されている。

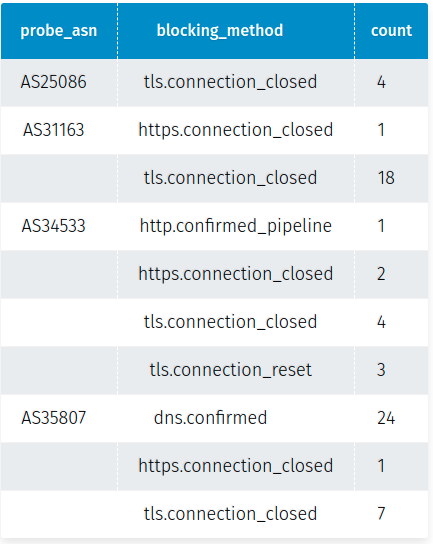

次の表に示すように、14の異なるネットワークでDNSベースの干渉を観測している。

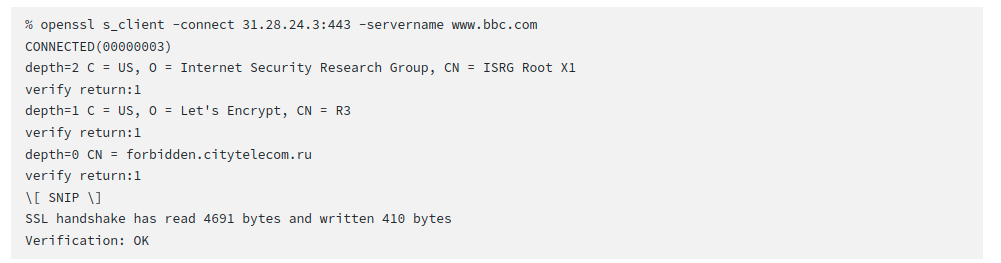

AS12389のようないくつかのネットワークでは、3つの異なる方法を用いてブロッキングが実施されていることに気づく。たとえば、2022年3月4日に収集されたOONI測定を見ると、DNSクエリが一貫性のない結果(ブロックページを提供することが知られているIP 31.28.24.3)を生成していることがわかる。しかし、プローブが www.bbc.com のSNIを使って 31.28.24.3 とTLSハンドシェイクを実行すると、RSTパケットが注入されたことが確認できる。イタリアの非ローカルな視点からTLSハンドシェイクを成功させることができたので、認識できないSNIが提示された場合のこの動作が宛先ホストのものである場合は除外している。

このことから、フィルタリングを実施するために複数のブロック技術が同時に採用され、回避の試みが困難になっていると結論づけられる。この具体例では、このようなネットワークのユーザーが暗号化された DNS トランスポート(例:DNS over HTTPS)を使用してブロックを回避することだけでは十分ではない。

ロシアの17のネットワークでは、HTTPリクエストを実行する際に、私たちのデータ処理パイプラインによって知られているブロックページが提供されていることがわかります。

測定結果が http.confirmed_pipeline とマークされた場合、DNS クエリの結果が一貫しているにもかかわらず、既知のブロックページが表示されることを意味する。これは、使用されている技術が何らかの形の透過型 HTTP プロキシである可能性が高いことを意味している。

また、このケースでは、多くのネットワークで、tls.connection_resetタイプのブロックイベントの存在を確認することができる。これは、透過型プロキシを使用した HTTP ブロッキングだけでなく、TLS 改ざんを使用した HTTPS ブロッキングが存在することを示すものだ。

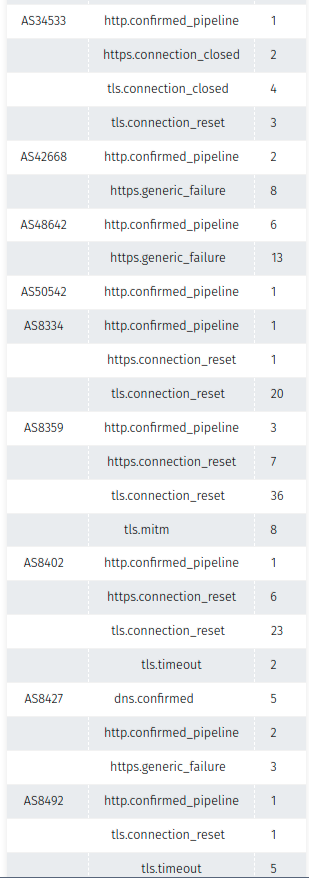

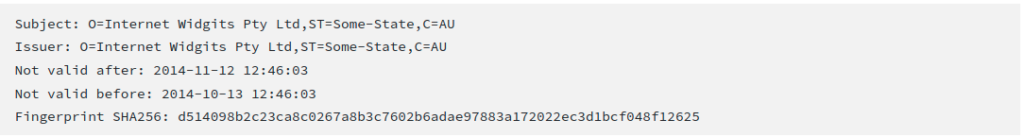

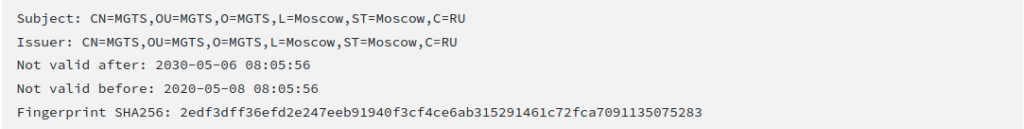

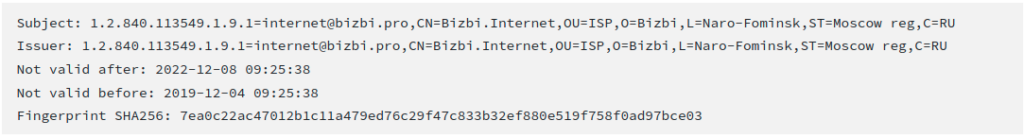

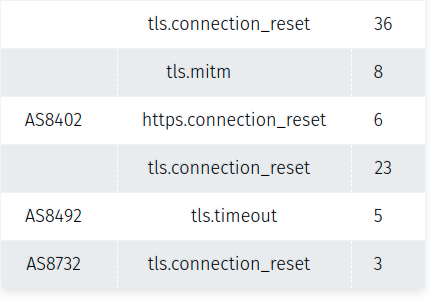

ロシアの6つのネットワークで、TLS man-in-the-middleの存在が以下のように確認された。

これらは、DNSの応答は一貫していたが、TLSハンドシェイクを実行しようとしたときに、提示された相手証明書チェーンが有効でなかったケースである。提示された証明書チェーンには、すべて1つの自己署名入り証明書が含まれていた。

ネットワーク AS202422、AS31286、AS8359、および AS8580 では、同じ証明書が次のメタデータとともに提示されていることがわかる。

しかし、ネットワークAS25513とAS8359(これもMTSに属する)では、異なるTLS証明書が見られる。

同じASネットワーク(AS8359)から来た2つの異なる測定値が、異なるTLS証明書に遭遇しているのは興味深い。これは、同じASネットワーク内の内部ルーティングの違いによるものと思われる(つまりこれは、異なるISPという点だけでなく、ISP内の異なる経路という点でも、ロシアにおける検閲の非中央集権的性格が強く表われている)。

最後に、ネットワークAS42511上で、以下の証明書を確認している。

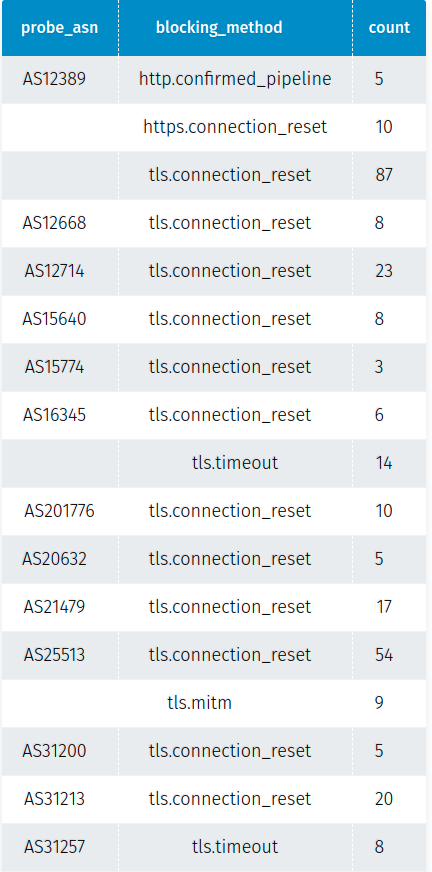

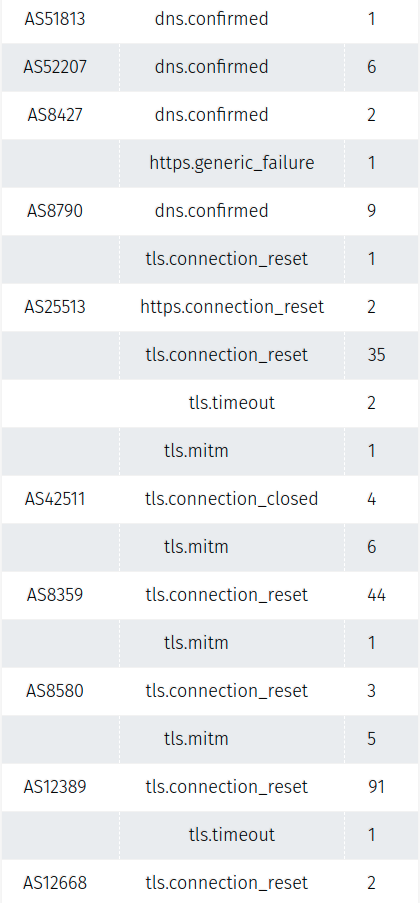

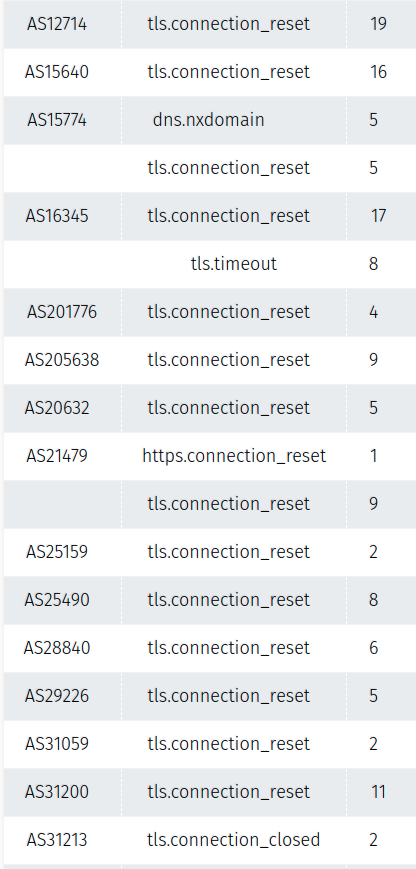

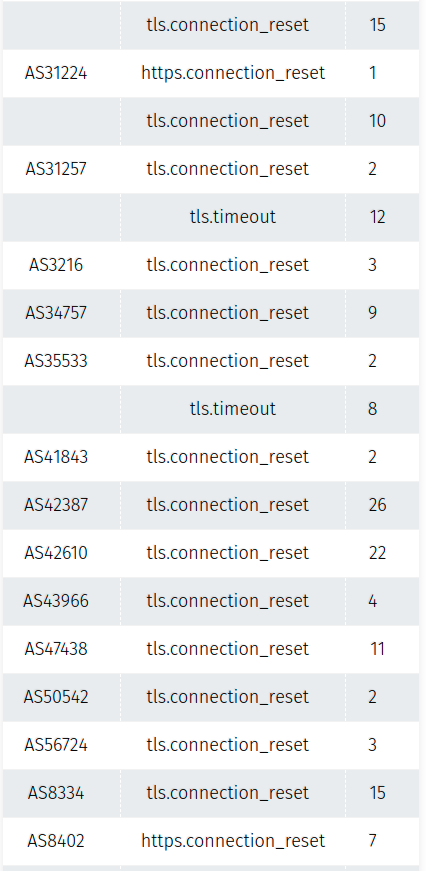

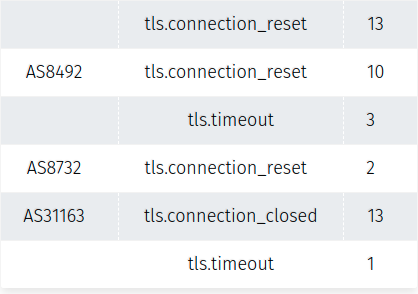

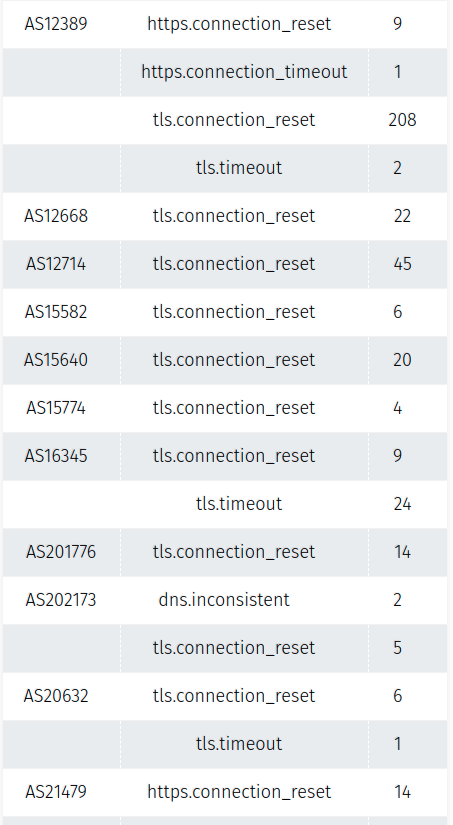

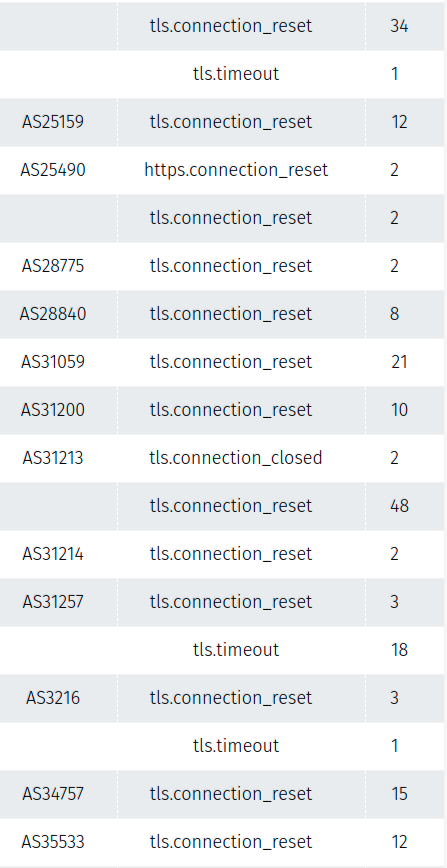

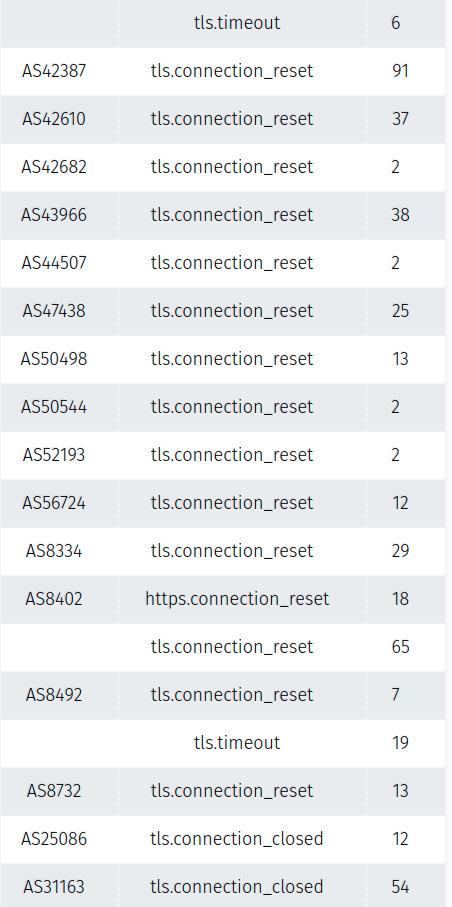

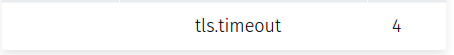

次に、TLSハンドシェイク中に接続がリセットされたことを示す測定値の内訳を調べる。分析対象は、分析期間中に少なくとも 3 回の接続リセットエラーが確認されたネットワークに限定している。

このブロックパターンは、以下の表に示すように、合計 30 の異なるネットワークで確認されている。

この結果から、このブロック手法が最も普及していると思われる。tls.connection_reset ブロック手法の判定は、OONI Web Connectivity 測定値の network_events キーを分析し、TLS ハンドシェイク中の最初の書き込み操作(SNI フィールドを含む ClientHello)に続く connection_reset 障害イベントを探すことによって生成されたものだ。

これは、SNIベースでブロッキングが発生していることを強く示している。

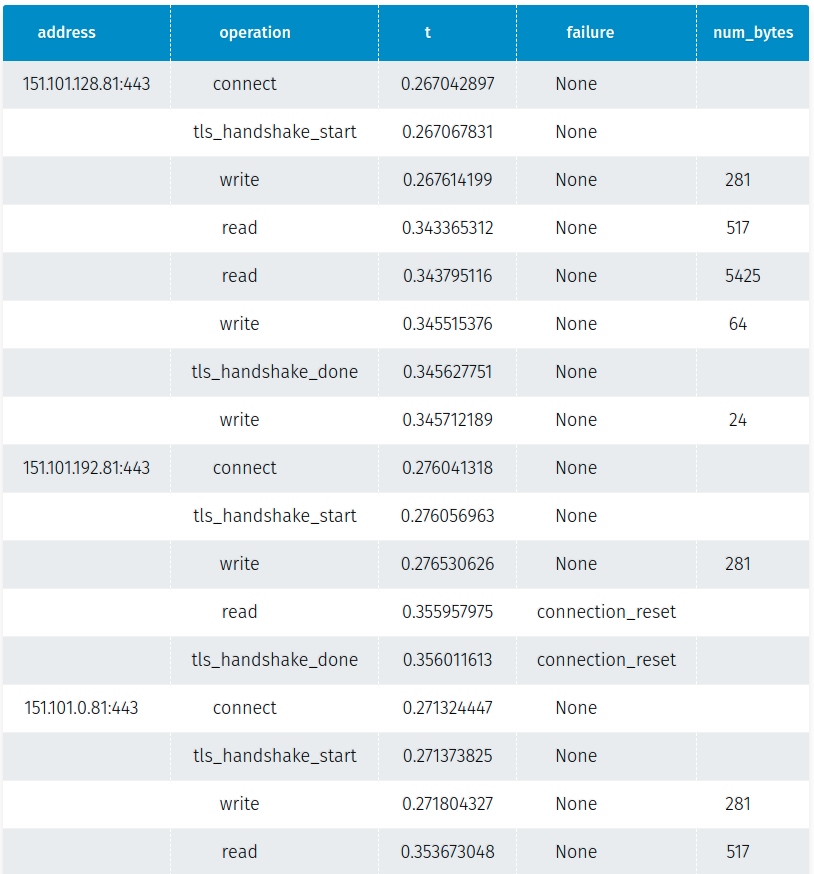

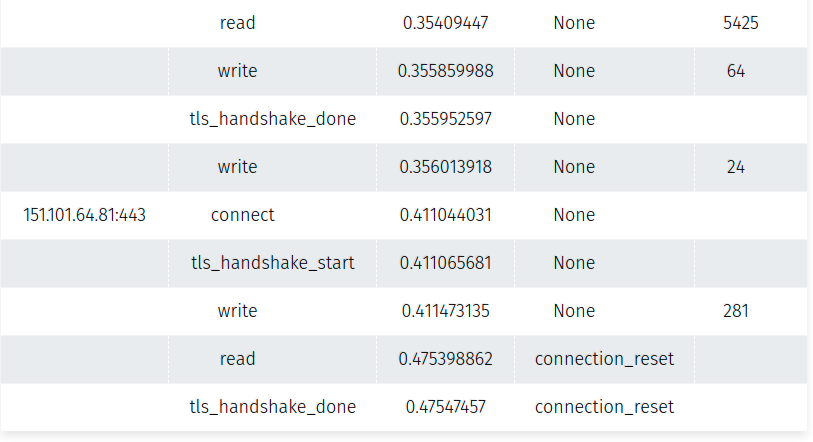

しかし、一部のネットワークでは、フィルタリングがSNIフィールドに基づくだけでなく、TLSハンドシェイクに使用されているエンドポイントにも影響されていることが確認されている。たとえば、AS12389 で同じプローブによって収集された測定値では、次のようになる。

151.101.192.81と151.101.64.81に対してハンドシェイクを行うと接続がリセットされるが、151.101.0.81と151.101.128.81に対して同じ操作を行うとリセットされない。

zapret-info(ロシアのブロックリストの公開ダンプ)によると、上記のIPはすべてwww.bbc.comに対するブロックリストに追加された。

8630:151.101.0.81 | 151.101.128.81 | 151.101.192.81 | 151.101.64.81;*.www.bbc.com;;

十分な測定範囲を持つ 4 つのネットワークでは、ClientHello を送信した後に接続が終了していることがわかる。これは、一般的にサーバーがFINパケットを使用して接続を体裁よく閉じようとする結果であるため、connection_resetとは異なる。

以下は、結果をまとめた表である。

ネットワークAS35807では、プローブが代替DNSリゾルバを使用している場合はconnection closeメソッドの使用、プロバイダのDNSリゾルバを使用している場合はDNSベースのブロッキングが確認された。

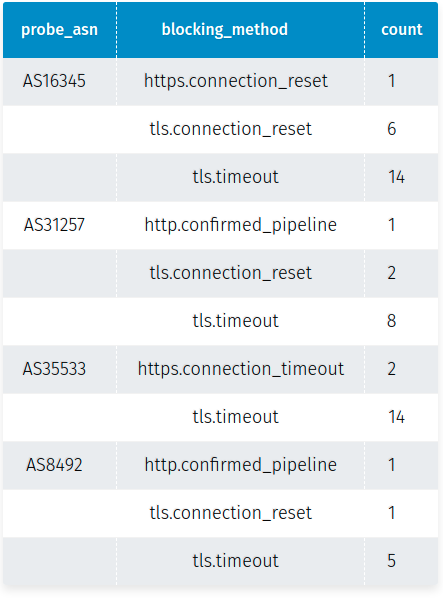

TLS ClientHelloメッセージに続いて読み取り操作がタイムアウトした場合、ブロッキング方式をtls.timeoutとして記録している。

これは4つの異なるネットワークで確認されている。

ドイチェ・ヴェレDeutsche Welle

2022年2月上旬、ドイツが、ロシア国営放送RTを放送免許を持っていないとしてブロックしたことを受け、ロシアはドイチェ・ヴェレ(DW)のロシア国内での放送を禁止した。しかし、DWはロシアでチャンネルの正式な放送免許を持っているにもかかわらず、DWの特派員はロシアでの認定を取り消され、一方RTのジャーナリストはドイツでの活動が認められていることから、モスクワのDW禁止への反応は不釣り合いであると見られている。

BBCと同様に、2022年3月4日、ロシアでドイチェ・ヴェレのウェブサイト(www.dw.com)へのアクセスがブロックされたと報じられている。Deutsche Welleのディレクター・ジェネラルであるPeter Limbourgは、同社のウェブサイトがロシアのすべての放送言語でブロックされたとする手紙を公開し、DWの読者に検閲回避ツールを使ってDWチャンネルにアクセスするよう求めた。DWのウェブサイトは、Tor onionのアドレスを使用してアクセスすることも可能だ。

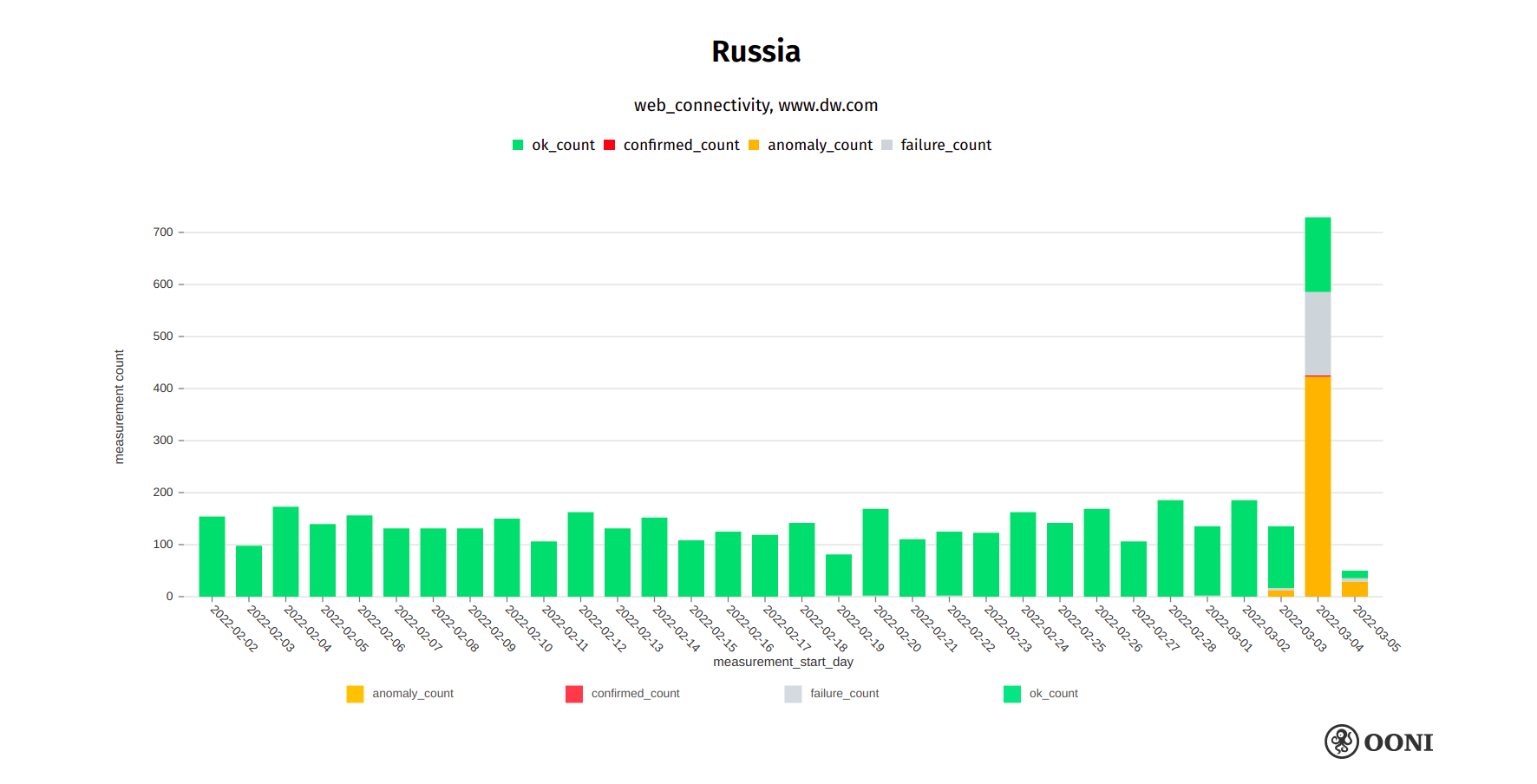

dw.comのブロッキングはOONIのデータによって裏付けられており、dw.comはこれまでロシアでアクセス可能でしたが、2022年3月4日から下図のようにブロッキングの兆候を見せ始めている。

図表で見る ロシアにおけるdw.comのテストに関するOONIデータ(https://explorer.ooni.org/search?since=2022-02-03&until=2022-03-06&failure=false&domain=www.dw.com&probe_cc=RU)

上のグラフは、2022年2月上旬から2022年3月にかけて、ロシア国内の複数のASネットワークからのOONI測定範囲(dw.comのテストに係るもの)を集計したもの。2022年3月4日に突然大量の異常が発生したことは、妨害のシグナルとなるが、ロシアの一部のネットワークでは依然としてdw.comにアクセスできていたようであることは注目に値する。

異常な測定値の分析に基づき、ロシアでdw.comへのアクセスがブロックされている方法を以下の表にまとめた。

具体的には、少なくとも 54 の異なる ASN でブロッキングの強い兆候が見られ、16 のネットワークでブロッキングを(DNS ベースのフィンガープリントを使用して)確認でき、そのうちの 4 つで TLS 中間者 を確認することができた。

ブロッキング手法のパターンと詳細は、bbc.comで確認されたものと類似しているため、より詳細な分析については、bbc.comのセクションを参照することをお勧めする。

Radio Free Europe/Radio Liberty (RFE/RL)のサービスウェブサイト

Radio Free Europe/Radio Liberty (RFE/RL) は米国政府が出資する非営利団体で、「政府によって報道の自由が禁止されている国や十分に確立されていない国でニュースを報道し、民主主義の価値と制度を推進し、人権を向上させる」ことを目的としている。現地記者のネットワークを頼りに、27言語、23カ国でニュースや情報を提供し、26カ国のロシア語圏の視聴者に届けられている。

2022年3月4日、RFE/RLは、ロシアにおける同社のロシア語、タタール・バシキール語、北コーカサスのウェブサイトサービスのブロッキングに関する声明を発表した。これらのウェブサイトは、ロシアのウクライナ侵攻に関する情報の削除を求めるRoskomnadzorの要求にRFE/RLが応じなかったためにブロックされたと伝えられている。

以下では、RFE/RLのサービスが運営するウェブサイトのブロッキングに関するOONIのデータを紹介する。

Radio Libertyのロシア語サービス

2022年3月4日、Radio Libertyのロシアのサービスは、彼らのウェブサイト(svoboda.org)へのアクセスがロシアでブロックされたと報じた(これは本報告書で取り上げた他のメディアのウェブサイトがブロックされたことと併せてRoskomnadzorによって確認された)。

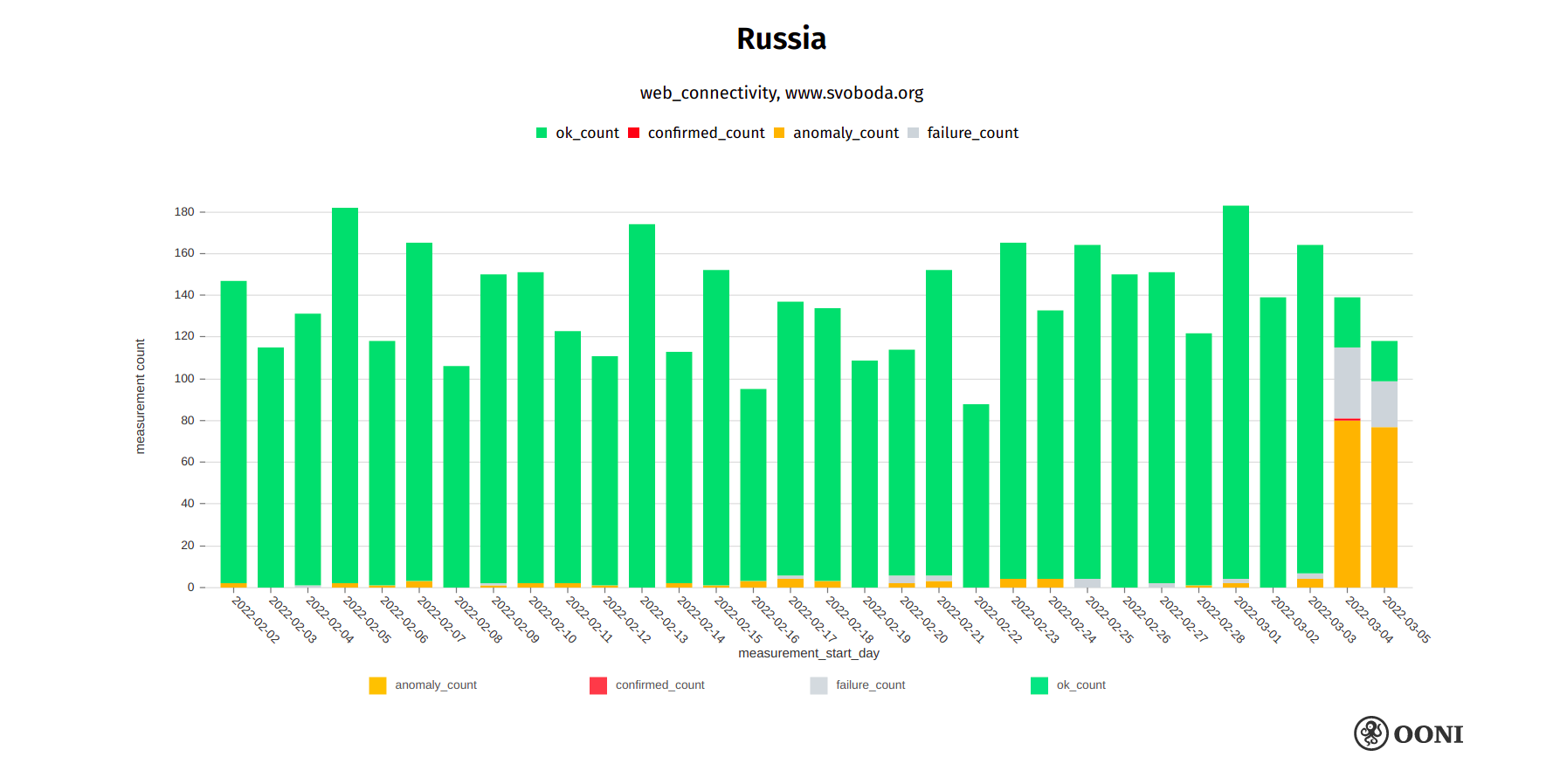

OONIのデータは、ロシアでsvoboda.orgがブロックされたことと、ブロックされた時期の両方を裏付けている。

図 ロシアにおけるsvoboda.orgのテストに関するOONIデータ(https://explorer.ooni.org/search?since=2022-02-03&until=2022-03-06&failure=false&domain=www.svoboda.org&probe_cc=RU)

上のグラフは、2022年2月上旬から2022年3月上旬にかけてロシアの複数のASNで行われたsvoboda.orgのテストによるOONI計測範囲を集計したもの。svoboda.orgのテストがブロッキングの兆候を示し始めたのは2022年3月4日未明であることがわかる。一方、以前に収集した他のほとんどの測定結果は、svoboda.orgがロシアの多くのネットワークでかつてアクセス可能であったことを表している。svoboda.orgのブロッキングはロシアのISPによって異なり、私たちは多くの異なる検閲技術(TLS 中間者や接続リセットなど)を観察しているということを強調しておくことが重要だ。このサイトは、ロシアのいくつかのネットワークでまだアクセス可能なようである。

Krym.Realii

Krym.Realiiは、ロシアによるクリミア半島併合後に発足したRadio Libertyのウクライナ向けサービスのクリミアプロジェクトである。

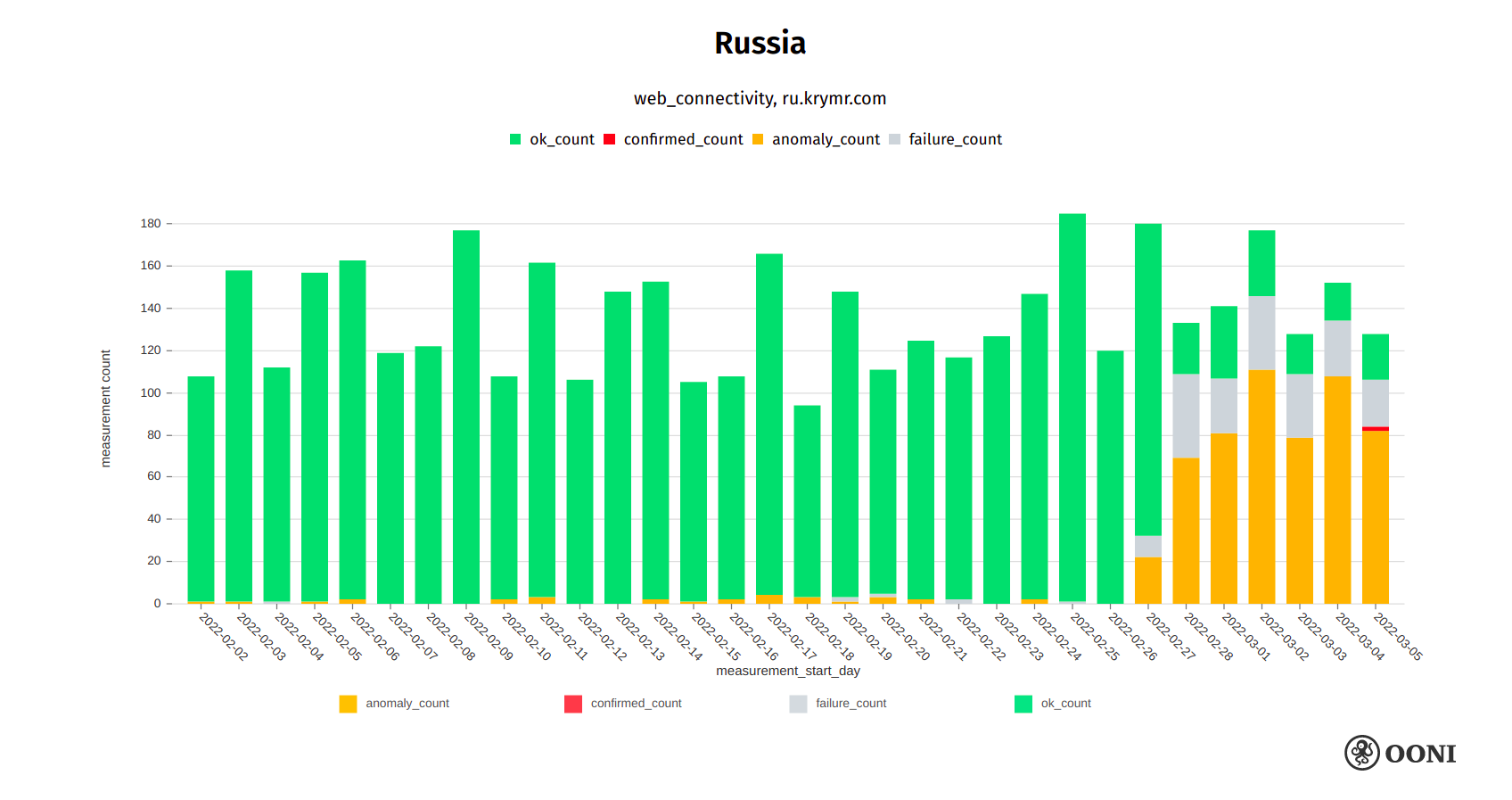

2022年2月28日、Radio Libertyは、RoskomnadzorがKrym.Realiiのロシア語サイト(ru.krymr.com)へのアクセスをブロックしたと報じた。これはOONIのデータによって裏付けられており、ru.krymr.comのテストでは、2022年2月27日以降、(以前の月と比較して)異常の量が増加しており、ロシア国内の一部のネットワークで同サイトへのアクセスがブロックされたことが示唆されている。

図 ロシアにおける ru.krymr.com のテストに関する OONI データ(https://explorer.ooni.org/search?since=2022-02-03&until=2022-03-06&failure=false&domain=ru.krymr.com&probe_cc=RU)

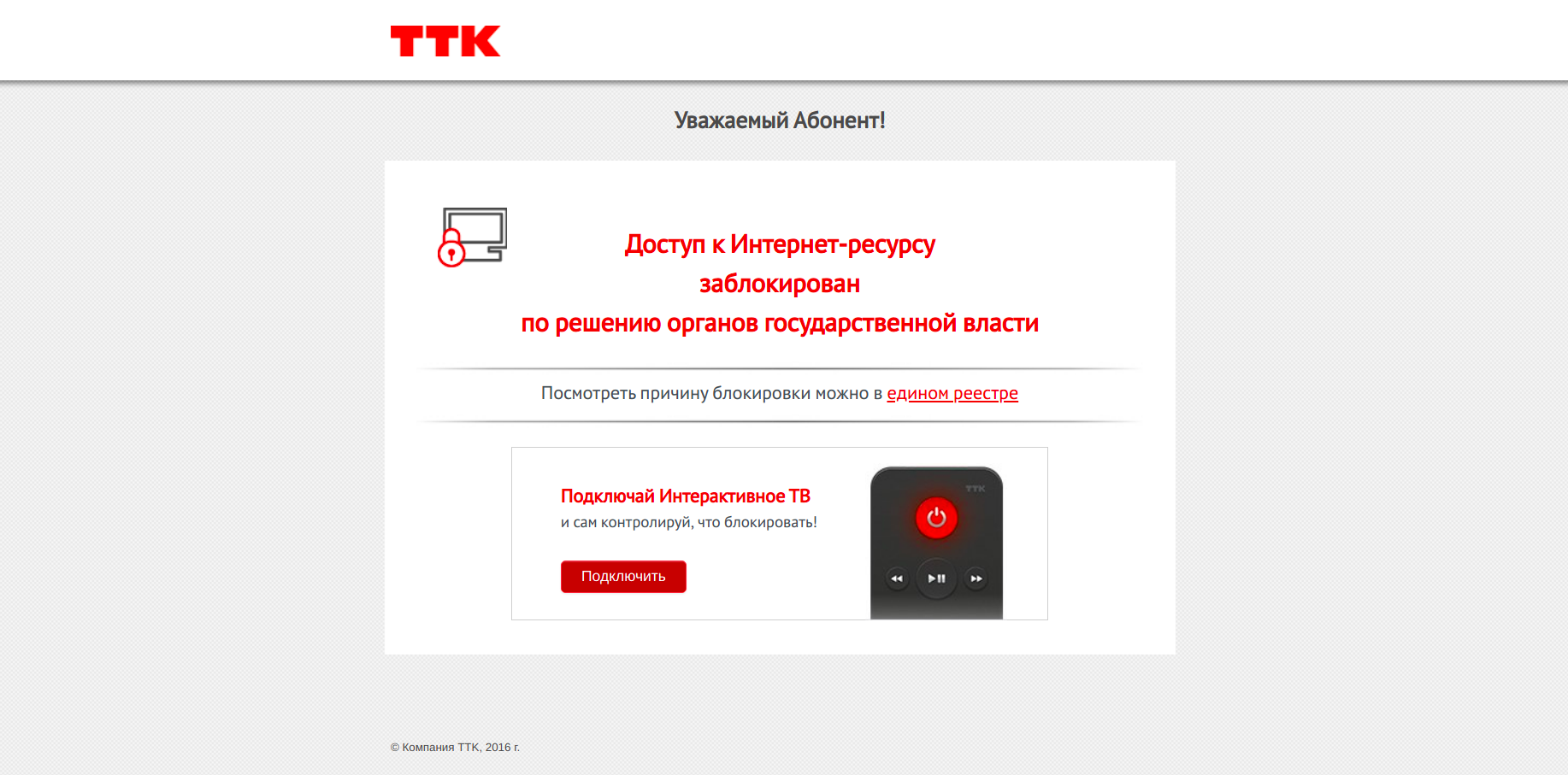

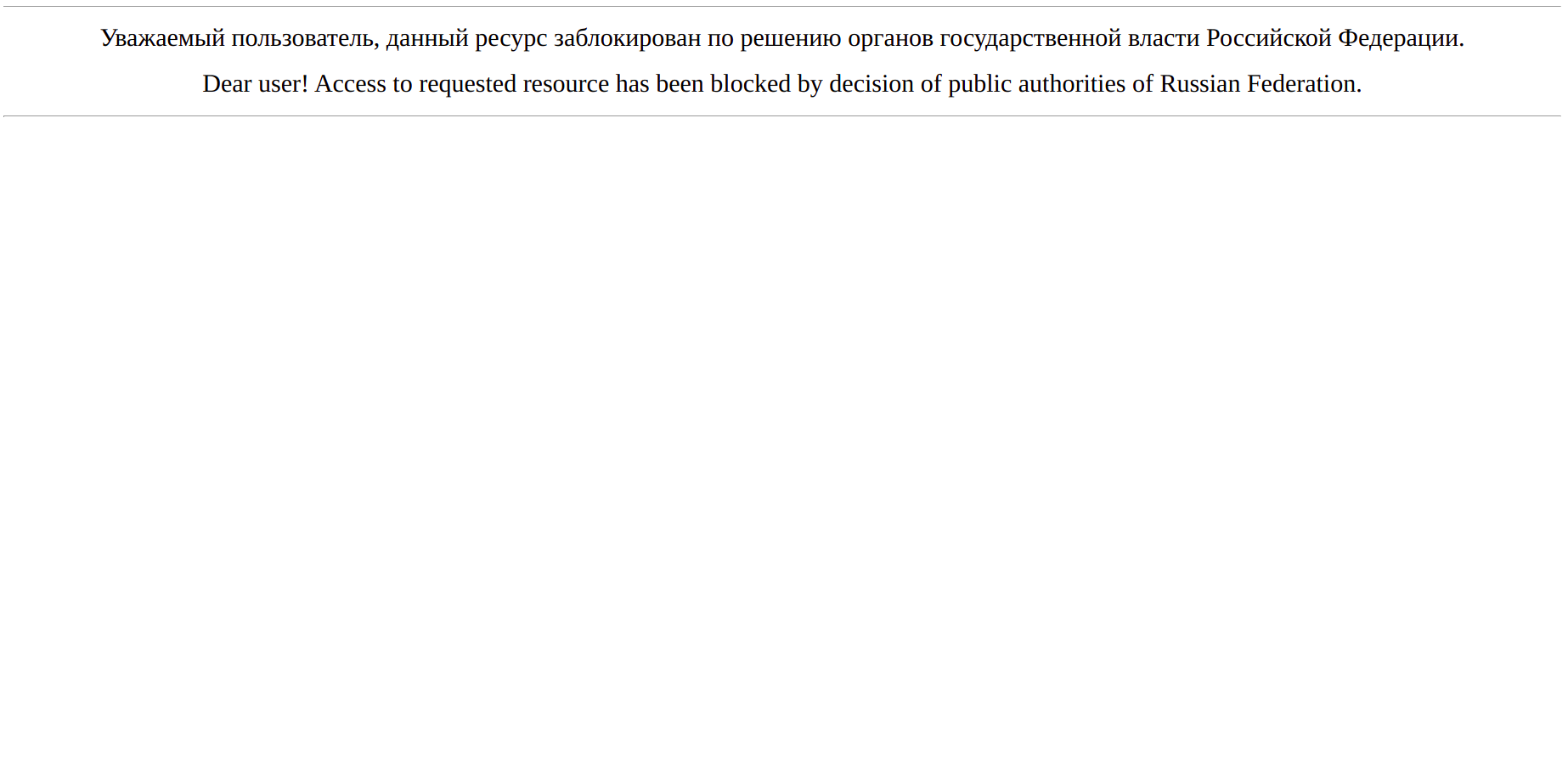

ru.krymr.comのブロックは、ロシアのAS51813で自動的に確認され、OONIのデータでは、DNS解決は以下のロシアのブロックページをホストするIP 62.33.207.196につながることが示されている。

他のネットワークでは、OONIのデータによると、接続のリセットやTLS 中間者など、様々な検閲手法によってru.krymr.comへのアクセスがブロックされていることが確認されている。Krym.Realiiは、検閲回避のためのミラーサイトを共有し、ウェブサイトのブロッキングに関するブログ記事を発表した。

Idel.Realii

Idel.RealiiはRadio Libertyのタタール・バシキール語によるヴォルガ地方に関するメディアプロジェクトである。

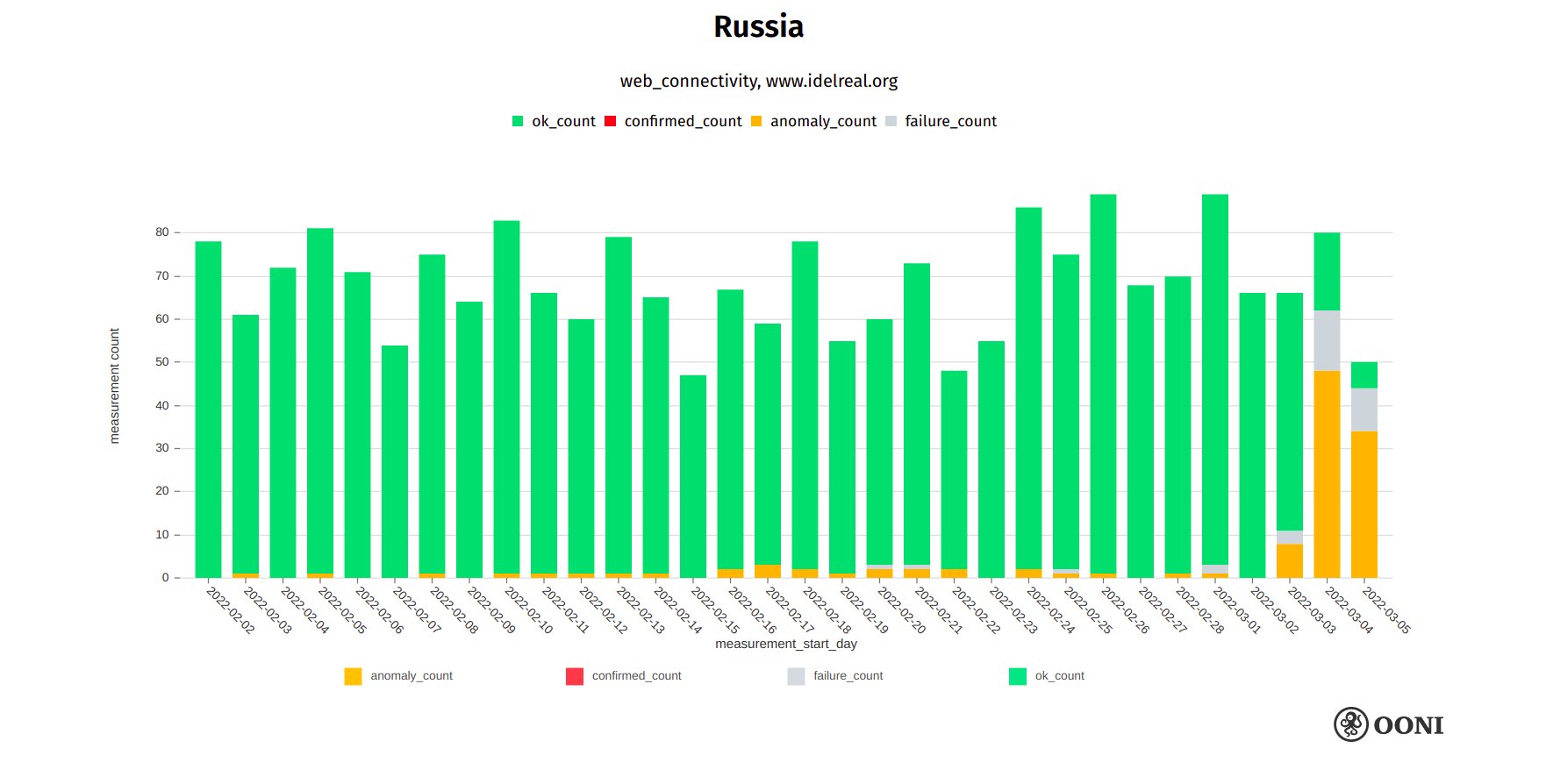

2022年3月4日未明から、OONIのデータによると、下図のようにロシアの複数のISPがidelreal.orgへのアクセスをブロックするようになったようだ。

図表 ロシアにおける idelreal.org のテストに関する OONI データ(https://explorer.ooni.org/search?since=2022-02-03&until=2022-03-06&failure=false&domain=www.idelreal.org&probe_cc=RU)

上のグラフは、2022年2月上旬から2022年3月上旬にかけて、ロシアの複数のASNで行われたidelreal.orgのテストによるOONI測定範囲を集計したもの。ロシアでは以前からidelreal.orgにアクセス可能だったが、2022年3月4日未明から多くのネットワークでブロッキングの兆候を示し始めたことがわかる。ただし、ロシア国内の一部のネットワークでは、idelreal.orgにまだアクセス可能であったことは注目に値する。

Idel.Realiiは、ウェブサイトのブロッキングを回避する方法についての情報を提供している。

Kavkaz.Realii

Kavkaz.Realiiは、Radio Free Europe/Radio Libertyの北コーカサスサービスによるメディアプロジェクト。2022年3月4日、彼らは、Roskomnadzorが編集者に対して、ウクライナ戦争でのチェチェン出身軍人の戦死に関するニュースを削除するよう要求したため、ロシアでウェブサイトへのアクセスがブロックされたと報じている。

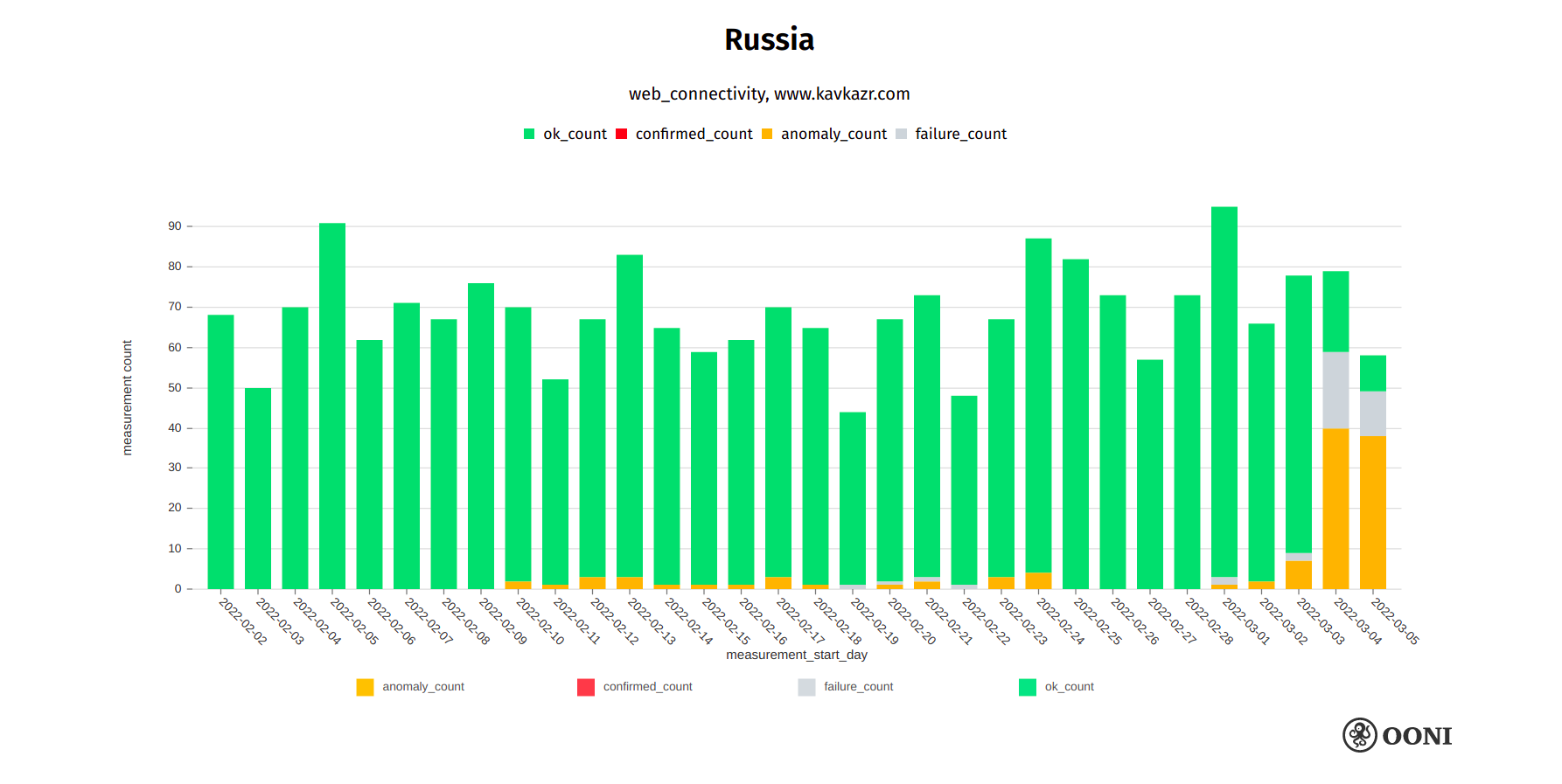

OONIのデータは、kavkazr.comのブロックとブロックされた時期の両方を裏付けている。

上のグラフは、2022年2月上旬から2022年3月上旬にかけて、ロシアの複数のASNでkavkazr.comのテストを行った際のOONI計測範囲を集計したもの。kavkazr.comは以前はロシアでアクセス可能だったが、2022年3月4日未明からブロッキングの兆候を示し始めたことがはっきりとわかる(それ以降もこの兆候は継続している)。他のウェブサイトのブロッキングと同様に、kavkazr.comのブロッキングはロシアのISPによって異なり(アクセスをブロックしないISPもある)、異なる検閲手法(接続のリセットなど)が採用されていることがわかる。

Sever.Realii

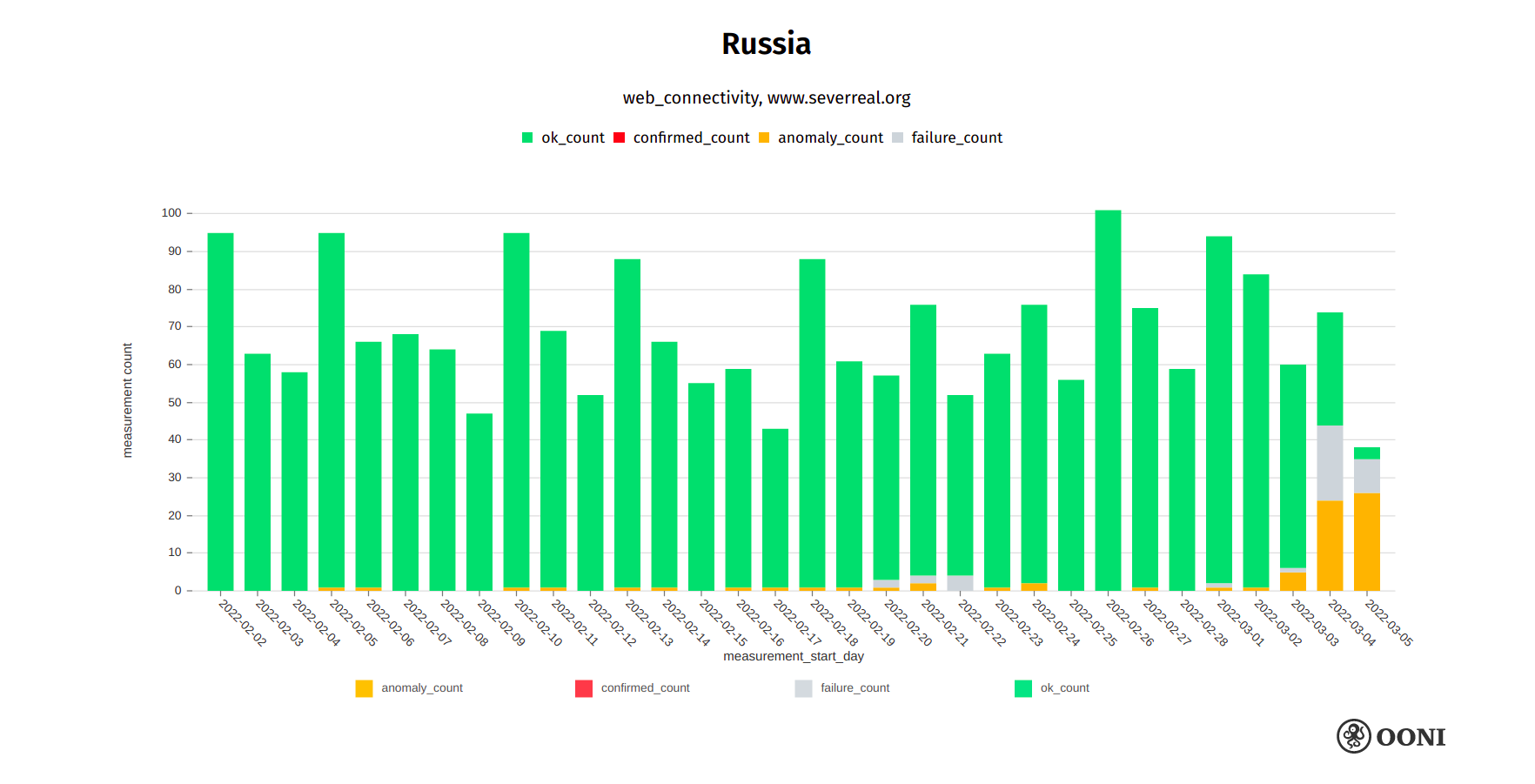

Sever.RealiiはRadio Libertyのロシア語サービスによるメディアプロジェクト。2022年3月4日未明から、OONIのデータでは、下図のようにロシア国内の複数のネットワークでseverreal.orgのブロッキングが始まっている。

上のグラフは、2022年2月初旬から2022年3月初旬にかけてロシアの複数のASNで行われたseverreal.orgのテストによるOONI計測範囲を集計したもの。severreal.orgのテストがブロッキングの兆候を示し始めたのは、2022年3月4日未明以降であることが明確にわかる。他のウェブサイトのブロッキングと同様に、severreal.orgのブロッキングはロシアのISPによって異なり(一方でアクセスをブロックしないISPもある)、異なる検閲技術が採用されていることがわかる(主に接続がリセットされていることが確認できる)。

Sever.Realiiは、ウェブサイトのブロッキングを回避する方法についての情報を公開している。

Siberia.Realii

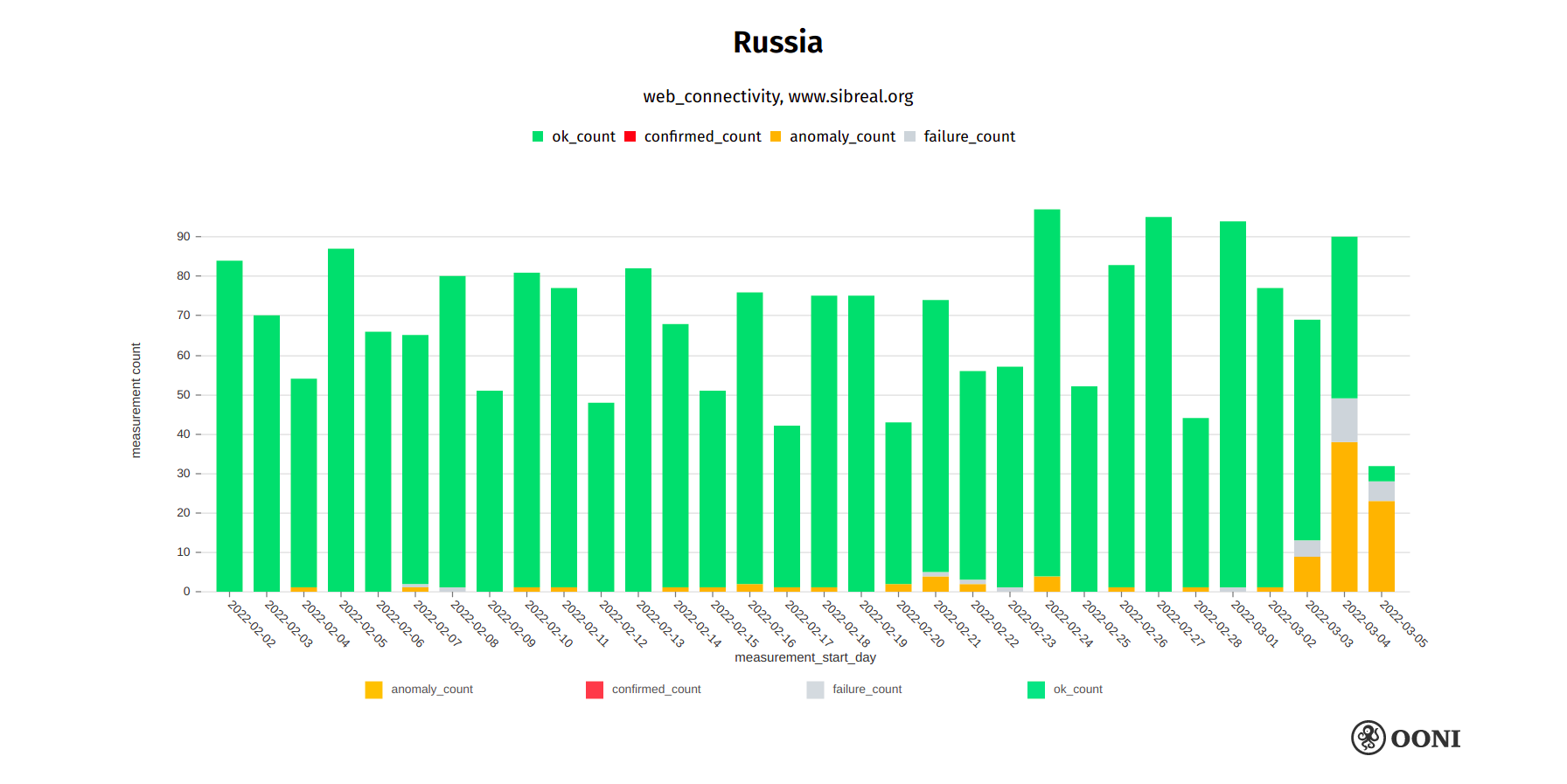

Siberia.Realiiは、Radio Libertyのロシア向けサービスのメディアプロジェクト。2022年3月4日未明から、OONIのデータでは、下図のようにロシアの複数のネットワークでsibreal.orgのブロッキングが開始されている。

上のグラフは、2022年2月上旬から2022年3月上旬にかけてロシアの複数のASNで行われたsibreal.orgのテストによるOONI測定範囲を集計したもの。sibreal.orgのテストがブロッキングの兆候を示し始めたのは、2022年3月4日未明以降であることがよくわかる。他のウェブサイトのブロッキングと同様に、sibreal.orgのブロッキングはロシアのISPによって異なり(一方でアクセスをブロックしないISPもある)、異なる検閲技術が採用されていることが分かる(主に接続がリセットされていることが分かる)。

Siberia.Realiiは、ウェブサイトのブロッキングを回避する方法についての情報を公開している。

ボイス・オブ・アメリカ

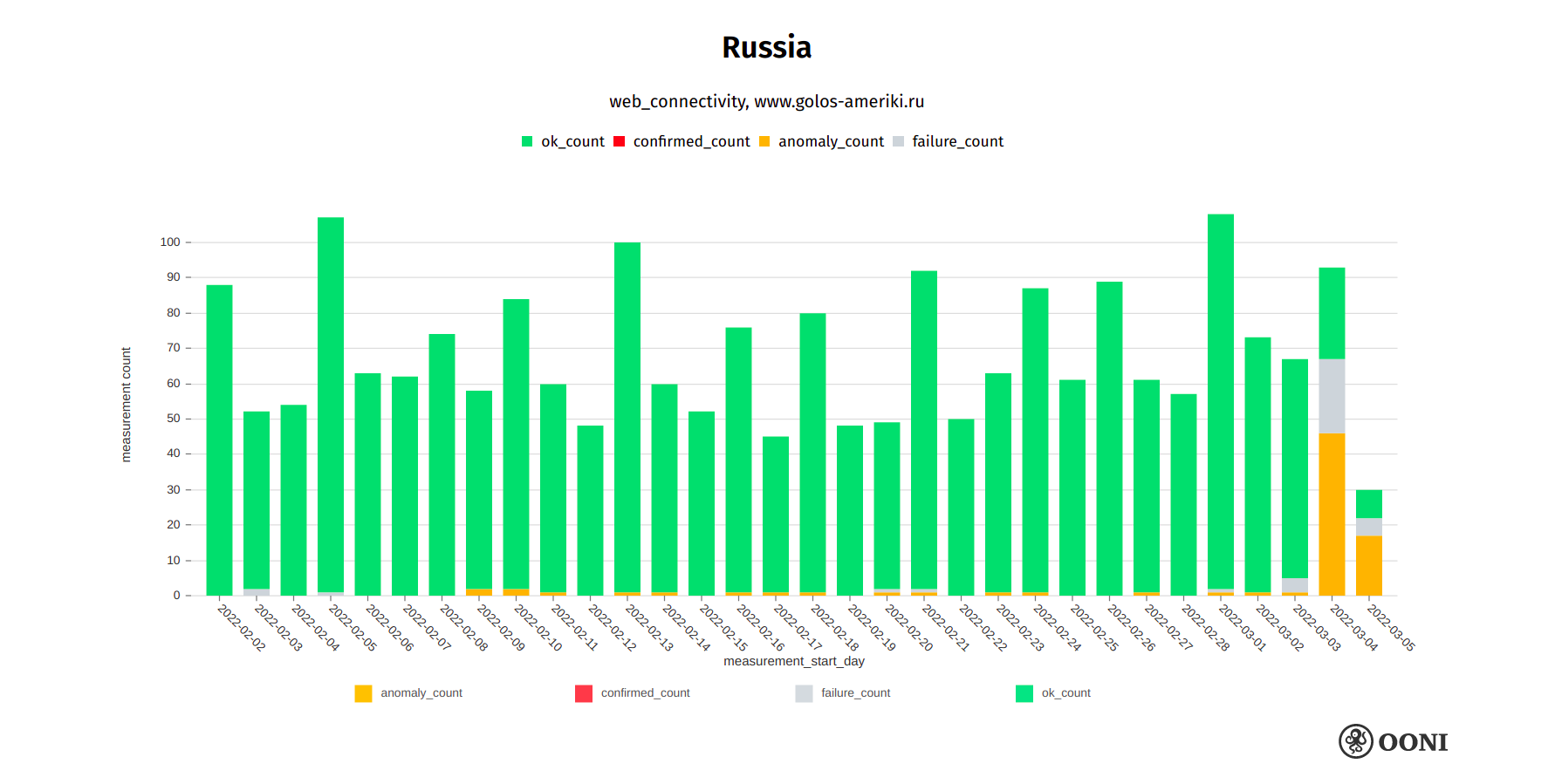

2022年3月2日、Voice of America(VOA)は、モスクワが違法とみなすコンテンツを削除しないなら、彼らのロシア語サイト(golosameriki.com)へのアクセスをブロックするとRoskomnadzorが脅迫したと報じた。2022年3月4日以降、OONIのデータでは、以下の図のように、ロシアの複数のISPがgolos-ameriki.ruへのアクセスをブロックするようになったことが示されている。

上のグラフは、2022年2月上旬から2022年3月上旬にかけて、ロシアの複数のASNでgolos-ameriki.ruをテストした際のOONI計測範囲を集計したもの。OONIのデータでは、以前はロシアで同サイトにアクセスできたことがわかるが、2022年3月4日以降、golos-ameriki.ruのブロッキングが観測され始めている。多くのネットワークで、TLSハンドシェイク中のClientHelloの後にRSTパケットの注入が観測され、他のネットワークでは、TLS 中間者が観測されている。ブロックはネットワークによって異なり、一部のネットワークではサイトへのアクセスは可能なままだ。

カレントタイムTV

Current Time は、Radio Free Europe/Radio Liberty (RFE/RL) が Voice of America の参加を得て制作したロシア語放送のテレビチャンネル。2022年2月27日、Current Time TVがRoskomnadzorからウェブサイトのブロッキングに関する通知を受けたと報じられた。これを受けて、Current Time TVはウェブサイトのブロッキングを回避する方法に関する情報を公開した。

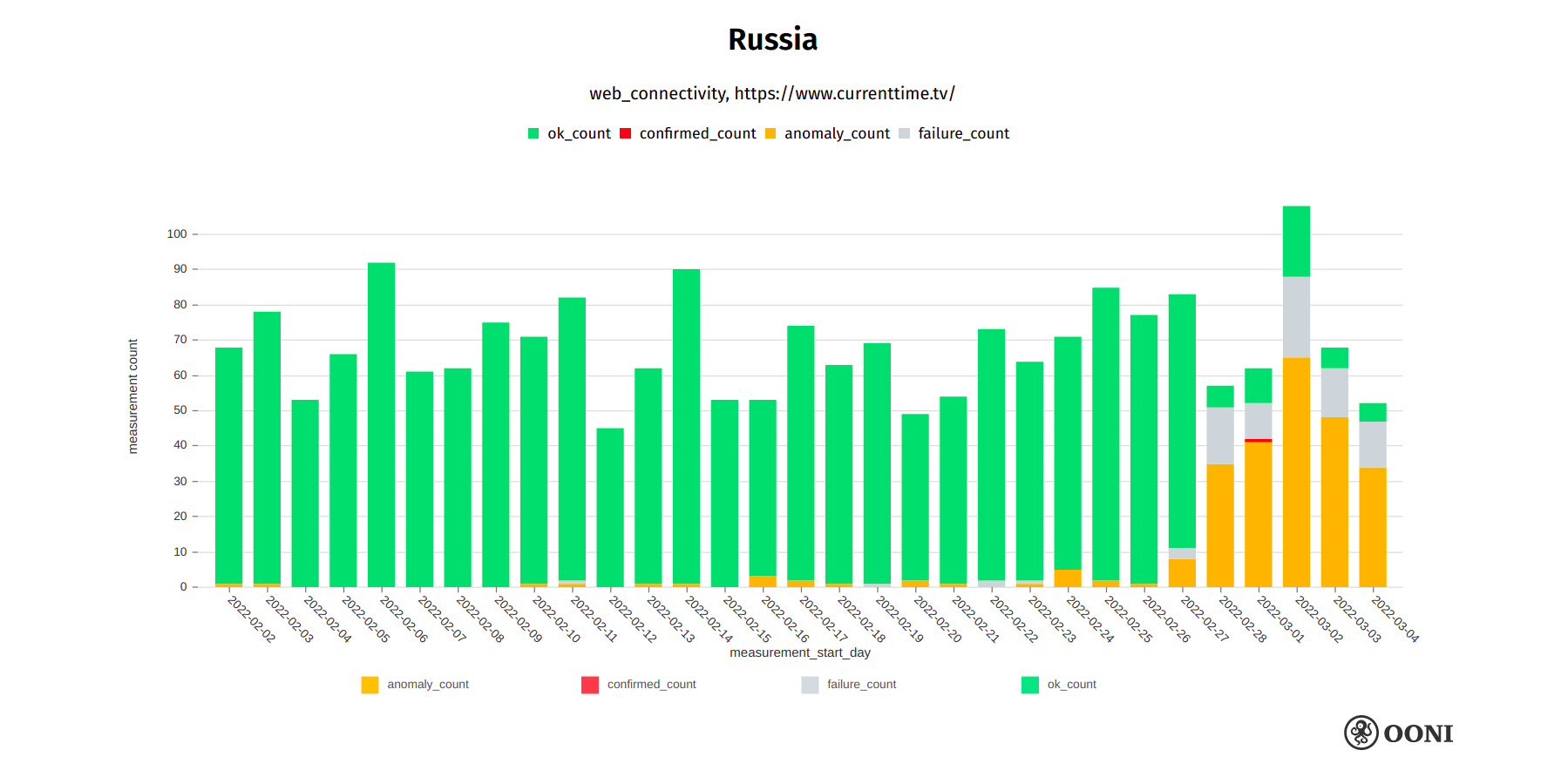

2022年2月27日以降、OONIのデータは、以下の図で示されているように、ロシアにおけるcurrenttime.tvへのアクセスに対する妨害が増加したことを示唆している。

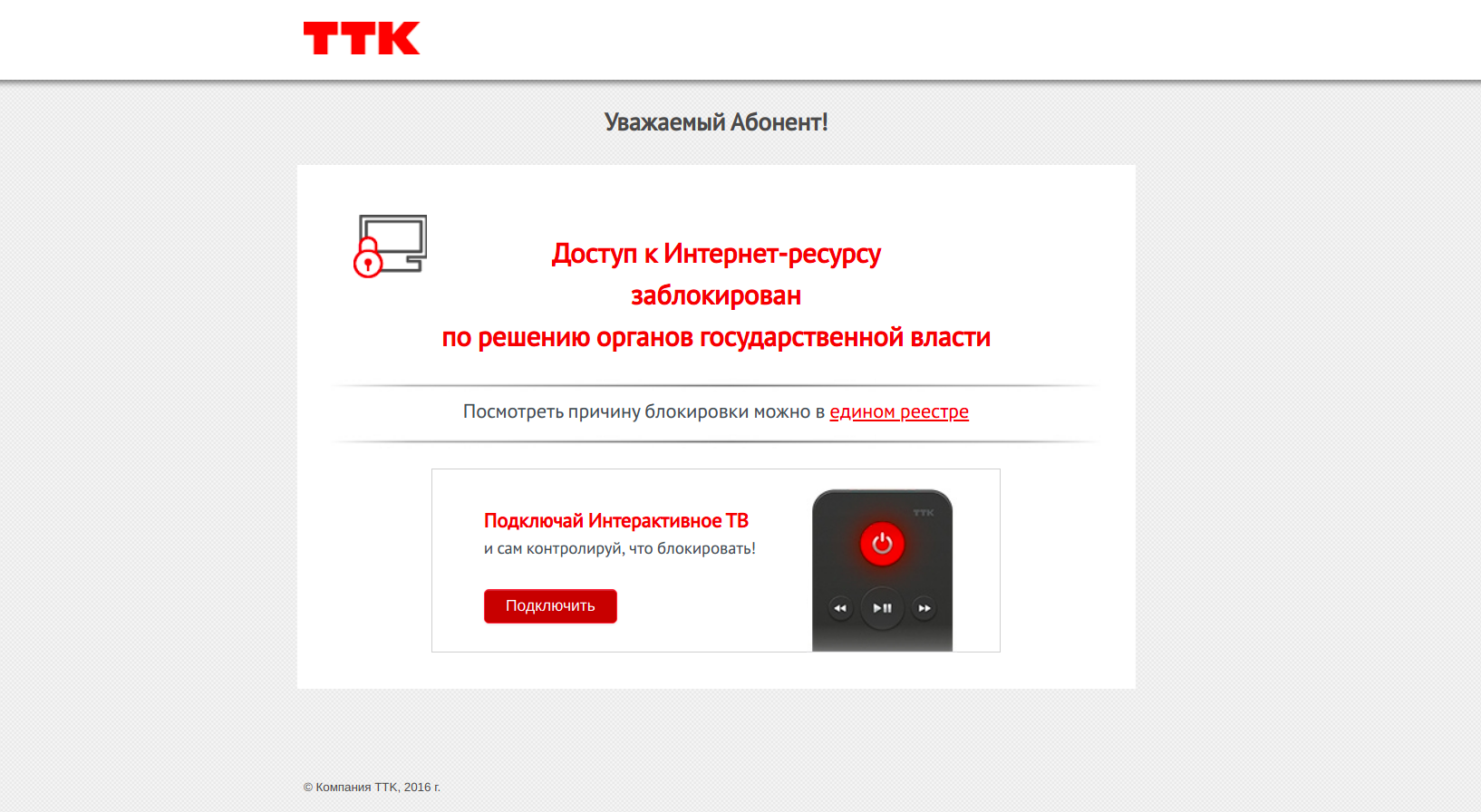

私たちのヒューリスティックに基づくと、OONIのデータでは、DNS解決は以下のロシアのブロックページをホストしているIP 62.33.207.196につながるため、ロシアの2つのネットワーク(AS44507とAS212614)でcurrenttime.tvのブロックが自動的に確認される。

また、ロシアの他のネットワーク(AS60139など)でもcurrenttime.tvのブロッキングを確認することができ、OONIのデータではDNS解決はIP 185.77.150.2につながり、このIPは以下のロシアのブロックページをホストしていることがわかる。

OONIのデータでは、接続がリセットされ、タイムアウトしていることが示されているため、ロシアの他の多くのネットワークでもcurrenttime.tvへのアクセスがブロックされているように思われる。しかし、ロシアの一部のネットワークでは、currenttime.tvにまだアクセスできるようであることを強調しておきたい。OONI Measurement Aggregation Toolkit は、ロシアにおける currenttime.tv のテストについて、ASN ごとの内訳を提供している。

Meduza

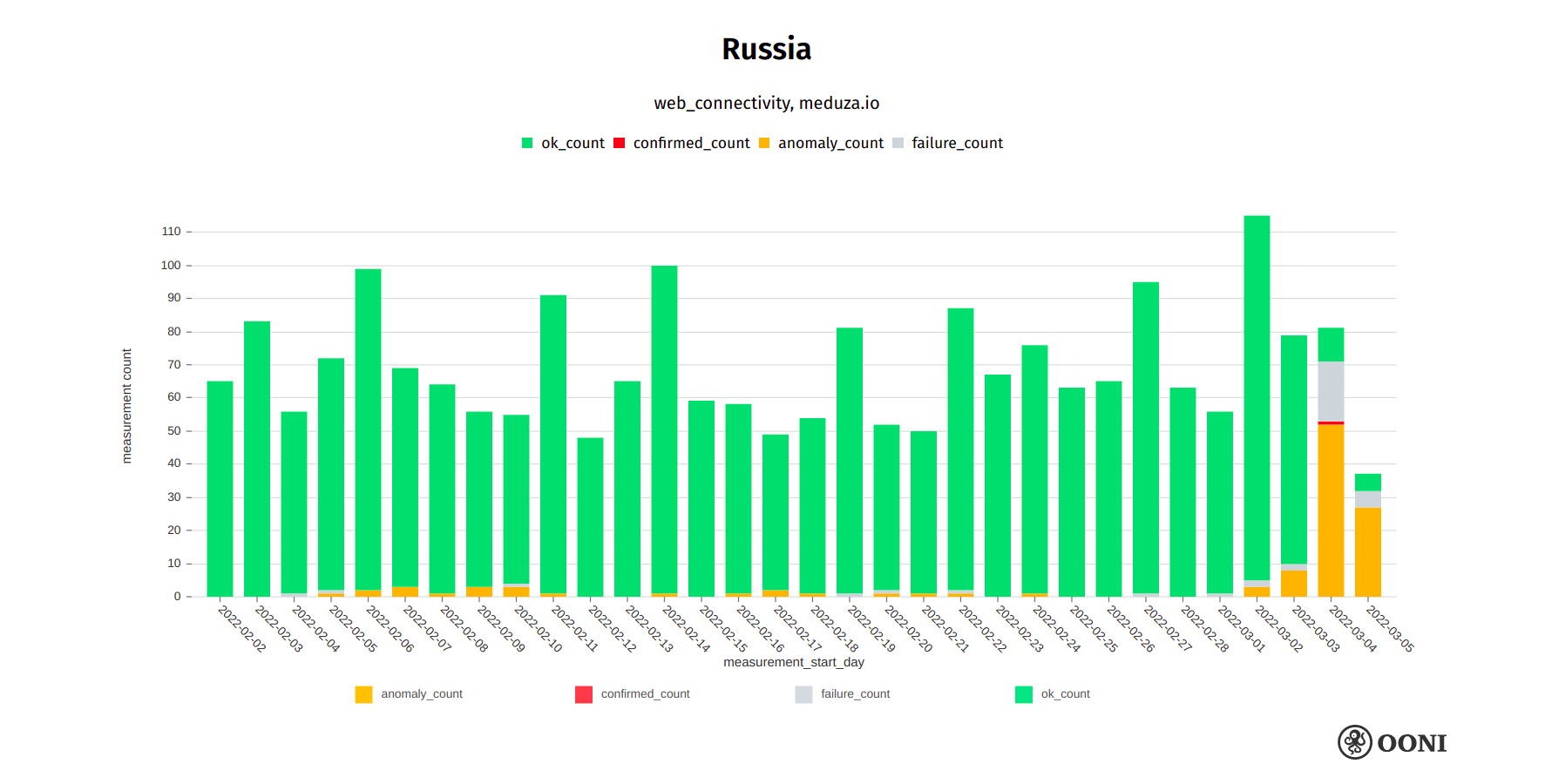

Meduzaは、ラトビアを拠点とするロシア語の独立系ニュースサイト。2022年3月4日、Meduzaはロシアでウェブサイトがブロックされたことを報告し、同時にブロックを回避する方法に関する情報を共有した。ロシアでのmeduza.ioのブロックとブロックのタイミングの両方は、下図のようにOONIのデータによって裏付けられている。

図表 ロシアにおけるmeduza.ioのテストに関するOONIデータ(https://explorer.ooni.org/search?since=2022-02-03&until=2022-03-06&failure=false&domain=meduza.io&probe_cc=RU)

OONIのデータによると、ロシアの複数のISPが2022年3月4日にmeduza.ioへのアクセスブロックを開始し、現在もブロックが継続されている。ブロックの状況はロシアのネットワークによって異なるが、一部のネットワークではまだサイトへのアクセスが可能だ。

ニュータイムズ

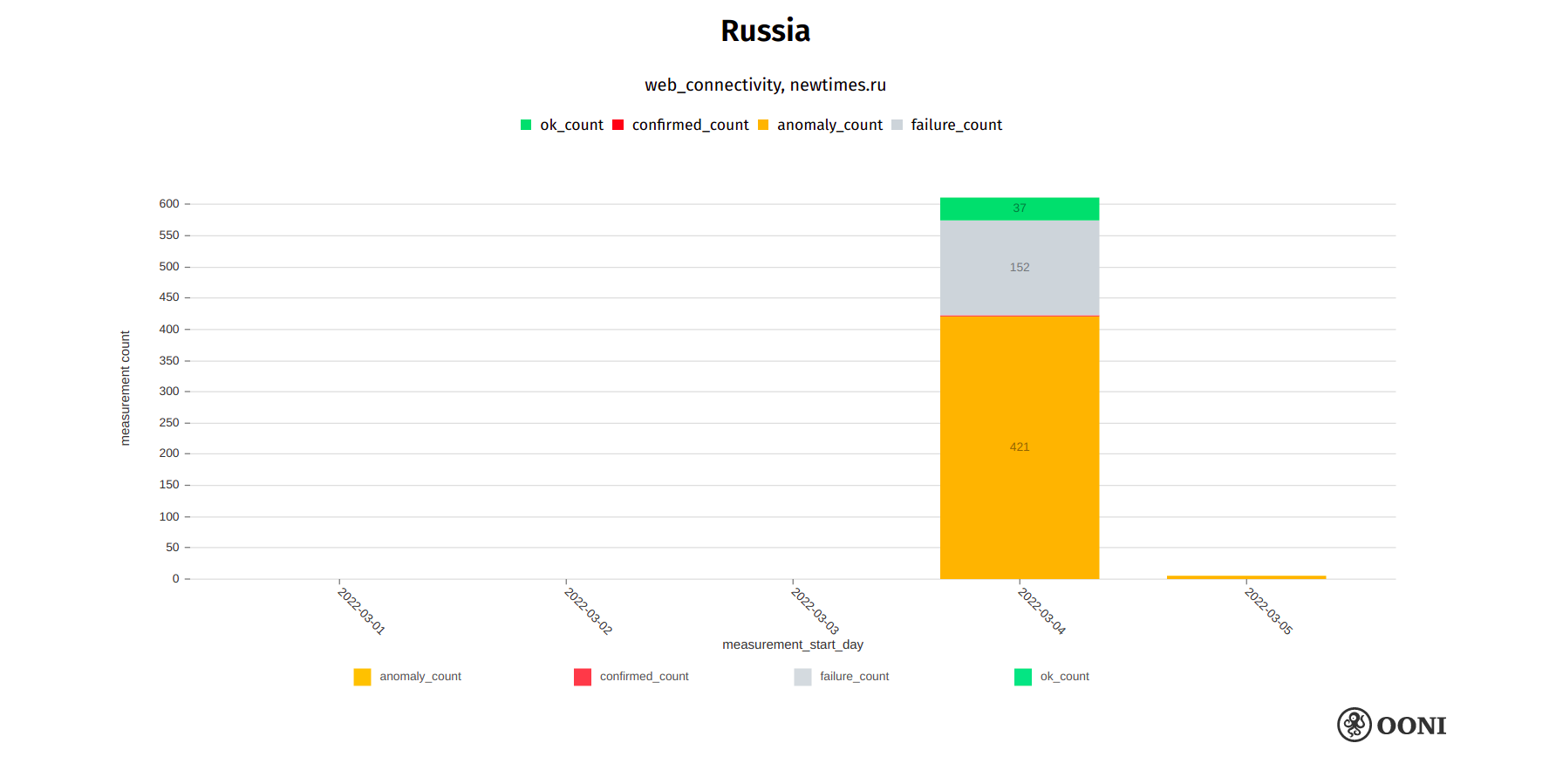

New Timesはロシアの独立系ニュース雑誌で、ウクライナ侵攻に関する報道を理由に、2022年2月28日にロシアでブロックされたと報じられている。私たちは、2022年3月4日にこのブロックについて初めて知った。その時点で、newtimes.ru が Citizen Lab のロシア向けテストリストにまだ含まれていない(つまり、ロシアの OONI Probe ユーザーによるテストがまだ行われていない)ことに気づいた。

私たちはすぐにロシアのテストリストに newtimes.ru を追加し、15分以内にロシアのいくつかの ASN から newtimes.ru のテストに関する多くの OONI 測定値が集められ、公開された(テストのスピードは、最近マージされた URL のテストを優先する OONI のスマート URL リストシステムによって実現された)。したがって、newtimes.ruのテスト範囲は2022年3月4日に始まり、以下の図に示すように、大量の測定値(ロシアの複数のASNから収集)がブロッキングを示唆している。

ブロックされた他のウェブサイトのテスト(本レポートで説明)と同様に、newtimes.ruのブロックはロシアのネットワークによって異なることが確認されている(テストしたいくつかのネットワークではまだアクセス可能だ)。newtimes.ruのブロッキングは、主にTLSハンドシェイク中のClientHelloに続くRSTパケットの注入によって生じるが、TLS 中間者やその他の検閲技術も観察されている。

TVレイン

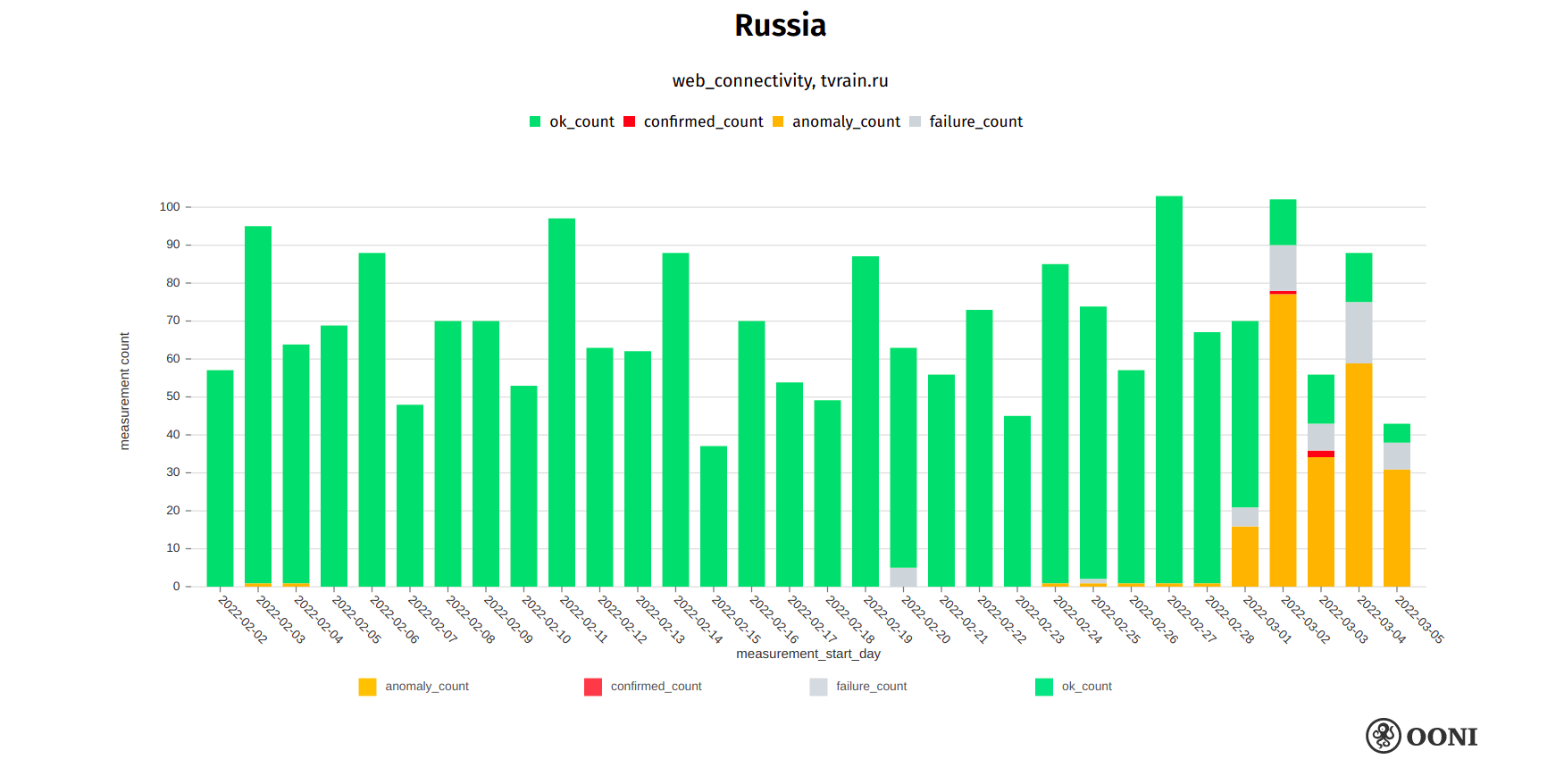

TV Rain(通称「Dozhd」)は、ロシアの独立系テレビチャンネル。2022年3月1日、ロシアにおいて、ウクライナ侵攻の報道に対して、同社のウェブサイト(tvrain.ru)へのアクセスが遮断されたと報じられている。tvrain.ruのブロックとブロックされた時期については、下図のようにOONIのデータで裏付けられている。

2022年3月1日から、OONIのデータでは、ロシア国内の複数のネットワークでtvrain.ruがブロックされていることがわかる。本レポートで説明している他のブロックされたウェブサイトのテストと同様、tvrain.ruのブロックはロシア国内のネットワークによって異なることが観察されテイル(ただし、テストしたいくつかのネットワークではまだアクセス可能)。tvrain.ruのブロッキングは主に、TLSハンドシェイク中のClientHelloに続くRSTパケットの注入によって発生することが確認されている。2022年3月3日、TV Rainは業務停止が報じられている。

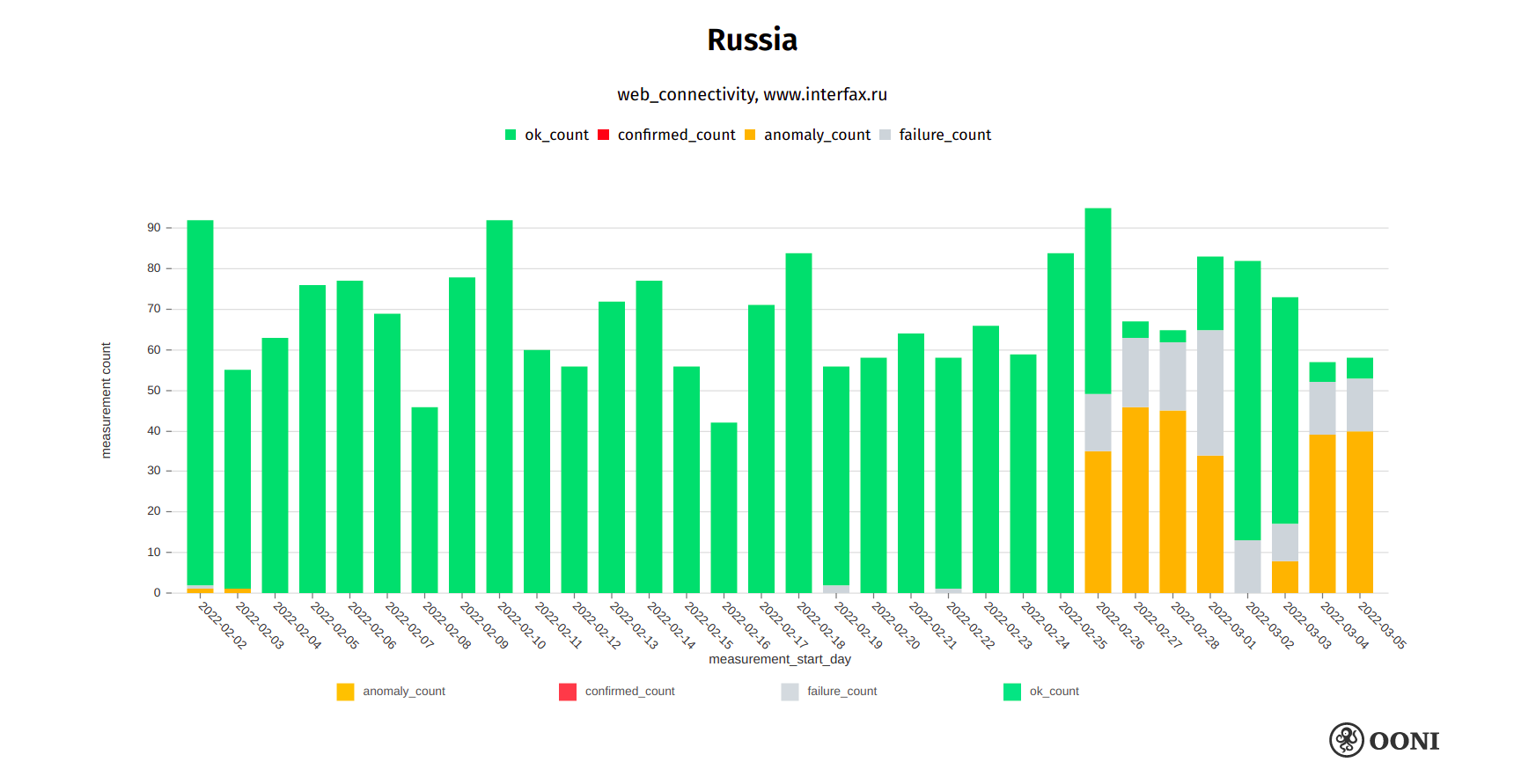

インタファクスニュース

Interfaxは、モスクワに本社を置くロシアの独立系通信社。OONIのデータによると、ロシアにおけるinterfax.ruのブロッキングは2022年2月26日に開始されている。

以下の図は、2022年2月上旬から2022年3月上旬にかけて、ロシアの複数のASNにおけるinterfax.ruのテストに関するOONIの測定範囲を集計したもので、2020年2月26日にブロックが始まり、現在進行中であることを示している。

他のウェブサイトのブロッキング(本レポートで説明)と同様、infax.ruのブロッキングはロシア国内のネットワークによって異なるが、テストされたいくつかのネットワークではまだアクセス可能な状態になっている。

捕虜となったロシア兵と殺害されたロシア兵に関するウェブサイトのブロッキング

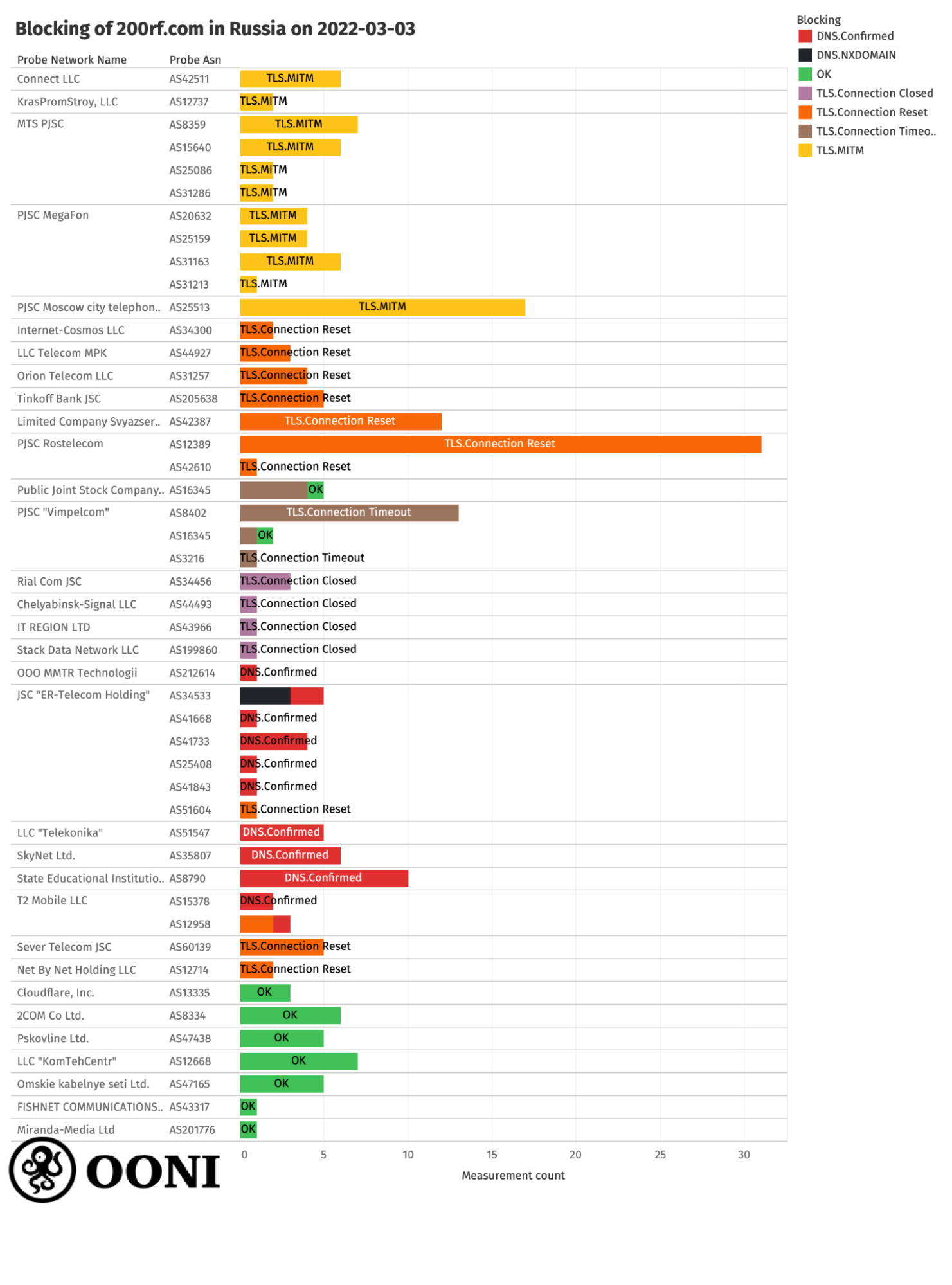

2022年2月27日、ウクライナ内務省は、ロシア人がウクライナ侵攻時に捕虜となった、あるいは死亡した家族を探すための新しいウェブサイト(200rf.com)を開設した。このサイトでは、ウクライナで捕虜になったロシア兵や死亡したロシア兵に関する動画を共有し、捕虜を捜索するために提出できるロシア語のフォームも用意されている。

同日、ロシアは200rf.comへのアクセスをブロックしたと報じられている。私たちがこのことを知ったのは2022年3月3日で、その時点で、ロシアで200rf.comがブロックされたことを確認するためにOONIデータを確認した。200rf.comは、ロシアでOONI ProbeのユーザーがテストしたWebサイトのリストに含まれていなかったので、まだ同国でテストされていないことに気づいた。私たちはすぐに 200rf.com をロシアの Citizen Lab テストリストに追加し、(OONI のスマート URL リストシステムは、最近マージされた URL のテストを優先させるように)OONI の測定値を収集し、その後すぐに公開した。

ロシアの複数のネットワークから収集されたOONIデータ(2022年3月3日)は、以下の図に示すように、200rf.comのブロッキングを裏付けている。

上記の図から、200rf.comは以下の通りであることがわかる。

●ロシアでテストされたほとんどのネットワークでブロックされた。

●さまざまな方法でブロックされている(つまり、ネットワークごとに異なる検閲技術が観察される)。

●ロシアの一部のネットワークでは(2022年3月3日に)まだアクセス可能である。

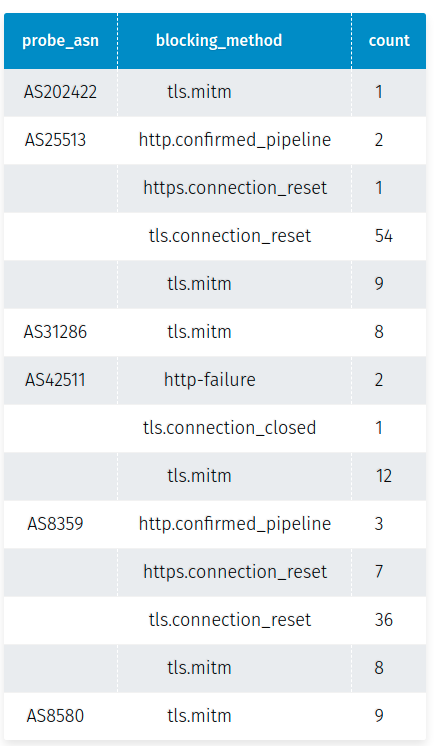

注目すべきは、ロシアの以下の11のネットワークで、200rf.comへのアクセスがTLS man-in-the-middleによって妨害されていることが観察されることだ。 AS15640 (MTS PJSC)、AS25159 (PJSC MegaFon)、 AS25513 (PJSC Moscow city telephone network)、 AS31163 (PJSC MegaFon)、AS35807 (SkyNet Ltd.)、 AS42511 (Connect LLC), AS8359 (MTS PJSC)、AS25086、AS8580、AS12737、AS20632,AS31286,AS31213

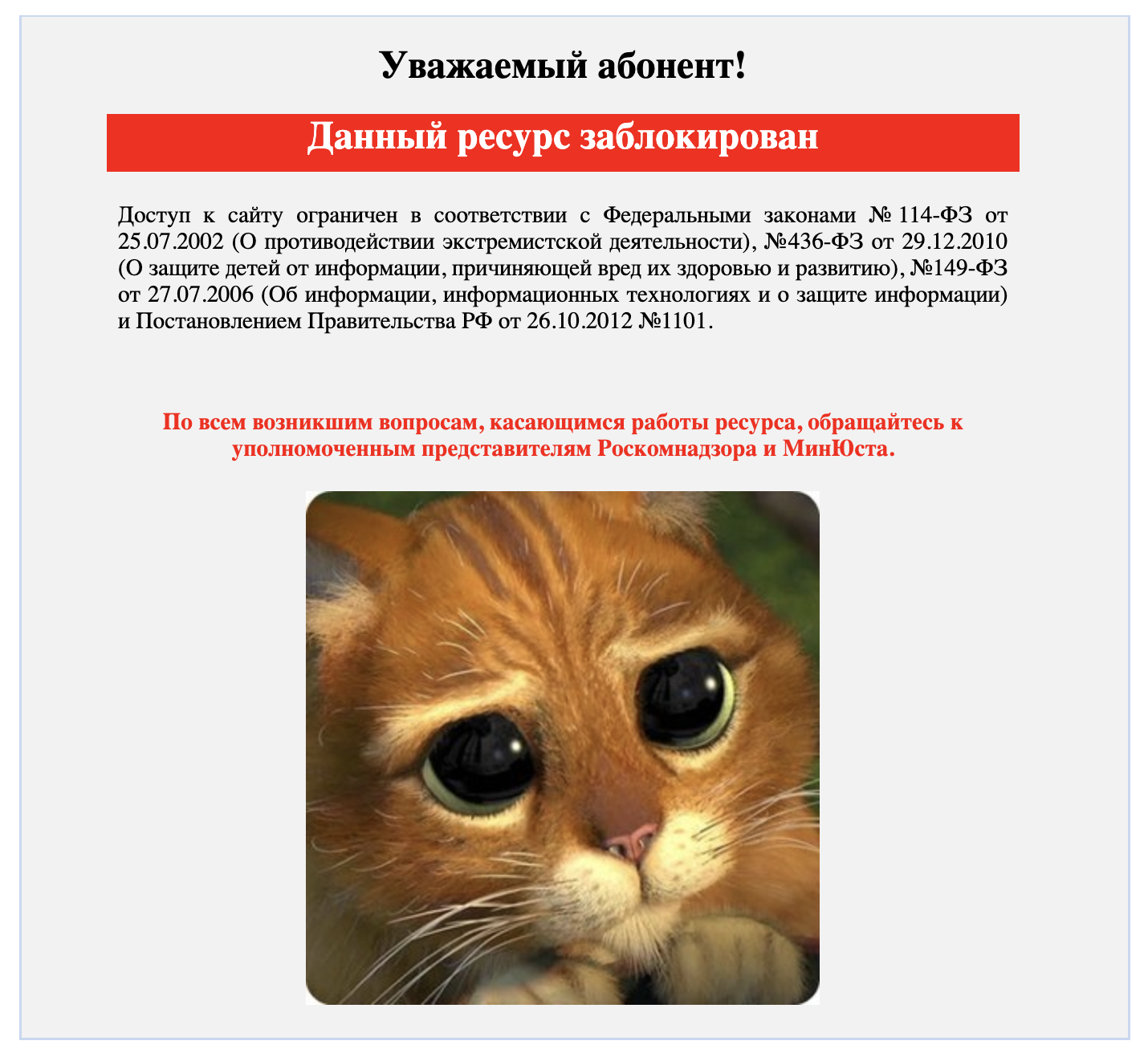

他のネットワーク(AS8790など)では、DNSクエリが以下のロシアのブロックページをホストしているIP 85.142.29.248を解決するため、200rf.comへのアクセスがDNS改ざんの手段でブロックされることがOONIデータで示されている。

他のネットワーク(AS60139やAS12389など)では、OONIデータはTLSハンドシェイク中にRSTパケットの注入を示している。他のネットワークでは、TLSハンドシェイク中にセッションがタイムアウトするか、TLSハンドシェイクが完了する前に接続が終了することが確認されている。

TwitterとFacebookのブロック

2022年2月26日、ロシアの一部のネットワークにおいて、twitter.comのテストに異常が見られるようになった。OONIの生データのnetwork_eventキーが、TLSハンドシェイクが非常に小さなデータの塊を非常にゆっくりと読み取ることによって実行され、時にはタイムアウトに至ることを示したため、それらの測定はTwitterのスロットリングの可能性を示唆した。このパターンは2022年3月4日までに変化し、TLSハンドシェイク中のClientHelloに続くRSTパケットの注入によるtwitter.comのブロッキングが主に観測されるようになった。

2022年3月3日以降、OONIのデータは、ロシアの複数のネットワークにおいてfacebook.comのブロッキングを示し、接続のリセットも観測している(Twitterのブロッキングと同様)。Roskomnadzorは、Facebookをブロックする決定を公開する声明を発表している。彼らは、Facebookによるロシアのメディアや情報資源に対する差別が26件記録されていると主張し、Facebookが最近、いくつかのロシアの通信社アカウント(RTやSputnikなど)へのアクセスを制限したことに触れている。facebook.comとtwitter.comは、その後Roskomnadzorのブロックリストに追加され、連邦法第15条3項違反の理由でブロックされたことが明らかにされている。

以下の図は、ロシアにおけるOONIの測定結果をまとめたもので、twitter.comのブロッキングの数日後にfacebook.comのブロッキングが開始されていることが分かる。

ニュースメディアのウェブサイトのブロッキング(本レポートの前のセクションで説明)と同様に、OONIのデータによると、ロシアでは同様の検閲技術を使用してfacebook.comへのアクセスがブロックされている。

次の表は、ロシア国内の56の異なるネットワークで観測された、facebook.comのブロッキングを強く示唆する手法をまとめたものだ。

Twitterのスロットル

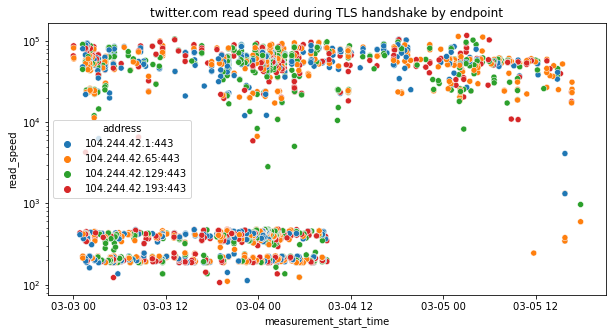

興味深いことに、twitter.comの測定値を調べると、ブロックのパターンが大きく異なることに気づく。ブロックの初期段階(2022年2月26日開始)では、セッションのタイムアウトにより多くの測定が失敗していることがわかる。このブロックを特徴を調べるために、ネットワーク操作に関連するタイミング情報を記録しているOONIデータの生データ、network_eventsキーを調べた。特に、TLS ハンドシェイクの間、最初の接続操作と比較して、与えられた時間差で、基礎となるソケットによって何バイトが読み取られたかを教えてくれる。

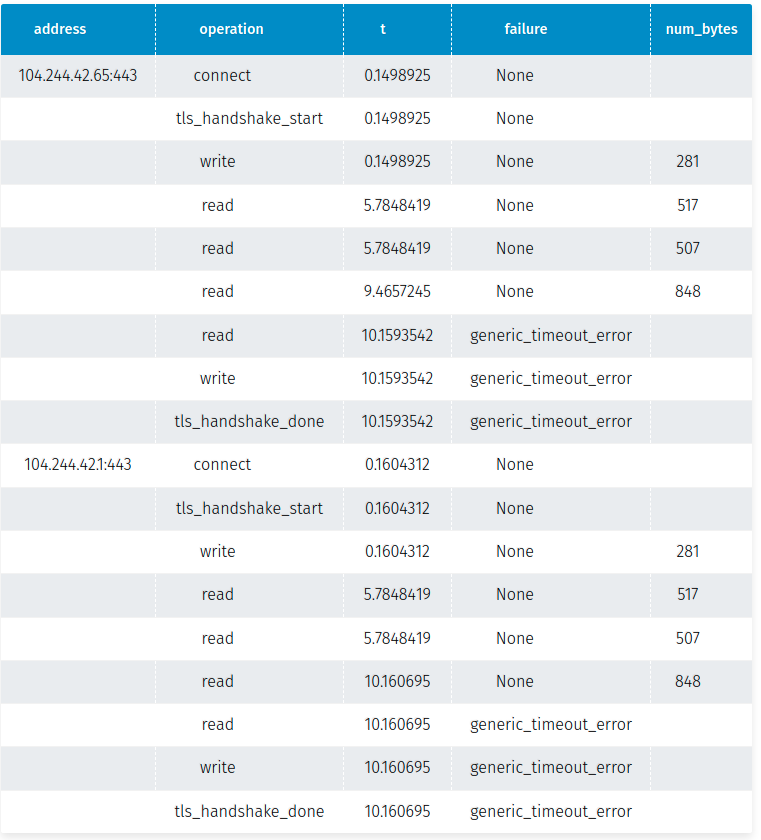

以下は、特定のtwitter.comの測定におけるnetwork_eventsキーの一例。

このことからわかるのは、エンドポイント 104.244.42.65:443 と TLS ハンドシェイクを行ったときに、最初の接続操作の後 5 秒で 1024 バイトを読み取り、4 秒でさらに 848 バイト読み取り、10 秒後にセッションがタイムアウトした、ということだ。

上記のネットワークイベントのリストを見ると、ClientHelloが書き込まれた後、すぐにセッションがタイムアウトするのではなく、いくつかのデータを通過させていることがわかる。これは、スロットリングが起きている可能性を示しているものと思われる。

この仮説を確認するために、ネットワークイベントのキーに基づいたread_speed指標(Bytes/sで表示)を考えてみた。tls_handshakeセッションが存在するnetwork_eventリストの各アドレスについて、この値を計算した。read_speedは、読み取ったバイト数を最後に成功した操作の時間で割ったものと定義される(セッションタイムアウトの場合、常に10秒になる差分を持つのを避けるためにこうしている)。不要なノイズが発生しないように、収集したメトリックの十分なサンプルがあるネットワークに分析を限定した。

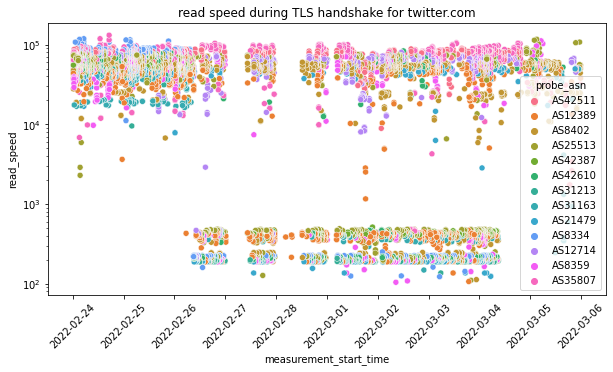

以下で、ASNでグループ化した時間経過に伴うこのメトリックスの散布図を示す。

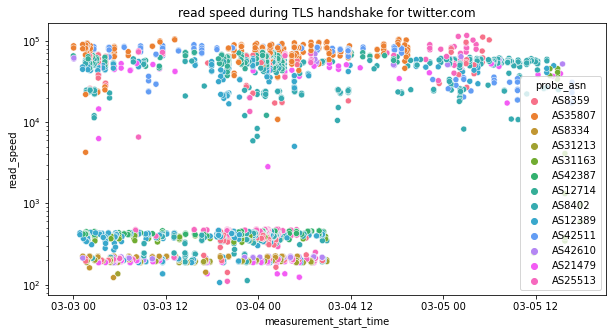

上のグラフから、2022年2月26日から2022年3月4日の間に、twitter.comのブロックパターンに変化があったことがわかる。特に、この間、twitter.comのTLSハンドシェイク中のread_speedメトリックが(多くのサンプルで)非常に遅いことがわかる(Twitterのスロットルを示唆)。一方、2022年3月4日以降、read_speedメトリックが以前のレベルに戻っていることが確認できる。しかし、2022年3月4日以降のOONIデータでは、接続がリセットされており、twitter.comへの干渉がスロットルから(RSTパケットの注入により)ブロッキングに変化したことが示唆される。

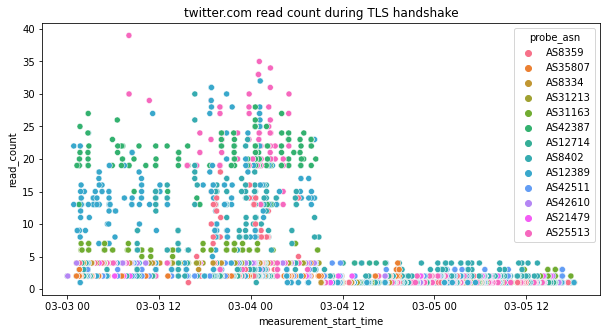

TLSハンドシェイク中のネットワークレベルでの異常な動作を推測するための別の代りになるものとして、下図に示すように、明確な読み取り操作の数を経時的にプロットすることも行った。TLSハンドシェイク中にダウンロードされるデータ量は一定であると仮定しているため、これは十分な代替方法であると考えられる。

この背後にある考え方は、多くの明確な読み取りを記録した場合、データが小さなチャンクで読み取られ、何らかのスロットリングの結果である可能性が高いというている兆候であるということだ。この場合も、2022年3月4日には、同じパターンのメトリクスが通常レベルに回復していることがわかる。

さらに興味深いのは、下図のように、ロシアのすべてのISPでtwitter.comのスロットリングが同時に(2022年3月4日UTCの08:00)停止したように見える点だ。

これは、スロットリングがISPに依存することなく、ある種の中央集権的な方法で実施されていることを示唆するものかもしれまない。この発見は、ロシアにおけるTwitterのスロットリングに関する研究論文で最近論じられたものと一致する。

さらに、read_speedの指標を宛先のエンドポイントごとに分解し、TLSハンドシェイクを実行する際にコンタクトするエンドポイントに違いはないようだと結論付けた。

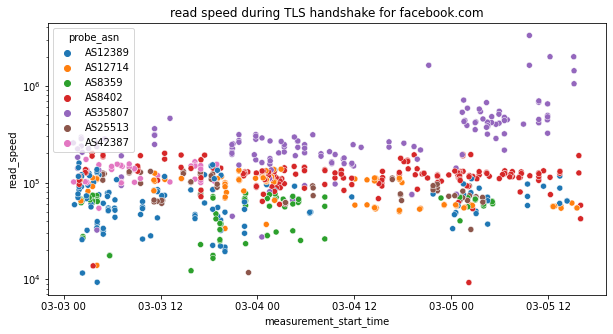

facebook.comのテストでは、同様のパターンが見られないことは注目に値する(前節で述べたように、別の手段でブロックされている)。

上のグラフ(facebook.comのTLSハンドシェイク時のread_speed指標に基づく)は、facebook.comへのアクセスが制限されたようには見えないことを示している。

EU

先日、EU理事会がスプートニクとロシア・トゥデイ(RT)のEU域内における放送活動の停止を決定したことを受け、一部のEU諸国ではブロックが実施され始めている。例えばギリシャでは、Vodafoneネットワーク(AS3329)から収集したOONIの測定結果で、rt.comに対するDNSクエリに応答して、以下のブロックページをホストしているIPが確認されている。

画像 ギリシャの Vodafone (AS3329) で rt.com のために提供されたブロックページ。

ブロックの理由は、著作権侵害に関連しているとされているが、この場合、その可能性は低いと思われる。同様に、フランスで収集した OONI データによると、SFR(AS15557)で rt.com がブロックされており、DNS クエリがブロックページ(顧客サービスに関するメッセージを表示)をホストする IP に解決されることが示されている。また、ルーマニア、スペイン、ポーランド、ドイツなど、他のEU諸国でもrt.comのブロッキングが確認されている。さらに、フランス、ドイツ、スペイン、チェコ共和国など、ヨーロッパのいくつかの国でsputniknews.comのブロッキングが確認されている。

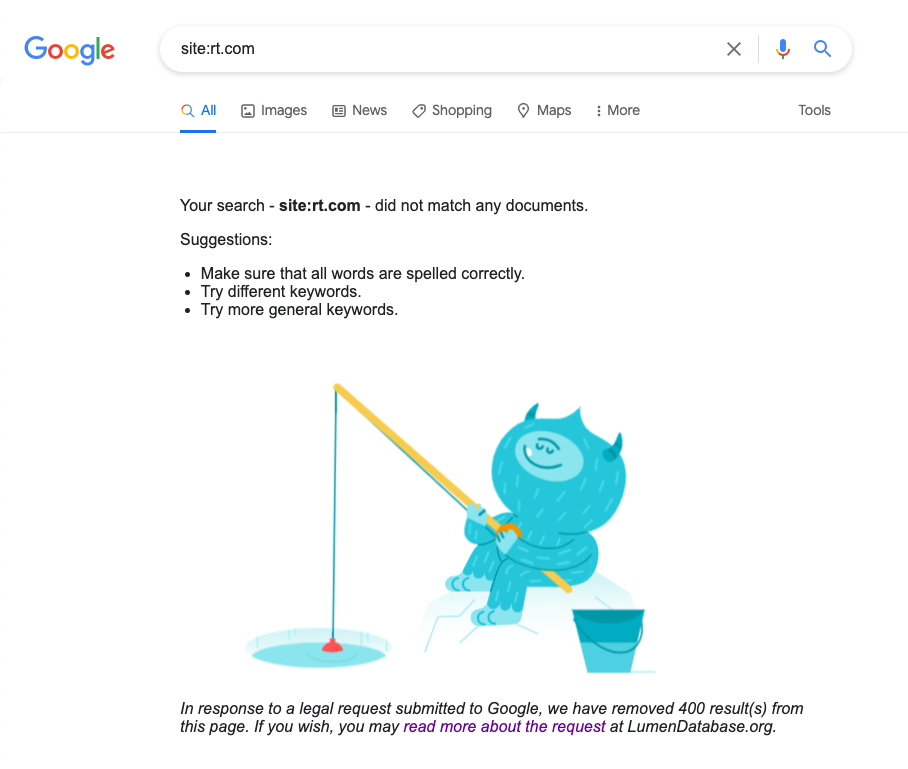

2022年3月4日、欧州委員会はGoogleに対し、Google検索からrt.comおよびsputniknews.comに関連する結果を削除するよう要請した。以下のスクリーンショットは、イタリアのウェブブラウザで撮影されたものだ(rt.comを検索した場合)。

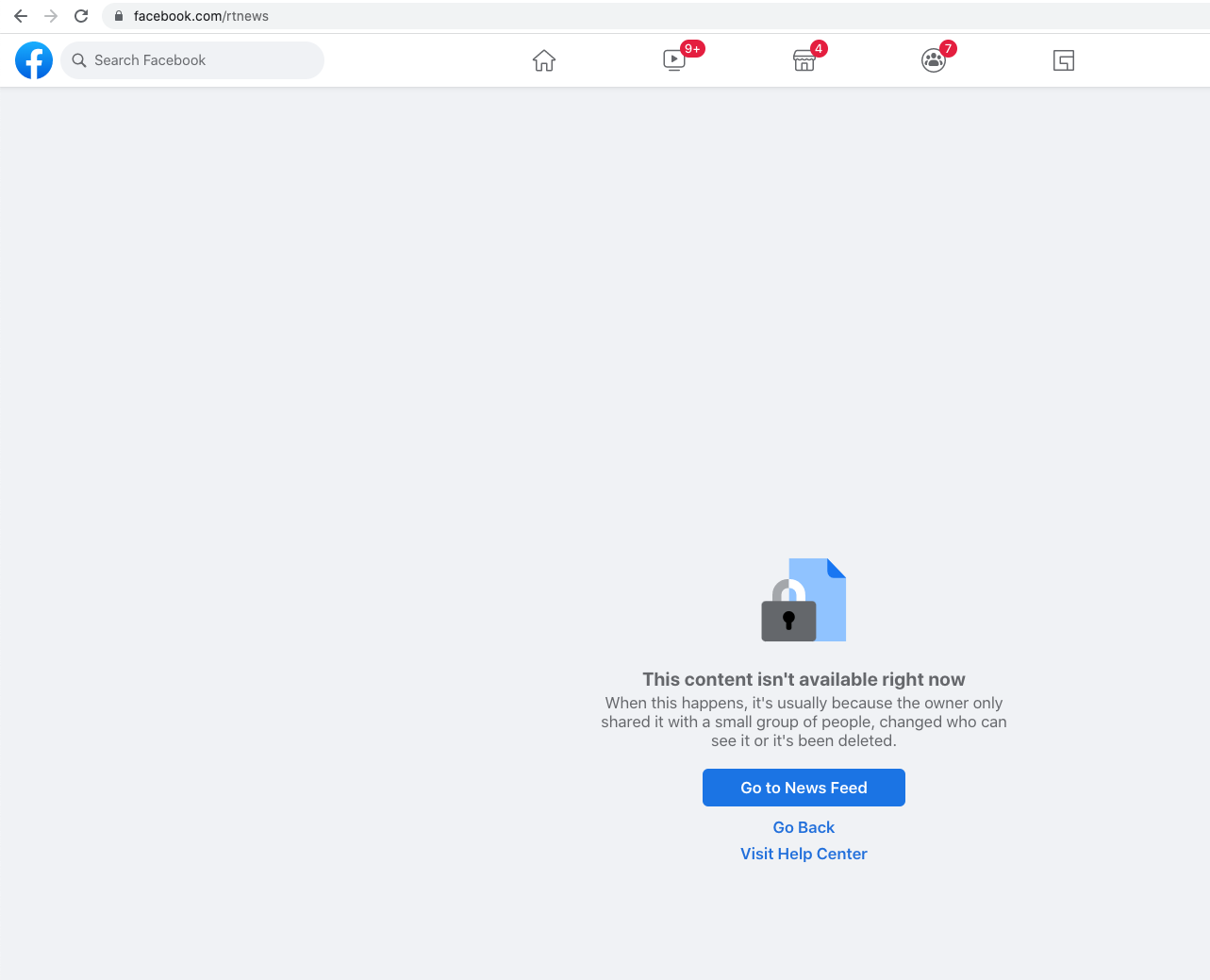

さらに、Facebookは最近、ヨーロッパからアクセスするユーザーに対して、RTNewsのFacebookページを利用できないようにした。私たちは、Facebookのジオブロックと利用可能なページを区別することができるカスタムヒューリスティックを使って、62カ国、221のネットワークからのOONI測定値を分析した。特定の Facebook ページがジオブロックされている場合、ユーザーがアクセスしようとするとログインページが表示され、ジオブロックされていない場合は別のページが表示される。

欧州のFacebookユーザーがログインした状態でRTNewsのページにアクセスしようとすると、以下のページが表示される。

OONIの測定に基づき、以下の19カ国のユーザーに対して、FacebookがRTNewsページへのアクセスをブロックしていることを確認することができた。オーストリア (AT), ベルギー (BE), チェコ (CZ), ドイツ (DE), デンマーク (DK), スペイン (ES), フィンランド (FI), フランス (FR), 英国 (GB), ハンガリー (HU), アイルランド (IE), イタリア (IT), オランダ (NL), ポーランド (PL), ポルトガル (PT), スウェーデン (SE), スロベニア (SI), スロバキア (SK), ウクライナ (UA). これらのOONI測定値は、OONI Explorerでアクセス可能と注釈されているが、これは、現在、このカスタムヒューリスティックが私たちのデータ処理パイプラインに統合されていないためだ。Facebook が、英国のような技術的に EU の一部ではない国のユーザーに対しても RTNews ページをブロックしているのは興味深い。

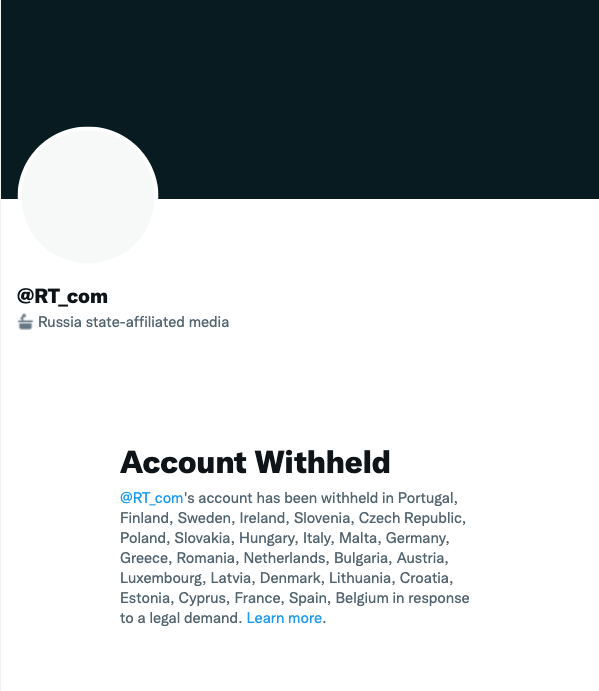

同様のジオブロックはTwitterでも実施されている。EU諸国からRT_comにアクセスしようとすると、以下のようなページが表示される。

ロシアは、ウクライナ戦争をめぐる物語をコントロールするために、検閲を強化している。ロシアではインターネット検閲の実施が分散化されているため、ロシアのさまざまなインターネット・ユーザーが、どのネットワークに接続しているかによって、異なるブロックを経験する可能性がある。しかし、一見すると中央集権的なTwitterのスロットリングは、ロシアが潜在的に中央集権的な検閲能力を持ち、検閲をより効果的かつ回避しにくいものにする可能性があるという警鐘を鳴らしている。

EU諸国はニュースメディアのウェブサイトをブロックすることで知られていないが、最近EU理事会がEUにおけるスプートニクとロシア・トゥデイ(RT)の放送活動を停止する決定を下したことで、これが将来さらなる検閲の前例となるのではないかという疑問が生じた。

ロシアもEUも、こうした新たなメディアのブロックが誤報の拡散を抑えるという理由に基づくものだと主張している。しかし、これは検閲戦争に発展する危険性がある。

出典:https://ooni.org/post/2022-russia-blocks-amid-ru-ua-conflict/

付記:下訳にDeepLを用いました。